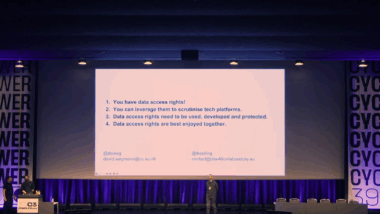

Mastodon galt vielen als Alternative zu Twitter, nachdem Elon Musk die kommerzielle Plattform übernommen hatte. Marco Wähner sprach auf dem 39. Chaos Communication Congress darüber, warum das dezentrale Netzwerk mehr als nur eine Alternative ist und was wir als Zivilgesellschaft tun müssen, um dessen Idee zu stärken.