Matthias Monroy

-

: Bundesregierung beauskunftet Reiseverbote des US-Heimatschutz auf Basis der „No Fly List“, „Selectee List“ und „Terrorist Watchlist“

Übermorgen auf Klassenfahrt in Athen: Das US-Heimatschutzministerium trifft seine EU-Counterparts. : Bundesregierung beauskunftet Reiseverbote des US-Heimatschutz auf Basis der „No Fly List“, „Selectee List“ und „Terrorist Watchlist“ Unter dem Titel „Aktivitäten von US-Sicherheitsbehörden in der Bundesrepublik Deutschland“ hat sich die Linksfraktion nach Kenntnisen der Bundesregierung zu Berichten der Süddeutschen Zeitung und des Norddeutschen Rundfunks erkundigt. Dabei geht es unter anderem um Sicherheitspersonal von US-Behörden an See- und Flughäfen (Frankfurt, Hamburg, Bremerhaven) und deren Befugnisse.

-

: EU-Polizeiagentur bastelt an grenzüberschreitendem Echtzeit-Tracking von Peilsendern

: EU-Polizeiagentur bastelt an grenzüberschreitendem Echtzeit-Tracking von Peilsendern Nicht erst seit der Einrichtung seines neuen „European Cybercrime Centre“ (EC3) geht die EU-Polizeiagentur EUROPOL auch gegen unliebsamen Netzaktivismus vor. Hierzu gehören internationale, gemeinsame Razzien gegen vermeintliche Mitglieder des Anonymous-Netzwerks, Treffen zu „Hacktivism“ zur internationalen Koordination von Ermittlungsverfahren sowie Öffentlichkeitsarbeit im „Project 2010“, das im fiktiven Staat „South Sylvania“ spielt.

-

: Auswärtiges Amt: Bundesregierung darf US-amerikanische Militäreinrichtungen „ohne vorherige Anmeldung“ inspizieren [Update]

: Auswärtiges Amt: Bundesregierung darf US-amerikanische Militäreinrichtungen „ohne vorherige Anmeldung“ inspizieren [Update] Bislang zeigte sich die Bundesregierung in der Aufklärung der digitalen Spionage von NSA und GCHQ in Deutschland wenig schwungvoll. Zwar existiert ein entsprechender „Beobachtungsvorgang“ der Bundesanwaltschaft, dieser soll aber zahnlos bleiben: Wie zur mutmasslichen Steuerung von US-Drohnen über Anlagen in Deutschland wollte die frühere Bundesjustizministerin keine Anweisung an den Generalbundesanwalt Harald Range richten, ein Ermittlungsverfahren einzuleiten.

-

: Bundesregierung hält „verdeckte Führung“ von JournalistInnen mit geheimdienstlichen „Beschaffungsaufträgen“ für denkbar

: Bundesregierung hält „verdeckte Führung“ von JournalistInnen mit geheimdienstlichen „Beschaffungsaufträgen“ für denkbar Mehrere Abgeordnete hatten im November und Dezember parlamentarische Anfragen gestellt, um die Spionageaktivitäten von NSA und GCHQ auszuleuchten und die Aktivitäten der Bundesregierung zu überprüfen. Heraus kam etwa, wie die NSA EU-Passagierdaten nutzt oder das Bundesamt für Sicherheit in der Informationstechnik mit dem US-Militär gegen „Cyberangriffe“ trainiert.

-

: Polizeiliches EU-Fahndungssystem geknackt – Der Vorfall blieb geheim

Auch eine "virtuelle Grenze" kann überwunden werden (Bild: Stefan-Xp, GNU-FDL) : Polizeiliches EU-Fahndungssystem geknackt – Der Vorfall blieb geheim Laut Berichten von Medien aus der Schweiz ist das Schengener Informationssystem (SIS) geknackt worden. Der Angriff habe sich demnach bereits 2012 in Dänemark ereignet, Daten seien dabei kopiert worden. Behörden behaupten, dass es sich nicht um ein „internes Datenleck“ handelte. Es wird aber nicht erklärt, wo sich Eindringlinge Zugang verschafften.

-

: Kriegsspiele auf Drohnen-Teststrecke in der Oberpfalz verzögern sich – Keine Kontrolle, ob Überwachungssensorik mitgeführt wird

: Kriegsspiele auf Drohnen-Teststrecke in der Oberpfalz verzögern sich – Keine Kontrolle, ob Überwachungssensorik mitgeführt wird Erst im Sommer wurde bekannt, dass die US-Armee in der Oberpfalz Trainingsflüge mit drei verschiedenen Drohnen-Typen durchführt. Zuständig ist das „Joint Multinational Training Command“ (JMTC) in Vilseck.

Vorbereitungen für den „Geheimen Krieg“ in Pakistan und Somalia laufen also auch hinsichtlich unbemannter Luftfahrtsysteme mithilfe von Infrastruktur in Deutschland: Unverblümt erklärt das US-Kommando auf seiner Webseite, wie diese zusammen mit anderen Einrichtungen in Deutschland dem tödlichen Drohnenkrieg dienen sollen:

JMTC officials say regular training with UAS is just one of many tools available on the U. -

: NSA nutzt EU-Passagierdaten, das BSI trainiert Abwehrfähigkeiten in den USA und der BND lädt EU-Partnerdienste zum Klassentreffen

: NSA nutzt EU-Passagierdaten, das BSI trainiert Abwehrfähigkeiten in den USA und der BND lädt EU-Partnerdienste zum Klassentreffen Die Bundestagesabgeordneten Jan Korte, Hans-Christian Ströbele und Andrej Hunko haben jüngst mehrere Kleine Anfragen zu den Spionageaktivitäten britischer und US-amerikanischer Dienste eingereicht (1, 2, 3, 4, 5). Die Fragenkataloge zählen zu den Parlamentarischen Initiativen und müssen innert zwei Wochen beantwortet werden.

-

: „SWEDUSA“: Schwedischer Geheimdienst attackiert im Programm „Quantum“ mit NSA und GCHQ fremde Rechnersysteme

Wappen des schwedischen Geheimdienstes "National Defence Radio Establishment" (Bild: Wikipedia, Lokal_Profil, CC-BY-SA-2.5) : „SWEDUSA“: Schwedischer Geheimdienst attackiert im Programm „Quantum“ mit NSA und GCHQ fremde Rechnersysteme Der Schwedische Geheimdienst FRA ist nicht nur mit der Abwehr von Cyberangriffen befasst, sondern attackiert selbst fremde Computer. Dies geht aus Recherchen der Journalisten Sven Bergman, Fredrik Laurin und Joachim Dyfvemark zurück, die sich nach eigenen Angaben in Rio de Janeiro mit Glenn Greenwald getroffen haben.

-

: Erneuertes Wassenaar-Abkommen: Spionagesoftware könnte zukünftig mehr Exportkontrolle unterliegen

: Erneuertes Wassenaar-Abkommen: Spionagesoftware könnte zukünftig mehr Exportkontrolle unterliegen Vergangene Woche haben die 41 Partner des Wassenaar-Abkommens zwei neue Kategorien für Spionagesoftware in das seit 1996 bestehende Regelwerk aufgenommen. Dort ist nun die Rede von „Intrusion software“ und „IP network surveillance systems“.

Damit wird erstmals international anerkannt, dass Schadsoftware zu den sogenannten Dual-Use-Gütern und –Technologien gezählt werden kann. -

: Geht doch! Schweizer Bundesrat gibt Bundesanwaltschaft grünes Licht für Strafverfahren wegen US-Geheimdienstaffäre

: Geht doch! Schweizer Bundesrat gibt Bundesanwaltschaft grünes Licht für Strafverfahren wegen US-Geheimdienstaffäre Der Schweizer Bundesrat hat der Bundesanwaltschaft heute die Ermächtigung zur Untersuchung der NSA-Affäre erteilt [Update: Es geht wohl nur um einzelne Agenten; siehe unten]. Dies melden Medien aus der Schweiz. Demnach habe die Bundesanwaltschaft ein Strafverfahren gegen unbekannt eröffnet. Ermittelt wird wegen „Verbotenen Handlungen für einen fremden Staat“.

-

: „Forensische Architektur“ versucht die digitale Rekonstruktion tödlicher Drohnenangriffe in Pakistan

"Forensische Architektur" zu einem Angriff in Miranshah, Pakistan : „Forensische Architektur“ versucht die digitale Rekonstruktion tödlicher Drohnenangriffe in Pakistan Ein Team internationaler ExpertInnen um die Goldsmiths University (London) analysiert derzeit sogenannte „gezielte Tötungen“ von Zivilpersonen durch US-Drohnen in Pakistan. Das Verfahren nennt sich „forensische Architektur“. Hintergrund sind unter anderem Untersuchungen von Ben Emmerson, dem UN-Berichterstatter für „Counter-Terrorism and Human Rights“ in Pakistan.

-

: Ministerien mussten erneut zu Enthüllungen von „Geheimer Krieg“ Stellung nehmen – Keine Ausweisung von US-Spionen

: Ministerien mussten erneut zu Enthüllungen von „Geheimer Krieg“ Stellung nehmen – Keine Ausweisung von US-Spionen Obwohl es noch keine neue Regierung gibt, hat letzte Woche nach zwei Monaten immerhin mal wieder eine Sitzung des Bundestages stattgefunden (Video). Hierzu gehörte auch die Fragestunde, in der Abgeordnete wöchentlich zwei Fragen beantwortet bekommen. Diesmal ging es viel um die Enthüllungen des Buchs „Geheimer Krieg“ von John Goetz und Christian Fuchs und anderen Journalisten, das letzte Woche mal eben zur Auflösung der geheimdienstlichen Tarnorganisation „Hauptstelle für Befragungswesen“ geführt hat.

-

: Das Pentagon lässt deutsche Hochschulen angeblich zum Walschutz forschen – mit einem Flugabwehrsystem von Rheinmetall

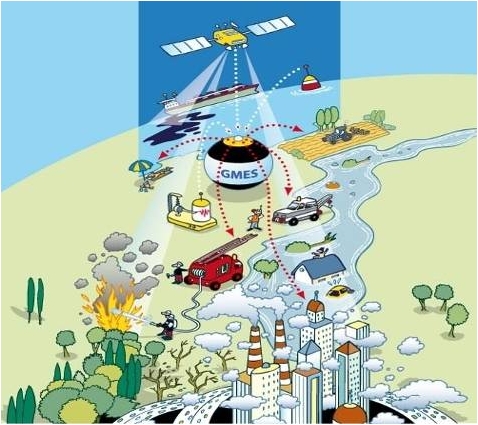

Dual Use-Projekte wie GMES können den Klimawandel ebenso beobachten wie "Terrorismus" : Das Pentagon lässt deutsche Hochschulen angeblich zum Walschutz forschen – mit einem Flugabwehrsystem von Rheinmetall Wieder gab es eine Enthüllung zu Aktivitäten von US-Militärs in Deutschland: Im Rahmen ihres Buch- und Filmprojekts „Geheimer Krieg“ trugen der Norddeutsche Rundfunk und die Süddeutsche Zeitung Details über Forschungsprojekte des US-Verteidigungsministeriums an öffentlichen Hochschulen und Forschungseinrichtungen in Deutschland zusammen.

-

: Was folgt dem „Digitalen Tsunami“? EU diskutiert über Nachfolge des „Stockholmer Programms“

: Was folgt dem „Digitalen Tsunami“? EU diskutiert über Nachfolge des „Stockholmer Programms“ Die Europäische Union will nächstes Jahr neue „strategische Richtlinien“ für den Bereich Justiz und Inneres festlegen. Es geht dabei um die Erneuerung des sogenannten „Stockholmer Programms“, das 2009 in Kraft getreten ist und 2014 ausläuft. Es bildet den Rahmen für zahlreiche Maßnahmen der Polizeizusammenarbeit, darunter die Bekämpfung unerwünschter Migration, der Ausbau polizeilicher EU-Agenturen, die Einrichtung von Datenbanken und die polizeiche Nutzbarmachung digitaler Kommunikation.

-

: CSC in alle großen IT-Vorhaben eingebunden: De-Mail, nPa, ePa, Staatstrojaner, Waffenregister, E‑Gerichtsakte, E‑Strafregister

: CSC in alle großen IT-Vorhaben eingebunden: De-Mail, nPa, ePa, Staatstrojaner, Waffenregister, E‑Gerichtsakte, E‑Strafregister Am Wochenende hatte die Süddeutsche Zeitung im Enthüllungsprojekt „Geheimer Krieg“ weiter nachgelegt: Demnach sei die US-Beraterfirma CSC mit ihren elf Tochtergesellschaften nicht nur für heikle US-Geheimdienstmissionen unterwegs, sondern arbeite auch für deutsche Ministerien. Naheliegend sei, dass CSC die hierüber erlangten Informationen an US-Behörden weitergebe.

-

: SPD-Mitarbeiterin schickt versehentlich vertrauliches Papier an alle Fraktionen – SPD votiert demnach für „europäische Drohne“

: SPD-Mitarbeiterin schickt versehentlich vertrauliches Papier an alle Fraktionen – SPD votiert demnach für „europäische Drohne“ Wohl durch eine unbeabsichtigte Indeskretion gelangten heute Details der Koalitionsverhandlungen zur Drohnen-Politik an die Öffentlichkeit: Eine Mitarbeiterin der SPD verschickte das Ergebnis entsprechender Gespräche nicht nur an den Verteiler der eigenen Fraktion, sondern an alle im Bundestag vertretenen Abgeordneten und deren MitarbeiterInnen.

-

: LKA Baden-Württemberg heuert externe „IT-Spezialisten“ an, um sie als polizeiliche „Cyberkriminalisten“ auszubilden

: LKA Baden-Württemberg heuert externe „IT-Spezialisten“ an, um sie als polizeiliche „Cyberkriminalisten“ auszubilden Das Landeskriminalamt Baden-Württemberg führt eine neue Sonderlaufbahn „Cyberkriminalist“ ein. Dadurch „extern ausgebildete IT-Spezialisten“ angeheuert werden, die dann in der „Fachabteilung Cybercrime und Digitale Spuren“ beim LKA bzw. den entsprechenden Kriminalinspektionen der zwölf regionalen Polizeipräsidien Dienst tun.

-

: „Geheimer Krieg: Wie von Deutschland aus der Kampf gegen den Terror gesteuert wird“

: „Geheimer Krieg: Wie von Deutschland aus der Kampf gegen den Terror gesteuert wird“ Am Freitag erscheint im Rowohlt-Verlag ein bestens recherchiertes Buch zu den Verquickungen deutscher und US-amerikanischer Geheimdienste. Unter dem Titel „Geheimer Krieg: Wie von Deutschland aus der Kampf gegen den Terror gesteuert wird“ illustrieren die beiden Autoren Christian Fuchs und John Goetz die Zusammenarbeit am Beispiel des Drohnenkriegs in Somalia, Pakistan und Afghanistan, aber auch anhand der millionenfachen Überwachung der Telekommunikation.

-

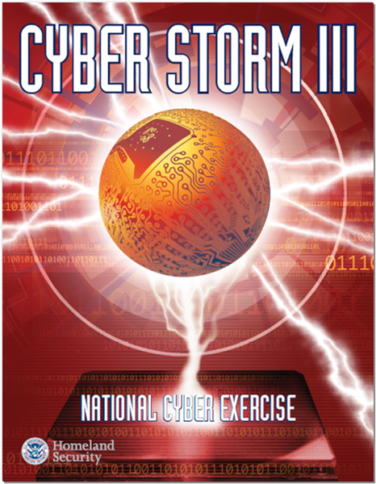

: „Cyber Storm“: Deutsche Behörden, USCYBERCOM, NSA und DHS trainieren Prävention und Abwehr von „Cyberangriffen“

Nach US-Vorbild sollen auch in der EU zivil-militärische "Cyberübungen" abgehalten werden. : „Cyber Storm“: Deutsche Behörden, USCYBERCOM, NSA und DHS trainieren Prävention und Abwehr von „Cyberangriffen“ Wieder haben deutsche Behörden an der wohl weltweit größten „Cyberübung“ teilgenommen. So steht es auf der Webseite des US-Ministeriums für Heimatschutz (DHS). Das DHS ist für die Planung und Durchführung des Manövers verantwortlich. „Cyber Storm IV“ endet dieses Jahr. Alle zivilen und militärischen US-Sicherheitsbehörden waren mit von der Partie, darunter auch das 2010 eingerichtete „Cyber Command“ (USCYBERCOM) sowie die Geheimdienste CIA und NSA.