Die österreichische Datenschutzorgansation noyb – kurz für: none of your business – geht gegen das US-Unternehmen TeleSign vor. Sie werfen dem Unternehmen vor, Risikoprofile zu Handynummern zu erstellen. Betroffen sei etwa die Hälfte der weltweiten Mobilfunknutzer:innen, ohne dass diese etwas davon mitbekämen.

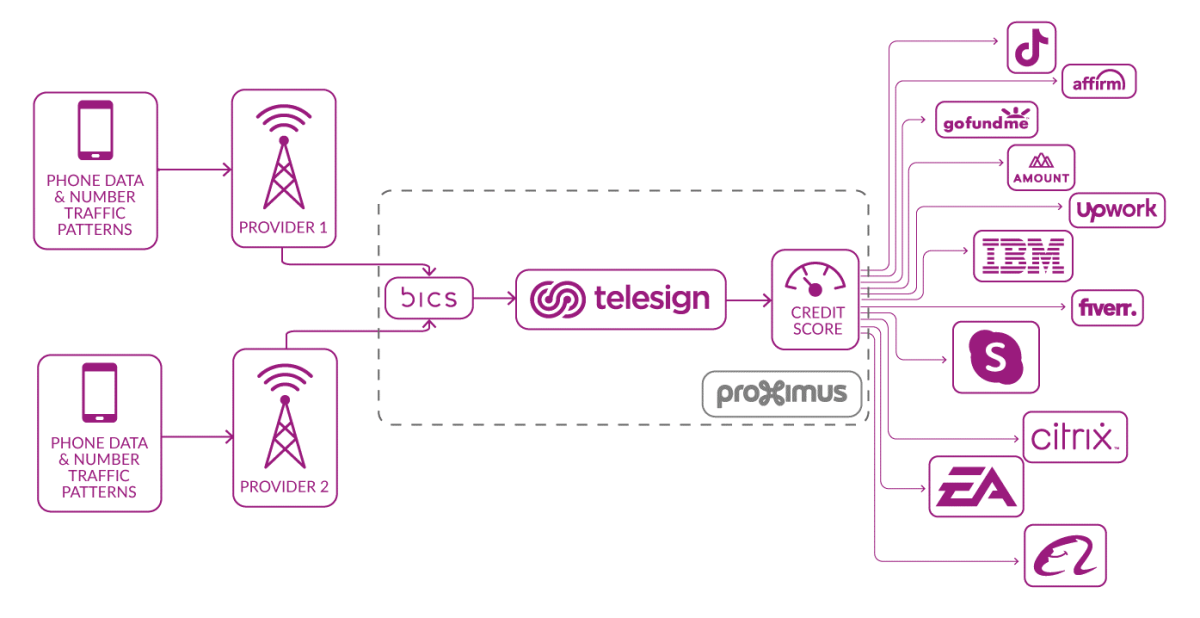

Die Zahl stammt von TeleSign selbst. „TeleSign verifiziert monatlich über fünf Milliarden eindeutige Telefonnummern, was der Hälfte der weltweiten Mobilfunknutzer entspricht, und bietet entscheidende Einblicke in die restlichen Milliarden“, schreibt das Unternehmen in einer Pressemitteilung. Selbst bewirbt sich TeleSign auf seiner Website: „Telesign verbindet, schützt und verteidigt das Kundenerlebnis mit Erkenntnissen aus Milliarden digitaler Interaktionen und mobilen Signalen.“ Das bedeutet: TeleSign wertet Telefondaten aus und berechnet daraus einen Risikowert. Diesen übermittelt es an Unternehmen wie Microsoft oder TikTok. Auf Basis des Risikowerts können die dann bestimmen, ob eine Person mit der angegebenen Handynummer sich bei einem Dienst anmelden kann oder vorher zusätzliche Verifizierungsmaßnahmen absolvieren muss.

Noyb beruft sich auf eine Recherche der belgischen Zeitung Le Soir, wonach TeleSign die Telekommunikationsdaten vom belgischen Unternehmen BICS bekommt. BICS ist ein Dienstleister, der „Telefongespräche, Roaming und Datenflüsse zwischen verschiedenen Kommunikationsnetzen und -diensten in verschiedenen Teilen der Welt ermöglicht“.

Mobilfunkanbieter wissen nichts von der Datenweitergabe

Laut noyb wissen die nationalen Mobilfunkanbieter selbst mutmaßlich nichts von der Datenweitergabe an TeleSign. Das schließt die Organisation zumindest aus Datenauskunftsanfragen, die mehrere Nutzer:innen gestellt hatten. „Die Antworten waren recht überraschend“, schreibt noyb. „Keiner der Mobilfunkbetreiber führte TeleSign als Empfänger auf oder wusste, dass Nutzerdaten an TeleSign gesendet wurden.“ TeleSign habe jedoch in seinen Auskünften bestätigt, dass es die angefragten Telefonnummern kenne und habe eine Risikoeinschätzung für die jeweilige Nummer mitgeschickt.

Laut Max Schrems von noyb deuten die Ergebnisse der Anfragen darauf hin, dass die Praktiken von TeleSign und auch BICS nicht mit EU-Datenschutzvorschriften vereinbar sind: „Wir haben daher eine Beschwerde bei der belgischen Datenschutzbehörde eingereicht, die für Proximus, BICS und TeleSign zuständig ist, um dieses Vorgehen zu beenden.“ Die Proximus-Gruppe ist dabei der Mutterkonzern von sowohl BICS als auch TeleSign. Aus dem Beschwerdetext geht hervor, dass sich noyb nicht nur gegen die Datenweitergabe wendet, sondern auch gegen die automatisierte Profilbildung.

Um welche Art von Risiko soll es sich dabei handeln? Finanzielle Risiken? Sicherheitsrisiken?

Um eine Risikoabschätzung vornehmen zu können braucht es Zugriff auf vorhandene weitere Daten. Wer sammelt diese „Milliarden digitaler Interaktionen und mobile Signale“? Wer stellt diese der Firma TeleSign zur Verfügung? Welcher Art sind diese Daten?

Laut Website von TeleSign geht es zum Beispiel darum, ob ein Account „echt“ ist oder mit Betrugsversuchen in Verbindung gebracht wird: https://www.telesign.com/products/intelligence

In der noyb-Beschwerde auf Seite 9 bekommt man Hinweise, anhand welcher Infos sie das einstufen. Wenn zu einer Telefonnummer beispielsweise eine „normale“ Anrufhistorie existiert, wird sie vermutlich eher als durchschnittliche menschliche Nutzung eingestuft werden: https://noyb.eu/sites/default/files/2023-06/DRAT%20TELESIGN%20COMPLAINT%20FINAL%20-%20redacted-%20EN%20AUTOTRANSLATION.pdf

Danke für den expliziten Link zur noyb Beschwerdeschrift. Wer das verstehen will sollte sich die Mühe machen und den ganzen Text lesen. Es lohnt sich in vielerlei Hinsicht:

TeleSign first evaluates the attributes of telephone numbers, i.e. a whole series of information relating to the telephone number, such as the type of telephone (fixed line, mobile, VOIP), the telephone operator, the user’s address, the status of the telephone, the geographical location and the operator’s country code.

„BICS also offers protection services against various forms of telecommunications fraud. These

services include prevention of SMS fraud, voice fraud, roaming fraud and IPX interconnection

security.“

D.h. die Provider wollen sich vor ihren eigenen unsicheren Systemen schützen. Sollte das als Vorwand dienen, um global Userdaten mit Telefonnummern zu matchen, um sie interessierten Akteuren zur Verfügung zu stellen? Bei telecommunications fraud fällt mir übrigens auch zu zuallererst das SS7 ein (siehe Kommentar unten).

https://web.archive.org/web/20201219144441/https://www.thebureauinvestigates.com/stories/2020-12-16/spy-companies-using-channel-islands-to-track-phones-around-the-world

Es stellt sich die Frage, warum Firmen wie TikTok, Salesforce, Microsoft einer Verbindung aus mobilen Netzen nicht vertrauen wollen?

Es stellt sich weiter die Frage, wie Kenntnis des Benutzerverhaltens einer Telefonnummer dazu geeignet sein könnte, ein Vertrauen zu rechtfertigen?

Welches Benutzerverhalten von Nutzern schwächt den Score und welches Verhalten stärkt den Score?

Mein Misstrauen gegenüber Mobilfunk-Netzen resultiert u.a. aus dem grausam unsicheren Signalling System No. 7 (SS7) , aber das scheint hier keine Rolle zu spielen, oder?

FYI

>> Welches Benutzerverhalten von Nutzern schwächt den Score und welches Verhalten stärkt den Score?

https://www.bundesnetzagentur.de/SharedDocs/Downloads/DE/Sachgebiete/Telekommunikation/Verbraucher/Rufnummernmissbrauch/AktuelleHinweise/Evaluierung2020.pdf

>> Wenn zu einer Telefonnummer beispielsweise eine „normale“ Anrufhistorie existiert, wird sie vermutlich eher als durchschnittliche menschliche Nutzung eingestuft werden.

Sobald die ersten Angerufenen das Gespräch entgegengenommen haben, werden die anderen Anrufe abgebrochen. Dadurch kann es zu „dropped calls“ (Anrufversuch bei dem weniger als dreimal angeklingelt wird) und „lost calls“ (nach Anrufannahme durch den Angerufenen und stehender Verbindung meldet sich kein Gesprächspartner auf der anderen Seite) kommen. Die Rufnummern werden auf Wiedervorlage gelegt und zu einem späteren Zeitpunkt erneut angewählt. Weder der Einsatz eines Telefonie Dialers noch das Anrufverhalten von Call Centern an sich sind gesetzlich geregelt.

noyb: „TeleSign erhielt die Handydaten heimlich von dem belgischen Unternehmen BICS“

Ich habe Zweifel, dass nur BICS Daten liefert. Für „Millionen von Handynutzern in aller Welt“ braucht es wohl mehr Lieferanten als nur die belgische BICS.

Im Schaubild zumindest sieht es so aus:

Provider 1 -> BICS

Provider 2 -> BICS

Was für Provider… Datenwäscheinstitution Nr 1-12 <- Globale Datenmafia 1-3 … meine Vermutung!

commsupdate.com/articles/2019/01/03/tango-telindus-merge-to-become-proximus-luxembourg/

Tango , Telindus.lu , Tessares ?

Wieviele Partner gab / gibt es noch ?

Ist Proximus nur ein Zusammenschluss um gewissen Datentransfers von Partnern besser verstecken zu können ?

Luxemburg scheint ja der bester Ort dafür zu sein.(?)

Für „Cybersecurity“ . Meine Belgier damit etwas anderes?

Proximus is the first to launch 4.5G in Belgium.

Proximus and Vodafone extend their partnership agreement for Belgium and Luxembourg.

Proximus acquires Davinsi Labs, thereby strengthening its position on the growing cyber security market.

Staatliche Hacker?

BICS (Belgacom International Carrier Services) founded in 2005, is a joint venture between Belgacom, Swisscom Fixnet and MTN Group. BICS is an international communications enabler, one of the key global voice carriers and a provider of mobile data services worldwide. BICS aims to make it possible for every person, application, and thing to connect, wherever they are.

https://en.wikipedia.org/wiki/Proximus_Group

( Für eine AI Übersetzung der eigenen Wiki-Seite hats noch nicht gereicht….)

Mehrheit hat der Staat:

Situation as of 31 January 2021:[13]

Belgian state: 53.51%

Belgacom NV/SA: 4.52%

Floating shares on the stock market: 41.97%

Somit müsste die Beschwerde auch dorthin gehen als Kopie. An den Boss !

Der Boss vom belgischen Staat ist Alexander De Croo, ein großbürgerlich arroganter Wirtschaftsliberaler, der sich nur dann für Pivatsphäreschutz interessiert, wenn’s darum geht, dass die ausgiebig von seiner Regierung bezuschusste Presse weiterhin die unter Journalisten allgemeinbekannte Tatsache totschweigen soll, dass er andauernd sein Sicherheitspersonal in Verlegenheit bringt, indem er seine Position ausnutzt, um wild hintem Rücken seiner Frau rumzuvögeln.

Es handelt sich hier übrigens um die selbe belgische staatliche Personendatenverwertungsbude – ‚tschuldigung, „Telekommunikationsdienstleister“ -, die vor einigen Jahren mal von oben bis unten vom GCHQ gehackt worden war, wobei es auch damals darum ging, dass bei BICS massenhaft über der ganzen Welt angesammelte Lokalisierungs- und Verkehrsdaten vorhanden waren.

Könnte es sein, dass auch Signal (Messenger) diese Technologie beim der Registrierung benutzt?

Signal uses mobile telephone numbers as an identifier for users. … The client software includes mechanisms by which users can independently verify the identity of their contacts and the integrity of the data channel.

Das würde es zumindest erklären, warum die Signal Foundation sich diesbezüglich mehr als bedeckt zeigt.

FYI

https://apitracker.io/a/telesign

Das selbe könnte ioam.de für Webseiten sein.

Sichere Browser gaben einen Fehler aus wenn man die Seite nach SSL Fehlern untersuchte.

ioam.de hat SSL ja lange nicht unterstützt.War also immer ein Einfallstor auf zdf.de und anderen medienseiten. Evtl mussst es sogar offen gehalten werden (?) , 5 Jahre nach Snowden hat ja wirklich fast jeder auf SSL umgestellt.

Seltsam , dass ioam.de meist von den grossen Medienseiten oder Presse benutzt wurde.

(aktueller stand ist mir unbekannt)

Jetzt habe ich neue Tools gefunden bei zdf.de , die gibts noch nicht solange:

tracksrv.zdf.de/event?eventType=view&trackingId=…..app-behavior.pkg.js

(wird von ublock bereits gesperrt!)

https://cdn-gl.nmrodam.com/conf/ …B220-3E076EEF7DF3.js

https://atinternet.zdf.de/smarttag.js

(…….{window.ATInternet.onTrackerLoad();} … )

Für einige Domains finde ich nichts in den Datenschutzerklärungen.

Seltsam….

developer.telesign.com/enterprise/page/app-verify-android-sdk

b4x.com/android/forum/threads/how-send-sms-verification-using-telesign-api.123322/

support.telesign.com/s/article/what-android-versions-are-supported-by-the-app-verify-sdk

developer.telesign.com/enterprise/page/verify-a-mobile-device-with-missed-calls

scheinbar von google unterstützt?

die wussten sicher von nichts…….?

Immer wenn Skandale auftreten , wissen die Behüter des Netzes nichts.

Ist das nicht etwas auffällig nach 20 Jahren ?