Frank Kuhn hat an der Goethe-Universität Frankfurt Politikwissenschaften und Strafrecht studiert. In seiner Bachelorarbeit hat er sich mit den Auswirkungen von Staatstrojanern auf die Innere Sicherheit befasst. Dieser Beitrag ist eine Zusammenfassung, die vollständige Abschlussarbeit ist hier als PDF verfügbar.

Der Protest um die als „Staatstrojaner“ bekannten Ermittlungsmaßnahmen Quellen-Telekommunikationsüberwachung (Quellen-TKÜ) und Online-Durchsuchung ist in vollem Gange. Nach Bundesverband IT-Sicherheit, Digitalcourage und FDP hat jetzt auch die Gesellschaft für Freiheitsrechte Verfassungsbeschwerde in Karlsruhe eingelegt.

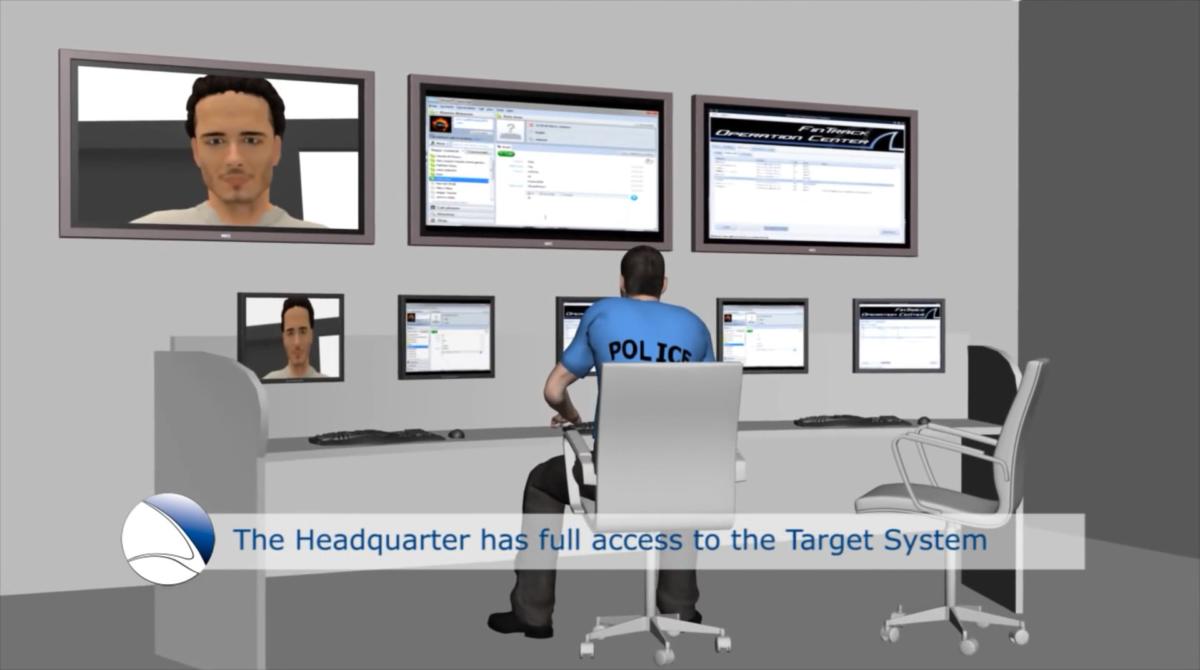

Im Gegensatz zu herkömmlichen Ermittlungsmaßnahmen verschaffen sich die Strafverfolgungsbehörden bei der Quellen-TKÜ und Online-Durchsuchung Zugriff auf IT-Systeme Verdächtiger – mit potenziellem Vollzugriff auf die gesamten Ressourcen. Damit soll die Polizei im Rahmen eines Strafverfahrens nun auch verschlüsselte Telekommunikation abhören und gespeicherte Daten aus der Ferne auslesen können. Die Beschwerdeführer kritisieren diese Maßnahmen als unverhältnismäßigen Eingriff in die bürgerlichen Grundrechte.

Ein anderer Aspekt rund um die Thematik der Staatstrojaner tritt dabei in den Hintergrund: Wie wirken sich die Maßnahmen eigentlich auf die Innere Sicherheit aus?

Zwei Seiten der Inneren Sicherheit

„Innere Sicherheit“ hat in der Tagespolitik Hochkonjunktur. Die Bedeutung von Sicherheit hingegen ist aus politikwissenschaftlicher Sicht ungenauer denn je. Kein Wunder, denn Innere Sicherheit ist in erster Linie ein politischer Begriff und nicht verbindlich in einem Rechtstext festgelegt. Ohne an dieser Stelle zu tief ins Detail zu gehen: Innere Sicherheit meint gemeinhin den Schutz der Bevölkerung vor Kriminalität und Terrorismus. Im digitalen Zeitalter wird zudem auch die IT-Sicherheit zu einem immer wichtigeren Teil der Inneren Sicherheit.

Beim Einsatz von Staatstrojanern sind grundsätzlich zwei verschiedene Effekte auf die Innere Sicherheit denkbar. Zum einen kommt eine Verbesserung der Inneren Sicherheit in Betracht – durch effektivere Arbeit von Polizei und Staatsanwaltschaft. Eine derartige Sicherheitsoptimierung durch bessere Strafverfolgung wehrt unmittelbare Bedrohungen zwar nicht direkt ab, wirkt aber gemäß Straftheorien vorbeugend. Gleichzeitig diskutieren insbesondere IT-Fachkundige auch negative Effekte auf die Innere Sicherheit: Durch den Einsatz von Staatstrojanern haben Sicherheitsbehörden ein strukturelles Interesse an einer unsicheren IT-Infrastruktur, lautet die Kritik.

Weniger Daten hier, mehr Daten da

Vertreter von Strafverfolgungsbehörden betonen stets eine Entstehung von „Überwachungslücken“, wenn Verdächtige verschlüsselte Kommunikationskanäle nutzen. Mit einer herkömmlichen Telekommunikationsüberwachung lassen sich ordentlich verschlüsselte Kanäle nicht überwachen. Diese Überwachungslücken hätten unvollständige Ermittlungsergebnisse oder eine mangelhafte Beweislage zu Folge, zudem würden die Ermittlungen der Kommunikations- und Organisationsstrukturen von Tatverdächtigen erschwert.

Weiterhin besteht auf Seiten der Strafverfolgungsbehörden die Sorge, dass sich herkömmliche Überwachungsmethoden mit zunehmender Verbreitung von Verschlüsselung als komplett unbrauchbar erweisen könnten. Dieses Phänomen wird als „Going Dark“ bezeichnet, den Begriff prägte der ehemalige FBI-Chef James Comey. Strafverfolger preisen Staatstrojaner als einzig ersichtliche Lösung für das „Going Dark“-Problem an. Der Einsatz von Staatstrojanern könnte geeignet sein, um gewissermaßen „Waffengleichheit“ zwischen Polizei und Straftätern zu schaffen.

Es existieren aber auch noch andere erfolgversprechende Maßnahmen. Denn selbst bei verschlüsselter Kommunikation fallen beispielsweise auch zahlreiche Metadaten an, die es vor der Verbreitung von Smartphones und anderen Geräten gar nicht gab: Standortpositionen, Anrufprotokolle oder Header-Informationen in E‑Mails sind nur drei mögliche Beispiele. Unverschlüsselte Metadaten – auch Verkehrsdaten genannt – können die Strafverfolgungsbehörden bereits seit vielen Jahren erheben und auswerten.

Zudem verraten diese Daten unter Umständen bereits so viel über das Leben eines Tatverdächtigen, dass der Nachrichteninhalt komplett obsolet wird. Nicht umsonst sagte Stewart Baker, der frühere Chefjurist der US-amerikanischen National Security Agency: „Metadaten sagen Ihnen absolut alles über das Leben eines Menschen. Wenn Sie genügend Metadaten haben, brauchen Sie keine Inhalte.“

„Going-Dark“-Dystopie unwahrscheinlich

Es ist höchst unwahrscheinlich, dass Strafverfolgungsbehörden in der Zukunft gar keinen Zugriff mehr auf ermittlungsrelevante Daten haben. Drei Trends sprechen gegen die Entstehung eines solchen „Going Dark“-Szenarios: Nutzerdaten als Geschäftsmodell, Cloud-Computing und Internet der Dinge. Diese Marktentwicklungen erleichtern den staatlichen Zugriff auf immer mehr Daten und füllen einige der Überwachungslücken, welche durch den Einsatz von Verschlüsselungstechnologie entstehen. Folglich beschreibt der Begriff „Going Dark“ die Zukunft der Strafverfolgung im Zeitalter der Digitalisierung nicht wirklich treffend.

Staatstrojanern sind also keineswegs so notwendig wie oftmals dargestellt. Da eine effektive Strafverfolgung im Verschlüsselungszeitalter auch mit anderen, vorhandenen Mitteln möglich ist, dürften Staatstrojaner die eine Dimension der Inneren Sicherheit nur geringfügig verbessern.

Geheimhaltung erschwert Risiko-Analyse

Weil die Bundesregierung viele Details zur verwendeten Software strikt unter Verschluss hält, lassen sich die negativen Effekte von Staatstrojanern auf die Innere Sicherheit nur schwer messen. Wie stark diese Risiken für die Innere Sicherheit ausfallen, hängt nämlich maßgeblich davon ab, wie die Staatstrojaner auf die Geräte der Tatverdächtigen gelangen.

Aufgrund von praktischen Erwägungen kommt hier eigentlich nur eine Möglichkeit in Betracht: Strafverfolgungsbehörden müssen die Spähsoftware durch Ausnutzung von unbekannten Sicherheitslücken auf dem Zielsystem installieren. Dabei kommen sogenannte „Zero-Day“-Exploits zum Einsatz. Das sind Angriffsprogramme, die Sicherheitslücken ausnutzen, die Hersteller und Öffentlichkeit unbekannt sind.

Wechselwirkungen zulasten der IT-Sicherheit

Eine Untersuchung solcher Angriffsprogramme aus dem Bereich der Cyberkriminalität zeigt, dass eine einzige Schwachstelle für die Verteilung von Schadsoftware in der Regel nicht ausreichend ist. Zusätzlich müssen die Strafverfolgungsbehörden den Staatstrojaner potenziell auf allen erdenklichen Endgeräten installieren können. Daraus ergibt sich ein hoher Bedarf an kritischen Schwachstellen für die Strafverfolger, den das Institut für Internet-Sicherheit auf 44 pro Jahr beziffert.

In Anbetracht dieses hohen Bedarfs ist es im Interesse der Sicherheitsbehörden, jede einzelne Schwachstelle so lange wie möglich auszunutzen. Dies geht aber nur dann, wenn die Sicherheitslücken den jeweiligen Herstellern verschwiegen werden. Dieses Vorgehen birgt ein hohes Risiko der „simultanen Nutzung“ von Schwachstellen, also durch staatliche Akteure und Kriminelle gleichzeitig. Dass dieses Risiko sehr real ist, illustriert die weltweite Ausbreitung der Schadsoftware WannaCry vor einem Jahr.

Darüber hinaus sind die staatlichen Behörden wohl auch kaum in der Lage, die benötigte Anzahl an Schwachstellen selbst zu finden – dafür fehlt das Personal. Deshalb müssen Behörden wie zum Beispiel die „Zentrale Stelle für Informationstechnik im Sicherheitsbereich“ (ZITiS) fehlende Schwachstellen einkaufen, wie das bei Entwicklern von Schadsoftware bereits heute gängige Praxis ist. Durch die gesteigerte Nachfrage verhilft der Staat dem Schwarzmarkt jedoch indirekt zu mehr Wachstum und stärkt kriminelle Strukturen.

Höchstwahrscheinlich schafft der Einsatz von Staatstrojanern also bedeutend mehr Angriffsfläche für Cyberkriminelle und damit einen Anstieg des zu erwartenden Schadens durch Computerkriminalität. Dies verschlechtert den Schutz der Bevölkerung vor Kriminalität und Terrorismus – und somit die Innere Sicherheit.

Staat vernachlässigt Sicherheitsaufgabe

Sicherheit ist weder ein Grundrecht noch ein „Supergrundrecht“. Der Staat ist allerdings verpflichtet, seine Bevölkerung vor Bedrohungen zu schützen – Sicherheit gilt als elementare Staatsaufgabe. Doch gerade dieser Sicherheitsaufgabe kommt der Staat beim Einsatz von Schadsoftware nicht mehr vollumfänglich nach, denn der Zuwachs an Effektivität für Polizei und Staatsanwaltschaft erfolgt auf Kosten der IT-Sicherheit.

Weil unsere Welt immer stärker über das Internet vernetzt ist, ergibt sich aus dem Einsatz von Staatstrojanern ein besonders hohes Gefahrenpotenzial, das bei früheren Sicherheitsgesetzen schlichtweg nicht existierte. Der alte Zielkonflikt zwischen Freiheit und Sicherheit erscheint deshalb in einem neuen Licht, er wird um eine digitale Komponente ergänzt – die moderne IT-Sicherheit. Da IT-Sicherheit aber zugleich Teil der Inneren Sicherheit ist, sollte nicht von einem Zielkonflikt zwischen moderner Cybersicherheit und Innerer Sicherheit die Rede sein. Vielmehr wird die Bezeichnung „Sicherheitsparadox“ dem komplexen Problem eher gerecht.

Mehr Transparenz notwendig

Wenn es um staatliches Hacking und die Innere Sicherheit geht, beschränken sich die Debatten weitestgehend auf Lösungen für das „Going Dark“-Phänomen. Wir müssen deshalb dringend darüber diskutieren, wie weit der Staat bei der Gewährleistung von Sicherheit gehen und welche Sicherheitsrisiken er dabei in Kauf nehmen darf. Wir dürfen dabei nicht nur die Einschränkung von Bürgerrechten im Blick haben, wie das bislang zumeist der Fall ist.

Gleichwohl erschwert die äußerst lückenhafte Datenlage zu Staatstrojanern eine solche Debatte enorm. Aufgrund von Geheimhaltungsgründen ist weder die genaue Funktionsweise der eingesetzten Software für Quellen-TKÜ und Online-Durchsuchung bekannt noch existieren verlässliche Daten über die tatsächliche Notwendigkeit der neuen Ermittlungsbefugnisse. Die bisherigen Forderungen nach mehr staatlichen Befugnissen basieren in erster Linie auf exemplarischen Beispielfällen, nicht aber auf seriösen Zahlen.

Eine unabhängige wissenschaftliche Kommission könnte hier Abhilfe schaffen und untersuchen, in wie vielen Fällen der Einsatz von Spionagesoftware wirklich nötig gewesen wäre – und ob es nicht auch andere Mittel gegeben hätte. Diese Kommission könnte dann ebenso neue Ermittlungsstrategien entwickeln, welche keine Gefahr für die IT-Sicherheit der Bürgerinnen und Bürger darstellen. Außerdem ist eine Meldepflicht für von Sicherheitsbehörden gefundene oder gekaufte Sicherheitslücken sinnvoll. Damit könnte der Einsatz von Staatstrojanern die IT-Sicherheit schlussendlich sogar stärken.

Wie geht effektive Kontrolle?

Ein weiterer Aspekt, der bislang kaum zur Sprache kam, wird in Zukunft sicherlich noch wichtig: Wie kann man Staatstrojaner demokratisch kontrollieren? Denn es ist nicht nur die strikte Geheimhaltung, die eine effektive Kontrolle durch Parlamente erschwert, sondern auch die technische Komplexität des Themas.

Viele Abgeordnete verstehen die Problemstellungen rund um das Thema Verschlüsselung nicht, wie im Oberhaus des britischen Parlaments deutlich wurde. Selbst die Justiz weiß möglicherweise zu wenig über die Ermittlungsmaßnahmen, deren Einsatz sie autorisiert. Dies kann potenziell zu einem Missbrauch von Ermittlungsbefugnissen führen.

Das Thema Staatstrojaner wird in absehbarer Zeit nicht von der Bildfläche verschwinden. Wissenschaft, Politik und Zivilgesellschaft müssen sich also dringend intensiver mit staatlichem Hacking auseinandersetzen – die aktuellen Verfassungsbeschwerden gegen Quellen-TKÜ und Online-Durchsuchungen können dabei nur der Anfang sein.