Bereits vor einer Woche informierte Manuel Blechschmidt die deutsche Bahn darüber, dass ihre Website eine cross-site-scripting-Lücke hat. Bei einem Link auf Bahn.de (bzw. einem manipulierten Seitenaufruf) kann man eigenen Code mit übergeben, und aufrufen lassen. Dies nutze er dazu, alle Cookies der Seite – inklusive des Login-Tokens – an einen anderen Server übermitteln, der sie dann speichern und potenziell missbrauchen kann.

Bereits vor einer Woche informierte Manuel Blechschmidt die deutsche Bahn darüber, dass ihre Website eine cross-site-scripting-Lücke hat. Bei einem Link auf Bahn.de (bzw. einem manipulierten Seitenaufruf) kann man eigenen Code mit übergeben, und aufrufen lassen. Dies nutze er dazu, alle Cookies der Seite – inklusive des Login-Tokens – an einen anderen Server übermitteln, der sie dann speichern und potenziell missbrauchen kann.

Dafür muss man potenzielle Opfer nicht dazu bringen, einen Link anzuklicken: Die Einbindung in einem unsichtbaren iFrame auf einer vielbesuchten Seite reicht zum Massendiebstahl der Cookies aus. Gefährdet ist dann jeder gleichzeitig bei bahn.de eingeloggte (oder noch nicht ausgeloggte) Nutzer. Das Prinzip ist dann das gleiche wie bei Firesheep: Nicht das Passwort wird geklaut, sondern der Cookie, und mit dem kann man dann die eingeloggte Session übernehmen.

Als gewissenhafter Bürger informierte Manuel die zuständige Stelle, dass diese Lücke potentiell dafür genutzt werden könnte, Benutzerdaten zu entwenden, Passwörter zu ändern oder Tickets auf fremde Namen zu buchen.

Dies tat er am 29.06. – aber bis heute ist die Lücke noch nicht geschlossen. Daher wandte sich Manuel an uns mit der Bitte, durch öffentlichen Druck auf ein rasches Schließen selbiger hinzuwirken, bevor etwas schlimmeres passiert.

Dies wollen wir hiermit tun: Liebe Bahn, du hast eine Sicherheitslücke auf deiner Website. Damit kann man Kundendaten ausspähen und Accounts missbrauchen. Kannst du die Lücke mal bitte fixen?

Oder ist sie dir so lange egal, bis wir hier auch noch veröffentlichen, wie man sie nutzt?

Was gab es denn in der letzten Woche wichtigeres?

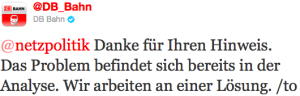

Update: Man arbeitet dran.

Update 8.6.11: Die Bahn hat die Lücke gechlossen.

Hier Manuels Email vom 29.06:

Sehr geehrte Frau Chris Newiger,

aus Zufall habe ich eine sogenannte XSS Lücke auf Ihrer Website gefunden.Der folgende Link führt Sie zuerst auf die reiseauskunft der Bahn und anschließend werden alle Ihre Cookies von bahn.de an eine von mir präparierte Website geschickt: [Link entfernt, L.N.]

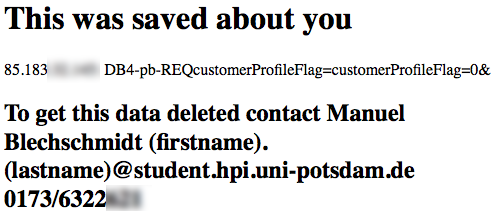

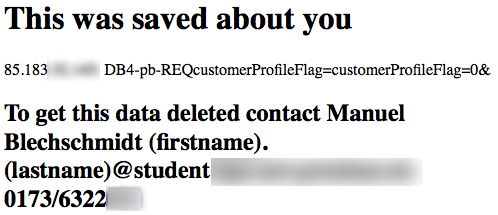

Ihre Cookies werden bei mir gespeichert. Diese Vorgehensweise dient lediglich der Demonstration der Lücke und ich werde diese Daten nicht für einen Angriff nutzen.

Ich habe überlegt, ob ich mich mit dieser Lücke an die Öffentlichkeit oder an eine Exploitbörse wenden solle, allerdings möchte ich erstmal ihnen die Chance geben sie dazu zu äußern und die nötigen Maßnahmen einzuleiten.

Diese Sicherheitslücke auf Bahn.de könnte potentiell dafür genutzt werden um Benutzerdaten zu entwenden, Passwörter zu ändern oder auch Tickets auf fremde Namen zu buchen.Eine kurze Prüfung von mir hat ergeben, dass Sie die Session ID, die für die Sicherung der Logindaten verantwortlich ist, nicht als Session Cookie speichern, allerdings schließt das nicht aus, dass an anderen Stellen wie z.B. im Buchungsdialog dieser Cookie entwendet werden kann.

Es ist auch nicht nötig, dass man direkt auf diesen Link klickt. Eine präparierte Facebook App oder eine andere Website wie Spiegel.de könnte ausreichen um hier großen Schaden anzurichten.

Ich würde Sie darum bitten mir bis zum 6.7. mitzuteilen, wie Sie dieses Problem lösen wollen. Weiterhin würde ich mich über eine kleine Anerkennung z.B. einen Gutschein der Deutschen Bahn freuen.

Schönen Gruß und viel Erfolg beim Fixen

Manuel Blechschmidt