Jan-Peter Kleinhans

-

: Neuseeland: GCSB Gesetzesänderung verabschiedet

: Neuseeland: GCSB Gesetzesänderung verabschiedet Mit knapper Mehrheit (61:59) und gegen viel Kritik der Opposition und Zivilgesellschaft wurde gestern in Neuseeland die ‚GCSB Bill’ verabschiedet. Wir hatten schon Anfang der Woche berichtet, dass die Gesetzesänderung den neuseeländischen Geheimdienst GCSB (Government Comm

-

: PRSM – Neuer Dienst macht alles richtig

: PRSM – Neuer Dienst macht alles richtig Jeden Tag gibt es neue Enthüllungen zu Prism, NSA, Tempora, BND, XKeyscore, Boundless Informant… die Namen und Abkürzungen sind uns mittlerweile nur allzu gut bekannt. Da wir bei netzpolitik.org auch was für Parodie und Galgenhumor übrig haben, wollen wir euch folgenden – gelungenen – Mockup nicht vorenthalten. :)

In light of recent events regarding the NSA’s sweeping data collection program, we put together a parody site

-

: Warum Drohnen uns als Gesellschaft fordern

Schöner Drohnenkrieg: Zukünftige Einsätze sollen sich an Völker- und Menschenrecht orientieren. Über die Praxis gewordenen außergerichtlichen Hinrichtungen durch Militärs und Geheimdienste der USA verliert die Deklaration kein Wort. : Warum Drohnen uns als Gesellschaft fordern Über Drohnen (gemeint sind in diesem Artikel ausschließlich fern-gesteuerte, teil-autonome Waffensysteme) zu schreiben könnte so einfach sein – und ist es für die meisten. Der geneigte Autor überlegt sich vorher kurz welcher der beiden Rhetoriken er sich bedienen möchte, dazu ein paar populäre Quellen, Halbwissen und fertig. Leider sehen die meisten Artikel über Drohnen – bzw. Drohnen Kampfeinsätze – so aus. Die ‚positive’ Rhetorik: Drohnen sind effizient, da sie weniger Kosten verursachen, a

-

: Neuseeland: Neues Gesetz könnte Service-Provider dazu verpflichten eine Backdoor zu implementieren

: Neuseeland: Neues Gesetz könnte Service-Provider dazu verpflichten eine Backdoor zu implementieren In Neuseeland wurden zwei neue Gesetzesanträge verabschiedet, die die Regierung bemächtigen könnten, sowohl Zugangsanbieter, als auch Diensteanbieter (Mail, Chat, VoIP, Cloud, etc.) zur Implementierung einer Echtzeit-Abhörmöglichkeit zu zwingen. Für Zugangsanbieter (Internet Service Provider) ist dies jetzt schon der Fall, dadurch dass das neue Gesetz jedoch lediglich von „Service Provider“ spricht, könnte es auf praktisch alle neuseeländischen Diensteanbieter ausgeweitet werden. Vimar Kumar,

-

: Netzpolitischer Wochenrückblick: KW 33

: Netzpolitischer Wochenrückblick: KW 33 Hier wieder das Wichtigste aus dem Bereich Netzpolitik dieser Woche. Wer nicht lesen möchte, kann sich das Ganze dank unserer Kooperation mit Bln FM auch hier als Podcast – gesprochen von Tim Thaler – anhören.

-

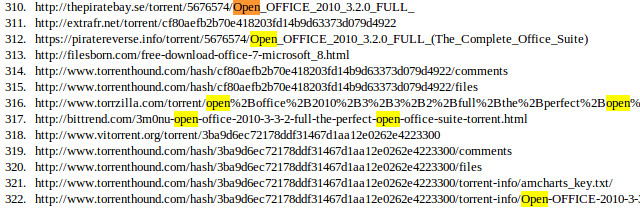

: Microsoft: DMCA-Löschanträge als Wettbewerbsvorteil?

: Microsoft: DMCA-Löschanträge als Wettbewerbsvorteil?  Im Zuge des Digital Millenium Copyright Acts der USA können private Unternehmen Löschanträge an Dienste- und Inhalteanbietern, aber auch an Suchmaschinen stellen, wenn sie der Meinung sind, dass diese urheberrechtlich geschütztes Materia

Im Zuge des Digital Millenium Copyright Acts der USA können private Unternehmen Löschanträge an Dienste- und Inhalteanbietern, aber auch an Suchmaschinen stellen, wenn sie der Meinung sind, dass diese urheberrechtlich geschütztes Materia -

: Coding Freedom von Gabriella Coleman nun als PDF

: Coding Freedom von Gabriella Coleman nun als PDF  Gabriella Coleman hat ihr ausgezeichnetes Buch Coding Freedom – The Ethics and Aestetics of Hacking nun als PDF und ePub unter der Creative Commons (CC BY-NC-ND 2.5) Lizenz veröffent

Gabriella Coleman hat ihr ausgezeichnetes Buch Coding Freedom – The Ethics and Aestetics of Hacking nun als PDF und ePub unter der Creative Commons (CC BY-NC-ND 2.5) Lizenz veröffent -

: Reuters Report: Crowdsourcing im investigativen Journalismus

: Reuters Report: Crowdsourcing im investigativen Journalismus  Das Reuters Institute for the Study of Journalism, angesiedelt an der Oxford University, hat einen Report über Crowdsourcing als Mittel des investigativen J

Das Reuters Institute for the Study of Journalism, angesiedelt an der Oxford University, hat einen Report über Crowdsourcing als Mittel des investigativen J -

: Greenwald und Poitras – seltene Einblicke in die Arbeit und den ‚Alltag’ der Reporter

: Greenwald und Poitras – seltene Einblicke in die Arbeit und den ‚Alltag’ der Reporter Peter Maass der New York Times hat einen exzellenten Artikel über die Arbeit und Tätigkeit des Journalisten Glenn Greenwald und der Reporterin / Dokumentar-Filmemacherin Laura Poitras geschrieben. Greenwald und Poitras wurden von Edward Snowden kontaktiert und arbeiten seitdem eng mit dem Whistl

-

: No Way NSA – Schnieke Website für guten Zweck

: No Way NSA – Schnieke Website für guten Zweck  Auf NoWayNSA.com findet man eine visuell sehr ansprechende und prägnante Aufbereitung der wichtigsten Fakten zum Überwachungsprogramm der NSA. Auch, wenn der Fokus des New Yorkers Mike Ciarlo eher auf US

Auf NoWayNSA.com findet man eine visuell sehr ansprechende und prägnante Aufbereitung der wichtigsten Fakten zum Überwachungsprogramm der NSA. Auch, wenn der Fokus des New Yorkers Mike Ciarlo eher auf US -

: Hongkong Transparency Report – mit gutem Beispiel voran.

: Hongkong Transparency Report – mit gutem Beispiel voran. Das Journalism and Media Studies Centre (JMSC) der University of Hong Kong hat seit letzter Woche einen Transparency Report veröffentlicht. Ähnlich zu den Transparency Reports von Twitter, Microsoft oder Google will das JMSC mit dem Report darüber aufk

-

: Will US Präsident Obama wirklich eine öffentliche Diskussion?

: Will US Präsident Obama wirklich eine öffentliche Diskussion? US Präsident Obama hatte sich letzten Dienstag und Donnerstag unter Ausschluss der Öffentlichkeit mit einigen privaten Unternehmen, NGOs und Bürgerrechtsorganisationen getroffen. Thema war, wenig verwunderlich, die Überwachung der Bürger durch US-Geheimdienste und Folgen für Wirtschaft und das Vertrauen in die Politik.

The meeting was part of the ongoing dialogue the pre

-

: NSA: 90% der Admins werden entlassen – für mehr Sicherheit

: NSA: 90% der Admins werden entlassen – für mehr Sicherheit Wie Reuters gestern berichtete, hat Gen. Keith Alexander – seines Zeichens Direktor der NSA – auf einer Sicherheitskonferenz in New York gesagt, dass man vielen Systemadministratoren bei der NSA kündigen wird. Übergeordnetes Ziel sei es, durch Automatisierung mehr Sicherheit zu erlangen. Zur Zeit kümmern sich wohl rund 1000 Administratoren um Wartung und Ausbau des NSA-Netzwe

-

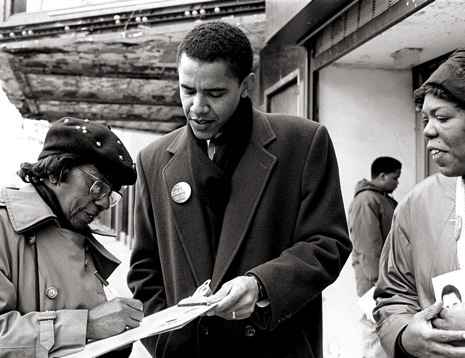

: Senator Obama war für Kontrolle des Überwachungsstaates

: Senator Obama war für Kontrolle des Überwachungsstaates Kara Brandeisky, Journalistin bei ProPublica, hat exzellent zusammengestellt, wie sich die Meinung – oder zumindest die Handlungen – des US Präsidenten Barack Obama im Laufe der Jahre zum Thema Überwachungsstaat geändert haben. So hatte Obama zwischen 2005 und 2008, teils in Kooperation mit Senator Russ Feingold, einige Gesetzesänderungen beantragt, die in der Telekommunikationsübe

-

: Amazon: Nachlässigkeiten bei der Kennwortabfrage

: Amazon: Nachlässigkeiten bei der Kennwortabfrage Wie heise online heute berichtet gibt es wohl einige Unstimmigkeiten bei Amazons Kennwortabfrage. So können sich manche Benutzer erfolgreich einloggen, indem sie ihr Passwort zweimal zusammenhängend eintippen. Das Phänomen tritt wohl vor allem bei älteren Passwörtern oder Passwörtern auf, die exakt 8 Zeichen lang sind. So konnten sich manche heise online Redakteure auch einloggen, obwohl