Anna Biselli

-

: NODE15 in Frankfurt: Wrapped in code – The future of the informed body

: NODE15 in Frankfurt: Wrapped in code – The future of the informed body Vom 27. April bis 3. Mai 2015 findet in Frankfurt das NODE15-Festival statt. Es treffen sich Programmierer und Künstler, die mit Digitaler Kunst arbeiten. In Workshops, Ausstellungen, Vorträgen, Performances und auf einem eintägigen Symposium steht das Thema „The Future of the Informed Body“ im Vordergrund. Auch wir werden an einer Podiumsdiskussion auf dem Symposium am […]

-

: Handlungsanweisungen zur sicheren Kommunikation im Innenministerium? Fehlanzeige.

: Handlungsanweisungen zur sicheren Kommunikation im Innenministerium? Fehlanzeige. Jemand hat bei fragdenstaat.de nachgefragt, wie es mit Handlungsanweisungen zu Verschlüsselung im Bundesinnenministerium aussieht. Die Antwort ist ernüchternd: Eine richtige Handreichung gibt es nur für die Nutzung der Blackberry-Kryptohandys. Sonstiges gibt es „nur in Form einzelner Absätze“ in der IT-Sicherheitsrichtlinie. Die zitierten Stellen informieren jedoch primär über das Verhalten bei Verlust von Geräten und „Schlüsselmittel“. […]

-

: Bundesnetzagentur will Überwachungseinrichtungen jetzt auch für WLAN-Hotspots

: Bundesnetzagentur will Überwachungseinrichtungen jetzt auch für WLAN-Hotspots Müssen große WLAN-Hotspot-Anbieter Überwachungsmaßen einrichten? Die Bundesnetzagentur wünscht sich das und verschickt Briefe an die Betreiber. Doch ob das wirklich alle betrifft und wie man sich dagegen wehren kann, fassen wir hier zusammen. Die rechtliche Standardbegründung, auf die sich die Bundesnetzagentur beruft, ist folgende: […] nach § 110 TKG i. V. m. § 3 Abs. […]

-

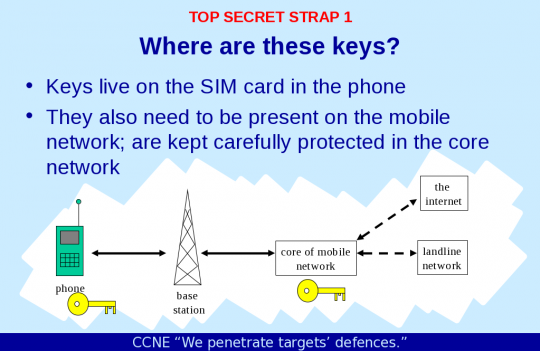

: Verschlüsselung knacken, wenn man den Schlüssel haben kann? Wie NSA und GCHQ SIM-Karten-Keys stehlen

: Verschlüsselung knacken, wenn man den Schlüssel haben kann? Wie NSA und GCHQ SIM-Karten-Keys stehlen The Intercept hat anhand von Snowden-Dokumenten aufgearbeitet, dass amerikanische und britische Geheimdienstler sich in das Netzwerk des weltgrößten SIM-Kartenherstellers Gemalto einschleusten, um die Vertraulichkeit jeglicher Mobilkommunikation weltweit zu untergraben. NSA und GCHQ haben dem Bericht und den zugrundeliegenden Dokumenten zufolge im Jahr 2010 die Einheit MHET – Mobile Handset Exploitation Team – gegründet, die sich […]

-

: Jahrbuch Netzpolitik 2014 – Jetzt auch hier zum freien Download

: Jahrbuch Netzpolitik 2014 – Jetzt auch hier zum freien Download Wie angekündigt, wird es unser Jahrbuch 2014 auch kostenlos für alle geben. Jetzt ist es soweit und ihr findet bei uns die .epub- und .pdf-Version. Gedruckte Exemplare gibt es auch noch bei ePubli zu kaufen. Viel Spaß damit! Und wenn ihr uns auch trotz freier Verfügbarbarkeit helfen wollt, auch dieses Jahr wieder ein Jahrbuch zusammentragen […]

-

: Generalbundesanwalt untersucht FinSpy-Einsatz durch Bahrain, BKA darf Trojaner weiterhin nicht nutzen

Surveillance made in Germany - FinFisher-Spionage-Software : Generalbundesanwalt untersucht FinSpy-Einsatz durch Bahrain, BKA darf Trojaner weiterhin nicht nutzen Der Generalbundesanwalt (GBA) hat Vorermittlungen bezüglich des Einsatzes deutscher Spionagetechnologie durch den bahrainischen Geheimdienst gegen Ziele in Deutschland aufgenommen. Darauf hatten wir bereits gestern in einer Kurzmeldung hingewiesen. Mittlerweile liegen uns mehr Informationen vor, so auch die Antwort auf die Kleine Anfrage der Linken, aus der die Meldung hervorging und die wir an dieser Stelle […]

-

: Tuwat.txt – Krautreporter über die Geschichte des Chaos Computer Clubs

: Tuwat.txt – Krautreporter über die Geschichte des Chaos Computer Clubs Die Krautreporter haben heute den ersten von vier Teilen einer Reihe über die Geschichte des Chaos Computer Clubs veröffentlicht. Nichts beschreibt die Entwicklung der deutschen Netzpolitik so gut wie die Geschichte des Chaos Computer Clubs (CCC). Diese Geschichte wollen wir erzählen. In vier Folgen führen wir euch in Interviews mit den Gründern und Wegbegleitern des […]

-

: Wie die Vergangenheit einer IP-Adresse die Einreise in die USA erschweren kann

: Wie die Vergangenheit einer IP-Adresse die Einreise in die USA erschweren kann In den Niederlanden, am Amsterdamer Flughafen Schiphol, hat sich gezeigt, was passieren kann, wenn man das ESTA-Einreiseformular für die USA mit einer vermeintlich verdächtigen IP-Adresse ausfüllt: De Telegraaf berichtet, dass der niederländische Bürger Erik Pas die Dokumente von einer fälschlicherweise in Jordanien geglaubten Internetverbindung aus bearbeitete. Das führte zu intensiven Befragungen am Amsterdamer Flughafen und […]

-

: Netzpolitischer Jahresrückblick 2014: Dezember

: Netzpolitischer Jahresrückblick 2014: Dezember Heute endet das Jahr 2014 und damit auch unser Jahresrückblick. In den letzten zwei Wochen haben wir jeden Tag auf je einen Monat des Jahres zurückgeblickt und geschaut, was im und um das Netz wichtig war. Bisherige Rückblicke: Januar Februar März April Mai Juni Juli August September Oktober November Anfang Dezember hat die Bundesregierung ihre […]

-

: Netzpolitischer Jahresrückblick 2014: November

: Netzpolitischer Jahresrückblick 2014: November Bald endet das Jahr 2014. Zeit, um jeden verbleibenden Tag auf je einen Monat des Jahres zurückzublicken und zu schauen, was im und um das Netz wichtig war. Bisherige Rückblicke: Januar Februar März April Mai Juni Juli August September Oktober Nachdem Andre beim Bloggen im NSA-Untersuchungsausschuss einen persönlichen Polizeibeamten bekommen hatte, haben wir mit anwaltlicher […]

-

: Netzpolitischer Jahresrückblick 2014: Oktober

: Netzpolitischer Jahresrückblick 2014: Oktober Bald endet das Jahr 2014. Zeit, um jeden verbleibenden Tag auf je einen Monat des Jahres zurückzublicken und zu schauen, was im und um das Netz wichtig war. Bisherige Rückblicke: Januar Februar März April Mai Juni Juli August September Ende September und Anfang Oktober standen im Zeichen der neuen EU-Kommissare. Wir haben einen neuen Kommissar […]

-

: Netzpolitischer Jahresrückblick 2014: September

: Netzpolitischer Jahresrückblick 2014: September Bald endet das Jahr 2014. Zeit, um jeden verbleibenden Tag auf je einen Monat des Jahres zurückzublicken und zu schauen, was im und um das Netz wichtig war. Bisherige Rückblicke: Januar Februar März April Mai Juni Juli August Im September endete die parlamentarische Sommerpause und es gab wieder Neues aus dem Ausschuss für die Digitale […]

-

: Netzpolitischer Jahresrückblick 2014: August

: Netzpolitischer Jahresrückblick 2014: August Bald endet das Jahr 2014. Zeit, um jeden verbleibenden Tag auf je einen Monat des Jahres zurückzublicken und zu schauen, was im und um das Netz wichtig war. Bisherige Rückblicke: Januar Februar März April Mai Juni Juli Den August 2014 kann man getrost als Monat der Leaks bezeichnen. Zuerst haben wir den Entwurf und dann […]

-

: Netzpolitischer Jahresrückblick 2014: Juli

: Netzpolitischer Jahresrückblick 2014: Juli Bald endet das Jahr 2014. Zeit, um jeden verbleibenden Tag auf je einen Monat des Jahres zurückzublicken und zu schauen, was im und um das Netz wichtig war. Bisherige Rückblicke: Januar Februar März April Mai Juni Eine Menge Aufmerksamkeit hat im Juli das Selbstexperiment von Ton Siedsma auf sich gezogen. Er hat eine Woche lang […]

-

: Netzpolitischer Jahresrückblick 2014: Juni

: Netzpolitischer Jahresrückblick 2014: Juni Bald endet das Jahr 2014. Zeit, um jeden verbleibenden Tag auf je einen Monat des Jahres zurückzublicken und zu schauen, was im und um das Netz wichtig war. Bisherige Rückblicke: Januar Februar März April Mai Im Juni jährte sich der NSA-Skandal, was Gelegenheit zum Protest vor dem Bundeskanzleramt gab, da die Bundesregierung bisher primär dadurch […]

-

: Netzpolitischer Jahresrückblick 2014: Mai

: Netzpolitischer Jahresrückblick 2014: Mai Bald endet das Jahr 2014. Zeit, um jeden verbleibenden Tag auf je einen Monat des Jahres zurückzublicken und zu schauen, was im und um das Netz wichtig war. Bisherige Rückblicke: Januar Februar März April Snowdenvernehmung in Deutschland – ja, nein, warum nicht? – das war das Thema, mit dem wir in den Wonnemonat starteten. Die […]

-

: Netzpolitischer Jahresrückblick 2014: April

: Netzpolitischer Jahresrückblick 2014: April Bald endet das Jahr 2014. Zeit, um jeden verbleibenden Tag auf je einen Monat des Jahres zurückzublicken und zu schauen, was im und um das Netz wichtig war. Bisherige Rückblicke: Januar Februar März Im April ging der Kampf um die Netzneutralität auf EU-Ebene in die heiße Phase. 20.000 Faxe wurden an EU-Parlamentarier verschickt. Diese und […]

-

: Netzpolitischer Jahresrückblick 2014: März

: Netzpolitischer Jahresrückblick 2014: März Bald endet das Jahr 2014. Zeit, um jeden verbleibenden Tag auf je einen Monat des Jahres zurückzublicken und zu schauen, was im und um das Netz wichtig war. Bisherige Rückblicke: Januar Februar Der März begann mit verschiedenen Meldungen über staatliche Spionagesoftware. Das deutsche IT-Sicherheitsunternehmen G Data hat ein russisches Spionageprogramm entdeckt, das dazu in der […]

-

: Netzpolitischer Jahresrückblick 2014: Februar

: Netzpolitischer Jahresrückblick 2014: Februar Bald endet das Jahr 2014. Zeit, um jeden verbleibenden Tag auf je einen Monat des Jahres zurückzublicken und zu schauen, was im und um das Netz wichtig war. Bisherige Rückblicke: Januar Das Bild über die Massenüberwachung wurde im Februar wieder um einige Erkenntnisse reicher, wie etwa die wenig überraschende Information, dass vor Angela Merkels schon […]