Leak

-

Juristischer Dienst: Vorratsdatenspeicherung nach EuGH-Urteil auch in Mitgliedstaaten angreifbar

Sitz des EuGH in Luxembourg. Bild: <a href="https://www.flickr.com/people/14254333@N08">Cédric Puisney</a>. Lizenz: Creative Commons <a href="https://creativecommons.org/licenses/by/2.0/">BY 2.0</a>. Juristischer Dienst: Vorratsdatenspeicherung nach EuGH-Urteil auch in Mitgliedstaaten angreifbar Weiterhin existierende Gesetze zur Vorratsdatenspeicherung in EU-Staaten müssen sich ebenfalls an der Grundrechtecharta orientieren und können daher juristisch angegriffen werden. Zu diesem Fazit kommt der Juristische Dienst des Europaparlaments in einem Rechtsgutachten. Auch andere Datensammlungen wie Reise- und Finanzdaten müssen notwendig und verhältnismäßig sein, sonst sind sie illegal.

-

: Angeblich weiterer Geheimdienst-Whistleblower von FBI identifiziert

-

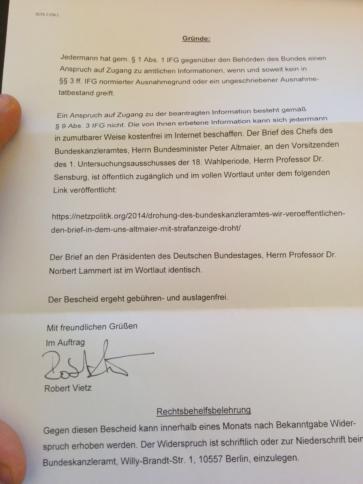

: Drohung des Bundeskanzleramtes: Wir veröffentlichen den Brief, in dem uns Altmaier mit Strafanzeige droht

Kanzleramtschef Peter Altmaier. Bild: <a href="https://www.cducsu.de/abgeordnete/peter-altmaier">kuxma</a>. Lizenz: Creative Commons BY-SA 3.0. : Drohung des Bundeskanzleramtes: Wir veröffentlichen den Brief, in dem uns Altmaier mit Strafanzeige droht Unsere Berichterstattung zur weltweiten Totalüberwachung und der Rolle des BND schadet dem Staatswohl. Das behauptet der Chef des Bundeskanzleramtes in einem Brief an den Geheimdienst-Untersuchungsausschuss und droht Leakern mit Strafanzeige. Wir teilen diese Einschätzung nicht – und veröffentlichen den Brief.

-

: Aussagegenehmigung: Wir veröffentlichen die Liste an Sachen, die BND-Mitarbeiter dem Parlament nicht sagen dürfen (Update)

-

: Comprehensive Economic and Trade Agreement: We’re publishing „the full set“ of secret CETA-documents (Updates)

Steve Verheul, chief negotiator of Canada. Picture: <a href="http://www.pism.pl/">The Polish Institute of International Affairs</a>. License: Creative Commons <a href="https://creativecommons.org/licenses/by-nc-nd/2.0/">BY-NC-ND 2.0</a>. : Comprehensive Economic and Trade Agreement: We’re publishing „the full set“ of secret CETA-documents (Updates) The planned Trade Agreement with Canada is almost finished, but still not fully known to the public. We are publishing „the full set of corresponding texts“, over 1.600 pages. While analysis is still ongoing, we already identified „highly problematic“ provisions on data protection and copyright.

-

: Europäisch-Kanadisches Freihandelsabkommen: Wir veröffentlichen sämtliche geheime CETA-Dokumente (Update)

Steve Verheul, chief negotiator of Canada. Picture: <a href="http://www.pism.pl/">The Polish Institute of International Affairs</a>. License: Creative Commons <a href="https://creativecommons.org/licenses/by-nc-nd/2.0/">BY-NC-ND 2.0</a>. : Europäisch-Kanadisches Freihandelsabkommen: Wir veröffentlichen sämtliche geheime CETA-Dokumente (Update) Das geplante Freihandelsabkommen mit Kanada ist fast fertig, aber der Öffentlichkeit noch immer nicht in vollem Umfang bekannt. Wir veröffentlichen an dieser Stelle sämtliche Dokumente des über 1.600-seitigen Vertrags. Darin finden sich auch höchst problematische Bestimmungen zu Urheberrecht und Datenschutz.

-

Gier nach Informationen: Wir veröffentlichen die endgültige Version der Digitalen Agenda, abgesegnet von Merkel

Gier nach Informationen: Wir veröffentlichen die endgültige Version der Digitalen Agenda, abgesegnet von Merkel Bundeskanzlerin Merkel hält die Vollüberwachung der digitalen Welt für kein Thema, das man in einem Masterplan zum Thema Netzpolitik erwähnen oder gar behandeln müsste. Das geht aus der endgültigen Version der Digitalen Agenda hervor, den die Bundesregierung morgen der Öffentlichkeit präsentiert. Unsere Bewertung des Dokuments bleibt weiterhin: „zu wenig, zu spät.“

-

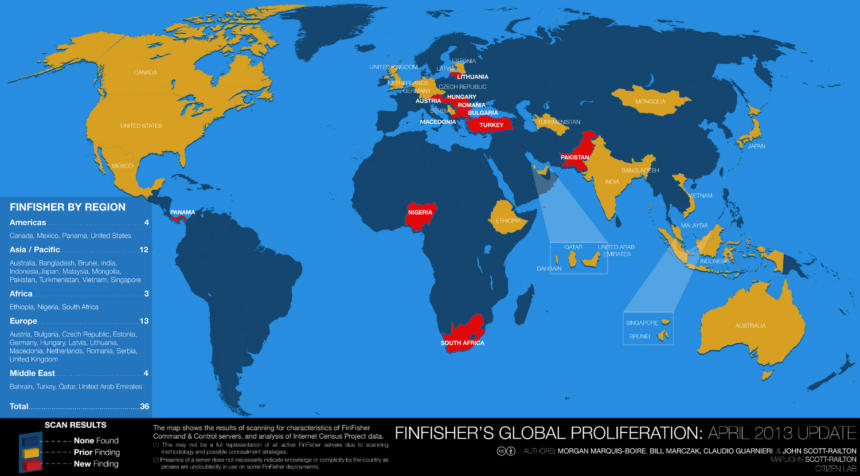

: Gamma FinFisher: Überwachungstechnologie „made in Germany“ gegen Arabischen Frühling in Bahrain eingesetzt (Update)

Weltweite Verbreitung von FinFisher. Stand: April 2013. : Gamma FinFisher: Überwachungstechnologie „made in Germany“ gegen Arabischen Frühling in Bahrain eingesetzt (Update) Der Staatstrojaner FinFisher der deutsch-britischen Firma Gamma wurde auch in Bahrain eingesetzt, wo die Menschenrechtslage laut Human Rights Watch „düster“ ist. Das legen Untersuchungen der jüngst geleakten Dokumente nahe. Demnach wurden die Rechner von Menschenrechtsanwälten, inhaftierten Politikern, Journalisten und Aktivisten im Exil infiziert und ausgespäht.

-

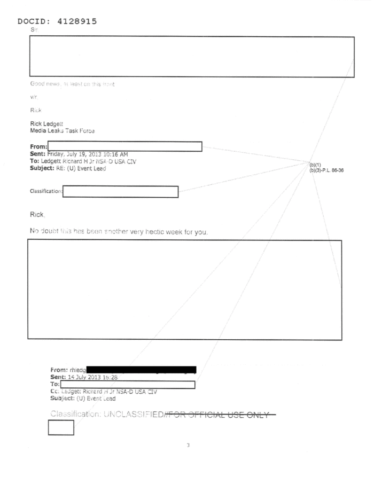

Gamma FinFisher hacked: 40 GB of internal documents and source code of government malware published

Surveillance made in Germany - FinFisher-Spionage-Software Gamma FinFisher hacked: 40 GB of internal documents and source code of government malware published A hacker claims to have hacked a network of the surveillance technology company Gamma International and has published 40 gigabytes of internal data. A Twitter account has published release notes, price lists – and source code. Malware researchers and human rights activists welcome the publication, Gamma itself refuses to comment.

-

Gamma FinFisher gehackt: Werbe-Videos von Exploits und Quelltext von FinFly Web veröffentlicht

Surveillance made in Germany - FinFisher-Spionage-Software Gamma FinFisher gehackt: Werbe-Videos von Exploits und Quelltext von FinFly Web veröffentlicht Ein Hacker behauptet, ein Netzwerk des Trojaner-Herstellers Gamma International gehackt zu haben und hat 40 Gigabyte Daten veröffentlicht. Schon gestern wurden neue Dokumente veröffentlicht, seitdem folgten weitere, unter anderem Quelltext von „FinFly Web“. Malware-Forscher und Menschenrechtler freuen sich über diese Daten, Gamma selbst verweigert jeden Kommentar.

-

Gamma FinFisher: Twitter-Account veröffentlicht interne Dokumente über weltweit eingesetzten Staatstrojaner

"@avast_antivirus was irresponsibly interfering with law enforcement investigations by detecting FinSpy 4.50" Gamma FinFisher: Twitter-Account veröffentlicht interne Dokumente über weltweit eingesetzten Staatstrojaner Die Firma Gamma verlangt mindestens anderthalb Millionen Euro für die Trojaner-Software FinFisher und arbeitet aktiv daran, Antivirenprogramme zu umgehen. Das geht aus anonym veröffentlichten Dokumenten hervor, die wir verifizieren konnten und spiegeln. Die deutsche FinFisher GmbH verweigert jeden Kommentar dazu.

-

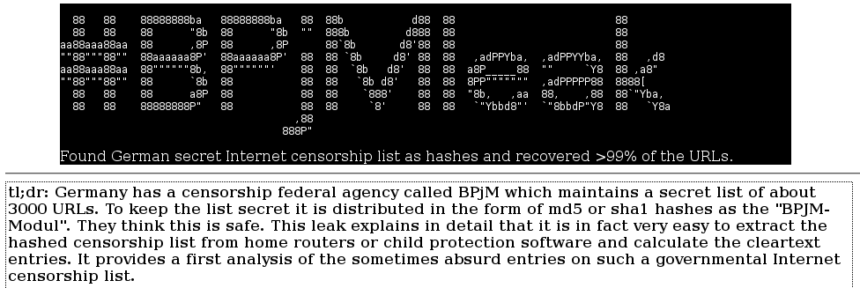

: BPjM-Leak: Leaker und Hoster entfernen Liste in Deutschland indizierter Webseiten – vorerst

: BPjM-Leak: Leaker und Hoster entfernen Liste in Deutschland indizierter Webseiten – vorerst Der Freehoster Neocities und die anonyme Hackerin der Liste in Deutschland indizierter Webseiten haben sich entschieden, die URLs vorerst von der Seite zu nehmen. Die Kommission für Jugendmedienschutz hatte nicht nur uns mit Strafanzeige gedroht, sondern auch Neocities kontaktiert. Der Freehoster will sich jetzt juristischen Beistand holen.

-

: Interview with BPjM-Leaker: Website Blacklists shouldn’t be done „in an intransparent way by a government“

Screenshot of the website "BPJM-Leak" with a description of the hack and the extracted list of URLs. : Interview with BPjM-Leaker: Website Blacklists shouldn’t be done „in an intransparent way by a government“ An anonymous hacker has reverse-engineered and published the once-secret blacklist of URLs produced by a German federal agency. He or she did this mainly out of technical curiosity – and found that it was really easy to do. The hacker hopes not go get sued for this action – and offers a general critique on secret, state-sponsored internet censorship.

-

BPjM-Leaker im Interview: „Erfahre ich von Kinderpornografie, nehme ich das von der Liste und aus dem Netz“

Screenshot of the website "BPJM-Leak" with a description of the hack and the extracted list of URLs. BPjM-Leaker im Interview: „Erfahre ich von Kinderpornografie, nehme ich das von der Liste und aus dem Netz“ Falls es auf der veröffentlichten Liste indizierter Webseiten wirklich Kinderpornografie geben sollte, würde der Leaker diese URLs entfernen und sich für die Löschung der Inhalte einsetzen. Das sagte der oder die anonyme Hackerin im Interview mit netzpolitik.org.