Anonymisierung

-

: Tätigkeitsbericht zur Informationsfreiheit: Mehr Anfragen, mehr Probleme

Andrea Voßhoff bei der Vorstellung des Tätigkeitsberichts zur Informationsfreiheit 2016 (Archivbild) : Tätigkeitsbericht zur Informationsfreiheit: Mehr Anfragen, mehr Probleme Die Bundesbeauftragte Andrea Voßhoff hat in dieser Woche ihren neuen Tätigkeitsbericht zur Informationsfreiheit vorgestellt. Die zentralen Probleme bleiben bestehen. Ihr Nachfolger steht vor großen Herausforderungen.

-

: Gute Nachricht für Whistleblower: Dresdner Forscher tricksen Druckerüberwachung aus

Der versteckte Tracking-Code eines HP-Druckers : Gute Nachricht für Whistleblower: Dresdner Forscher tricksen Druckerüberwachung aus Kleine gelbe Punkte können genau verraten, welcher Drucker ein Dokument wann ausgedruckt hat. Für Whistleblower wurde das bereits zum Verhängnis. Forscher der TU Dresden haben nun eine Methode gefunden, diese Überwachungsmethode zu umgehen.

-

Secret documents: German foreign spy agency BND attacks the anonymity network Tor and advises not to use it

Secret documents: German foreign spy agency BND attacks the anonymity network Tor and advises not to use it The German spy agency BND developed a system to monitor the Tor network and warned federal agencies that its anonymity is „ineffective“. This is what emerges from a series of secret documents that we are publishing. The spies handed a prototype of this technology over to the NSA, in expectation of a favor in return.

-

Geheime Dokumente: Der BND hat das Anonymisierungs-Netzwerk Tor angegriffen und warnt vor dessen Nutzung

Geheime Dokumente: Der BND hat das Anonymisierungs-Netzwerk Tor angegriffen und warnt vor dessen Nutzung Der BND hat ein System zur Überwachung des Tor-Netzwerks entwickelt und Bundesbehörden gewarnt, dass dessen Anonymisierung „unwirksam“ ist. Das geht aus einer Reihe geheimer Dokumente hervor, die wir veröffentlichen. Der Geheimdienst gab einen Prototyp dieser Technik an die NSA, in Erwartung einer Gegenleistung.

-

: Bundesratsausschüsse stellen sich in Teilen gegen Pläne der Bundesregierung zum Datenschutzabbau

oto: <a href="https://unsplash.com/@gaellemm?photo=FLdK5N-YGf4">Gaelle Marcel</a> unter <a href="https://creativecommons.org/publicdomain/zero/1.0/">CC0</a> via <a href="https://unsplash.com/" target="_blank">unsplash</a> : Bundesratsausschüsse stellen sich in Teilen gegen Pläne der Bundesregierung zum Datenschutzabbau Die Ausschüsse des Bundesrats haben sich zur Datenschutzreform der Bundesregierung positioniert. Mit ihrem Vorschlag für eine Stellungnahme der Länderkammer kritisieren sie den Entwurf und machen an einigen entscheidenden Stellen Verbesserungsvorschläge. Beim Ausbau der Videoüberwachung liegen sie aber mit der Bundesregierung auf Kurs.

-

: Gelungen: Die ARD präsentiert das Darknet

: Gelungen: Die ARD präsentiert das Darknet Die ARD nähert sich dem Phänomen „Darknet“ mit einer TV-Dokumentation. Die ist gelungen und zeigt die Ambivalenz von Anonymisierungs- und Verschlüsselungstechnologien mit einem Schwerpunkt auf die Durchsetzung und den Schutz von Menschenrechten.

-

: Datenhungrige Browserplugins machen Politiker erpressbar und bedrohen Journalismus

Der Browserverlauf gibt intime Details über eine Person preis. Der abgebildete Verlauf ist fiktiv. Foto: CC-BY-SA 4.0 netzpolitik.org : Datenhungrige Browserplugins machen Politiker erpressbar und bedrohen Journalismus Der Skandal um Datenhandel weitet sich aus. Spitzenpolitiker sind betroffen, Journalisten fürchten um den Quellenschutz. Klar ist mittlerweile auch: Es geht nicht mehr nur um ein einziges Browserplugin.

-

: Cybersicherheitsstrategie: Bundesregierung lässt Parlament über Planungen im Dunkeln

Geplante Cybersicherheitsstrategie für Deutschland - noch will sich die Regierung nicht äußern. : Cybersicherheitsstrategie: Bundesregierung lässt Parlament über Planungen im Dunkeln Die Bundesregierung will das als ungeeignet kritisierte Cyber-Abwehrzentrum reformieren. Das und anderes ist in der geplanten Überarbeitung der Cybersicherheitsstrategie geplant. Wie, verrät sie noch nicht. Ihre Beteuerung, dass keine weitere Internetüberwachung geplant wird, wirkt jedoch unglaubwürdig.

-

: Deutschlandfunk: Ermittlungen im „Darknet“

o : Deutschlandfunk: Ermittlungen im „Darknet“ In einem informativen Beitrag des Deutschlandfunks wird das Vorgehen von Ermittlern beschrieben, wenn sie im „Darknet“ tätig werden. Das aktuell gezeichnete Bild dieses „Darknets“ als Zone, in der die Polizei keine Möglichkeiten hat, wird darin zurechtgerückt.

In den letzten Jahren wurde immer wieder über Erfolge gegen Betreiber illegaler Plattformen im „Darknet“ berichtet, die auch festgenommen werden konnten. -

: Verschlüsseln Terroristen ihre E‑Mails? Keiner weiß es, doch Staatstrojaner gibt es bald länderübergreifend.

Um den Einsatz von Verschlüsselung tobt ein erbitterter Kampf. <a href="https://creativecommons.org/licenses/by-sa/2.0/">CC BY-SA 2.0</a>, via flickr/<a href="https://www.flickr.com/photos/kk/23390123/">kris krüg</a> : Verschlüsseln Terroristen ihre E‑Mails? Keiner weiß es, doch Staatstrojaner gibt es bald länderübergreifend. Ab 2017 können über die Europäische Ermittlungsanordnung andere Mitgliedstaaten auch Staatstrojaner in Deutschland einsetzen und vice versa. Das ist ein weiteres Untergraben vertraulicher Kommunikation. Wofür das notwendig ist und wie oft Strafverfolger mit verschlüsselter Kommunikation umgehen müssen – dazu fehlen die Statistiken.

-

: Tor-Nutzer über Mausbewegungen identifizieren

: Tor-Nutzer über Mausbewegungen identifizieren Jose Carlos Norte hat Methoden gefunden, wie man Nutzerinnen und Nutzer des Anonymisierungsdienstes Tor anhand von Mausradbewegungen identifizieren kann.

Er schreibt auf seinem Blog:

It is easy to fingerprint users using tor browser to track their activity online and correlate their visits to different pages. -

: Neue Version des Anonymisierungs-Betriebssystems „Tails“ verfügbar

Logo des Live-Systems "Tails" : Neue Version des Anonymisierungs-Betriebssystems „Tails“ verfügbar Das Betriebssystem Tails, entwickelt zur Anonymisierung im Internet, hat ein Update bekommen und ist jetzt in Version 2.0 verfügbar. Das System wurde unter anderem von Laura Poitras und Edward Snowden genutzt und tauchte auch in Poitras Film, Citizenfour, auf.

Tails, The Amnesic Incognito Live System, ist ein auf Linux basierendes Betriebssystem, welches speziell entwickelt wurde, um größtmögliche Privatsphäre und Anonymität zu bieten. -

: SWIFT, PNR, Internetkontrolle: Europol startet operative Abteilung zur Terrorismusbekämpfung

Eine Anspielung auf frühere europäische Kolonien? Dekoration zur Inauguration des ECTC in Amsterdam. (Bild: Europol) : SWIFT, PNR, Internetkontrolle: Europol startet operative Abteilung zur Terrorismusbekämpfung Die EU-Polizeiagentur Europol hat gestern neues „Europäisches Zentrum für Terrorismusbekämpfung“ (ECTC) gestartet. Das Zentrum wurde von Europol-Direktor Rob Wainwright im Beisein des EU-Innenkommissars Dimitris Avramopoulos und des niederländischen Innenministers Ardvander Steur in Amsterdam der Öffentlichkeit vorgestellt.

-

: Gesetzentwürfe in Frankreich: Pläne gegen Tor und öffentliches WLAN

: Gesetzentwürfe in Frankreich: Pläne gegen Tor und öffentliches WLAN Die französische Regierung plant die Einschränkung digitaler Rechte französischer Bürger_innen. Die Zeitung „Le Monde“ berichtet von zwei Gesetzentwürfen des französischen Innenministeriums. Die Gesetzentwürfe betreffen den Ausnahmezustand, wie er nach den Anschlägen in Paris verhängt wurde, sowie die Terrorbekämpfung.

-

: Privacy Tools: Anonym surfen mit Tor

: Privacy Tools: Anonym surfen mit Tor Privacy Tools – Digitale Selbstverteidigung

Wie schützt man sich am besten gegen die Massenüberwachung von NSA, GCHQ, BND und Konsorten? Was hilft gegen den Datenberg den Google, Facebook und andere Tracking-Unternehmen über einen anhäufen wollen? Wie kann man sich gegen (staatliche) Überwachungsmaßnahmen wie die Vorratsdatenspeicherung schützen?

Die Reihe Privacy Tools möchte nach und nach verschiedene Programme, Dienste und Praktiken vorstellen, mit deren Hilfe man sich gegen die Datenfresser schützen kann. -

: Selbstverteidigung gegen Überwachung: Tipps, Tools und Anleitungen für sicherere Online-Kommunikation

: Selbstverteidigung gegen Überwachung: Tipps, Tools und Anleitungen für sicherere Online-Kommunikation Unsere Freunde bei der Electronic Frontier Foundation (EFF) haben eine neue Version ihres Projekts Surveillance Self-Defense (SSD) veröffentlicht. Aus der Ankündigung:

We’re thrilled to announce the relaunch of Surveillance Self-Defense (SSD), our guide to defending yourself and your friends from digital surveillance by using encryption tools and developing appropriate privacy and security practices.

-

: Russland lobt 3,9 Millionen Rubel für die De-Anonymisierung von Tor aus

: Russland lobt 3,9 Millionen Rubel für die De-Anonymisierung von Tor aus Umgerechnet sollen es 83.000 Euro sein, die das russische Innenministerium demjenigen als Prämie verspricht, der eine Technik zur Enttarnung des Tor-Netzwerks bieten kann. Das berichtet Heise Online und beruft sich dabei auf die Moscow Times.

„Erst kürzlich wurde bekannt, dass es möglicherweise eine Lücke im Dienst gibt. -

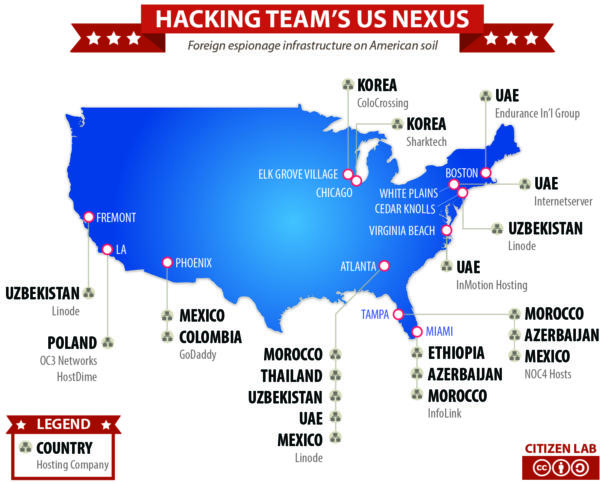

: Hacking Team’s RCS routet Überwachungsdaten über USA

: Hacking Team’s RCS routet Überwachungsdaten über USA Das Kernprodukt des italienischen Überwachungssoftware-Herstellers „Hacking Team“ ist Remote Control System (RCS). RCS ist ein Staatstrojaner, der den Rechner des Angriffsziels ausforscht, seine Skype-Anrufe aufzeichnet, Passwörter, Mails, Chats und Dateien kopiert und eigenständig Webcams und Mikrophone anschalten kann.