Technologie

Künstliche Intelligenz, Drohnen, selbstfahrende Autos, Cyborgs, Roboter und IT-Sicherheit.

-

: „Kleinteilige, chirurgische Angriffe“: Neue Details zu den Kampfdrohnen der Bundeswehr

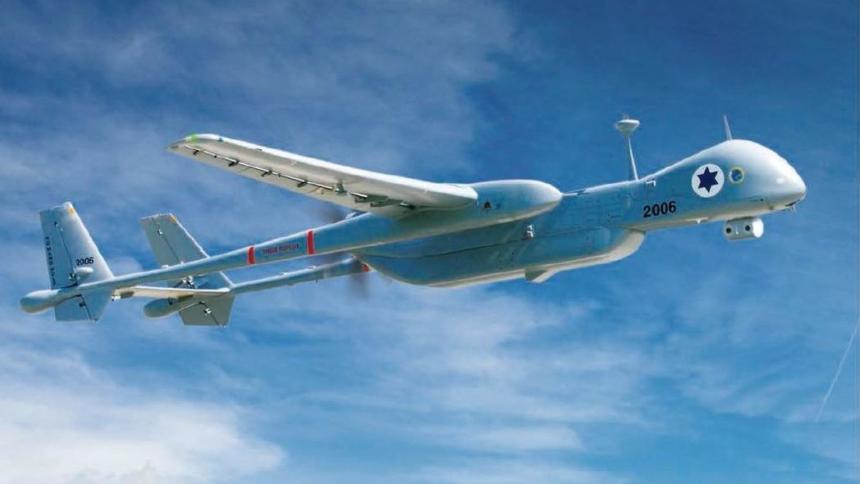

Waffensysteme der israelischen Firma IAI. Eines der Produkte könnte bald auch bei den deutschen Kampfdrohnen zum Einsatz kommen. : „Kleinteilige, chirurgische Angriffe“: Neue Details zu den Kampfdrohnen der Bundeswehr Die Kampfdrohnen, die von der Bundeswehr womöglich aus Israel beschafft werden, sollen im urbanen Raum eingesetzt werden. Die israelische Luftwaffe soll hierfür unter Mitarbeit von Airbus 78 Besatzungen ausbilden. Im letzten Moment wollte der US-Konkurrent die Abgeordneten des Haushaltsschusses dafür gewinnen, den Deal zu stoppen.

-

: re:publica 2017: Technologische Solidarität gegen Trump

Maciej Ceglowski : re:publica 2017: Technologische Solidarität gegen Trump US-Entwickler*innen transportieren durch ihre Codes Teile der Machtsituation der USA in die Welt. Das ist insbesondere dann kritisch, wenn die Techindustrie keine Konsequenzen aus der Wahl Donald Trumps zieht. Theoretische Ablehnung muss für Maciej Ceglowski kollektive Praxis werden, um etwas daran zu verändern.

-

: „German Heron TP“: Kampfdrohnen der Bundeswehr sollen Ende 2019 einsatzfähig sein

Die „Heron TP“ in einer Werbebroschüre des Herstellers IAI. : „German Heron TP“: Kampfdrohnen der Bundeswehr sollen Ende 2019 einsatzfähig sein Für neun Jahre will die Bundeswehr bewaffnete Drohnen leasen, bis dahin sollen europäische Rüstungskonzerne eine „Euro-Drohne“ entwickeln. Das Verteidigungsministerium will möglichst schnell die nötigen Verträge abschließen. Dann wird über die Bewaffnung verhandelt.

-

: Ad-Blocker: Schutz der Geschäftsmodelle wichtiger als Schutz vor Schadsoftware

: Ad-Blocker: Schutz der Geschäftsmodelle wichtiger als Schutz vor Schadsoftware Gegen Malvertising hilft eine einfache Maßnahme: Ad-Blocker. Das Bundesamt für Sicherheit in der Informationstechnik sieht das nach Angaben der Bundesregierung anders. Die Behörde zog ihre Empfehlung für Ad-Blocker zurück, schließlich würden damit die Geschäftsmodelle von Anbietern gestört. Wir veröffentlichen die Antwort der Bundesregierung.

-

: Bezahlschranken umgehen: „Unpaywall“ für Firefox und Chrome

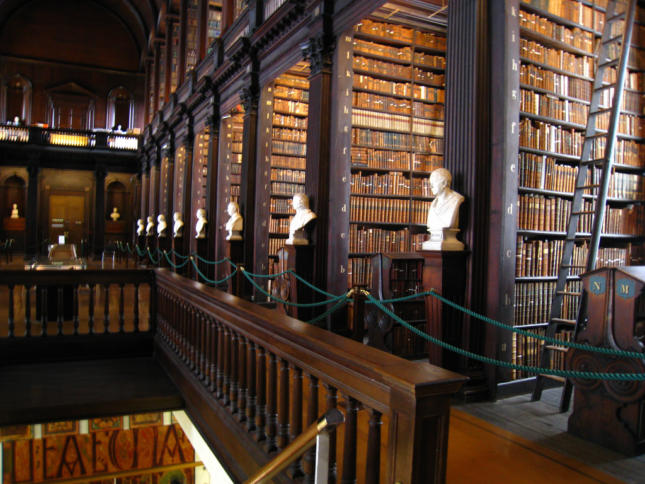

Die berühmte Bibliothek des Trinity College in Dublin. : Bezahlschranken umgehen: „Unpaywall“ für Firefox und Chrome Wer im Netz auf eine Bezahlschranke stößt, dem kann eine Browser-Erweiterung auf einfachem Wege Zugang zu wissenschaftlichen Beiträgen verschaffen. Und das Beste: Das Werkzeug ist quelloffen, datensparsam und vollkommen legal.

-

: Drohnen: Erfolgreiche Informationsfreiheitsanfrage, leider voller Geheimnisse

Reaper-Drohne mit Bewaffnung. : Drohnen: Erfolgreiche Informationsfreiheitsanfrage, leider voller Geheimnisse Das Auswärtige Amt antwortet auf eine Informationsfreiheitsanfrage, mit der Unterlagen über Kampfdrohnen und den US-Stützpunkt Ramstein in Rheinland-Pfalz angefordert wurden. Der Schriftverkehr des Ministeriums wird wegen seiner Einstufung als Verschlusssache verweigert, selbst in geschwärzter Fassung. Was die Bundesregierung dem Parlament zur US-Basis Ramstein sagte, bleibt geheim.

-

Hack Back: Bundesregierung will fremde Rechner hacken und zerstören

Digitaler finaler Rettungsschuss. (Symbolbild) Hack Back: Bundesregierung will fremde Rechner hacken und zerstören Die Bundesregierung will „zurück hacken“ und „feindliche Server zerstören“. Der Bundessicherheitsrat lässt technische und rechtliche Voraussetzungen prüfen, die noch im Sommer fertig werden sollen. Das offensive Hacken fremder Rechner birgt eine ganze Reihe an Problemen.

-

: Schattenmakler: Hacking-Werkzeuge der NSA in freier Wildbahn

Schattenmakler (Symbolbild) : Schattenmakler: Hacking-Werkzeuge der NSA in freier Wildbahn Die anonyme Hacker-Gruppe „The Shadow Brokers“ veröffentlicht massenweise gesammelte Sicherheitslücken, laut ihrer Aussage von der NSA. Unter den angegriffenen Rechnern waren wohl auch mehrere von deutschen Universitäten.

-

: Sensible Dokumente auf Docs.com per Suchfunktion öffentlich

Nicht im Aktenschrank, sondern öffentlich: Docs.com (Symbolbild) : Sensible Dokumente auf Docs.com per Suchfunktion öffentlich Durch eine fragwürdige Standardeinstellung auf Microsofts Plattform Docs.com sind Dokumente von Nutzern per Suchfunktion öffentlich abrufbar. Diese enthalten mitunter sensible Daten wie Sozialversicherungsnummern.

-

: Signal für Android jetzt ohne Google Play Store

Foto: <a href="https://creativecommons.org/licenses/by-nc/2.0/">CC-BY-NC-2.0</a> flickr/<a href="https://www.flickr.com/photos/sabeth718/6802979066/">carnagenyc</a> : Signal für Android jetzt ohne Google Play Store Der verschlüsselnde Messenger Signal steht nun außerhalb des Google Play Store zur Verfügung. Für die Nutzer bedeutet das einen weiteren Schritt zu mehr Unabhängigkeit von Google.

-

: Studie: Zero-Day-Sicherheitslücken im Schnitt 7 Jahre ausnutzbar

(Symbolbild) Foto: <a href="https://creativecommons.org/licenses/by-sa/2.0/">CC-BY-SA-2.0</a> flickr/<a href="https://www.flickr.com/photos/132889348@N07/20446713629/">Christiaan Colen</a> : Studie: Zero-Day-Sicherheitslücken im Schnitt 7 Jahre ausnutzbar Unbehobene Sicherheitslücken, genannt Zero-Days, können im Durchschnitt sieben Jahre lang erfolgreich ausgenutzt werden. Die Forscher Lillian Ablon und Timothy Bogart untersuchten über 200 Zero-Days aus dem Zeitraum von 2002 bis 2016 und fanden folgendes heraus. Eine Lücke als lebendig (öffentlich unbekannt) oder tot (öffentlich bekannt) zu erklären kann irreführend und zu simpel sein. Exploits haben […]

-

: Vault 7: Wikileaks präsentiert Liste der CIA-Hacker-Werkzeuge

Logo der CIA-Hacking-Abteilung, welche auch in Frankfurt operiert. Quelle: <a href="https://wikileaks.org/ciav7p1/">Wikileaks</a> : Vault 7: Wikileaks präsentiert Liste der CIA-Hacker-Werkzeuge Die Enthüllungsplattform Wikileaks veröffentlichte heute geheime Dokumente der CIA über ihr Bestreben, weltweit Computer und Smartphones zu hacken. Aus den Veröffentlichungen, genannt „Vault 7“, geht hervor, dass Angestellte der CIA-Hacker-Einheit auch vom US-Generalkonsulat in Frankfurt aus, operieren.

-

: Interview über CoderDojo: Elektronikbasteln und Programmieren für Kinder

Programmieren lernen beim CoderDojo. Foto: tollwerk via Foter.com, CC BY-NC-SA : Interview über CoderDojo: Elektronikbasteln und Programmieren für Kinder Bei einem CoderDojo kommen Kinder und Mentoren zusammen, um Web-Entwicklung oder den Bau von kleinen Robotern zu probieren. Wir haben in einem Interview Lucas Dohmen, der selbst CoderDojos in Köln organisiert, gefragt: Für welche Software- und Hardware-Projekte interessieren sich Kinder? Und was kostet das?

-

: Telekom-Router-Angriff: Verdächtiger festgenommen

Ein Angreifer brachte im Vorjahr die Telekom Deutschland ins Straucheln. <a href="https://creativecommons.org/licenses/by-nc-nd/2.0/">CC BY-NC-ND 2.0</a>, via flickr/<a href="https://www.flickr.com/photos/mattingham/3731341413/">Matt Thorpe</a> : Telekom-Router-Angriff: Verdächtiger festgenommen Ein 29-jähriger Brite soll für den Telekom-Großausfall vom November des Vorjahres verantwortlich sein. Laut einer Mitteilung der Staatsanwaltschaft Köln und des Bundeskriminalamtes (BKA) wurde der Beschuldigte gestern in London festgenommen. Ihm droht eine Freiheitsstrafe von 6 Monaten bis 10 Jahren. Vorgeworfen wird dem Briten versuchte Computersabotage in einem besonders schweren Fall. Hintergrund ist ein missglückter […]

-

: Video: Gunther und die Explosion der Künstlichen Intelligenz

Ein Ausschnitt aus dem Video, auf dem Gunther zu sehen ist. : Video: Gunther und die Explosion der Künstlichen Intelligenz Würden wir überhaupt bemerken, ab wann Künstliche Intelligenz (KI) die menschliche überflügelt? Würde KI dann eine Gefahr darstellen? Und: Was ist Ethik überhaupt, und lässt sich dieses Konzept auf Maschinen übertragen? Diesen Fragen widmet sich der Kurzfilm „The intelligence explosion – How to stop a robot from turning evil“ des britischen Guardian auf unterhaltsame Weise. […]

-

: Sicherheitsaudit beim Instant Messenger Wire

Foto: Promo : Sicherheitsaudit beim Instant Messenger Wire Der Messenger Wire wird immer mal wieder genannt, wenn es um Alternativen zu WhatsApp mit Ende-zu-Ende-Verschlüsselung geht. Jetzt haben zwei Sicherheitsfirmen Wire untersucht und kommen laut heise.de zu folgendem Ergebnis: Ob die Spezifikationen und Implementierungen im Open-Source-Messenger Wire wirklich sicher sind, haben nun Sicherheitsforscher von Kudelski Security und X41 D‑Sec abgeklopft – insgesamt sind sie zufrieden. Im […]

-

: Teenager hackt 150.000 Drucker weltweit

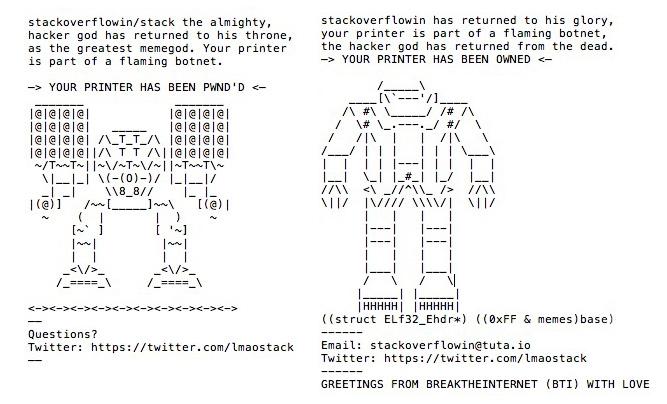

Dies druckte der Hacker auf den Druckern aus. : Teenager hackt 150.000 Drucker weltweit Laut einem Bericht von Motherboard hat ein Teenager aus Großbritannien am vergangenen Samstag offenbar 150.000 Drucker gehackt und dort ASCII-Kunst ausgedruckt. Auf Twitter meldeten zahlreiche Nutzer, dass ihr Drucker gehackt worden sei. In einem Interview mit Motherboard erklärte der laut Selbstdarstellung „angepisste Schüler“, dass er nie dachte, dass die Sache so groß werden würde. Gleichzeitig […]

-

: Großbritannien testet Bodycams gegen Schüler

Bodycam eines niederländischen Polizisten. Foto: <a href="http://creativecommons.org/licenses/by-sa/4.0">CC-BY-SA 4.0</a> <a href="https://de.wikipedia.org/wiki/Body-Cam#/media/File:Bodycam_police_utrecht_netherlands.jpg">Sanderflight/Wikipedia</a> : Großbritannien testet Bodycams gegen Schüler Lehrer an zwei Schulen in Großbritannien testen den Einsatz von Bodycams an Schulen, berichtet der Guardian. Ihr Einsatz soll sich vor allem gegen Störungen des Unterrichts („low-level background disorder“) richten. Daniel Nesbitt von der Bürgerrechtsorganisation Big Brother Watch sagt gegenüber dem Guardian: „Das klingt nach einer übertriebenen Maßnahme für ein uraltes Problem. Die Schulen müssen […]