Gastbeitrag

-

: Open-Access-Strategie des Landes Brandenburg veröffentlicht

Brandenburg will mehr freien Zugang zu Wissen. (Collage: netzpolitik.org) : Open-Access-Strategie des Landes Brandenburg veröffentlicht Wissenschaftliche Erkenntnisse aus Brandenburg sollen weltweit frei nutzbar sein. Das ist die Vision der neuen Open-Access-Strategie. Jetzt sind auch die Wissenschaftlerinnen und Wissenschaftler gefragt, an mehr freiem Zugang zu Wissen mitzuwirken.

-

: Bits und Bäume: Wie sich Digitalisierung auf die weltweite Landwirtschaft auswirkt

Mit Drohnen kann man nachschauen, ob auf dem Feld alles ok ist. Man kann aber auch Landarbeiterinnen überwachen : Bits und Bäume: Wie sich Digitalisierung auf die weltweite Landwirtschaft auswirkt Digitalisierung soll die Landwirtschaft nachhaltiger machen. Aber auch hier gilt: Wer über die meisten Daten verfügt, hat die meiste Macht. Damit nicht nur Großkonzerne profitieren, müssen Kleinbäuerinnen und Landarbeiter die Kontrolle behalten.

-

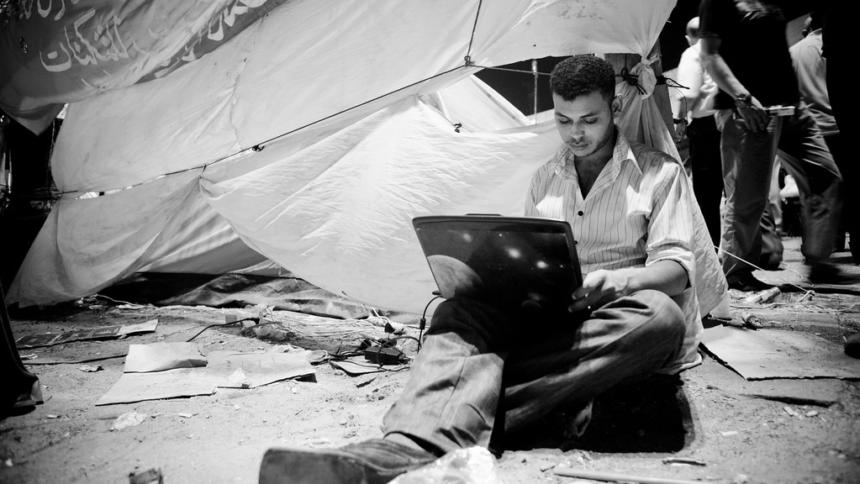

: Die niederländische Firma Fox-IT war auf dem Überwachungsmarkt im Nahen Osten aktiv

Internet war wichtig für die Arabellion - und attraktives Ziel für Regierungen. : Die niederländische Firma Fox-IT war auf dem Überwachungsmarkt im Nahen Osten aktiv Fox-IT stellt Überwachungstechnologie her, mit der sich Internetverkehr in Echtzeit abhören lässt. Die niederländische Firma bestreitet, Geschäfte mit Diktaturen zu machen. Original-Dokumente zeigen jetzt: Ein wichtiger Markt für Fox-IT war der Nahe Osten – im Vorfeld des Arabischen Frühlings.

-

: Bits & Bäume: Alle Macht den Plattformen?

Es gibt nur wenige dominante Plattformen. Und schon gar keine ökologischen. : Bits & Bäume: Alle Macht den Plattformen? Genossenschaften, Freie Software und die Möglichkeit einer sozial-ökologischen Plattformisierung: Egal ob Einkaufen, Musik hören oder Videos schauen – einige große Plattformen teilen das Internet unter sich auf, Konkurrenten haben es schwer. Was es bräuchte, um Plattformen sozialer und ökologischer zu gestalten.

-

: Privatsphäre von Kindern: Wer will an die Daten?

Auch Kinder nutzen Smartphones und dabei fallen Daten an. : Privatsphäre von Kindern: Wer will an die Daten? Kinder hinterlassen heutzutage die wohl größten digitalen Fußabdrücke der Geschichte – ihre Daten werden sowohl von privaten Unternehmen als auch von Regierungen gesammelt und ausgewertet. Das hat Folgen: Es geht um ihre Freiheit, aus Fehlern zu lernen, ihre Chancen und Möglichkeiten und diskriminierende Algorithmen.

-

: Bits & Bäume: Funktionierende Systeme werden systematisch zu Abfall gemacht

Giftiger Elektroschrott wird zum Großteil nicht da entsorgt, wo die Geräte genutzt wurden. : Bits & Bäume: Funktionierende Systeme werden systematisch zu Abfall gemacht Jedes Jahr ein neues Gerät mit mehr Rechenleistung. Die Regel haben viele von uns verinnerlicht und wir produzieren dadurch Berge von Schrott. Doch Hardware und Software sind eigentlich sehr nachhaltige Produkte. Sie sollten so eingesetzt werden, dass wir den Material- und Ressourcenverbrauch endlich senken, schreibt der Informatiker Lorenz Hilty.

-

Überschätzte Cyber-Abschreckung: Staatliche „Hack Backs“ sind zum Scheitern verurteilt

Cyberwar ist kein Atomkrieg. (Symbolbild) Überschätzte Cyber-Abschreckung: Staatliche „Hack Backs“ sind zum Scheitern verurteilt Digitale Gegenangriffe wie „Hack Backs“ funktionieren nicht, wie Sicherheitsbehörden sich das vorstellen. Im Internet gelten andere Prinzipien für Abschreckung als etwa bei Atomwaffen. Stattdessen sollte Deutschland die IT-Sicherheit defensiv ausrichten und die Resilienz von Systemen steigern.

-

: Facebook Libra: Der nächste logische Schritt ist die Privatisierung des Geldes

Facebook will seine eigene Währung weltweit. (Montage: netzpolitik.org) : Facebook Libra: Der nächste logische Schritt ist die Privatisierung des Geldes Bisher war Geld eine heilige Kuh, wenn es um Privatisierungen ging. Facebooks Kryptowährung Libra fordert das heraus. Das ist einer der mächtigsten Angriffe auf staatliches Geld, den es bisher gab. Ein Kommentar.

-

: Das Computergrundrecht zum Maßstab machen

Das allwissende Auto: Pontiac K.I.T.T. : Das Computergrundrecht zum Maßstab machen Vor elf Jahren erging das Karlsruher Urteil, das ein IT-Grundrecht zum Schutz der digitalen Privatsphäre ins Leben rief. Darin angesprochene Bedrohungen sind heute Realität, wie die Innenministerkonferenz mit dem Vorschlag zum Belauschen über Alexa und Siri eindrücklich machte. Das neue Grundrecht muss auch umgesetzt werden, fordert Gerhart Baum, und kündigt Gegenwehr an.

-

: Im Zeitalter des Überwachungskapitalismus

"Wir dürfen uns den Überwachungskapitalismus nicht als etwas irgendwo da draußen, in den Fabriken und Büros einer vergangenen Ära vorstellen. Wir selbst sind seine Ziele und seine Folgen." : Im Zeitalter des Überwachungskapitalismus Harvard-Ökonomin Shoshana Zuboff zeigt, wie der Überwachungskapitalismus menschliche Erfahrungen zu Marktgütern macht: In Datenform werden sie zum kostenlosen Rohstoff für Produktion und Verkauf. Das Ziel ist nicht nur die Kontrolle der Informationsflüsse über uns, sondern die Kontrolle unserer Zukunft.

-

: Keine Geister: Geheimdienste dürfen Sicherheit verschlüsselter Kommunikation nicht untergraben

Bitte keine Geister! : Keine Geister: Geheimdienste dürfen Sicherheit verschlüsselter Kommunikation nicht untergraben Geheimdienste und Polizei wollen verschlüsselte Kommunikation mitlesen, indem sie unbemerkt Kommunikationsteilnehmer werden. Eine Koalition aus Zivilgesellschaft, Wirtschaft und IT-Sicherheit lehnt das ab. Der Vorschlag ist eine ernsthafte Bedrohung für IT-Sicherheit und grundlegende Menschenrechte.

-

Big Data bei der Polizei: Hessen sucht mit Palantir-Software nach Gefährdern

Polizeiarbeit verlagert sich zunehmend in den vorausschauenden Bereich. Big Data bei der Polizei: Hessen sucht mit Palantir-Software nach Gefährdern Hessen läutet eine grundlegende Veränderung der Polizeiarbeit in Deutschland ein: Eine Software von Palantir verknüpft Datenbestände neu, wertet sie aus und soll etwa sogenannte Gefährder identifizieren. Dies ist nicht nur rechtlich fragwürdig, sondern dürfte weitreichende Folgen haben, schreibt der Kriminologe Tobias Singelnstein im Grundrechte-Report 2019.

-

: Polizei darf Staatstrojaner nutzen, aber oft nicht installieren

Polizei beim Installieren des Staatstrojaners? : Polizei darf Staatstrojaner nutzen, aber oft nicht installieren Die Polizei darf Staatstrojaner einsetzen, doch das Aufspielen der Schadsoftware ist oft rechtswidrig. Beamte dürfen dafür keine Wohnung betreten und keine Nachrichten mit falschem Absender verschicken. Auch das Offenhalten und Ausnutzen von IT-Sicherheitslücken ist unzulässig.

-

Aktive Cyber-Abwehr: Innenminister schaltet bei IT-Sicherheit schrittweise von Verteidigung auf Angriff

Ist Angriff die bessere Verteidigung? Aktive Cyber-Abwehr: Innenminister schaltet bei IT-Sicherheit schrittweise von Verteidigung auf Angriff Trojaner, Hacking, Denial-of-Service: Was Kriminelle für Angriffe nutzen, soll bald auch der Staat dürfen. Innenminister Seehofer schafft staatliche Befugnisse zur „aktiven Cyber-Abwehr“ – dem digitalen Gegenangriff. Der letzte Baustein soll noch dieses Jahr kommen.

-

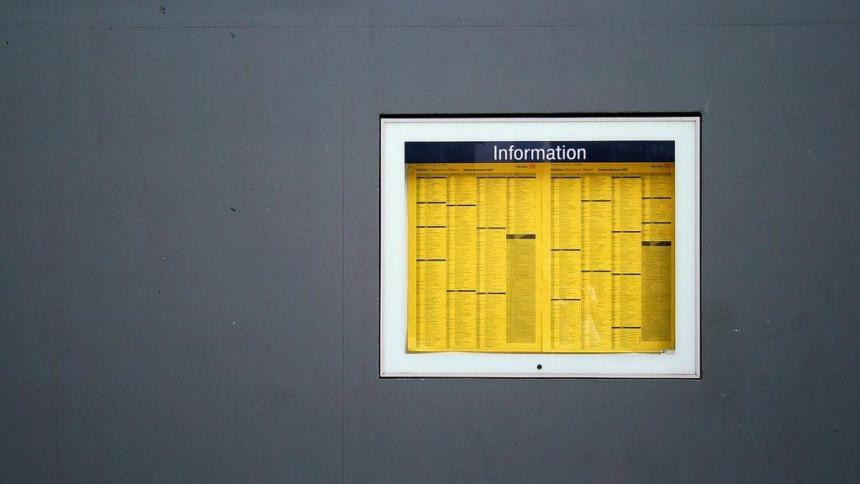

: Open Data: EU öffnet Datensilos des öffentlichen Sektors

Vielleicht gibt es schon bald europaweite Fahrplandaten. : Open Data: EU öffnet Datensilos des öffentlichen Sektors Mit der neuen Open-Data-Richtlinie machen die Transparenzbefürworter in der EU einen großen Schritt vorwärts. Daten aus öffentlich finanzierten Diensten werden künftig leichter zugänglich. Es wären aber noch deutlich weitergehende Regelungen möglich gewesen – hätte Deutschland die anderen Mitgliedstaaten nicht gebremst.

-

: Neuer VW-Chef Maschmeyer im Interview: „Wir leiten die Abgase direkt in die Cloud“

: Neuer VW-Chef Maschmeyer im Interview: „Wir leiten die Abgase direkt in die Cloud“ Überraschung in Wolfsburg: Der VW-Konzern macht den Finanzunternehmer Maschmeyer zum Chef. Wir konnten mit ihm über die weitere Digitalisierung des Unternehmens sprechen.