Seit zu der Suchfunktion als Add-on mit „Cliqz“ auch ein eigenständiger Browser vorgestellt wurde, sind einige Wochen vergangen. Wir haben Marc Al-Hames von der Cliqz GmbH aus München einige Fragen gestellt, uns über hinterlistiges Fingerprinting unterhalten und sprechen außerdem über die Studie „Tracking the trackers“, die jüngst von Cliqz vorgestellt wurde. Die Studie dürfte die bisher größte empirische Untersuchung über das Tracking sein.

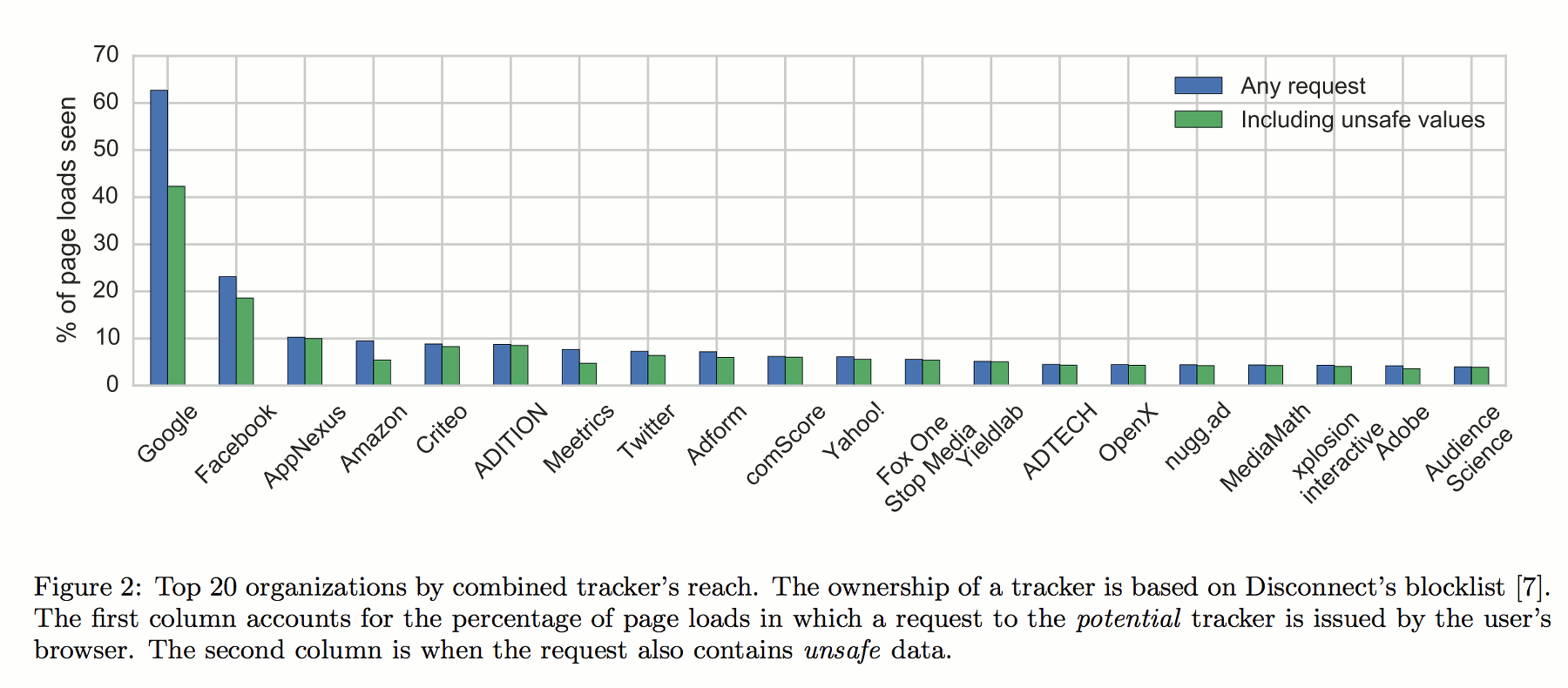

Die Ergebnisse zeigen, dass beispielsweise Google etwa fünfzig Prozent aller Aktivitäten eines Nutzers im Web sieht, auch Facebook noch deutlich über zwanzig Prozent. Die Untersuchung weist zudem nach, dass Facebook auch dann trackt, wenn man nicht eingeloggt ist.

Im Ergebnis von „Tracking the trackers“ kommen die Cliqz-Forscher zu dem Schluss, dass Tracking in sehr hohem Ausmaß betrieben wird und dadurch die Privatsphäre der Nutzer gefährdet ist. Der Schutz vor Tracking sei technisch keine einfache Aufgabe und immer auch ein Kompromiss zwischen dem Wunsch nach konsequenter Verhinderung des Trackings und der Benutzbarkeit von Websites.

Cliqz bietet mit seinem Script-zähmenden Browser und mit dem Add-on technische Lösungen, um das Tracking weitgehend zu unterbinden. Tracking bezeichnet die Auswertung von Informationen, die beim Surfen im Netz hinterlassen werden, um eine Wiedererkennung von Website-Besuchern zu ermöglichen: Neben der IP-Adresse des Rechners können beispielsweise Angaben dazu ausgewertet werden, welche Browsereinstellungen und welches Betriebssystem genutzt wurden. Allein die Profilierung eines Browsers kann einen Benutzer verfolgbar machen, auch wenn er keine Cookies im Browser akzeptiert. Daraus kann über den Nutzer nachvollzogen werden, welche Websites er wann und wie oft besucht hat und wohin dort geklickt wurde.

Anti-Tracking-Ansätze, die Blockadelisten nutzen, helfen nicht immer, auch weil sie regelmäßig und zeitnah aktualisiert und gewartet werden müssen. Solche Blockadelisten nutzen zum Filtern meist Domain-Namen. Das aber sei zu grobkörnig, wie in „Tracking the trackers“ an Beispielen untersucht wurde. Statt nur Domain-Namen zu filtern, sollten zusätzlich URLs und reguläre Ausdrücke verwendet werden.

Die Top 20 der Unternehmen mit den reichweitenstärksten Trackern.

Our empirical evidence shows […] that about 78 % of requests to 3rd parties blocked by Disconnect’s blocklist exhibit a mixed behavior, meaning that sometimes the content should be blocked and sometimes not. Domain name does not offer the proper resolution for an accurate classification. While the 78 % figure is novel, the problem was known. In fact it is the underlying reason why blocklist based systems are evolving to offer a finer resolution control by extending blocklists to accept regular expressions and other case based exceptions.

Dass die Werbeindustrie in Kooperation mit Seitenbetreibern und anderen interessierten Dritten Tracking-Daten millionenfach auswertet, hat sich mittlerweile leider eingebürgert, wie Konark Modi und Josep M. Pujol von Cliqz in Data Collection without Privacy Side-Effects (pdf) schreiben:

The industry modus operandi can be described as collect-all-you-can, and this behavior is not only accepted but encouraged.

Deswegen ist das aber noch kein Naturgesetz. Die Nutzung von Cliqz ist ein einfacher Weg, das Tracking weitgehend zu verhindern. Integriert ist zusätzlich eine Schnell-Suche direkt im Browser.

Das Interview haben wir mit Dr.-Ing. Marc Al-Hames von Cliqz geführt, neben Jost Schwaner und Jean-Paul Schmetz einer der Geschäftsführer. Die Studie „Tracking the trackers“, die von Cliqz erstellt wurde, ist zwar noch nicht in Gänze veröffentlicht, aber die Slides von der WWW-Konferenz in Montreal kann man sich schon ansehen.

Wie viel Nutzer hat denn Cliqz zur Zeit?

Wir haben ja mehrere Produkte: Es gibt den Cliqz-Browser für Windows und Mac und für Linux zum selbst Kompilieren, dazu die Versionen für iOS und Android und nicht zuletzt das Firefox-Add-On, mit dem alles vor zwei Jahren begonnen hat. Über alle diese Produkte sehen wir ca. eine Million monatliche aktive Nutzer.

Und was wird am meisten genutzt?

Historisch bedingt ist natürlich das Add-On am größten. Am schnellsten wachsen jetzt die Browser, weil wir uns darauf auch fokussieren.

Die Mission des Start-ups ist ja nicht eben tiefgestapelt: Der Plan sei die „Umgestaltung des Informationskonsums“. Wie ist das gemeint?

Wir wollen das Internet grundsätzlich verändern.

Mit einem Browser und der Suchfunktion?

Ja. Das sind die beiden Kernfunktionen eines offenen Webs: Die Suche entscheidet häufig, was wir wie schnell zu sehen bekommt. Es lenkt die Nutzerströme. Daneben ist es zum Großteil auch das Geschäftsmodell und finanziert dann wiederum andere Dinge, beispielsweise die meisten Browser. Der Browser ist der Einstiegspunkt.

Deswegen haben wir auch beides verbunden, denn Browser und Suche gehören eigentlich zusammen. Die Suche ist einfach notwendig, um die Nutzer selbstbestimmt lenken zu können und den Browser wirklich intelligent zu machen. Bisher waren die beiden Dinge (bis auf die wirtschaftlichen Verzahnungen) leider getrennt.

Wie funktioniert das Anti-Tracking?

Was den Browser für viele Nutzer sexy macht, dürfte die Anti-Tracking-Technologie sein, die integriert ist und automatisch per Standardeinstellung vorkonfiguriert ist. Wie funktioniert das technisch?

Wir haben dazu gerade auf der WWW-Konferenz in Montreal die wissenschaftliche Grundlage präsentiert : „Tracking the trackers“. Zuerst haben wir gemessen und waren geschockt: Die größten Tracker sehen teilweise zehn, zwanzig, sechzig Prozent des Internetverkehrs– unabhängig davon, ob der Nutzer eingeloggt ist oder nicht. Wir haben dann gemessen, ob dabei persönliche Daten übertragen werden: Cookies natürlich, aber viel weitergehend jede Form von Fingerprinting. Das ist leider meistens der Fall. Damit kann ein Nutzer umfassend und über Websites hinweg von den großen Anbietern identifiziert und letztendlich ein Profil erzeugt werden. Was damit dann passiert, ist Glücksache.

Im zweiten Schritt haben wir überlegt, was man dagegen tun kann. Es gibt teilweise gute technische Möglichkeiten, wie ein sauber konfiguriertes Firefox mit NoScript oder den Tor-Browser. Aber für den normalen Anwender ist das oft zu kompliziert, viele fügen Ausnahmeregeln hinzu – am Ende ist man ungeschützt. Wir haben daher einen Ansatz gewählt, der vollautomatisch ist: Wir schauen auf Basis von k-Anonymität, welche Werte im Tracker geeignet sind, eine Person zu identifizieren, beispielsweise über eine ungewöhnliche Bildschirmgröße. Wann immer ein Wert potentiell geeignet ist, jemanden zu verfolgen, verändern wir ihn. Unkritische Werte, im Sinne von genügend statistische Größe, um in der Masse zu verschwinden, lassen wir durch. So zerstören wir zwar das Verfolgen, genaugenommen sorgen wir für ziemliche Konfusion bei den Trackern, machen aber andererseits nicht alle Funktionen kaputt und ermöglichen dem Nutzer damit ein möglichst konfigurationsfreies Benutzen.

CC BY-SA 2.0 via flickr/Chris Isherwood

Das ist unser Anspruch, aber einhundertprozentigen Schutz kann ich nicht garantieren. Wir freuen uns über jedes Feedback, an welchen Stellen wir eventuell nacharbeiten müssten. Letztendlich versuchen wir, die Grenze so zu ziehen, dass eine Identifikation sehr schwer, idealerweise wirklich unmöglich wird, ohne dabei das tägliche Surfen zu kompliziert zu machen.

Wo immer wir können, hauen wir technisch auf jede Form von Fingerprinting drauf.

Und wir meinen das wirklich ernst, über Feedback und Verbesserungsanregungen freuen wir uns sehr!

Gibt es technische Einschränkungen für Cliqz-Nutzer aufgrund der Anti-Tracking-Technologie, also müssen sie etwa damit rechnen, von Website-Betreibern beispielsweise Gegenwehr-Maßnahmen zu erfahren?

Wir haben gemessen, dass wir nur halb so viele ungewollte Seitenfunktionalitäten (beispielsweise Abstürze) hervorrufen wie ein klassischer kompletter Scriptblocker. Das war ja auch das Ziel, es möglichst alltagstauglich zu machen. Bisher sehen wir auch noch keine „technischen“ Gegenreaktionen von Tracking-Betreibern oder den Websites bzw. Performanceverluste für den Nutzer. Aber in einem Horizont-Interview im März hat die Industrie einen Anti-Anti-Tracker angekündigt – was auch immer das heißt.

Ja, da warten wir auch gespannt.

Cliqz vs. Burda?

Wie verteilen sich die Cliqz-Nutzer auf der Welt, aus welchen Ländern kommen sie?

Unsere Nutzer sind überwiegend aus der DACH-Region (Deutschland, Österreich, Schweiz); unsere Suche ist auch bisher auf diesen Markt optimiert. Die Tracker sind vornehmlich nicht-deutsch: In den Top-10 sind acht US-Firmen und zwei EU-Firmen. In den Top-100 der Tracker, die am meisten Nutzer überwachen, findet sich ein hübscher globaler Mix. Die Europäer spielen da aber nur eine kleinere Rolle.

Wie viele wissen, gehört Cliqz zum Hause Burda. Gibt es Interessenkonflikte, wenn das Tracking blockiert wird?

Ich kann nur für Cliqz sprechen. Aber: Ja, Burda hat teilweise – übrigens gar nicht so viele – Geschäftsmodelle, die Tracking betreiben, wie fast alle im Internet. Da hilft die Dezentralität des Hauses Burda: Wir sind eine eigenständige GmbH, und unser Anspruch ist es eben, ein besseres Netz zu gestalten. Für mich gehört Tracking, sofern es nicht eine klare Funktion für den Nutzer hat, einfach nicht zu einem guten Netz.

Offenbar gibt es aber auf jeden Fall in anderer Hinsicht Interessenkonflikte. Wie ist der Stand der Dinge bei den Abmahnungen, mit denen Cliqz zu kämpfen hatte?

Es gab natürlich aus der Tracking-Industrie Versuche, Druck auf uns auszuüben. Wir sehen das aber als eine sportliche Bestätigung, dass wir wohl das Richtige tun.

Kam es zu tatsächlichen gerichtlichen Auseinandersetzungen?

Es gab tatsächlich Abmahnungen, wir haben aber natürlich keine Unterlassungen abgegeben und planen das auch nicht.

Das war nicht die Frage.

Nein, keine gerichtlichen Auseinandersetzungen, nur Abmahnungen.

„Ich glaube, die einzig sicheren persönlichen Daten sind Daten, die man gar nicht erst sammelt.“

Wie kommt es eigentlich zu einem Start-up mit der expliziten Zielsetzung, dieser ganzen Werbeverfolgung ein Schnippchen zu schlagen? Das ist ja nicht unbedingt typisch für Start-ups.

Man muss die Historie sehen: Gegründet worden ist die Firma von Jean-Paul Schmetz als Nachrichtenaggregator und Suche. Ich selbst bin damals mit dem Mehrheitsinvestment von Burda mit an Bord gekommen. Und damals haben wir erstmal gefragt: Wie können wir Suche und Browser eigentlich besser machen? Welches Produkt wollen wir nutzen? Zuerst haben wir ja den Web-Index gebaut, also die eigentliche Suche. Dabei mussten wir selbst viele Daten sammeln, das braucht man einfach, um eine Suche zu bauen. Wir hatten aber von Tag eins den Anspruch, niemals persönliche Daten zu sammeln. Wir haben erhebliche Ressourcen investiert, um es für uns unmöglich zu machen, Nutzer zu identifizieren und trotzdem statistische Informationen zu bekommen.

Ich glaube, die einzig sicheren persönlichen Daten sind Daten, die man gar nicht erst sammelt. Dann ist uns aber bewusst geworden: Jetzt schützen wir den Nutzer zwar vor uns, aber wir ignorieren, wie viel Daten alle anderen im Netz über den Nutzer absaugen. Ganz ehrlich: Es kann doch nicht sein, dass man, nur weil man eine Nachrichtenseite liest, über einhundert potentiell persönliche Informationen an teilweise über fünfzig verschiedene Firmen weitersendet – ohne dass der Nutzer sich darüber im Klaren ist. Und dann war das für uns eigentlich recht klar: Wenn wir den Nutzer wirklich ernstnehmen, müssen wir das kaputtmachen.

Das ist übrigens auch der Grund, warum wir uns sehr schweren Herzens entschieden haben, derzeit keine Add-Ons zuzulassen. Wir lieben unglaublich viele Funktionalitäten von Add-ons und wollen da auch eine Lösung. Aber wenn man mal sieht, wie viel Daten die potentiell übertragen können, und niemand kann sehen oder prüfen, was dann damit passiert: Das beunruhigt schon sehr. Uns wurden schon ganze Profile von Nutzern im Markt angeboten. Wir wollen da mittelfristig eine Lösung, wie wir sie für uns selbst anwenden: Persönliche Daten, was übrigens auch so etwas Einfaches wie der Verlauf von mehreren Websites sein kann, dürfen einfach nicht im Backend landen.

Reduziert das eigentlich auch den Traffic, etwa auf dem Smartphone?

Unsere iOS- und Android-Entwicklung hinkt derzeit ein paar Wochen hinter dem Desktop her, daher gibt es da noch kein Anti-Tracking. Das kommt aber. Daten spart das aber auf allen Plattformen erst einmal nicht ein. Wir verändern ja tatsächlich nur Parameter, meistens in Javascript.

Whut? Hrm.

Also insgesamt reduziert das nicht den Traffic, wenn die Tracker blockiert werden?

So ganz pauschal kann man das nicht beantworten: Natürlich werden zum Teil keine Tracker mehr nachgeladen. Tracker laden sich normal gern selbst wieder ein. Es wird eventuell auch weniger Werbung ausgeliefert, weil man als Nutzer nicht mehr gezielt angesprochen oder identifiziert werden kann und damit weniger „wert“ ist. Aber unser Hauptaugenmerk liegt mit dem Anti-Tracking darauf, den Nutzer für die Tracker zu verschleiern.

2015 wurde von Cliqz ein erstes „proof of concept“ gezeigt: Es wurde ein Verfahren basierend auf k-Anonymität entwickelt, das Tracker „zerwürfelt“. Cliqz blockiert keine Tracker, die keine persönlichen Daten sammeln, wenn aber ein Tracker individuelle Daten sammelt, erhält er „zerwürfelte“ Resultate zurück. Neben der Entwicklung wurde auch stets Forschung betrieben. „Tracking the trackers“ dürfte die bisher größte Feldstudie zum Tracking sein: 200.000 Cliqz-Nutzer haben das Verhalten aller Tracker beobachtet, die ihnen beim Surfen im Netz unterkamen. Wer weitergehendes Interesse hat, kann sich auch die Demo Privacy Preserving Tracking ansehen, aber: „If your business is to really track users, then move along, nothing to see here.“ :}

„Die Untersuchung weist zudem nach, dass Facebook auch dann trackt, wenn man nicht eingeloggt ist.“

warum wird da eigentlich immer vor allem facebook genannt? Google macht das doch viel krasser mit google apis, google fonts, google maps, google tagmanager, googel werbung etc. etc. etc.

auch nicht zu vergessen: vgwort, wa?

Habt ihr ihr den Browser eigentlich mal ausprobiert und getestet?

Ich habe es gemacht, nachdem ich ein Video von SemperVideo zu diesem Browser gesehen habe und Seite dem ist das Teilnehmer wieder vom System runter.

Dann lieber Addons.

Ich nutze ihn bereits mehrere Wochen, ich war anfangs einfach neugierig. Es ist zwar nicht mein meistgenutzter Browser geworden, aber ich schreib die Antwort hier grade im Cliqz-Browser. Es mag an meiner Art der Nutzung liegen, aber mir wäre nichts wirklich Störendes aufgefallen, weswegen ich ihn nicht mehr nutzen wollte.

Ich seh mir mal das Video an.

Das Video überzeugt mich nicht, auch wenn natürlich tatsächlich fragwürdige Entscheidungen von Cliqz darin angesprochen werden. Allerdings gibt es (auch in dem Interview hier und in der Studie) nachvollziehbare Antworten, warum man sich für welches technische Vorgehen entschieden hat, etwa bei den Add-ons und bei der technischen Umsetzung des Anti-Tracking. Teilweise werden in dem Video aber Zusammenhänge unterstellt, die man auch anders interpretieren kann. Dass hier Trade-offs gemacht werden, ist aber auch kein Geheimnis.

Ob man das akzeptabel findet und Cliqz in der angebotenen Form nutzen möchte, ist eine andere Frage. Zumindest sprechen die Macher über ihr Vorgehen sehr offen und begründen stichhaltig, warum.

Ich möchte es mal so formulieren: Die Idee, einen Browser anzubieten, der Anti-Tracking inklusive hat und so gut wie keinen Konfigurationsaufwand auf Nutzerseite hat, halte ich für eine gute. Dass manche Leute, ich zum Beispiel auch, sich lieber selber um Tracking-Vermeidung kümmern wollen und verschiedene technische Methoden dafür nutzen, was aber mit Cliqz nicht geht, macht das Angebot deshalb nicht schlecht. Es ist halt eine wenig aufwendige Lösung für Leute, die eben nicht frickeln wollen, aber trotzdem das Tracking minimieren möchten. Das Vorgehen, wie Cliqz das macht und das auch kommuniziert, halte ich für durchdacht. Es bietet einfach einen akzeptablen Schutz vor Tracking ohne Mühe für den Nutzer.

Schön von dir zu lesen, Constanze.

Ich habe das mit den Trackern ebenfalls ausprobiert und es war für mich verwunderlich, dass auf vielen kommerziellen Seiten erstmal n Bunch voller Tracker gar nicht auftauchen oder einfach durchgewunken werden, warum auch immer. Dafür gab es meiner Meinung nach keine richtige Antwort und damit ist es für mich vollkommen egal, ob der Browser nun gut für Menschen ist, die einfach nur konsumieren wollen oder eben versuchen, die Spuren so gut es geht zu verwischen. Eigentlich ist es so sogar schlimmer, denn hier wird etwas verkauft, was so irgendwie nicht funktioniert. Also entweder, man schließt alle Tracker aus oder man lässt es einfach bleiben.

Wir werden dann wohl nicht auf einen Nenner kommen und daher bleibe och lieber hier stehen:

Interessenkonflikte bestehen immer, es ist wie mit der Telekom und Congstar, eine eigenständige GmbH schafft keinen Freiraum, im Gegenteil.

Vielleicht kommt sowas ja mal als Freeware raus, wo die Gemeinschaft profitiert.

Ich finde schon, dass es eine verständliche Antwort darauf gibt, warum nicht jeder Tracker blockiert wird. Das ist im Interview selbst und unten im Text auch nochmal erklärt. Man kann den Ansatz falsch finden, aber er ist nicht ohne Argumente. Es ist eben nicht dogmatisch, eher pragmatisch.

Well, wir müssen nicht auf einen Nenner kommen. Niemand ist ja auch gezwungen, Cliqz zu nutzen, schon gar nicht jemand mit dem Anspruch, genau immer genau jeden Tracker, egal welcher Art, zu blockieren. Aber für die anderen ist es ein Angebot.

Es ist wirklich schön, dass sich Leute um Datenschutz bemühen und dabei auch so einen Aufwand betreiben.

Vermeidet das jede Art von Fingerprinting?

Das ist unser Anspruch, aber einhundertprozentigen Schutz kann ich nicht garantieren.

Fingerprintig lässt sich überhaupt nicht vermeiden. Dann werden halt die Werte ausgelesen, die man selber gesetzt hat. Wünschenswert ist, dass möglichst viele user die gleichen Werte haben, wie es ja auch Marc Al-Hames selber erklärt:

Wir schauen auf Basis von k-Anonymität, welche Werte im Tracker geeignet sind, eine Person zu identifizieren, beispielsweise über eine ungewöhnliche Bildschirmgröße. Wann immer ein Wert potentiell geeignet ist, jemanden zu verfolgen, verändern wir ihn. Unkritische Werte, im Sinne von genügend statistische Größe, um in der Masse zu verschwinden, lassen wir durch.

@constanze

Dass manche Leute, ich zum Beispiel auch, sich lieber selber um Tracking-Vermeidung kümmern wollen und verschiedene technische Methoden dafür nutzen, was aber mit Cliqz nicht geht, macht das Angebot deshalb nicht schlecht. Es ist halt eine wenig aufwendige Lösung für Leute, die eben nicht frickeln wollen, aber trotzdem das Tracking minimieren möchten.

Siehst du da nicht das Problem, dass, je mehr Maßnahmen du selber zur Tracking-Vermeidung einsetzt, desto individueller dein Fingerprint wird? Letztendlich dürfte dein Fingerprint dann einzigartig sein.

Aber grundsätzlich gilt auch hier: Es kann nicht Aufgabe der user sein, sich technisch gegen solche Überwachungsmaßnahmen zu wehren. Das ist so schwierig (auch aus den eben genannten Gründen). Es ist Aufgabe der Politik die bestehenden Gesetze durchzusetzen. Mal abgesehen davon, dass sich amerikanische Großkonzerne nicht für deutsche/europäische Datenschutzbestimmungen interessieren, die Politik hat überhaupt nicht die Motivation das zu tun. Im Gegenteil, der Datenschutz wird (auch) unter wirtschaftlichen Gesichtspunkten als Standortnachteil gesehen.

Dennoch, vielen Dank an die Leute von Cliqz! (Was bleibt uns derzeit auch anderes übrig…)

(Sorry, meine Tags haben nicht funktioniert. Das ist so sehr unleserlich. Könnt ihr bitte den ersten Post löschen?)

Es ist wirklich schön, dass sich Leute um Datenschutz bemühen und dabei auch so einen Aufwand betreiben.

Fingerprintig lässt sich überhaupt nicht vermeiden. Dann werden halt die Werte ausgelesen, die man selber gesetzt hat. Wünschenswert ist, dass möglichst viele user die gleichen Werte haben, wie es ja auch Marc Al-Hames selber erklärt:

@constanze

Siehst du da nicht das Problem, dass, je mehr Maßnahmen du selber zur Tracking-Vermeidung einsetzt, desto individueller dein Fingerprint wird? Letztendlich dürfte dein Fingerprint dann einzigartig sein.

Aber grundsätzlich gilt auch hier: Es kann nicht Aufgabe der user sein, sich technisch gegen solche Überwachungsmaßnahmen zu wehren. Das ist so schwierig (auch aus den eben genannten Gründen). Es ist Aufgabe der Politik die bestehenden Gesetze durchzusetzen. Mal abgesehen davon, dass sich amerikanische Großkonzerne nicht für deutsche/europäische Datenschutzbestimmungen interessieren, die Politik hat überhaupt nicht die Motivation das zu tun. Im Gegenteil, der Datenschutz wird (auch) unter wirtschaftlichen Gesichtspunkten als Standortnachteil gesehen.

Dennoch, vielen Dank an die Leute von Cliqz! (Was bleibt uns derzeit auch anderes übrig…)

@Martin

> Fingerprintig lässt sich überhaupt nicht vermeiden. <

Kann man das so absolut behaupten?

Es gibt zwei Ansätze gegen Fingerprinting:

1. Einen definierten Fingerprint als Clone verwenden. So erscheinen viele als einer.

2. Stets einen zufälligen Fingerprint verwenden, So ist man immer ein anderer.

Beide Methoden haben Vor- und Nachteile. Dennoch ist mir die zweite sympathischer, weil ich nicht auf Mitwirkung anderer angewiesen bin.

@preemptive scheduler

Das Fingerprinting selber lässt sich nicht vermeiden. Was man machen kann, ist manche Werte zu „faken“, um bei der Auswertung des Fingerprints weniger Werte zu liefern, die dir zugeordnet werden können. Dabei gibt es grundsätzlich die beiden von dir genannten Ansätze.

Tor z.B. nutzt das Konzept der „Uniformity“ und erklärt auch warum:

https://www.torproject.org/projects/torbrowser/design/#fingerprinting-linkability

Strategies for Defense: Randomization versus Uniformity: …

Hinzu kommt natürlich noch, dass überhaupt das Erzeugen von zufälligen Werten, die Entscheidung, welche Werte du zufällig erzeugst und wie du die Werte zufällig erzeugst bei deinem Ansatz „…weil ich nicht auf Mitwirkung anderer angewiesen bin“ sehr individuell sein dürfte. D.h., man bräuchte dabei „Uniformity“ bei der „Randomization“. Das lehnt Tor mit, wie ich finde, ganz nachvollziehbaren Gründen ab.

Es kommt darauf an. Das Fingerprint, welches der Tor-Browser liefert ist die derzeit beste Möglichkeit für Tor-Nutzer. Doch wie sieht es mit der Nutzung des Tor-Browsers aus, wenn man nicht Tor benutzt? Dies würde einen als Tor-Nutzer outen, der gerade ohne Tor unterwegs ist.

Es ist also situativ unterschiedlich zu bewerten. Tor-Browser für Tor-Nutzung aber sonst?

Es gibt auch Betriebssysteme, für die es keinen Tor-Browser gibt. Da bleibt nur der Versuch, bestmöglich Parameter zu randomisieren, was natürlich Kenntnisse voraussetzt. Unterschiedliche Browser-Profile für unterschiedliche Internetbereiche können da auch schon viel bringen.

Ich wollte hier zwar nicht kommentieren, aber da ich dies schon hier -> https://netzpolitik.org/2016/zwei-apps-mit-ortsdaten-reichen-um-einen-nutzer-zu-identifizieren/#comment-2050655 gemacht habe …

Kleiner Hinweis zum Firefox Plugin, die angegebene Website entlarvt das FF Plugin ebenfalls als nicht „vollständig“ … aber für den Alltag sollte es reichen!

Abhilfe schafft hier nur ein … tja … ein passender Proxy, der auch ssl – Anfragen bearbeiten darf … und der sollte nur lokal arbeiten!

… und selbst hier gibt es nur eine relative Sicherheit!

… auch gibt es durchaus Einschränkungen … falls eine Website entsprechend der Browserdaten für den eigentlich genutzten Browser „unverständliche“ Daten übermittelt!

Mal so als User mit rudimentären I-Net-Kenntnissen reinwerfe: Habe mich tierisch aufgeregt, als mir ein Spieleseitenbetreiber nur die Annehmen der Datenschutzerklärung anbot, die lediglich in Englisch angeboten wurde. Die sagen doch kackfrech: Wir verfolgen dich, deine Daten gehen sofort an nicht-EU-ansässige Dritte. Für deren Handeln mit deinen Daten übernehmen wir keine Verantwortung und Tracking ist im Cookie inbegriffen. Eigentlich war mir bis dato gar nicht klar, dass auch bei Nicht-Aufrufen der Seite, der Tracker aktiv ist. Das ist auch der Grund, warum ich mich gerade durch das Netz pfriemele und eine Lösung suche. Ich finde es schon mal richtig gut, dass es solche Ansätze gibt für Leute, die weder Werbung wollen, noch das Gefühl haben möchten, beim Online-Banking beobachtet zu werden. Wie ich sehe, bin ich ziemlich blauäugig im Netz unterwegs gewesen, trotz adblocker. Zumindest habe ich hier mal was gelernt über zwei völlig unterschiedliche Herangehensweisen und deren kritische Beurteilung. Ich werde mir meine Gedanken machen.