SIM-Karten sind das Herzstück der mobilen Kommunikation. Ohne sie wäre keine Identifikation eines bestimmten Nutzers im Telekommunikationsnetz möglich. Zusätzlich wird das Gerät im Netz angemeldet und authentifiziert. Erst mit ihr ist die Anmeldung im Netz und damit auch die Kommunikation, möglich. Wie der deutsche Sicherheitsforscher Karsten Nohl nun aufzeigt, sind alleine in Deutschland mehrere Millionen SIM-Karten im Umlauf, welche mit einfachen Mitteln gekapert werden können. Weltweit schätz Nohl die Anzahl auf rund eine halbe Milliarde Karten, welche potenziell gefährdet sind.

Wie heise security berichtet, ist hierfür der Einsatz der veralteten Verschlüsselungstechnik DES verantwortlich. Diese bereits Anfang der 1970er Jahre entwickelte Verschlüsselungstechnik besitzt eine Schlüssellänge von lediglich 56 Bit. Auch wenn herkömmliche Rechner rund eine Jahr brauchen um einen DES-Schlüssel zu knacken, gibt es genügend moderne Hardware, wie die Rechenmaschine COPACOBANA, welche lediglich eine Woche benötigen. Wie heise security berichtet, ist Nohl mittlerweile in der Lage die Schlüssel in wenigem Minuten zu knacken:

Nohl [konnte] jedoch innerhalb eines Jahres große Tabellen mit Zwischenergebnissen für die Verschlüsselung berechnen, sodass er in der Lage ist, einen DES-Schlüssel einer SIM-Karte innerhalb weniger Minuten zu knacken (Known Plaintext Attack). Er muss dazu lediglich eine fehlerhaft signierte OTA-SMS an das Zielhandy schicken und dessen Antwort analysieren. Das funktionierte in einer konkreten Demo für heise Security auch völlig reibungslos.

OTA-SMS sind dabei verschlüsselte Nachrichten, die direkt an die SIM-Karte geschickt werden. Nachdem eine SIM-Karte auf diese Art und Weise gehackt wurde, stehen dem Eindringlinge alle normalen Funktionen einer SIM-Karte zur Verfügung, dazu gehören beispielsweise das Versenden von Premium-SMS oder aber auch das Orten des Mobiltelefons.

Doch damit leider noch nicht genug. Die kleinen Programme, welche auf einer SIM-Karte laufen, sind kleine Java-Applikationen, die eigentlich in einer virtuellen Maschine von der Außenwelt abgeschottet werden. Nohl fand jedoch bei einer Analyse dieser virtuellen Maschinen heraus, dass einige elementare Sicherheitsfunktionen nicht umgesetzt werden und es so ein leichtes ist einen Trojaner zu schreiben, welcher aus dieser virtuellen Maschine ausbrechen kann. Ein solcher Trojaner könnte anschließend beispielsweise den Master-Key einer SIM-Karte auslesen, mit dem eigentlich die sicherere Anmeldung im Netz gewährleistet wird. Die Folgen können verheerend sein, wie Nohl heise security demonstrierte:

Nohl demonstrierte diesen Angriff sehr eindrucksvoll, indem er heise Security mit einem Handy ohne SIM-Karte anrief. Als Anrufer erschien dabei die Nummer der zuvor via SMS gekaperten SIM-Karte, deren Master-Key er in seinen SIM-Karten-Simulator transferiert hatte.

Auch das Bezahlen per NFC ist laut heise security betroffen, da die Apps von Paypal, Visa und Co. die Bezahlvergänge auf der SIM-Karte autorisieren.

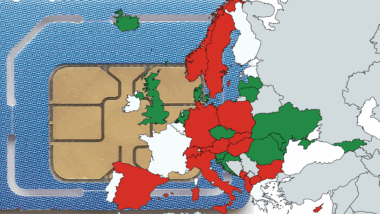

Wie viele SIM-Karten tatsächlich durch die Verschlüsselung per DES und die nachlässige Implentierung der virtuellen Maschine betroffen sind, kann nur schwer gesagt werden. Nohl geht von mehreren Millionen Karten in Deutschland und bis einer halben Milliarde Karte weltweit aus. In Deutschland sind aber nur ältere Karten von den Problemen betroffen, da die Provider in Deutschland seit einigen Jahren keine SIM-Karten mit DES-Verschlüsselung mehr verkaufen. Laut heise security ist die Lage im nahen europäischen Ausland aber bereits eine andere, da dort noch DES-Karten verkauft werden.

Die deutschen Mobilfunkprovider scheinen mittlerweile reagiert zu haben. Nachdem Nohl die Provider bereits vor einigen Monaten auf die Schwachstellen aufmerksam machte, haben diese damit begonnen die sogenannten OTA-SMS zu filtern. Da diese OTA-SMS nicht von normalen Mobiltelefonen versendet werden müssen, behalten es sich die Provider vor, SIM-Karten von denen dennoch OTA-SMS geschickt werden, zu sperren.

Ich gehe mal davon aus, dass das diese „stillen SMS“ sind, mit den Polizei und Geheimdienste auch sonst Handys heimlich aktivieren um zu lauschen und zu orten?

Wenn ja, was passiert jetzt, wenn eine „Siicherheitsbehörde“ solche SMS schickt, wird deren SIM dann geblockt (hähä) oder kann ich davon ausgehen, dass die VIP-SIMs haben bzw. die SMS per eigenem Funkmast-Emulator (mir fällt grade das Wort nicht ein) an den Empfänger bringen?

Oder ist das nochmal ne andere Technik?

OTA ist nur ein Überbegriff für verschiedene Protokolle. Siehe:

http://en.wikipedia.org/wiki/Over-the-air_programming

http://en.wikipedia.org/wiki/GSM_03.48

Aber um deine Frage zu beantworten: Ja, damit lassen sich theoretisch auch „stille SMS“ versenden. Und noch viel mehr. Zitat:

„In the context of the mobile content world these include over-the-air service provisioning (OTASP), over-the-air provisioning (OTAP) or over-the-air parameter administration (OTAPA), or provisioning handsets with the necessary settings with which to access services such as WAP or MMS. Some phones with this capability are labeled as being „OTA capable.“

– http://en.wikipedia.org/wiki/Over-the-air_programming

autosieren -> autorisieren

sieht ist die Lage -> ist die Lage

Dazu kommt ein einseitiges Sicherheitskonzept.

Mobiltelefone müssen sich bei der Basisstation authentifizieren, aber nicht umgekehrt.

Wie kann ich feststellen, ob meine SIM angreifbar ist?

du lauerst ihr nachts hinter einer tür auf und erschreckst sie. wenn sie dir keine reinhaut, ist deine sim angreifbar.

°SCNR