Andre Meister

-

: Australien: Westliche Geheimdienste sammeln alle Daten, die über das größte Seekabelsystem der Welt gehen

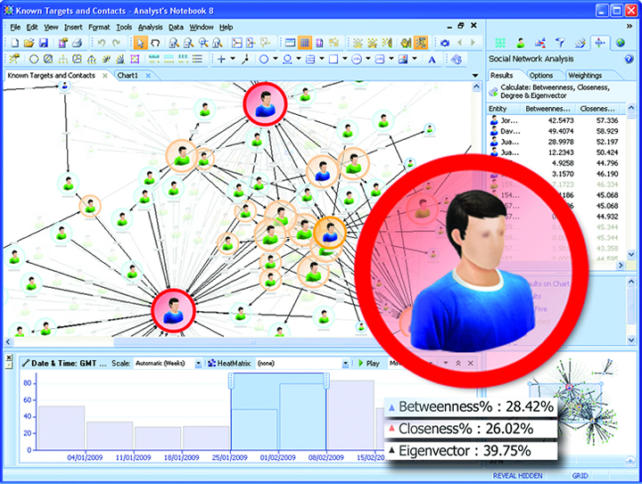

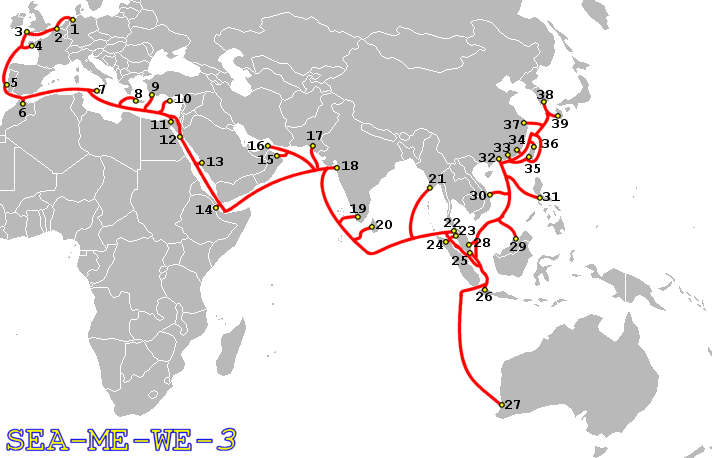

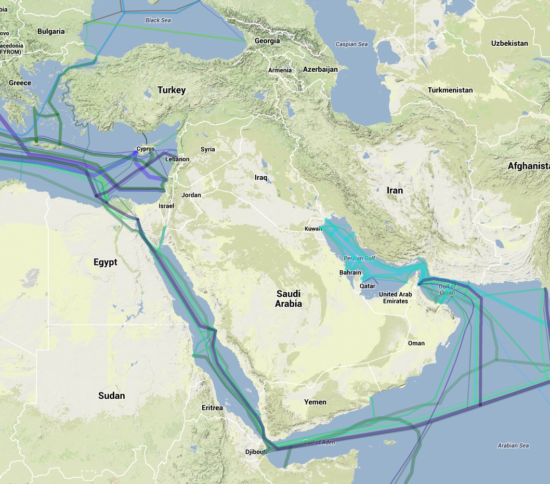

Lage und Landepunkte des SEA-ME-WE-3-Seekabels. Bild: <a href="https://en.wikipedia.org/wiki/User:J.P.Lon">J.P.Lon</a>. Lizenz: Creative Commons <a href="https://creativecommons.org/licenses/by/2.5/deed.en">BY 2.5</a>. : Australien: Westliche Geheimdienste sammeln alle Daten, die über das größte Seekabelsystem der Welt gehen Der australische Geheimdienst zapft die Daten des größten Seekabelsystems der Welt an und sammelt alle Daten, die darüber verschickt werden. Das berichtet der Sydney Morning Herald unter Berufung auf Dokumente aus dem Fundus von Edward Snowden. Das Kabel verbindet 33 Länder auf vier Kontinenten – und wird demnach von mindestens drei westlichen Diensten abgehört.

-

: Looking Inside the (Drop) Box: Forscher reverse-engineeren Dropbox Client, können Accounts übernehmen

: Looking Inside the (Drop) Box: Forscher reverse-engineeren Dropbox Client, können Accounts übernehmen Dropbox Accounts können von Dritten übernommen und die Zwei-Faktor Authentifizierung umgangen werden. Das haben zwei Forscher herausgefunden, nachdem sie den proprietären Client reverse engineered haben. Damit haben sie den Weg bereitet, Dropbox insgesamt weiter unter Sicherheitsaspekten zu untersuchen – und eigene Clients zu schreiben.

-

: Tempora: Neue Snowden-Dokumente nennen weitere von Großbritannien angezapften Glasfaser-Kabel, auch Deutsche (Updates)

Die Glasfaser-Kabel in Europa laut <a href="http://cablemap.info/">Greg's Cable Map</a> : Tempora: Neue Snowden-Dokumente nennen weitere von Großbritannien angezapften Glasfaser-Kabel, auch Deutsche (Updates) Mindestens vier der vom britischen Geheimdienst angezapften Glasfaser-Kabel geben ihnen Zugriff auf weite Teile des deutschen Internet-Verkehrs. Das berichten NDR und Süddeutsche unter Berufung auf Dokumente von Edward Snowden. Die Deutsche Telekom als Mitbetreiber gibt sich unwissend, hält sich aber immer an die geltenden Landesgesetze.

-

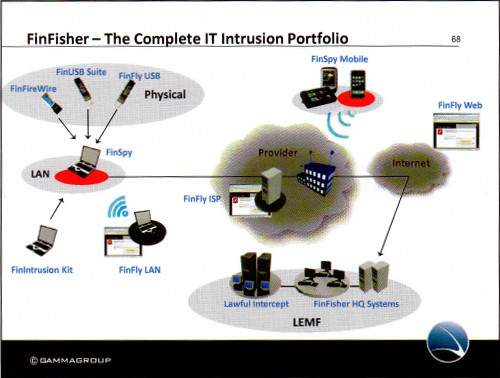

Interne Gamma-Folien: Die Fin-Familie staatlicher Überwachungstechnologien als „komplettes IT Intrusion Portfolio“

FinFisher: Das komplette Portfolio für IT-Intrusion Interne Gamma-Folien: Die Fin-Familie staatlicher Überwachungstechnologien als „komplettes IT Intrusion Portfolio“ Die Firmen-Gruppe Gamma verkauft mit der FinFisher-Familie eine Reihe an Überwachungstechnologien, die sie selbst als „komplettes Portfolio“ des Hackens beschreibt. Das geht aus geleakten Dokumenten hervor, die aus einem Verkaufsgespräch mit einem Landeskriminalamt stammen sollen. Wir wollen den Vertrag der Firma mit dem BKA sehen und haben Widerspruch auf eine Ablehnung eingereicht.

-

: Warum die größte Überwachungsmaschinerie der Menschheitsgeschichte die Fundamente der Demokratie zerstört

: Warum die größte Überwachungsmaschinerie der Menschheitsgeschichte die Fundamente der Demokratie zerstört Mehr als elf Wochen sind seit dem ersten Leak der Snowden-Dokumente vergangen. Geändert hat sich nichts. Und unsere Bundesregierung versucht, uns für dumm zu verkaufen.

Dass die aktuellen Entwicklungen eine essentielle Gefahr für die Demokratie an sich sind, wird vor allem an der Ingewahrsamnahme von David Miranda und der Zerstörung von Journalist/innen-Hardware festgemacht. -

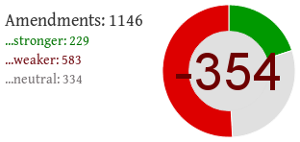

: EU-Datenschutz: Justizministerin verspricht Unterstützung, Digitale Gesellschaft fordert die konkret ein

Statistik guter und schlechter Änderungsanträge der Liberalen im EU-Parlament. : EU-Datenschutz: Justizministerin verspricht Unterstützung, Digitale Gesellschaft fordert die konkret ein Die Liberale Fraktion im Europäischen Parlament muss die Interessen der Nutzer/innen in der Datenschutz-Novelle endlich ernst nehmen. Das fordert der Verein Digitale Gesellschaft in einem offenen Brief an Justizministerin Leutheusser-Schnarrenberger. Diese hatte nach einer Petition ihre Unterstützung zugesagt – aber ihre Abgeordneten machen teilweise das Gegenteil.

-

: Tempora: Großbritannien will alle Glasfasern der Welt abhören, tut das neben britischem Gebiet auch im Nahen Osten (Update)

Die Glasfaser-Kabel im Nahen Osten laut <a href="http://cablemap.info/">Greg's Cable Map</a> : Tempora: Großbritannien will alle Glasfasern der Welt abhören, tut das neben britischem Gebiet auch im Nahen Osten (Update) Großbritannien betreibt im Nahen Osten drei Abhörstationen, mit denen sie sämtliche Kommunikation als allen Glasfaserleitungen der Region abhören. Das berichtet der Independent unter Berufung auf Dokumente von Edward Snowden. Demnach werden die Informationen an die Zentrale des GCHQ geleitet und dort unter anderem der NSA zur Verfügung gestellt.

-

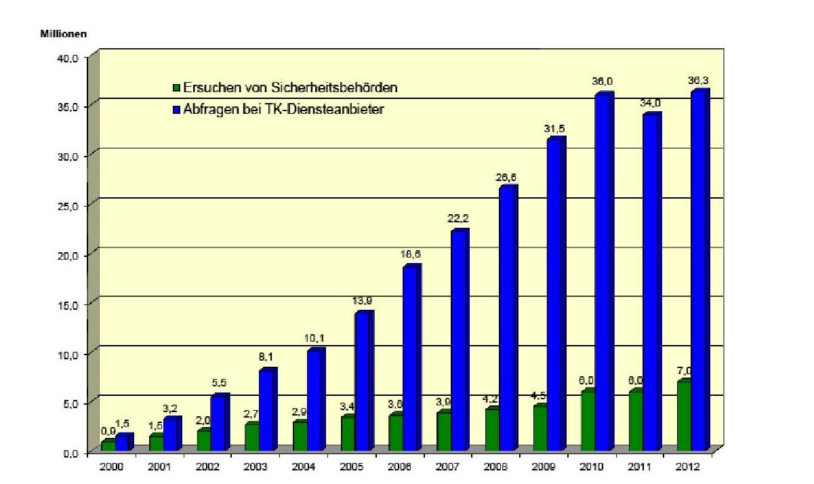

Bestandsdatenauskunft 2012: Deutsche Behörden identifizieren alle fünf Sekunden einen Anschlussinhaber

Statistik der Bundesnetzagentur: Anzahl bearbeiterer Ersuchen gemäß <a href="http://www.gesetze-im-internet.de/tkg_2004/__112.html">§ 112 TKG</a> Bestandsdatenauskunft 2012: Deutsche Behörden identifizieren alle fünf Sekunden einen Anschlussinhaber Deutsche Behörden haben im letzten Jahr sieben Millionen Inhaber von Festnetz‑, Mobilfunk- oder E‑Mail-Anschlüssen identifiziert. Das geht aus offiziellen Zahlen der Bundesnetzagentur hervor, die den 250 Behörden ein automatisiertes Auskunftsverfahren zur Verfügung stellt. Durch die Neuregelung der Bestandsdatenabfrage und die Aufnahme von IP-Adressen dürften die Zahlen weiter steigen.

-

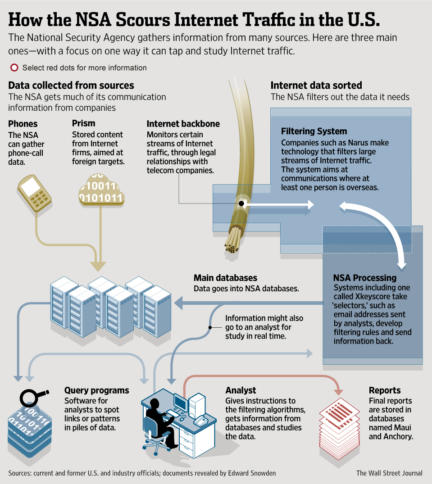

Endlich nachgewiesen: Die NSA überwacht sämtlichen Internet-Verkehr, der über amerikanisches Gebiet geht

Endlich nachgewiesen: Die NSA überwacht sämtlichen Internet-Verkehr, der über amerikanisches Gebiet geht Die NSA hat Zugriff auf große Teile des Internet-Verkehrs, der über ihr Staatsgebiet geht und verarbeitet diese Datenmengen in ihren eigenen Systemen. Das berichtet das Wall Street Journal unter Berufung auf eine Reihe von Beteiligten. Jede Internet-Kommunikation über amerikanische Server landet demnach höchstwahrscheinlich bei der NSA – nur etwas amerikanische Kommunikation wird wohl gefiltert.

-

: BSI 2005 über BlackBerry E‑Mail Push-Dienst: „Britische Behörden haben Zugriff auf das gesamte Nachrichtenaufkommen“

Deckblatt: Sicherheitsaspekte des E-Mail-Push-Dienstes "BlackBerry" : BSI 2005 über BlackBerry E‑Mail Push-Dienst: „Britische Behörden haben Zugriff auf das gesamte Nachrichtenaufkommen“ Das gesamte Nachrichtenaufkommen des E‑Mail-Push-Dienstes von BlackBerry wird zwangsweise über Großbritannien geleitet und steht den örtlichen Sicherheitsbehörden zur Verfügung. Das schrieb das Bundesamt für Sicherheit in der Informationstechnik vor acht Jahren in einem internen Papier, das wir in Volltext veröffentlichen.

-

: Online-Magazin Groklaw macht dicht: „Ich kann nicht online bleiben, ohne meine Menschlichkeit zu verlieren.“

: Online-Magazin Groklaw macht dicht: „Ich kann nicht online bleiben, ohne meine Menschlichkeit zu verlieren.“ Das Blog Groklaw hat mit netzpolitik.org einige Ähnlichkeiten in Aufbau und Themenspektrum, in den Jahren 2005 bis 2007 haben wir des öfteren nach drüben verwiesen. Wegen der Vollüberwachung durch Geheimdienste macht die Gründerin Pamela Jones den Blog jetzt dicht. In einem lesenswerten, emotionalen Blog-Beitrag schreibt sie:

So.

-

: Spaß mit Informationsfreiheit: BSI warnt vor Blackberry, Begründung gefährdet die internationalen Beziehungen (Update)

Sitz des BSI in Bonn. Bild: <a href="https://de.wikipedia.org/wiki/Benutzer:Qualle">Qualle</a>. Lizenz: Creative Commons <a href="https://creativecommons.org/licenses/by-sa/3.0/deed.en">BY-SA 3.0</a>. : Spaß mit Informationsfreiheit: BSI warnt vor Blackberry, Begründung gefährdet die internationalen Beziehungen (Update) Das Bundesamt für Sicherheit in der Informationstechnik warnt vor BlackBerry, weil britische Dienste Zugriff auf das „gesamte Nachrichtenaufkommen“ haben. Ein Einblick in die zugrundeliegende Analyse wird uns aber verwehrt, da die Informationen die internationalen Beziehungen gefährden würden. Das BSI verweigert hier seine Aufgabe: Die IT-Sicherheit in unserer Gesellschaft.

-

PRISM in Afghanistan: Verteidigungsministerium lehnt Informationsanfrage ab, weil diese die Bundeswehr gefährdet

PRISM in Afghanistan: Verteidigungsministerium lehnt Informationsanfrage ab, weil diese die Bundeswehr gefährdet Das Bundesverteidigungsministerium weigert sich, unsere Informationsfreiheitsanfrage zum PRISM-Programm der NATO in Afghanistan zu beantworten. Die angefragten Dokumente sind als geheim eingestuft, was auch nicht geändert wird. Eine Beantwortung unserer Fragen würde demnach die Sicherheit der Bundeswehr in Afghanistan gefährden.

-

: 115 Fragen und kaum Antworten: Bundesregierung klärt Überwachungs-Skandal auf – mit geheimen Antworten

: 115 Fragen und kaum Antworten: Bundesregierung klärt Überwachungs-Skandal auf – mit geheimen Antworten Trotz mehrfach versprochenem Willen zur quasi brutalstmöglichen Aufklärung verweigert die Bundesregierung öffentliche Antworten zum größten Überwachungsskandal der Menschheitsgeschichte. In ihrer Antwort auf eine parlamentarische Anfrage werden die interessantesten Details als geheim deklariert. Pikant ist die Aussage, dass die Bundesregierung eine „Full take“ Überwachung für legal hält.

-

: Funkzellenabfrage: Zahlen aus Schleswig-Holstein deuten auf 13 Handy-Rasterfahndungen in Deutschland – jeden Tag

Bei einer Funkzellenabfrage werden sämtliche Handy-Verbindungen innerhalb einer oder mehrerer dieser Funkzellen an die Polizei gegeben. : Funkzellenabfrage: Zahlen aus Schleswig-Holstein deuten auf 13 Handy-Rasterfahndungen in Deutschland – jeden Tag Auch in Schleswig-Holstein werden fast täglich Handy-Verbindungen von Millionen Menschen an Polizeibehörden übermittelt und gerastert. Das geht aus einer Antwort der rot-grün-blauen Landesregierung hervor. Bei einer Hochrechnung der bekannten Funkzellenabfragen ergibt sich, dass in Deutschland jeden Tag rund 13 Mal Handy-Rasterfahndungen durchgeführt werden.

-

: Elizabeth Stark: SOPA, NSA und die neue Internet-Lobby

: Elizabeth Stark: SOPA, NSA und die neue Internet-Lobby Auf dem neunten Geburtstag von netzpolitik.org, den wir in der c‑base gefeiert haben, hatten wir Elizabeth Stark zu Gast, die die Arbeit der Netz-Öffentlichkeit in den USA einordnete:

Inhalt von Vimeo anzeigen In diesem Fenster soll der Inhalt eines Drittanbieters wiedergegeben werden. -

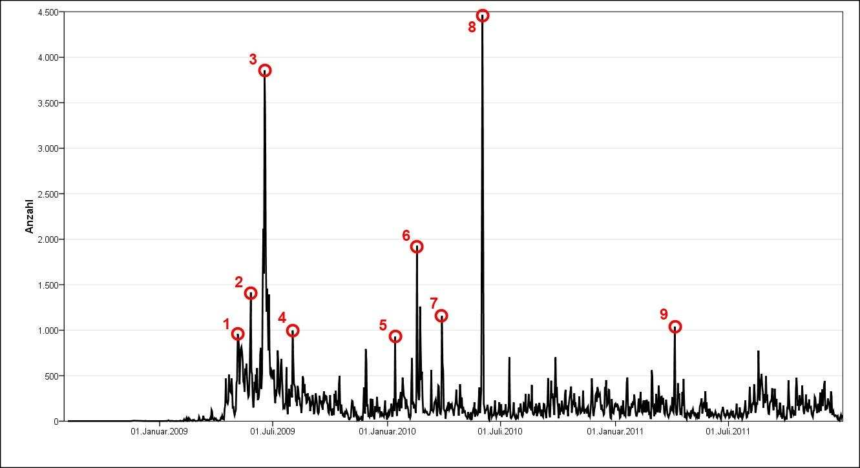

Rückblick auf Zensursula: Twitter kann politischen Druck ausüben, aber Massenmedien bleiben Schlüssel zum Erfolg

Rückblick auf Zensursula: Twitter kann politischen Druck ausüben, aber Massenmedien bleiben Schlüssel zum Erfolg In der Auseinandersetzung um Netz-Sperren vor vier Jahren haben 50.000 Twitter-Accounts öffentlichen Druck auf die als „Zensursula“ verunglimpfte Familienministerin von der Leyen ausgeübt. Das ist das Ergebnis einer Master-Arbeit, die untersucht, ob die Ministerin die Kritik vermeiden wollte. Dennoch war die Rolle der Massenmedien auch damals nicht zu unterschätzen.

-

: Vorratsdatenspeicherung: Regierungs-finanzierte Studie produziert Vorschläge zur weniger schlimmen Massenüberwachung

: Vorratsdatenspeicherung: Regierungs-finanzierte Studie produziert Vorschläge zur weniger schlimmen Massenüberwachung Die Vorratsdatenspeicherung soll auf zwei oder drei Monate verkürzt werden und diesmal wirklich nur für schwere Straftaten mit Richtervorbehalt verwendet werden. Das fordert eine vom Bildungsministerium finanzierte Studie mit dem Titel „Interessenausgleich im Rahmen der Vorratsdatenspeicherung“. Am Grundproblem ändert das leider nichts: Die massenhafte anlasslose Überwachung ist ein Paradigmenwechsel und gehört abgeschafft.

-

: Bericht: Haben die Snowden-Enthüllungen CISPA und die Cyber-Verteidigung durch die NSA gestoppt?

: Bericht: Haben die Snowden-Enthüllungen CISPA und die Cyber-Verteidigung durch die NSA gestoppt? Amerikanische Pläne, der NSA neue Befugnisse zur Überwachung von Internet-Verkehr zur Abwehr von Cyber-Bedrohungen zu geben, sind wohl derzeit vom Tisch. Das berichtet die New York Times unter Berufung auf leitende Beamte der NSA. Die Enthüllungen von Edward Snowden könnten damit CISPA verhindert haben, gegen das wir seit langem kämpfen.