Laut Sicherheitsforschern gab es eine großangelegte Spionagekampagne gegen Telekommunikationsanbieter. TechCrunch berichtet, dass Hacker sich seit sieben Jahren Zugriff auf weltweite Mobilfunknetze verschaffen, um Metadaten abzugreifen. Die Anbieter speichern diese Daten unterschiedlich lange: für eigene Zwecke, aber auch für Behörden – etwa wenn sie zur Vorratsdatenspeicherung verpflichtet sind.

Zu den gespeicherten Verbindungsdaten gehören Informationen, wer wen wann anruft. Zusätzlich ist vermerkt, in welche Mobilfunkzellen die Geräte einwählen. So lassen sich umfangreiche Bewegungsprofile erstellen und die Standorte von Personen in der Vergangenheit nachvollziehen.

„Nur nicht gespeicherte Daten sind sichere Daten.“

Der EU-Abgeordnete Patrick Breyer von der Piratenpartei sieht in dem Hack einen langjährigen Kritikpunkt von Datenschützern bestätigt: „Das Bekanntwerden von Kontakten und Bewegungen kann höchste Amtsträger erpressbar machen oder sogar ihr Leben gefährden.“ Auch für Bürgerinnen, Medien und Wirtschaftsvertreter sei eine vertrauliche Kommunikation essenziell. Er sagt:

Dieser Hack belegt: Nur nicht gespeicherte Daten sind sichere Daten.

Je mehr Daten an einer Stelle zusammenlaufen und je prominenter die Ziele, desto attraktiver wird das Ziel für böswillige Hacker. Seien es die Daten von 21,5 Millionen US-Bürgern oder Informationen aus den E‑Mail-Postfächern und Netzen des Bundestags.

Deutsche Provider speichern Metadaten bis zu sechs Monate

Laut einer Erhebung der Bundesnetzagentur im Jahr 2018 speichern Provider in Deutschland Vorratsdaten teilweise bis zu sechs Monate lang. Ein Leitfaden von Bundesnetzagentur und Bundesdatenschutzbeauftragtem empfiehlt hingegen, die nicht mehr benötigten Daten nach sieben Tagen zu löschen.

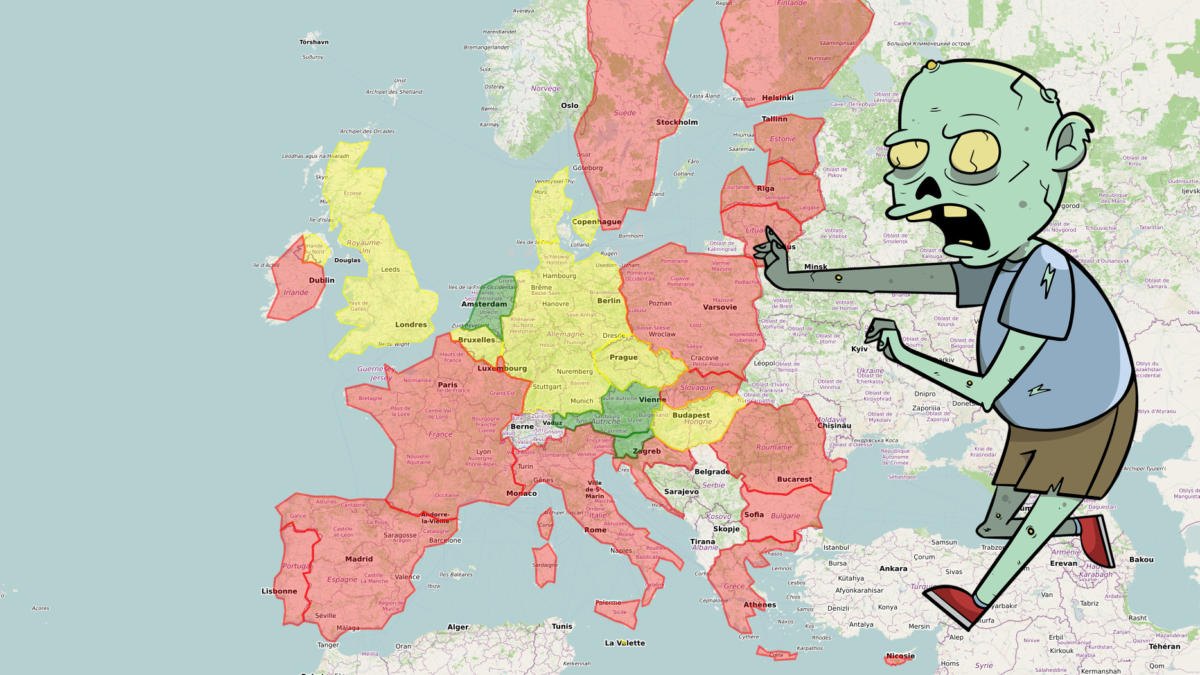

Auf EU-Ebene überlegt der Rat, wie man eine Vorratsdatenspeicherung im Einklang mit Urteilen des Europäischen Gerichtshofs gestalten könnte. Immer wieder fordern Ermittlungsbehörden und Regierungen das Instrument, obwohl das oberste EU-Gericht die Praxis mehrmals einkassierte und obwohl nicht belegt wurde, dass es zur Strafverfolgung überhaupt notwendig ist.

Von wem der Angriff ausging, ist nicht eindeutig bestimmbar

Die Sicherheitsforscher berichten, dass einer der Angriffspunkte ein Webserver war, von dem aus sich die Angreifer Zugriff auf das interne Netz eines Anbieters verschafften. Welche Anbieter betroffen sind, verraten die Forscher nicht, es seien jedoch sowohl größere als auch kleinere Anbieter in einzelnen „interessanten“ Regionen dabei.

Zuverlässige Aussagen, von wem ein digitaler Angriff ausgeht, ist kaum möglich. Die Entdecker der Hacking-Kampagne äußern sich daher nur vorsichtig zu den möglichen Urhebern. Sie halten es für „sehr wahrscheinlich“, dass die Angriffe von einer staatlich assoziierten Hackereinheit ausgeben. Ein ähnliches Vorgehen habe man in China beobachtet. Aber es könnte genauso gut sein, dass jemand bekannte chinesische Hacking-Methoden vorgibt, um die Öffentlichkeit in die Irre zu führen.