Mehr als eine Million Telekommunikationsverbindungen und 60.000 identifizierte Menschen sind verhältnismäßig für eine Polizei-Ermittlung. Dieser Auffassung ist das Amtsgericht Dresden in einem Beschluss zur Funkzellenabfrage, den wir an dieser Stelle exklusiv veröffentlichen. Daraus geht hervor, wie das LKA Sachsen die Rasterfahndung einer ganzen Stadt durchgeführt hat.

Wiederholt haben wir über die massenhafte Handy-Überwachung in Dresden im Februar 2011 berichtet. Damals haben die sächsischen Behörden mittels Funkzellenabfragen die Handy-Kommunikation eines ganzen Stadtgebiets abgeschnorchelt. 1.145.055 Verkehrsdatensätze landeten bei der Polizei, von 58.911 der 330.00 betroffenen Menschen wurden die Bestandsdaten (also Name und Adresse) eingeholt. Zehntausende Menschen wurden überwacht, um ein paar Antifaschisten zu ermitteln, die Nazis verprügelt haben sollen. Scheinbar erfolglos, denn es wurde noch keine einzige Anklage erhoben.

Statt die eigene Praxis kritisch zu hinterfragen, verteidigt das Amtsgericht Dresden diese Maßnahme. Wie schon im Mai letzten Jahres erklärte das Gericht letzte Woche die Funkzellenabfragen erneut für rechtmäßig. Geklagt hatte die Bundestagsabgeordnete der Linkspartei und Netzpolitikerin Halina Wawzyniak. Sie war ebenfalls in Dresden, um gegen den damals größten Naziaufmarsch Europas zu protestieren, weswegen zwangsläufig auch ihre Telefonverbindungsdaten bei der Polizei landeten. Obwohl sie als Abgeordnete besonders geschützt ist, wurde auch ihre Klage abgewiesen, so der Beschluss: PDF, Text.

Rasterfahndung in Sachsen

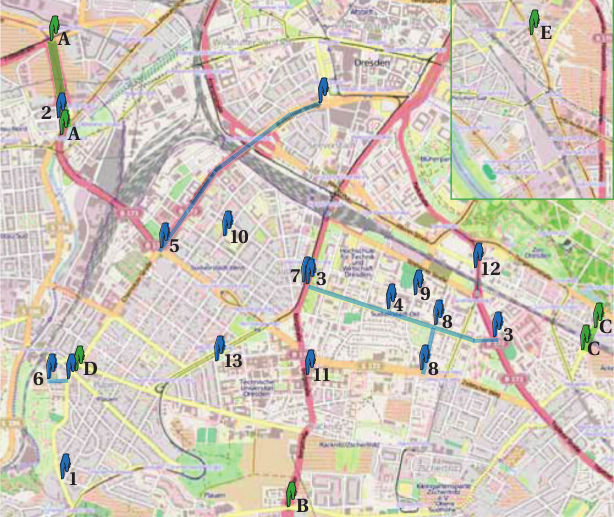

Das Gericht zitiert einen Sonderband „Maßnahmen nach § 100 g StPO Funkzellenanfrage“ des Landeskriminalamts Sachsen, in dem die Arbeitsweise der Behörden geschildert wird. Zunächst wurden (unter anderem) diese Daten erhoben:

- Südvorstadt/Plauen Dresden: 800.600 Verkehrsdaten und 229 Bestandsdaten

- Coschützer Straße in Freital: 14.243 Verkehrsdaten und 4.755 Bestandsdaten

- Großenhainer Straße: 81.229 Verkehrsdaten und 35.748 Bestandsdaten

Diese Verkehrsdaten haben die Netzbetreiber an die Behörden gegeben:

Den Zeitpunkt eines ausgehenden oder eingehenden Anrufs, die Verbindungsdauer sowie die Rufnummer des Gesprächspartners, weiter den Abstrahlungswinkel des sich in der jeweiligen Funkzelle befindliche Handys. Sie teilten bei netzinternen Gesprächen zudem den Standort/Funkmast des Gesprächspartners, Anwahlversuche, Versand und Empfang von SMS oder eingehende Anrufe auf Mailbox mit. Ebenso teilten sie die Daten zur Nutzung eines WLAN (mobile Internetnutzung) mit.

Diese riesige Datenmenge hat man… in einen Excel-Datei:

Die Auskünfte der Mobilfunk-Netzbetreiber für die drei Beschlüsse führte das LKA Sachsen in eine Excel-Tabelle „Ereignisse 19.02.2011_EG Terrasse.xlsx“ mit insgesamt 896.072 Verkehrsdatensätzen 40.732 Bestandsdaten zusammen.

Das LKA führte diese Daten mit weiteren, aufgrund anderer Beschlüsse erhobenen Daten zusammen, um verdachtsbezogene Analysen in diesem Verfahren durchzuführen. Mit Stand per 09.11.2011 erfaßte das LKA Sachsen insgesamt 1.145.055 Verkehrsdatensätze sowie 58.911 Bestandsdaten und speicherte sie zu diesem Zweck in einer Datei.

Diese Tabelle hat das LKA Sachsen mit dem „elektronischen Fallanalyse-System“ (eFAS) bearbeitet. Das Staatsministerium des Innern beschreibt eFAS so:

Das ermittlungsunterstützende Fallanalysesystem ‚eFAS‘ basiert auf der kommerziellen Software rsCASE® der Firma rola Security Solutions GmbH und einem bundesweit abgestimmten Kerndatenmodell. In Ergänzung des integrierten Vorgangsbearbeitungssystems (IVO) der sächsischen Polizei dient es der effektiven Bewältigung besonders hoher Informationsaufkommen und der Gewährleistung des dienststellenübergreifenden und bundesweiten Informationsaustausches zur Bearbeitung und Auswertung von Ermittlungsfällen mit hohem oder sehr komplexem Datenaufkommen, insbesondere bei der Arbeit von Sonderkommissionen. Es stellt Funktionalitäten bereit, welche in IVO nicht verfügbar sind. Die Daten können importiert und mittels verschiedener Funktionalitäten bearbeitet und verwaltet werden.

Gekostet hat es drei Millionen Euro plus nochmal 600.000 Euro für „Schnittstellen und Module“.

Data Mining für Polizisten

Mit eFAS wurden die Telefonnnummern nach bestimmten Kriterien gerastert. Zunächst hat man 1.210 Telefone herausgefiltert, die in Beziehung zu „bei Ermittlungshandlungen sichergestellten oder beschlagnahmten Mobiltelefonen, Speichermedien‚ oder schriftlichen Unterlagen“ oder „zu einer Funkzellenerhebung hinsichtlich der insgesamt 17 Tatorte“ stehen. Aus diesen tauchten noch 844 an mindestens vier von „17 Ereignis- bzw. Tatorten“ auf.

In einem weiteren Schritt wurden dann 120 Anschlüsse mit den meisten Verbindungen erhoben und hierzu die Bestandsdaten festgestellt. Hierbei wurde im nächsten Schritt geprüft, inwieweit die dem TK-Unternehmen mitgeteilten Anschlussinhaber existierende oder erfundene Personen seien. Bei 43 TK- Kennungen wurden bei Erwerb der Anschlüsse fiktive Anschlussinhaber festgestellt.

In einem weiteren Ermittlungsschritt hat das LKA 252 Telefonnummern rausgefiltert, bei denen ein Telefon (IMEI) mehr als eine SIM-Karte (IMSI) verwendet hat. „Diese Kennungen wurde weiter zur Auswertung herangezogen.“ Zudem wurden „aus der Verkehrsdatenmenge Rufnummernblöcke ausgefiltert und hinsichtlich der Bestandsdaten überprüft“.

Abschließend erstellte das LKA Sachsen hieraus eine Gesamtübersicht mit ermittlungsrelevanten TK-Kennungen. Sodann sollen die genannten TK-Kennungen durch das LKA Sachsen mit den aufgrund der angegriffenen Beschlüsse erhobenen Verkehrsdaten abgeglichen werden.

Massenüberwachung verhältnismäßig

Eine Rasterfahndung über eine Millionen Datensätze mit Namen und Adressen von 60.000 verdächtigen Menschen. Das findet Halina Wawzyniak unverhältnismäßig und wollte die Unrechtmäßigkeit feststellen lassen. Das Amtsgericht Dresden sieht jedoch „keine Bedenken“ und sieht die Verhältnismäßigkeit gewahrt.

Das Landeskriminalamt ermittelte schon lange gegen unbekannte Verdächtige, die es als sportlich ansehen, Veranstaltungen von Nazis zu stören und dabei auch Gewalt gegen Nazis anzuwenden. Die Behörden vermuteten, dass diese auch am Tag des Nazi-Großaufmarschs aktiv sein würden, und dass sie dabei Mobiltelefone benutzen. Leider machten auch die betroffenen Nazis „regelmäßig wenige oder gar keine Angaben gegenüber der Polizei“, weshalb diese die Verdächtigen nur mittels „Erhebung von Verkehrsdaten“ fangen könne:

Vor diesem Hintergrund war die Maßnahme geboten und unter Berücksichtigung sonstiger verfügbarer Beweismittel auch der mildeste Eingriff in die Rechtsposition unbeteiligter Dritter.

Polizei und Justiz sahen gar keine andere Möglichkeit, als 330.000 Menschen zu überwachen, um eine Handvoll militanter Nazi-Gegner zu finden:

Unter Beachtung der Schwere der Taten und der Vielzahl der Taten, insbesondere am 19.02.2011, war es daher auch gerechtfertigt, die zu erwartenden große Datenmenge zu erheben. Andere Möglichkeiten standen den Ermittlungsbehörden zu diesem Zeitpunkt nicht zur Verfügung, insbesondere konnten sie wegen der schnell gewechselten Telefone und Rufnummern die Anfrage nicht auf bestimmte Nummern begrenzen.

Die oft vorgebrachte Kritik, dass der Paragraf § 129 mehr zur Ausforschung von Strukturen dient als konkreten Taten und Verdächtigen, bestätigen die Behörden mit diesen Sätzen:

Zudem war zu gewärtigen, dass neben bereits verdächtigen Rufnummern auch die Kommunikation der Gesprächspartner zu weiteren Erkenntnisse für die Taten am 19.2.2011 erbringen werde. Dadurch war die Möglichkeit eröffnet, gerade für die am 19.2.2011 zahlreich zu erwartenden „Aktionen“ gegen sog. „rechte“ Personen Erkenntnisse zu gewinnen, die anderweit nicht zu gewinnen wären.

Die ermittelten Datenberge seien ja harmlos, weil es gar nicht um Inhalte geht:

Mithin wurden keine Gesprächsinhalte und damit auch nicht unmittelbar die Identität der Kommunikationsteilnehmer erhoben, die rückschließend aus den Gesprächsinhalten erkannt werden könnten. Die Beschlüsse ermöglichten lediglich die Feststellung der Nutzung bestimmter Telefonnummern und Telefone in den angegeben Bereichen.

Von der Forschung, wie viele spannende und gruselige Details man aus Mobilfunk-Daten extrahieren kann, scheint das Gericht noch nicht viel gehört zu haben.

Wer demonstriert, ist selbst schuld

Was das Gericht aber wusste, und das schon vorher, ist, dass es am betreffenden Tag zu „zahlreichen gewaltsamen Auseinandersetzungen“ kommen würde:

Die unverdächtigen Dritten wussten daher vorab schon, dass die Begehung von Straftaten zu erwarten war und daher die Ermittlungsbehörden auch die Strafverfolgung aufnehmen würden. Insbesondere war allgemein bekannt, dass Straftaten auch unter dem Schutz von unverdächtigen Dritten aus großen Menschenansammlungen heraus zu erwarten waren. Im Hinblick auf die Gewaltbereitschaft einzelner zu erwartenden Gruppierungen, die den Schutz legaler Versammlungen suchen würden, war daher aus Sicht der unverdächtigen Dritten mit zulässiger Strafverfolgung nach der geltenden StPO zu rechnen.

Hierzu gehörte nach der bekannten Rechtsprechung des Bundesverfassungsgerichts auch die Vorratsdatenspeicherung. Da allgemein bekannt und zu erwarten war, dass gewaltbereite Personen mittels Telekommunikation ihre Handlungen steuern würden, waren auch Maßnahmen nach § 100 ff StPO aus Sicht der unverdächtigen Dritten zu gewärtigen.

Das muss man sich mal auf der Zunge zergehen lassen. Jeder, der am 19. Februar 2011 in Dresden war, egal ob Nazi, Gegendemonstrant, Anwohner oder Tourist, konnte ja wohl vorher wissen, dass seine Telekommunikation überwacht wird. Immerhin gab es ja die Vorratsdatenspeicherung, die zu diesem Zeitpunkt bereits vom Verfassungsgericht gekippt war.

Klar sind dabei Grundrechte betroffen, aber:

Die Betroffenheit der einzelnen Grundrechte ist im Rahmen der Beschlüsse differenziert zu sehen.

Eine Abwägung der Betroffenheit der Grundrechte mit den der Schwere der Straftaten und der schwierigen Ermittlungsmöglichkeiten führt daher zur Feststellung der Angemessenheit der Beschlüsse. Diese greifen verhältnismäßig auch gegenüber einer Vielzahl von Grundrechtsträgern in deren Rechte ein.

Noch nichtmal die besondere Stellung von Bundestags-Abgeordneten ändert diese Auffassung:

Daher ist auch unter Beachtung des besonderen Schutzes d. Betr. als Abgeordnete des Deutschen Bundestages kein Anhalt für eine Rechtswidrigkeit der Beschlüsse oder ihrer Umsetzung zu erkennen.

Kein Interesse an Benachrichtigung

Immerhin müssen die Überwachten über die Maßnahme informiert werden, sagt zumindest das Gesetz:

Von den in Absatz 1 genannten Maßnahmen sind im Falle […] des § 100g die Beteiligten der betroffenen Telekommunikation, […] zu benachrichtigen.

Auch das sieht das Gericht nicht so:

Die Benachrichtigung unterbleibt, soweit Personen betroffen waren, gegen die sich die Maßnahmen nicht richteten. Es ist anzunehmen, dass diese Personen kein Interesse an der Benachrichtigung haben. Sie waren nur unerheblich von den Maßnahmen betroffen.

Nichtmal die Beschuldigten werden benachrichtigt, die können das ja in den Akten nachlesen.

Sächsische Justiz

Dieses Urteil ist nur folgerichtig in der manchmal etwas eigenen Welt der sächsischen Justiz. Es ist auch kein Wunder, dass das Amtsgericht Dresden seine eigenen Anordnungen über die Funkzellenabfragen für rechtmäßig hält.

Halina Wawzyniak denkt logischerweise darüber nach, das Urteil anzufechten.

Deutlich wird dabei, dass nicht nur die Speicherung nicht benötigter Telekommunikationsdaten datenschutzrechtlich problematisch ist (wogegen gerade geklagt wird). Auch die Abfrage von Bestandsdaten wird keineswegs nur für konkrete Verdächtige gemacht, sondern für zehntausende Unbeteiligte. Mit der kürzlich beschlossenen Neuregelung kann die Polizei zukünftig noch einfacher per elektronischer Schnittstelle tausende Telefonnummern oder IP-Adressen auf einmal identifizieren.

Datenquellen gibt es genug: Allein in Sachsen wird alle vier Tage eine Funkzellenabfrage gemacht.