Trojaner

-

: „Cyberangriff“ auf Bundestag – Wie ernst ist er und wer steckt dahinter?

Quelle: Deutscher Bundestag, Fotograf Steffen Unger : „Cyberangriff“ auf Bundestag – Wie ernst ist er und wer steckt dahinter? Am letzten Freitag bestätigte Bundestagssprecher Ernst Hebeker gegenüber Spiegel Online, dass die IT-Systeme des Bundestags Ziel eines „Cyberangriffes“ geworden seien. Laut Spiegel hätten sich Unbekannte Zugriff auf Informationen im Bundestagssystem verschafft, was auch dem Cyberabwehrzentrum aufgefallen sei.

-

Informationsfreiheits-Ablehnung: Jedes Dokument des Untersuchungsausschusses soll geheim bleiben

Teil des BKA-Gesetzes: Der Staatstrojaner. Informationsfreiheits-Ablehnung: Jedes Dokument des Untersuchungsausschusses soll geheim bleiben Jedes einzelne Dokument, das auch dem Geheimdienst-Untersuchungsausschuss vorliegt, soll vom Informationsfreiheitsgesetz ausgenommen sein. Mit dieser Begründung verweigern uns Kanzleramt, Innenministerium und nun BSI die Herausgabe von Dokumenten zur Rolle des BSI beim Staatstrojaner. Die Opposition bezeichnet das als „hanebüchen“ und „fragwürdig“.

-

: Hamburger Senat erklärt das neue „Kompetenz- und Dienstleistungszentrum“ zur Telekommunikationsüberwachung

Telekommunikationsüberwachung am Gerät (Bild: Polizei Sachsen). : Hamburger Senat erklärt das neue „Kompetenz- und Dienstleistungszentrum“ zur Telekommunikationsüberwachung Vor einem Monat hatten wir hier zu zwei geplanten „Gemeinsamen Kompetenz- und Dienstleistungszentren“ zur Telekommunikationsüberwachung berichtet. Zusammen mit Brandenburg, Thüringen, Sachsen und Sachsen-Anhalt plant Berlin eine solche Überwachungsanlage. Bereits 2008 hatte die Innenministerkonferenz von Hamburg, Niedersachsen, Mecklenburg-Vorpommern, Schleswig-Holstein und Bremen (die sogenannte Nord-IMK) die Errichtung eines „TKÜ-Zentrums Nord“ beschlossen.

-

Trojaner-Leitfaden: Wir enthüllen die IT-Empfehlungen, die das BSI aus Rücksicht auf das BKA geheim hielt

Teil des BKA-Gesetzes: Der Staatstrojaner. Trojaner-Leitfaden: Wir enthüllen die IT-Empfehlungen, die das BSI aus Rücksicht auf das BKA geheim hielt Das Bundesamt für Sicherheit in der Informationstechnik hat einen Leitfaden erstellt, wie man sich gegen gezielte Schadprogramme schützen kann. Weil das BSI zur selben Zeit das Bundeskriminalamt bei der Programmierung des Staatstrojaners unterstützte, wurde das Dokument „nicht der Allgemeinheit zugänglich gemacht“. Wir veröffentlichen jetzt das acht Jahre lang geheim gehaltene Papier.

-

Informationsfreiheits-Ablehnung: Innenministerium verweigert BSI-Trojaner-Dokumente, bestätigt Echtheit

Teil des BKA-Gesetzes: Der Staatstrojaner. Informationsfreiheits-Ablehnung: Innenministerium verweigert BSI-Trojaner-Dokumente, bestätigt Echtheit Das Innenministerium bestätigt, dass das Bundesamt für Sicherheit in der Informationstechnik die Entwicklung des Staatstrojaners aktiv unterstützt hat. Eine Herausgabe der von uns veröffentlichten Dokumente wird aber verweigert, diese seien geheim und Teil des Geheimdienst-Untersuchungsausschusses. Immerhin ist damit die Echtheit der Dokumente offiziell bestätigt.

-

: Bundesländer verschweigen Details zu gemeinsamen Abhörzentren

Telekommunikationsüberwachung am Gerät (Bild: Polizei Sachsen). : Bundesländer verschweigen Details zu gemeinsamen Abhörzentren Auch der Berliner Innensenat hält sich mit Details zum geplanten Fünfländerzentrum zur Telekommunikationsüberwachung (TKÜ) zurück. Dies geht aus einer noch unveröffentlichten Antwort auf eine Anfrage des Ex-Piraten Christopher Lauer zurück (hier als PDF).

Zwar wird bestätigt, dass sich Berlin mit Brandenburg, Thüringen, Sachsen und Sachsen-Anhalt bereits vor fünf Jahren einer „Arbeitsgruppe Telekommunikationsüberwachung“ angeschlossen hat. -

: Bundesregierung arbeitet an „Verbesserung der klassischen Telekommunikationsüberwachung für Telefonie, Mobilfunk und E‑Mail“

In der Cloud zwischengespeicherte Dokumente dürfen nach Ansicht des Innenministers abgehört werden. : Bundesregierung arbeitet an „Verbesserung der klassischen Telekommunikationsüberwachung für Telefonie, Mobilfunk und E‑Mail“ Seit zwei Jahren schreiben wir hier über die mickrigen Infos zum „Strategie- und Forschungszentrum Telekommunikation“ (SFZ TK), in dem das Bundeskriminalamt, die Bundespolizei und das Bundesamt für Verfassungsschutz in einer „Kooperationsplattform“ organisiert sind. Das Zentrum befindet sich im „Gemeinsamen Terrorismusabwehrzentrum” in Berlin-Treptow und gehört zum Bundesinnenministerium.

-

Regin: Staatstrojaner enttarnt, mit denen NSA und GCHQ Ziele auch in Europa angriffen haben

Zielarten von Regin. Regin: Staatstrojaner enttarnt, mit denen NSA und GCHQ Ziele auch in Europa angriffen haben Die Schad-Software, mit der die Geheimdienste NSA und GCHQ beim belgischen Telekommunikations-Anbieter Belgacom eingebrochen sind, ist enttarnt. Das belegen bekannte Forscher auf dem Nachrichten-Portal The Intercept und kündigen weitere Details an. Zuvor hatte Symantec einen eigenen Bericht veröffentlicht, nannte aber weder Urheber noch Ziele.

-

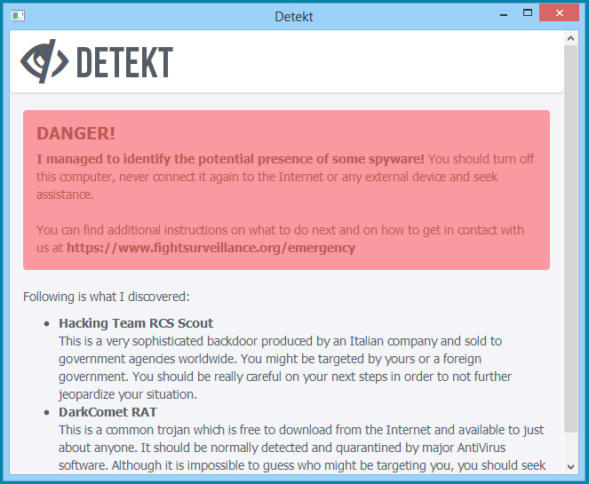

: Detekt: Anti-Viren-Scanner für Staatstrojaner veröffentlicht

: Detekt: Anti-Viren-Scanner für Staatstrojaner veröffentlicht Gegen Staatstrojaner gibt es jetzt auch einen Anti-Viren-Scanner. „Detekt“ durchsucht Windows-Rechner nach berüchtigter Schadsoftware von FinFisher, HackingTeam und Co. Vier wichtige Menschenrechts- und Digital-Rights-NGOs unterstützen die Arbeit von Forscher Claudio Guarnieri.

-

: Neues Interpol-Zentrum gegen weltweiten „Cybercrime“ verzögert sich, Konferenz mit Europol wird aber nicht abgeblasen [Update]

Erst im April fertig: Der "Interpol Global Complex for Innovation" in Singapur. : Neues Interpol-Zentrum gegen weltweiten „Cybercrime“ verzögert sich, Konferenz mit Europol wird aber nicht abgeblasen [Update] Die beiden internationalen Polizeiorganisationen Interpol und Europol treffen sich nächste Woche zur zweiten „Cybercrime Conference“ in Singapur. Thema ist die Diskussion „gegenwärtiger und kommender Cyberbedrohungen“, auf der Tagesordnung steht zudem die gesamte Palette von „Cyberermittlungen“. Die beiden Organisationen wollen dadurch ihre Ermittlungen im Bereich der „Cyberkriminalität“ weiter verzahnen und neueste Techniken vorstellen.

-

Geheimes Dokument: Bundeskriminalamt darf FinFisher/FinSpy nicht einsetzen, versucht einfach neue Version nochmal

Teil des BKA-Gesetzes: Der Staatstrojaner. Geheimes Dokument: Bundeskriminalamt darf FinFisher/FinSpy nicht einsetzen, versucht einfach neue Version nochmal Der Staatstrojaner FinFisher/FinSpy durfte vom Bundeskriminalamt nicht eingesetzt werden, weil er gegen deutsche Gesetze verstößt. Das geht aus einer geheimen Sachstandsanfrage der Wiesbadener Behörde hervor, die wir veröffentlichen. Statt das Projekt aufzugeben, testet man einfach nochmal eine neue Version.

-

: Großer Bundestrojaner ist „einsatzbereit“, kleiner Bundestrojaner wird noch eine Zeitlang ausprobiert

Staatstrojaner vor dem Bundesverfassungsgericht in Karlsruhe. Bild: <a href="https://secure.flickr.com/photos/leralle/">Ralf</a>. Lizenz: Creative Commons <a href="https://creativecommons.org/licenses/by-nc-sa/2.0/">BY-NC-SA 2.0</a>. : Großer Bundestrojaner ist „einsatzbereit“, kleiner Bundestrojaner wird noch eine Zeitlang ausprobiert Das Bundeskriminalamt (BKA) verfügt über mindestens drei verschiedene Trojaner-Programme für unterschiedliche Zwecke. Dies geht aus den Antworten auf mehrere parlamentarische Anfragen der letzten zwei Wochen hervor. Es handelt sich demnach um ein Modell zur „Online-Durchsuchung“, eines zur „Quellen-Telekommunikationsüberwachung“ sowie die „Übergangslösung“ der britisch-deutschen Firma Gamma International.

-

: FBI infiziert Rechner mit Malware durch Drive-by-Downloads im Tor-Netzwerk

: FBI infiziert Rechner mit Malware durch Drive-by-Downloads im Tor-Netzwerk Im Wired-Magazine wurde gestern darüber berichtet, wie der amerikanische Inlandsgeheimdienst FBI „Drive-by“-Downloads einsetzt, um Rechner beim Besuch einer Webseite mit Malware infiziert. Dabei geht es bei der Operation Torpedo nicht um „normale“ Webseiten, sondern darum, Nutzer des Anonymisierungsnetzwerks Tor zu identifizieren.

-

Bundesregierung: Information, wie oft der BND Trojaner einsetzt, gefährdet die Sicherheit der Bundesrepublik

Staatstrojaner vor dem Bundesverfassungsgericht in Karlsruhe. Bild: <a href="https://secure.flickr.com/photos/leralle/">Ralf</a>. Lizenz: Creative Commons <a href="https://creativecommons.org/licenses/by-nc-sa/2.0/">BY-NC-SA 2.0</a>. Bundesregierung: Information, wie oft der BND Trojaner einsetzt, gefährdet die Sicherheit der Bundesrepublik Der Linkspartei-Abgeordnete Andrej Hunko hat die Bundesregierung gefragt, wie viele Trojaner Bundesbehörden seit der Enttarnung des DigiTask-Trojaners durch den Chaos Computer Club eingesetzt haben. Die Antwort des Innenministeriums veröffentlichen wir an dieser Stelle.

Die Auskunft für den Bundesnachrichtendienst würde laut Bundesregierung die Sicherheit der Bundesrepublik gefährden und ist daher geheim. -

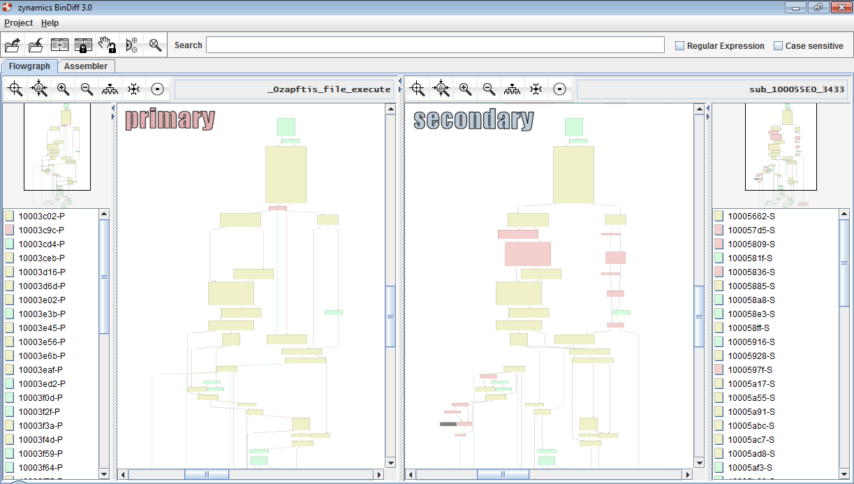

: Mitarbeit des US-Geheimdienstpartners CSC Solutions am German Staatstrojaner war schon letztes Jahr bekannt

Grafik aus einer Veröffentlichung zur Prüfung des DigiTask-Trojaners durch den CCC. : Mitarbeit des US-Geheimdienstpartners CSC Solutions am German Staatstrojaner war schon letztes Jahr bekannt Das Bundeskriminalamt (BKA) lässt sich bei der Entwicklung seines Staatstrojaners von der US-Firma CSC Solutions helfen. Das berichtet der „Spiegel“ in seiner neuen Print-Ausgabe. Demnach unterstützt der US-Dienstleister das BKA „beim Projektmanagement und bei der Erstellung der Softwarearchitektur für die BKA-eigene Software“.

-

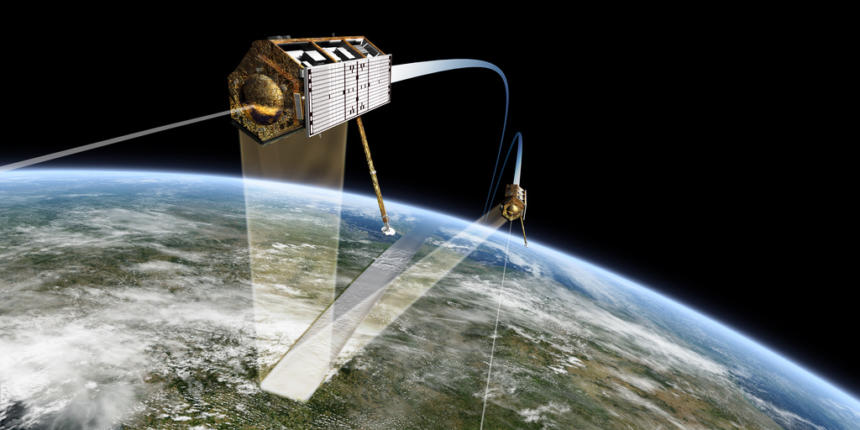

: Deutsches Luft- und Raumfahrtzentrum Ziel von Spionageangriffen – Herkunft ungeklärt

CC-BY-ND 2.0 via flickr/aaet : Deutsches Luft- und Raumfahrtzentrum Ziel von Spionageangriffen – Herkunft ungeklärt Das Deutsche Zentrum für Luft- und Raumfahrt versucht seit Monaten, sich gegen ausgefeilte Spionageangriffe zu verteidigen. Das geht aus einem Bericht der aktuellen Printausgabe des Spiegel hervor. Mehrere Computer seien mit Trojanern infiziert worden, diese hätten jedoch nur wenige Spuren in Logdateien hinterlassen, zerstörten sich bei Entdeckung selbst und konnten daher nur schwer aufgespürt werden.

-

: Bundesinnenministerium beauskunftet 30 Arbeitsgruppen zur Zusammenarbeit von Polizeien, Geheimdiensten und Überwachungsherstellern

: Bundesinnenministerium beauskunftet 30 Arbeitsgruppen zur Zusammenarbeit von Polizeien, Geheimdiensten und Überwachungsherstellern Unter dem Titel „Kooperationen und Projekte europäischer Polizeien im zweiten Halbjahr 2013“ hat das Bundesinnenministerium eine umfangreiche Antwort zu grenzüberschreitenden Zusammenarbeitsformen geben müssen. Abgefragt wurden beispielsweise die Inhalte und Teilnehmenden von Treffen jener 18 „Expertengruppen“, die auf Ebene der Europäischen Union der „Ratsarbeitsgruppe Strafverfolgung“ zuarbeiten.

-

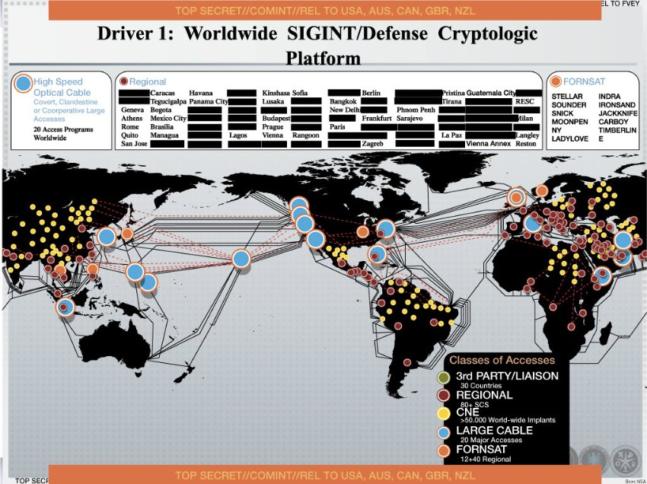

: Die Welt ist nicht genug – oder: Wie viel wird aus 50.000 Netzen in 4 Jahren NSA-Arbeit?

Quelle: NRC : Die Welt ist nicht genug – oder: Wie viel wird aus 50.000 Netzen in 4 Jahren NSA-Arbeit? Über das Wochenende haben zwei neue bedeutende Leaks die mediale Aufmerksamkeit auf sich gezogen. Die niederländische Abendzeitung NRC Handelsblad berichtete über die Infizierung von 50.000 Computernetzen mit NSA-Malware; die NY Times veröffentlichte ein Zielpapier der Geheimdienstbehörde für die Jahre 2012 bis 2016.

-

: BKA-Herbsttagung dieses Jahr zu „Cybercrime – Bedrohung, Intervention, Abwehr“

: BKA-Herbsttagung dieses Jahr zu „Cybercrime – Bedrohung, Intervention, Abwehr“ Die jährliche Herbsttagung des Bundeskriminalamtes (BKA) soll sich dieses Mal mit Erscheinungsformen von „Cyberkriminalität“ und deren polizeilicher Handhabung befassen. Angekündigt ist die Veranstaltung für den 12. und 13. November 2013 in Wiesbaden, erwartet werden „500 hochrangige Gäste“. Die Konferenz wird gewöhnlich vom Bundesinnenminister eröffnet.