Polizei und Geheimdienste wollen alle modernen Geräte hacken können, auch Autos. Immer mehr Fahrzeuge haben eine Internet-Verbindung, meist für Unterhaltungs-Elektronik, aber immer öfter auch zur eigentlichen Steuerung des Fahrzeugs. Das nennt sich smarte Autos oder „connected cars“. Die Hacker-Behörde ZITiS bestätigt, diese modernen Autos hacken und überwachen zu wollen.

Die „Zentrale Stelle für Informationstechnik im Sicherheitsbereich“ entwickelt und erforscht Überwachungs-Technologien für Polizei und Geheimdienste, unter anderem Staatstrojaner. Die Behörde in München hat aktuell 105 Angestellte und dieses Jahr ein Budget von 35 Millionen Euro.

Gas, Bremse, Kamera, Mikrofon

Auf Anfrage des Linken-Abgeordneten Thomas Nord antwortet das Innenministerium, dass ZITiS auch Autos mit Internet-Anschluss hacken soll: „Der Aufbau von Fähigkeiten zur forensischen Untersuchung auch von ‚Connected Cars’ und das Vorhalten entsprechender Kapazitäten sind von der Aufgabenerfüllung von ZITiS umfasst.“

Moderne Autos haben so viel Technik, sie sind im Endeffekt fahrende Computer, in die wir unsere Körper setzen, um uns auf Straßen zu bewegen. Wie alle IT-Systeme haben auch Autos immer Sicherheitslücken, die regelmäßig gefunden werden – die englische Wikipedia hat einen eigenen Eintrag über solche Fälle.

Schon 2015 haben Forscher über das Internet die volle Kontrolle über ein fahrendes Auto übernommen und Bremsen und Lenkrad aus der Ferne gesteuert. Der tödliche Unfall eines amerikanischen Journalisten führte zu Spekulationen über einen Hack seines Autos.

Frank Rieger, Sprecher des Chaos Computer Club, kritisiert das Vorhaben der staatlichen Behörde:

Moderne Fahrzeuge sind von ihrer Hardware her rollende Abhör-Wanzen. Es bedarf nur einer kleinen Software-Veränderung, um die Insassen zu belauschen. Die Möglichkeit, dass dabei sicherheitsrelevante Funktionen beeinträchtigt werden, macht solch ein Vorgehen technisch ebenso riskant wie es juristisch fragwürdig ist.

Eins, zwei, drei, vier Staatstrojaner

ZITiS ist nicht die einzige deutsche Hacker-Behörde. Das Bundeskriminalamt kann aktuell drei Staatstrojaner einsetzen, ein vierter wird zur Zeit programmiert. Nachdem der Chaos Computer Club 2011 einen kommerziellen Staatstrojaner analysiert und Rechtsverstöße festgestellt hatte, entwickelte das BKA eigene Trojaner.

In einem aktuellen Bericht an den Bundestag, den wir im Volltext veröffentlichen, bestätigt das Innenministerium, dass das BKA einen Staatstrojaner zur „Quellen-TKÜ“ selbst programmiert hat. Eine erste Version der BKA-eigenen „Remote Communication Interception Software“ (RCIS) konnte 2016 aber nur Skype auf Windows abhören, für Smartphones wurde eine zweite Version entwickelt, die jetzt fertig ist.

Schon letztes Jahr hatten wir berichtet, dass „RCIS 2.0 Mobile“ für den Einsatz freigegeben ist. Für die Entwicklung hat das BKA fast sechs Millionen Euro ausgegeben. Um die „Zukunftsfähigkeit“ des Trojaners zu erhalten, wird RCIS „stetig technisch angepasst“, also weiterentwickelt.

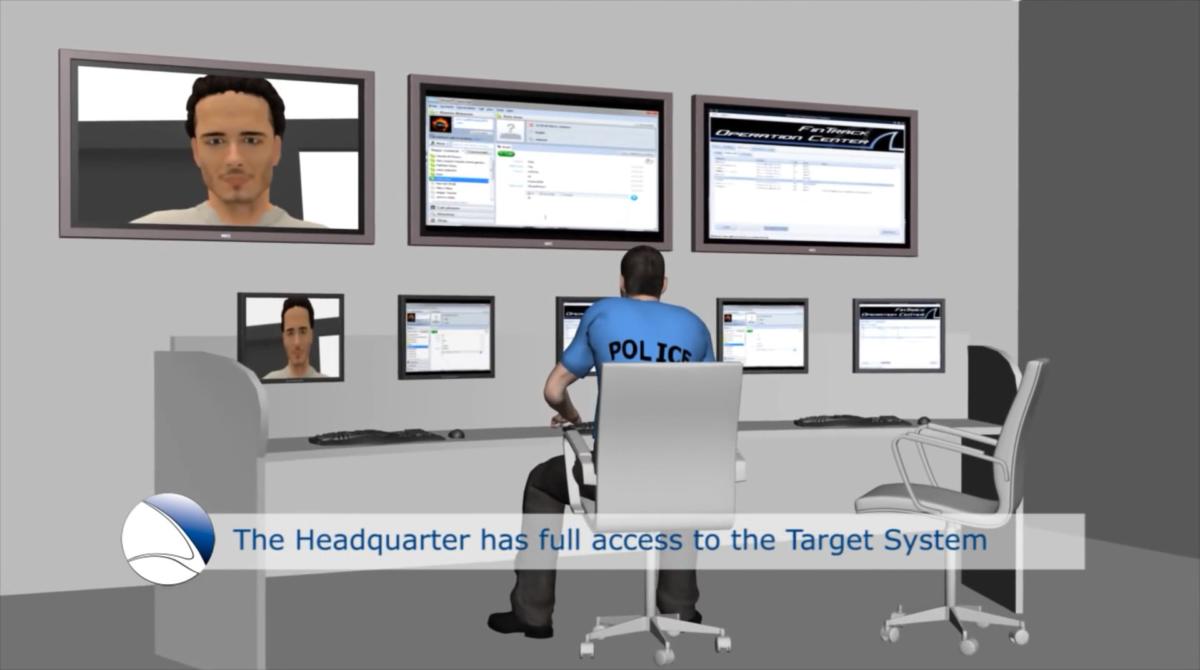

Zusätzlich hat das BKA auch den kommerziellen Staatstrojaner „FinSpy“ der Münchener Firma FinFisher gekauft, der als „komplettes Portfolio des Hackens“ beworben wird. Wir hatten den Kaufvertrag freigeklagt. Auch hier bestätigt das Innenministerium die Einsatzfreigabe.

Kontrolle ist gut, keine Kontrolle ist besser

Seitdem konnten wir enthüllen, dass das BKA einen vierten Staatstrojaner zur „Onlinedurchsuchung“ programmiert. Das erwähnt das Innenministerium im aktuellen Bericht nicht. Stattdessen schlägt Innenminister Seehofer vor, den Bundestag nicht weiter regelmäßig über die Trojaner-Entwicklung zu informieren.

Das hatte der Haushaltsausschuss des Bundestages gefordert, im Gegenzug für die Freigabe zur Trojaner-Programmierung im BKA. Diese Berichtspflicht soll jetzt vorbei sein.

Stattdessen sollen andere Institutionen den Staatstrojaner des BKA überprüfen, laut Innenministerium darf beispielsweise der Bundesbeauftragte für Datenschutz Einsätze prüfen. Auf Anfrage teilt ein Sprecher der Behörde mit, „dass der BfDI bisher keine Maßnahmen geprüft hat, bei denen die Quellen-TKÜ oder Online-Durchsuchung zum Einsatz kamen“.

Auch die Öffentlichkeit wird nur spärlich informiert. Vor sechs Jahren hat uns das BKA die „Standardisierende Leistungsbeschreibung“ geschickt, in der die Polizeibehörde Anforderungen und Vorgaben für den Staatstrojaner formuliert. Seit Oktober gibt es eine aktualisierte Version, aber das BKA ignoriert unsere Anfrage nach dem neuen Dokument.

Interessant ist, dass das BKA im Bericht an den Bundestag angibt, die Leistungsbeschreibung auch mit dem BSI „abgestimmt“ zu haben. Das Bundesamt ist für IT-Sicherheit zuständig, hat aber bereits in der Vergangenheit aktiv am Staatstrojaner mitgearbeitet. Wenn das BSI Sicherheitslücken ausnutzt, statt sie zu schließen, werden der Behörde auch weniger Lücken gemeldet.

Polizei bedankt sich für neues Gesetz

Polizei und Innenministerium bedanken sich in ihrem Bericht für die Ausweitung von Staatstrojanern auf Alltagskriminalität, die der Bundestag 2017 beschlossen hat. Auch das BKA hatte sich diese „rechtliche Klarstellung“ gewünscht, heißt es. Eine interne Erhebung des BKA hat gezeigt, dass Polizeibehörden den Staatstrojaner vor allem gegen Drogen-Delikte einsetzen wollen.

Nun will das Innenministerium den Einsatz von Staatstrojanern erneut ausweiten. Laut einem Gesetzentwurf zum Bundesverfassungsschutz soll auch der Inlandsgeheimdienst künftig IT-Geräte hacken dürfen. Im Namen der inneren Sicherheit wird so die IT-Sicherheit massiv geschwächt.

Die Linksfraktion im Bundestag fordert stattdessen, ZITiS wieder aufzulösen: Die Behörde gefährdet die Datensicherheit und Grundrechte aller Bürger:innen, ist ein verlängerter Arm der Geheimdienste und eine weitgehend unkontrollierbare Behörde. Der Antrag soll demnächst im Innenausschuss beraten werden.

Hier die Dokumente in Volltext:

- Geheimhaltungsstufe: Verschlusssache – Nur für den Dienstgebrauch

- Ministerium: Bundesministerium des Innern, für Bau und Heimat

- Stand: Februar 2019

Bericht zur Nr. 10 des Beschlusses des Haushaltsausschusses des Deutschen Bundestages zu TOP 20 der 74. Sitzung vom 10.11.2011

Das Bundesministerium des Innern, für Bau und Heimat (BMI) berichtet im Folgenden über die Arbeit des Kompetenzzentrums Informationstechnische Überwachung (CC ITÜ) im Bundeskriminalamt (BKA) im Zeitraum Mai 2017 bis Januar 2019.

Alle Maßnahmen, die von der Berichtspflicht an den Haushaltsausschuss des Deutschen Bundestages über die Arbeit des CC ITÜ im BKA betroffen waren, wurden erfolgreich abgeschlossen. Das BMI regt aus diesem Grunde eine Aufhebung der Berichtspflicht gem. Nr. 10 des Beschlusses des Haushaltsausschusses des Deutschen Bundestages zu TOP 20 der 74. Sitzung vom 10.11.2011 an (siehe im Einzelnen unter 6.).

1. Einrichtung des CC ITÜ im BKA

Der Aufbau des CC ITÜ, das bereits 2012 in die Regelorganisation des BKA überführt wurde, ist abgeschlossen.

2. Stand der Maßnahmen im Einzelnen

2.1 Eigenentwicklung Quellen-TKÜ-Software

Die Weiterentwicklung der BKA-eigenen Quellen-TKÜ-Software „RCIS“ in der Version 2.0 ist abgeschlossen. Die damalige Bundesbeauftragte für den Datenschutz und die Informationsfreiheit (BfDI) und das Bundesamt für Sicherheit in der Informationstechnik (BSI) wurden über den Abschluss der Entwicklungstätigkeiten informiert.

Für den Erhalt der Zukunftsfähigkeit des Einsatzmittels Quellen-TKÜ ist es erforderlich, die Einsatzmöglichkeiten stetig technisch anzupassen. Hierzu werden durch das BKA fortlaufend Weiterentwicklungsmöglichkeiten in Bezug auf das bestehende eigenentwickelte Produktportfolio des CC ITÜ geprüft.

2.2 Einsatz kommerzieller Quellen-TKÜ-Software

Der Betrieb der durch das BKA beschafften kommerziellen Quellen-TKÜ-Software „FinSpy“ des Herstellers FinFisher GmbH wurde nach abgeschlossener Überprüfung und Feststellung der Konformität der Software mit der „Standardisierenden Leistungsbeschreibung“ (vgl. Kapitel 3) im Januar 2018 vom BMI freigegeben.

2.3 Protokollierungssystem im BKA

Es haben sich keine Änderungen zum Vorbericht (Stand 2. Mai 2017) ergeben.

3. Fortschreibung der „Standardisierenden Leistungsbeschreibung“

Um einen einheitlichen nationalen Qualitätsstandard bei der Entwicklung und dem Einsatz von Software zur Durchführung von Maßnahmen der Quellen-TKÜ für die Sicherheitsbehörden in Deutschland zu etablieren, wurde im Jahr 2012 gemeinsam durch Sicherheitsbehörden von Bund und Ländern eine „Standardisierende Leistungsbeschreibung“ (SLB) für Software zur Durchführung von Maßnahmen der Quellen-TKÜ erarbeitet, welche eine Übersicht von aus den rechtlichen Bestimmungen resultierenden Vorgaben sowie Prozessabläufe für die Durchführung von Maßnahmen der Quellen-TKÜ enthält. Sie dient den in Deutschland durchführenden Stellen von Quellen-TKÜ sowie den Anbietern der entsprechenden Software als Richtlinie, um die Entwicklung, die Beschaffung und den Einsatz derartiger Software in Deutschland in einem einheitlichen Rahmen sicherzustellen.

Aufgrund der sich aus den kurzen Innovationszyklen moderner informationstechnischer Systeme und deren Software ergebenden fortlaufenden Änderungen von technischen Rahmenbedingungen sowie der mit Inkrafttreten des Gesetzes zur effektiveren und praxistauglicheren Ausgestaltung des Strafverfahrens am 24.08.2017 eingeführten expliziten Befugnisse zur Quellen-TKÜ (§ 100a StPO) und zur Online-Durchsuchung (§ 100b StPO) im Strafverfahren war eine Modifizierung und technikoffenere Ausgestaltung der SLB erforderlich.

Das BKA und das Bundesamt für Verfassungsschutz (BfV) haben unter Mitwirkung von Fachreferaten des BMI eine Fortschreibung der SLB (Stand 5. Oktober 2018) erarbeitet, die auf der jetzt geltenden Gesetzeslage basiert und um Vorgaben und Prozessabläufe für die Online-Durchsuchung (ODS) erweitert wurde.

Die erarbeitete SLB-Fortschreibung fasst wesentliche Rahmenbedingungen für Software zur Quellen-TKÜ und ODS technikoffen zusammen und verweist auf die geltenden rechtlichen Rahmenbedingungen sowie weitere zu berücksichtigende Regelungen wie z.B. behördenspezifische IT-Sicherheitskonzepte. Sie wurde mit dem BSI, den Landeskriminalämtern und den Landesämtern für Verfassungsschutz abgestimmt und durch die Arbeitskreise II und IV der Innenministerkonferenz in ihren Herbstsitzungen 2018 als geeignete Grundlage für die Anforderungen an eine zur Quellen-TKÜ und Online-Durchsuchung einzusetzende Software zur Kenntnis genommen. Mit Schreiben vom 23. November 2018 wurde der BfDI die Fortschreibung der SLB (Stand 5. Oktober 2018) durch das BMI zur Kenntnis übersandt. Das BKA beabsichtigt, die SLB (Stand 5. Oktober 2018) in Kürze auf der Website des BKA zu veröffentlichen.

4. Grundrechtsschonende Alternativen

Es haben sich keine Änderungen zum Vorbericht (Stand 2. Mai 2017) ergeben.

5. Rechtlicher Anpassungsbedarf

Der u.a. vom BKA sowie von mehreren Generalstaatsanwaltschaften der Bundesländer in der Vergangenheit formulierte Bedarf an einer ergänzenden rechtlichen Klarstellung zur Durchführung von Maßnahmen der Quellen-TKÜ (§ 100a ff. StPO) sowie an der Einführung einer expliziten gesetzlichen Befugnis zur Durchführung von Maßnahmen der Online-Durchsuchung im Bereich der Strafverfolgung wurde im Zuge der Novellierung der StPO durch das am 24.08.2017 in Kraft getretene Gesetz zur effektiveren und praxistauglicheren Ausgestaltung des Strafverfahrens berücksichtigt.

6. Zusammenfassung und Votum

Das BMI regt eine Aufhebung der Berichtspflicht gem. Nr. 10 des Beschlusses des Haushaltsausschusses des Deutschen Bundestages zu TOP 20 der 74. Sitzung vom 10.11.2011 an, da alle betroffenen Maßnahmen abgeschlossen sind.

Nach Abschluss des Aufbaus des CC ITÜ im BKA und Überführung in die BKA-Regelorganisation sowie nach erfolgter rechtlicher Klarstellung der Befugnisse zur Durchführung von Maßnahmen der Quellen-TKÜ und der Online-Durchsuchung im Bereich der Strafverfolgung im Zuge der StPO-Reform 2017 sind aus Sicht des BMI die Rahmenbedingungen für eine sachgerechte Aufgabenwahrnehmung des BKA im Bereich der informationstechnischen Überwachung, insbesondere einen bedarfsgerechten und rechtskonformen Einsatz der Ermittlungsinstrumente Quellen-TKÜ und Online-Durchsuchung, gegeben.

Über die bundesweit angeordneten Maßnahmen der Quellen-TKÜ (§ 100a (1), Sätze 2 und 3 StPO) und der Online-Durchsuchung (§ 100b StPO) berichtet das Bundesamt für Justiz jährlich gem. § 101b StPO unter Veröffentlichung entsprechender Übersichten im Internet. Darüber hinaus verfügt der Bundesbeauftragte für den Datenschutz und die Informationsfreiheit gemäß § 14 BDSG über Prüf- und Kontrollrechte hinsichtlich der Einhaltung der datenschutzrechtlichen Vorgaben bei der Durchführung o. g. Maßnahmen. Das BMI berichtet den Abgeordneten des Deutschen Bundestages im Übrigen weiter anlassbezogen, z.B. im Rahmen der Beantwortung parlamentarischer Anfragen, über Aspekte der Durchführung von Maßnahmen der informationstechnischen Überwachung.

- Datum: 13. März 2019

- Arbeits-Nr.: 3/135

Schriftliche Fragen des Abgeordneten Thomas Nord

Frage

Was kann die Bundesregierung über Anstrengungen der Zentralen Stelle für Informationstechnik im Sicherheitsbereich (ZITiS) mitteilen, in polizeilichen Ermittlungen auch auf Anlagen in Kraftfahrzeugen mit Internetzugang (sogenannte „Connected cars“ zugreifen zu können und inwiefern wird in Erwägung gezogen oder untersucht, dies auch mithilfe von staatlich genutzter Spionagesoftware (sogenannte Trojaner), die auf ausgenutzten Sicherheitslücken basieren können („Noch keine Zero-Days für Bundestrojaner genutzt“, www.golem.de vom 27. Juni 2018), durchzuführen?

Antwort

Die Zentrale Stelle für Informationstechnik im Sicherheitsbereich (ZITiS) hat die Aufgabe, Behörden des Bundes mit Sicherheitsaufgaben im Hinblick auf informationstechnische Fähigkeiten zu unterstützen. ZITiS hat hierbei keine Eingriffsbefugnisse. ZITiS obliegt insbesondere die Erbringung von Entwicklungsleistungen, Unterstützungs- und Beratungsleistungen aber auch anwendungsbezogene Forschung. Auf dieser Grundlage ist ZITiS unter anderem im Bereich der digitalen Forensik tätig. Der Aufbau von Fähigkeiten zur forensischen Untersuchung auch von „Connected Cars“ und das Vorhalten entsprechender Kapazitäten sind von der Aufgabenerfüllung von ZITiS umfasst.