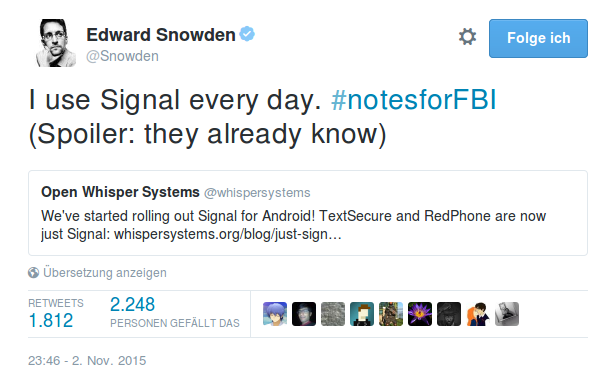

Kaum ein Name fällt so häufig wie „Signal“, wenn es um die Wahl einer sicheren und datenschutzfreundlichen App geht, mit der es sich Ende-zu-Ende-verschlüsselt kommunizieren lässt. Die im Quelltext verfügbare Software von Open Whisper Systems war von Beginn an darauf ausgelegt, die Privatsphäre der Nutzer zu wahren und dabei möglichst wenige Daten zu sammeln. Nicht von ungefähr genießt sie deshalb einen hervorragenden Ruf. Prominente Unterstützung erhielt der Messenger, der mittlerweile als Chrome-Erweiterung auch auf dem Desktop angekommen ist, unter anderem von Whistleblower Edward Snowden: Er benutze Signal jeden Tag, erklärte Snowden im Vorjahr.

Nun wurden die gut klingenden Behauptungen erstmals einer Probe unterzogen, zumindest auf einer legalen Ebene. Open Whisper Systems flatterte dieses Jahr eine Anordnung eines US-Bundesbezirksgerichts in Virginia ins Haus, die den Anbieter zur Herausgabe von Nutzerdaten und zudem zur absoluten Geheimhaltung („gag order“) verpflichtet hatte. Mit Hilfe der Bürgerrechtsorganisation ACLU (American Civil Liberties Union) gelang es dem Unternehmen, die Schweigeverpflichtung aufzuheben und einige Details der Anfrage öffentlich zu machen.

Breit gefasste Anfragen

Die Behörden verlangten in ihrer breit gefassten Anfrage die Daten von zwei mutmaßlichen Nutzern, wobei nur einer davon Signal auch tatsächlich im Einsatz hatte. Neben Namen, IP-Adressen und der kompletten Account-Historie verlangten die Ermittler zudem etwaige Bezahlinformationen sowie über ein Tracking-Cookie verknüpfte weitere Accounts der Nutzer.

Aus der nun veröffentlichten Antwort geht hervor, dass Open Whisper Systems lediglich zwei Informationen vorlagen: der Zeitpunkt, zu dem der Account angelegt wurde, und wann er sich zuletzt mit den Signal-Servern verbunden hatte.

Datensparsamkeit zahlt sich aus

„Der Signal-Dienst wurde so entwickelt, dass wir möglichst wenige Daten sammeln“, sagte Moxie Marlinspike, der Gründer von Open Whisper Systems der New York Times. Selbst Informationen darüber, wer mit wem kommuniziert, würden nicht gespeichert. Die Inhalte der Gespräche selbst sind mit Hilfe von Ende-zu-Ende-Verschlüsselung geschützt und können ausschließlich von den jeweiligen Gesprächspartnern eingesehen werden.

Derart breit gehaltene Anfragen, die die Anbieter noch dazu zur Verschwiegenheit verpflichten, geraten in den USA zunehmend in die Kritik. Als Reaktion auf die Snowden-Veröffentlichungen werden deshalb auch Apps wie Signal beliebter, die auf Verschlüsselung und Datensparsamkeit setzen. „Verschwiegenheitsverpflichtungen sollten nur in außergewöhnlichen Fällen eingesetzt werden“, sagte der ACLU-Anwalt Brett M. Kaufman. „Dieser Fall demonstriert, dass die Ausnahme zur Regel geworden ist, auch in Routineangelegenheiten.“

https://twitter.com/Snowden/status/778592275144314884

http://www.forbes.com/sites/thomasbrewster/2016/09/29/wintego-whatsapp-encryption-surveillance-exploits/

Der Kardinalfehler bleibt (und zeigt sich hier auch schön): es gibt einen zentralen Anbieter, an den Sicherheitsbehörden herantreten können.

Dezentralisieren oder kapitulieren!

können sie bitte näher erläutern, wie der kardinalfehler sich ihnen zeigt?

reduktion jeglicher inhalte und metadaten auf zwei uhrzeiten finde ich recht sportlich. meine mailprovider sind da sehr viel gesprächiger. und mein eigener server hat ein weniger kompetentes sicherheitsteam als ows.

.~.

Federated Jabber over Tor macht mehr Sinn, siehe z.B. rows.io.

Und nach unten benchmarken geht im Security Bereich gar nicht.

Dass die Daten über Google-Server laufen ist kein Sicherheitsmanko. Natürlich kann man die Metadaten dort abgreifen, aber da die Internetknoten eh überwacht werden bringen diese Metadaten wohl kaum mehr Informationen.

inwieweit laufen die daten über google-server und wie lassen sich welche metadaten abgreifen? ist das ein gerücht, oder kann ich das irgendwo nachlesen?

noch mal zum mitdenken: ows hat nur zwei daten: uhrzeit eins und uhrzeit zwei. was kann google liefern?

.~.

Signal signalisiert über Google Cloud Messaging.

http://support.whispersystems.org/hc/en-us/articles/213190817-Why-do-I-need-Google-Play-installed-to-use-Signal-

Hmm. Was spricht eigentlich gegen XMPP mit der dezentralen Jabber Infrastruktur? Mit OMEMO ist inzwischen auch ein Verfahren einsetzbar, das Gruppenchats verschlüsselt. Mit Conversations (Android) und Gajim (Desktop) sind auch interoperable Clients vorhanden.

Die Vor- und Nachteile von XMPP wurden schon vielfach diskutiert auch hier bei netzpolitik.org.

Einfach mal danach suchen ;-)

Auf die Schnelle habe ich in den Artikeln nur Positives gefunden, auch wenn nur OTR und nicht OMEMO erwähnt wurde. Hast Du einen Pointer auf eine Diskussion in den Kommentaren?

OpenWhisperSystems beziehungsweise Moxie Marlinspike hat selbst darüber mal einen Blogeintrag verfasst.

https://signal.org/blog/the-ecosystem-is-moving/

Ja, dieser Blog-Eintrag von Moxie Marlinspike ist wirklich lesenswert. Er hat mich zum intensiven Nachdenken über Vor- und Nachteile von Federation und der Verwendung von Telephonnummern als Id gebracht. Allerdings war das Ergebnis meines Nachdenkens wohl nicht im Sinne des Autoren. Ich finde seine gesamte Argumentation letztlich überhaupt nicht überzeugend.

Stimme Martin zu, sehr lesenswerter Artikel. Zumindest kenne ich jetzt den Vorteil der Zentralisierung von Signal – für Open Whisper Systems. Dass wir neue Protokolle brauchen, steht außerfrage. Aber der Vergleich mit profitorientierten Unternehmen legt nahe, dass es den Entwicklern nicht darum geht, nachhaltige Software für die Netzgemeinde zu schreiben, sondern darum, ein möglichst glänzendes Produkt zu verkaufen. Damit sind sie ungefähr so ehrenwert wie ihre Kollegen aus dem Silicon Valley. Proprietärer Zentralismus verhält sich zu offener Föderation wie die wandlungsfähige Diktatur zur langsameren Demokratie. Möge jeder Nutzer selbst entscheiden.

Ich muss Moxie auch widersprechen, dass Telefonnummern „user-owned“ seien.

Telefonnummern sind technisch gesehen Provider-owned, obgleich es Rechtsprechung zur Rufnummernmitnahme gibt.

Echt user-owned sind beispielsweise Public Key Fingerprints. Onion-Adressen sind Fingerprints, die als Adresse dienen.

Wenn die Entwicklung dahin ginge, wäre das toll. Das hat nichts mit eigenem Server zu tun, sondern jeder Client würde, um erreichbar zu sein, sobald er sich anmeldet so einen Service aufmachen.

Da gibt es echt abgefahrene Protokolle, sogar welche die sogar nochmal deutlich privatsphärenfreundlicher sind als Tor hidden services (!):

http://cacr.uwaterloo.ca/techreports/2014/cacr2014-10.pdf

Kontaktaufnahme, Präsenz-Ankündigung etc. funktioniert in so einem System dezentral und die blöden Provider sind nicht mehr als Autoritäts-Instanz erforderlich.

Das wäre eine Telefonnummer, die wirklich user-owned ist. Für das Messaging der Zukunft wäre das sowohl deutlich besser als Federation (bei dem Server wegsterben etc.) als auch wesentlich besser als das was Signal macht.

Nachteil: man kann sich die Nummern nicht merken. Aber da gibt’s Überlegungen zu verteilten Namensregistern, oder man kann das als QR-Code scannen, so macht es GNUnet.

Siehe auch Zooko’s triangle.

Froody!

Aber an Telegram LLP kommt XMPP nicht ran

Lediglich zwei Zeitpunkte konnten ausgehändigt werden! In der Tat, das klingt sehr eindrucksvoll. Es wäre aber falsch anzunehmen, dass dies die einzigen Daten wären, die bei Open Whisper Systems anfallen – es sind lediglich die, die zum Zeitpunkt der Anfrage noch gespeichert waren.

Das ist ein wesentlicher Unterschied. Denn die Firma könnte jederzeit dazu verpflichtet werden, zukünftig weitere Metadaten aufzuzeichnen. Solange jede Signal-Nachricht über deren zentrale Server verschickt wird, ist es möglich, das soziale Umfeld einer Person zu ermitteln. Der richtige Weg wäre, solche Daten gar nicht erst anfallen zu lassen. Wer aber wie Open Whisper Systems seinen Nutzern eine zentralisierte Infrastruktur aufzwingt, hat daran scheinbar kein Interesse. Angesichts dessen kann ich Snowdens befürwortende Haltung nicht nachvollziehen und hätte mir eine etwas reflektiertere Betrachtung in dem Artikel gewünscht.

„Denn die Firma könnte jederzeit dazu verpflichtet werden, zukünftig weitere Metadaten aufzuzeichnen“

Belege dafür? Amerikanische Firmen müssen gegebenenfalls Daten herausgeben, z.B. auf Grundlage des Patriot Acts. Mir wäre aber nicht bekannt, dass Firmen gezwungen werden können, darüber hinaus Überwachungsmaßnahmen einzurichten, um zukünftig mehr Daten liefern zu können.

Siehe aktueller Yahoo Mail Fall, die können.

http://www.reuters.com/article/us-yahoo-nsa-exclusive-idUSKCN1241YT

Nach allem was bekannt ist (und das ist recht wenig), hätte Yahoo sich dagegen mehr wehren können, als sie es getan haben. Von „gezwungen werden“ würde ich in dem Fall nicht sprechen, auch wenn der Druck auf Yahoo durch die US Geheimdienste bestimmt sehr groß gewesen ist. Der Apple & San Bernardino Fall zeigt z.B, dass sich Firmen durchaus besser wehren können (wenn sie denn wollen).

In Amerika gilt „Power before justice“. Und es gibt natürlich weiterhin wie in der Türkei demnächst und in China die Todesstrafe!

Nein, ich kann nicht belegen, welche Mittel den diversen US-Geheimdiensten derzeit offiziell und im Verborgenen zur Verfügung stehen. Die jüngsten Avancen gegen Apple und Yahoo legen allerdings nahe, dass eine Verpflichtung zur Speicherung von Metadaten nicht unwahrscheinlich ist. Die Firma müsste dafür nicht einmal eine Hintertür in die App einbauen, denn die Daten fallen bereits zentral an.

Andererseits spielt es gar keine Rolle, ob die Speicherung auf äußeren Zwang oder eigene Interessen eingebaut wird. Das strukturelle Problem bleibt dasselbe: Wenn eine Maschine sensible Daten verarbeitet, und diese Maschine für uns nicht kontrollierbar ist (weil sie exklusiv von einer Firma betrieben wird), dann haben wir schlicht keine Gewissheit darüber, ob nicht vielleicht doch sensible Daten abgegriffen werden.

„Die Firma müsste dafür nicht einmal eine Hintertür in die App einbauen, denn die Daten fallen bereits zentral an.“

Es ist ein Unterschied ob Daten irgendwo irgendwie anfallen oder ob sie zusätzlich über einen Zeitraum gespeichert, verwaltet und für eine dritte Partei (z.B. einen Geheimdienst) bereitgestellt werden müssen. Bei größeren Firmen mit entsprechenden Datenmengen sind wir da schnell bei viel Geld. Netter Vergleich: Laut Bundesnetzagentur kosten die Vorratsdatenspeicherung größere Firmen 1,5-3Millionen pro Jahr reine Wartungskosten! Und ob ein Geheimdienst eine Firma zu sowas zwingen kann? Ich kenne die Antwort auf diese Frage nicht.

„Wenn eine Maschine sensible Daten verarbeitet, und diese Maschine für uns nicht kontrollierbar ist…doch sensible Daten abgegriffen werden.“

Das ist zwar richtig, aber diese Kontrolle hast du sehr selten im Leben. Eigentlich sogut wie nie.

[1] http://www.zeit.de/digital/datenschutz/2015-10/vds-vorratsdatenspeicherung-millionen-kosten

„Es ist ein Unterschied ob Daten […] anfallen oder ob sie zusätzlich […] für eine dritte Partei […] bereitgestellt werden müssen.”

Stimmt. Mein Kommentar, dass keine Hintertür in die App eingebaut werden müsse, bezog sich aber darauf, dass die Integrität der Geräte der Nutzer unberührt bliebe und lediglich die firmeninterne Software betroffen wäre. Damit unterscheidet sich dieses Szenario von dem Ersuchen des FBIs an Apple.

Signal mag bezüglich der Verschlüsselung sicher sein und offenbar werden wenig Metadaten aufgehoben. Gut. Aber es gibt drei massive Nachteile von Signal und ähnlichen Systemen gegenüber XMPP, Ring etc.:

1. Die Verwendung von Telephonnummern als Identifier ist eine sehr schlechte Idee. In vielen Ländern, u.a. Deutschland, ist es inzwischen sehr schwer legal eine anonyme Telephonnummer bzw. SIM-Karte zu kaufen. Damit kann mein Kommunikationspartner mich in jedem Fall de-anonymisieren. Außerdem ist der Adressraum aller Telephonnummern sehr klein, so daß auch gehashte Telephonnummern mit etwas Aufwand in die eigentliche Nummer zurückgerechnet werden kann. Auch mehrere, getrennte Accounts sind schwer zu realiseren, da das mehrere SIM-Karten erforderte.

2. Die Behandlung von Desktop-Systemen als Systeme zweiter Klasse und die Konzentration auf Android und iOS schließt Nutzer aus dem System aus, die kein Smartphone besitzen oder benutzen (wollen). Signal hat keine echte Desktop-Anwendung, sondern nur eine Desktop-Webbrowser-App, die aber auch nur im Zusammenhang mit einem Smartphone funktioniert. Wer z.B. reiner Linux-Nutzer ist, kann Signal nicht nutzen.

3. Auf einen zentralen Server zu setzen, ist schon fast lächerlich. Damit träfe eine DoS-Attacke nicht nur einen Teil der Nutzer, sondern gleich alle. Steht der Server in einem Land (z.B. USA), der Nutzer ist aber in einem, welches diese Land (temporär) sperrt (China, Iran, …), so ist es vorbei mit der sicheren Kommunikation.

Alle diese Nachteile haben XMPP/Jabber, Ring usw. nicht. Und mit OMEMO (danke, Moxie Marlinspike!) steht für XMPP die gleiche Art der Verschlüsselung zur Verfügung. Daher meine Empfehlung: Conversations für Android und Gajim mit OMEMO-Plugin für den Desktop.

Genau so ist es: https://www.kuketz-blog.de/conversations-sicherer-android-messenger/

Gute Argumente. Beschreiben leider nur die Theorie und das ist das große Problem bei Jabber. Theoretisch sehr cool, praktisch ungeeignet.

Ja, der Nutzer könnte eine große Auswahl an Clients und Server haben. Hat er aber nicht.

In der Praxis gibt es für iOS aktuell 0 Clients mit OMEMO Unterstützung. Was glaubst du ist den Leuten lieber: ein Messanger wie Signal/Whatsapp/Threema bei dem nicht-Smartphone Besitzer ausgeschlossen sind, oder einer wie Jabber&OMEMO, bei dem iOS Nutzer außen vor sind? Richtig, eindeutig ersteres. Und ja, ChatSecure kommt irgendwann mit OMEMO Unterstützung, Conversation plant es auch. Aber „irgendwann kommt das“ ist eine schlechte Sache, wenn man Leute jetzt(!) zum Wechsel überreden will.

Ja, zentralisierte Dienste sind als Single-Point-Of-Failure angreifbar und hier liegt Jabbers Stärke. Theoretisch. In der Praxis bin ich seit Jahren sowohl Signal als auch Whatsapp Nutzer. Was Ausfallsicherheit angeht ist Whatsapp ungeschlagen. Signal ist in der Hinsicht aber auch sehr gut. Vlt gab es mal einen Ausfall. Von mir aus auch zwei oder drei. Ich kenne keine Zahlen, aber jede Wette ein Jabber Nutzer hat in der Praxis mit mehr Ausfällen zu kämpfen. Ich war früher oft bei jabber.ccc.de und da waren es definitiv mehr. Auch wenn dann immer nur ein Teil des Netzwerkes betroffen ist, das ist dem Nutzer doch egal. Der erinnert sich nur daran, wie oft er seine Freunde nicht erreichen konnte.

Ich finde Jabber super. Ehrlich! Als Spielwiese oder für die Kommunikation mit technik-affinen Leuten. Ich würde Jabber aber niemals als „massentauglich“ bezeichnen. Und genau darum geht es bei Signal. Signal ist nicht perfekt, aber „massentauglich“.

P.S.: Auch Linux Nutzer können Signal nutzen. Chrome gibt es für Linux ;-)

Tja, das ist eben das Problem: Security for the masses.

Aber damit kann sich niemand zufrieden geben, für den Sicherheit eine Frage des Überlebens ist. Jedem seine Spielwiese. Exploits wirtschaftlich zu entwickeln, oder Zero-days nicht publizieren, das findet man besonders in der „massentauglichen“ Welt.

Hab ein kleines Problem mit Signal. Wenn ich Nachrichten von meinem Smartphone „verschwindend“ verschicke und einige Tage später den Signal Messenger auf Linux öffne, erschienen jene Nachrichten wieder. Finde ich nicht so toll. Ansonsten super Messenger

Moin moin, das mag eine naive Frage sein, aber wo könnte man denn die Informationen und Metadaten die whatsapp, google &co. über einen sammeln erwerben? Eine konkrete Antwort hierzu würde mir bei meinen Bekehrungsversuchen unter Freunden und Verwandschaft wohl helfen.

Besten Dank

Moritz

haeufig geteilt in den letzten tagen. es gibt eine reihe von alternativen: wire (massentaugliche usabilty), jabber/irc via i2p – jedenfalls sind die empfehlungen von intercept mit vorsicht zu geniesssen, die idee einer post-trump prism-break liste mit geprüften apps ist begruessenswert. nur sollte man genau pruefen welche NGOs von woher geld bekommen, wenn es um networks of trust geht.

https://it-kollektiv.com/wrong-signal-das-falsche-signal-engl/

Moin moin. Signal läuft zwar auf der Chrome-Erweiterung, aber nur dann, wenn gleichzeitig eine Mobil-Version läuft. Da die Anwendung sehr viel Strom verbraucht, auch im Standby lutscht es das Android ruckzuck leer, wollte ich es nur dort laufen lassen, wo ich es benötige, auf meinem Desktop. Es zeigt sich aber nach kurzer Zeit, dass ich zwar „senden“ konnte und meine Gegenüber es auch empfingen, ich aber keine Antworten lesen konnte.

Meine Hauptgründe für Signal sind.

1. Es ist komplett OpenSource!

2. Die Server-Infrastruktur ist durch die Stiftung (Auch vom WhatsApp-Gründer) quasi in öffentlicher Hand. Hier könnte man mit dem Protokoll einen internationalen Standard vereinbaren, ähnlich wie www, mail etc.

3. Android-Usern empfehle ich es als SMS-Alternative. Es ersetzt dann die SMS-Schnüffelapp von Google oder dem Smartphone-Hersteller. Somit ist es keine zusätzliche APP und vielleicht finden sie gefallen daran – ähnlich wie iMessage auf dem iPhone – alles in einer einer APP zu haben.

4. WhatsApp (Facebook) hat in dem Bereich ein viel zu große Marktmacht. Digitale Infrastruktur darf nicht in privater Hand liegen! https://heise.de/-4197709

5. Signal lässt sich mittlerweile genau so komfortabel wie WhatsApp bedienen. Kein andere Messenger, den ich in der Vergangenheit meinen Kreisen empfohlen habe, hat so eine Akzepttanz erfahren.

Ist Signal tatsächlich sicher? Mittlerweile habe ich leise Zweifel…

Da ich mein Passwort für die Bildschirmsperre des Tablets regelmässig ändere und Signal mit eben dieser auch entsperrt werden muss, werde ich beim Öffnen der App geradezu penetrant mit einem PopUp belastigt. Da heisst es: „Überprüfung deiner Signal-Pin“. Begründung: „Damit du sie nicht vergisst.“ Ah ja…

Ich ignoriere das, jedoch verschwindet dieses lästige PopUp dann nicht. Interessanterweise kommt dies immer 1-2 Tage nach Änderung meiner Tablet-PIN. Seltsam, seltsam… (P.S.: Auf meine diesbezügliche Anfrage an Signal erhielt ich bisher keine Antwort.)

Hallo Sunny,

die Signal-Pin hat absolut nichts mit deiner Geräte-Pin zu tun.

Die solltest du auch nicht auf das gleiche Passwort setzen.

Dass Signal dir das Passwort überprüfen anbietet, hat genau damit zu tun, da du eben NICHT das gleiche Passwort verwenden sollst (was verlockend ist, um es nicht zu vergessen, aber halt unsicher) und das eben nicht so leicht vergisst, wenn du es hin und wieder überprüfst, ob du es noch weißt.

Soweit ich weiß, werden die Abstände der Erinnerung immer größer, wenn man sich ein paar mal geprüft hat.

Macht ja auch Sinn, am Anfang sollte man etwas leicht vergessbares alle paar Tage wiederholen, nach der 10. Wiederholung ist das Vergessen schon unwahrscheinlicher und man könnte zB nur noch alle 3 wochen wiederholen