Die heutige Anhörung im Geheimdienst-Untersuchungsausschuss hat gezeigt, wie ernst die Bundesregierung die Aufklärung der Vollüberwachung der digitalen Welt nimmt: gar nicht. Der Leiter des BND-Standorts Bad Aibling, vorgestellt und adressiert nur mit den Initialen „R.U.“, hatte eine „Aussagegenehmigung“ von der Bundesregierung, die das Wort nicht verdient. Über 50 mal verweigerte er eine öffentliche Aussage mit den Hinweis, dass seine „Aussagegenehmigung“ das nicht erlaube.

Wir haben keine solche „Aussagegenehmigung“ und können daher ein paar geheime Informationen veröffentlichen, was der BND in Bad Aibling so tut. Der (damalige) Bundesdatenschutzbeauftragte Peter Schaar hat der Abhörstation Anfang Dezember 2013 einen Besuch abgestattet. Nach Informationen von netzpolitik.org hat er dabei unter anderem Folgendes erfahren:

Unter den Radomen in Bad Aibling befinden sich Antennen, mit denen Satelliten verschiedenster Aufgabentypen (Telekommunikation, Navigation, …) angepeilt werden. Nachdem eine Verbindung hergestellt ist, wird sämtliche Kommunikation mitgeschnitten. Das betrifft beispielsweise Telefonie, Internetnutzung, E‑Mail, Navigationsdaten, aber auch andere.

Die Systeme in Bad Aibling werden vom BND betrieben. Die NSA liefert Hard- und Software, darunter Software zur Satellitenerfassung, Signalverarbeitung und Inhaltserschließung, beispielsweise XKeyscore. Das Aufspielen der Software passiert auch durch NSA-Techniker, nach einer Prüfung durch den BND. (Das BSI darf hier nicht mitreden.)

Zusätzlich kommen in Bad Aibling auch Daten anderer SIGINT-Stationen aus der ganzen Welt an, unter anderem Daten aus Afghanistan, die direkt in der Islamischen Republik abgehört und dann nach Bad Aibling übertragen werden. Dass Deutschland im Kriegsland ein riesiges Überwachungsprogramm betreibt, ist bekannt. Jetzt gibt es dazu neue Zahlen: Jeden Tag erfasst der BND in Afghanistan 1,3 Millionen Metadaten – allein aus den GSM-Mobilfunknetzen.

Da der BND als Auslandsgeheimdienst eigentlich keine deutschen Staatsbürger überwachen darf, werden diese Millionen und Abermillionen Datensätze gefiltert. Das passiert mit einer Blacklist an Datentypen, die deutschen Personen oder Unternehmen zugeordnet werden können, beispielsweise Telefonnummern mit dem Ländercode +49, E‑Mail-Adressen mit der Endung .de, IP-Adressen sowie ein paar weitere Domains wie feuerwehr-ingolstadt.org.

Zumindest die Mobilfunk-Daten aus Afghanistan werden schon nach diesem Schritt vollständig an an die NSA weitergegeben.

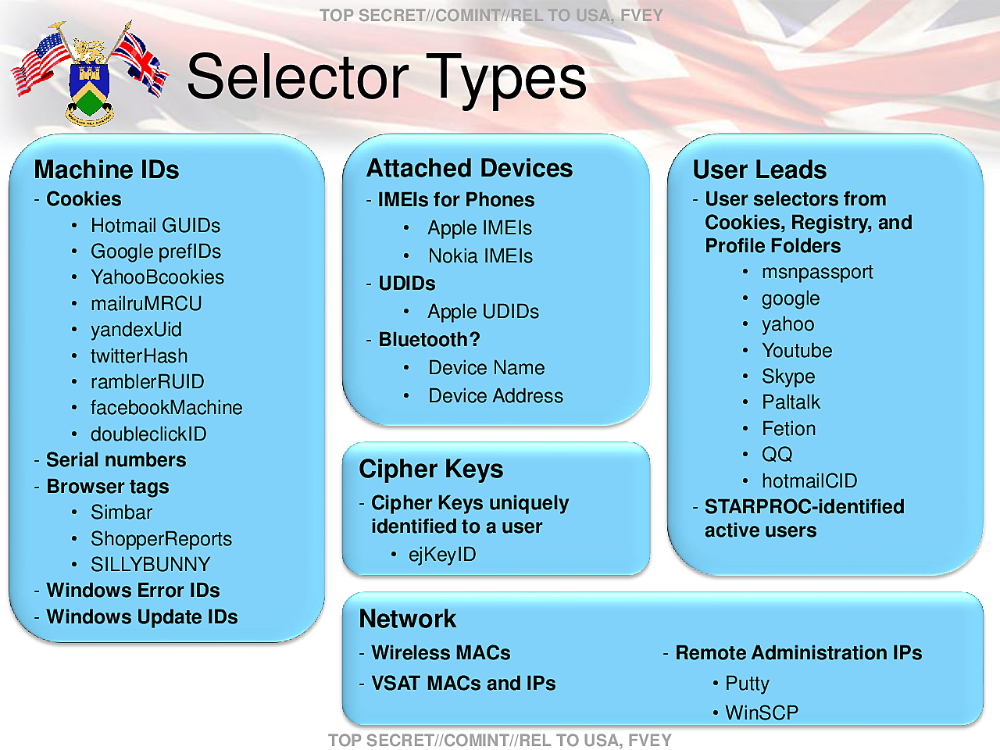

Nach der Filterung (Blacklist) nimmt der BND aber einen weiteren Bearbeitungsschritt vor: die Suche nach „Selektoren“ (Whitelist). Das können (Blöcke an) Telefonnummern, E‑Mail-Adressen, IP-Adressen, Geräte-IDs, Cookies oder auch Schlüsselbegriffe sein. Wird ein Selektor gefunden, kommen die dazugehörigen Kommunikationsvorgänge in ein weiteres System, wo es länger gespeichert und weiter ausgewertet wird. Dieser Schritt passiert unter anderem mit der Software XKeyscore.

Nach der Filterung (Blacklist) nimmt der BND aber einen weiteren Bearbeitungsschritt vor: die Suche nach „Selektoren“ (Whitelist). Das können (Blöcke an) Telefonnummern, E‑Mail-Adressen, IP-Adressen, Geräte-IDs, Cookies oder auch Schlüsselbegriffe sein. Wird ein Selektor gefunden, kommen die dazugehörigen Kommunikationsvorgänge in ein weiteres System, wo es länger gespeichert und weiter ausgewertet wird. Dieser Schritt passiert unter anderem mit der Software XKeyscore.

Der BND hat eigene Selektoren, er überwacht ja für seine eigenen Aufgaben und Interessen. Aber auch die NSA steuert Selektoren bei, nach denen der BND die abgeschnorchelten Daten durchsucht. Unsere Quelle spricht sogar von einem weitergehenden „Interessenprofil“ des amerikanischen Geheimdiensts. Die Überwachungsinhalte, die diesen amerikanischen Definitionen entspricht, werden ebenfalls an die NSA weitergegeben.

Danach erfolgt beim BND eine händische Auswertung der Treffer auf Relevanz. Schließlich werden die so ausgewählten Überwachungsinhalte an weitere BND-Standorte wie die Zentrale in Pullach übermittelt und dort genauer analysiert. Dort werden die Telefongespräche angehört, E‑Mails und SMS gelesen, Inhalte übersetzt, Netzwerk-Graphen erstellt und Berichte darüber geschrieben.

Darüber hinaus verwendet der BND die überwachten Daten aber auch für den „Eigenbedarf“. Dieser umfasst sechs Bereiche, darunter Nachrichtendienstliche Technik, Technische Beschaffungslage, Biometrie, aber auch die Gewinnung von Informationen aus Regierungen anderer Staaten. Der Anteil dieses „Eigenbedarfs“ am Gesamtaufkommen beträgt 6,3 Prozent.

Wir würden ja gerne wissen, ob einer der beiden Zeugen den Abgeordneten im Untersuchungsausschuss diese Informationen ebenfalls erzählt. Leider ist jedoch nach unserer Erfahrung vorhin nicht gerade wahrscheinlich – und sowieso geheim. Vielleicht weiss ja die Bundesdatenschutzbeauftragte mehr zum gemeinsamen Treiben der deutschen und amerikanischen Geheimdienste in Oberbayern. Wir haben mal eine IFG-Anfrage gestellt.