Die Vorratsdatenspeicherung ist manchmal abstrakt und wenig greifbar. Erst durch eine Verbildlichung der Daten wird deutlich, wie aussagekräftig und persönlich die gespeicherten Daten sind. Das Projekt Verräterisches Handy konnte erstmals zeigen, was sich alles aus den Ortsdaten eines Handys ablesen lässt.

Die gespeicherten Verkehrsdaten beinhalten neben den Ortsdaten jedoch auch Einzelheiten über alle Verbindungen eines Kommunikationsanschlusses. Während diese Daten im ersten Datensatz von Malte Spitz leider fehlten, waren sie im neuen Datensatz inbegriffen.

Der „data scientist“ Michael Kreil hat sich diese mal genauer angeschaut. Bereits im Februar präsentierte er zusammen mit Malte Spitz erste Ergebnisse. Davon gibt es nun einen Video-Mitschnitt sowie ein Handout.

Netzwerk sozialer Interaktion ausgeforscht

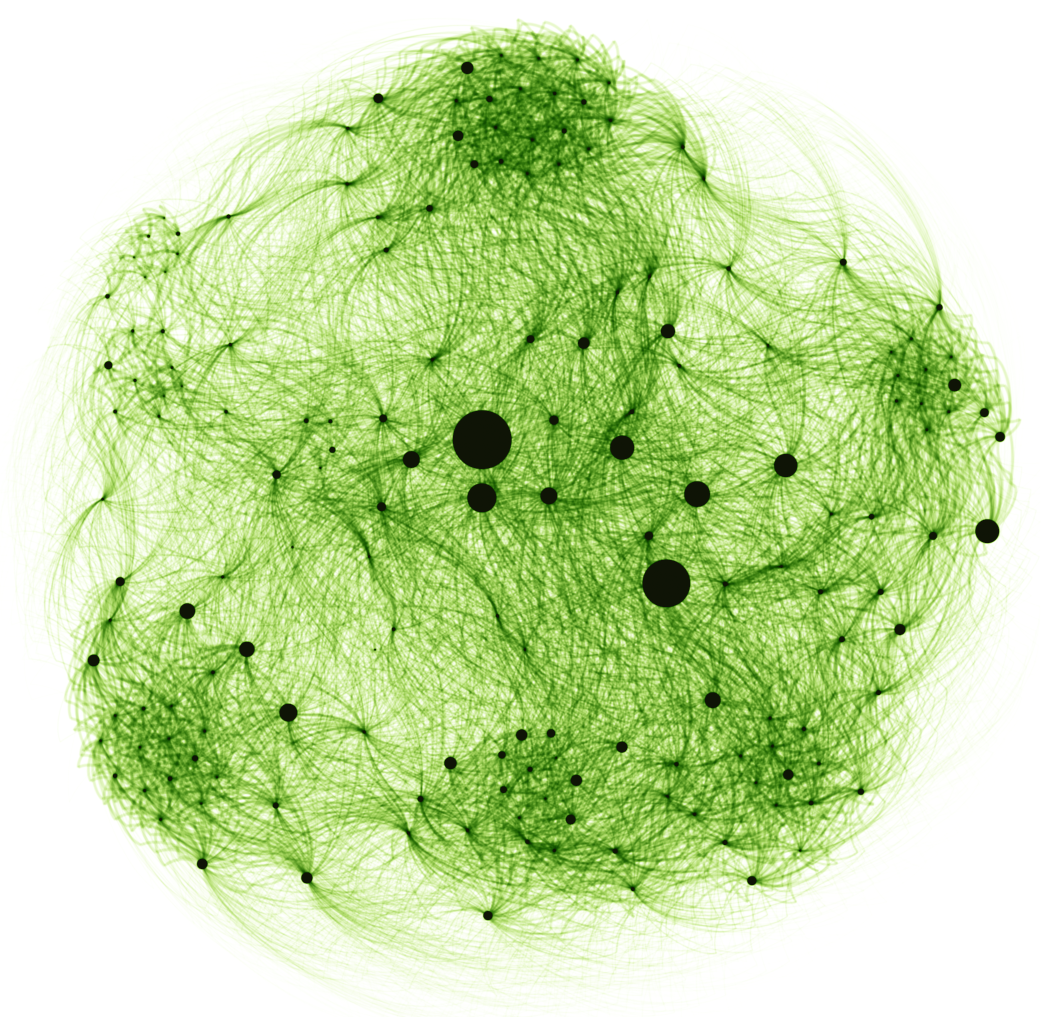

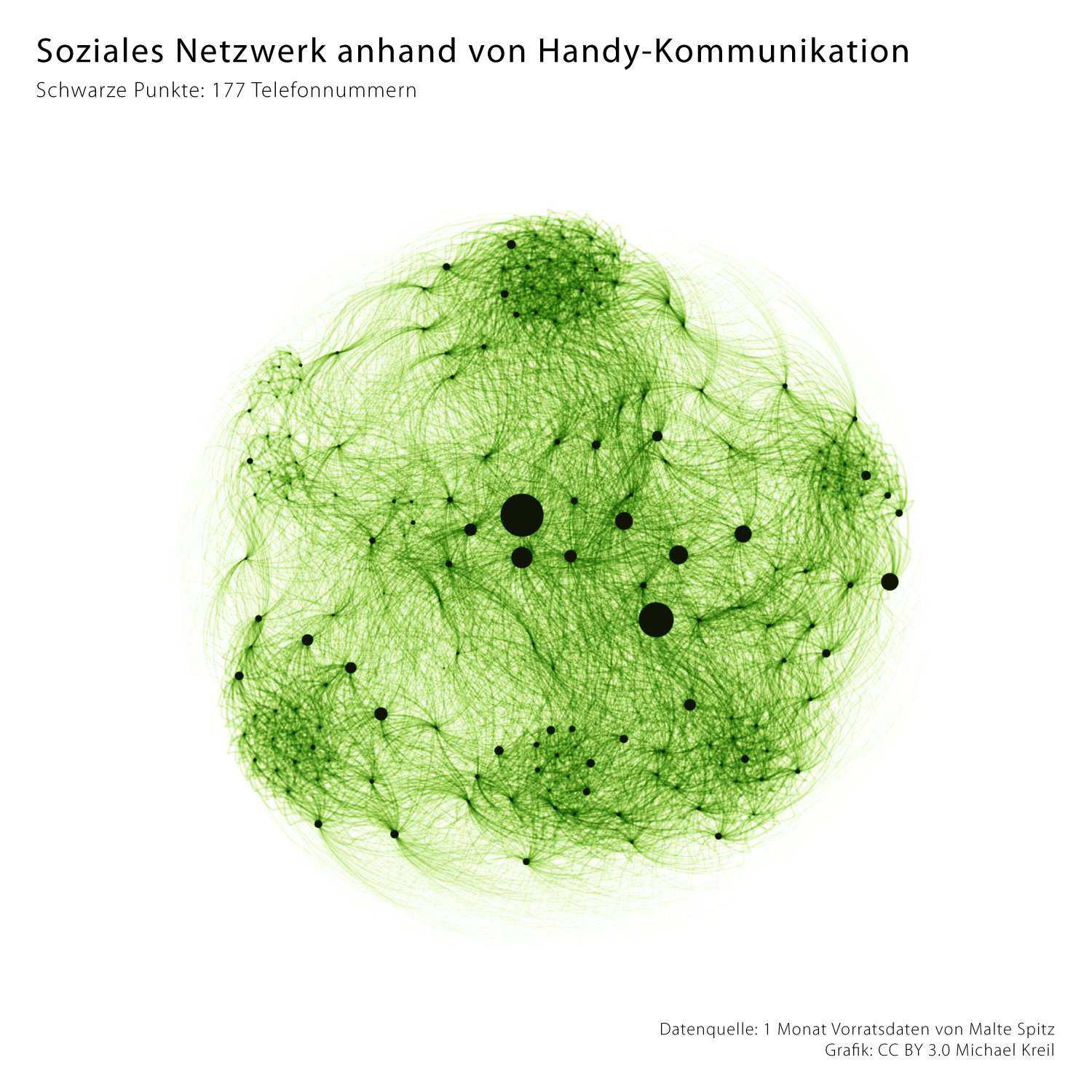

In den Daten steht, wann Maltes Handy mit welchem anderen kommuniziert hat. Daraus lässt sich das soziale Netzwerk (im eigentlichen Sinn) in Form eines Diagramms visualisieren:

Das bereits daraus auf das soziale Umfeld geschlossen werden kann, scheint überraschend. Wenn man jedoch länger darüber nachdenkt, ist es eigentlich ganz logisch: Wenn man nur lange genug beobachtet, wie eine Person mit ihrem soziale Umfeld interagiert, kann man auch auf Ihr soziales Umfeld schließen!

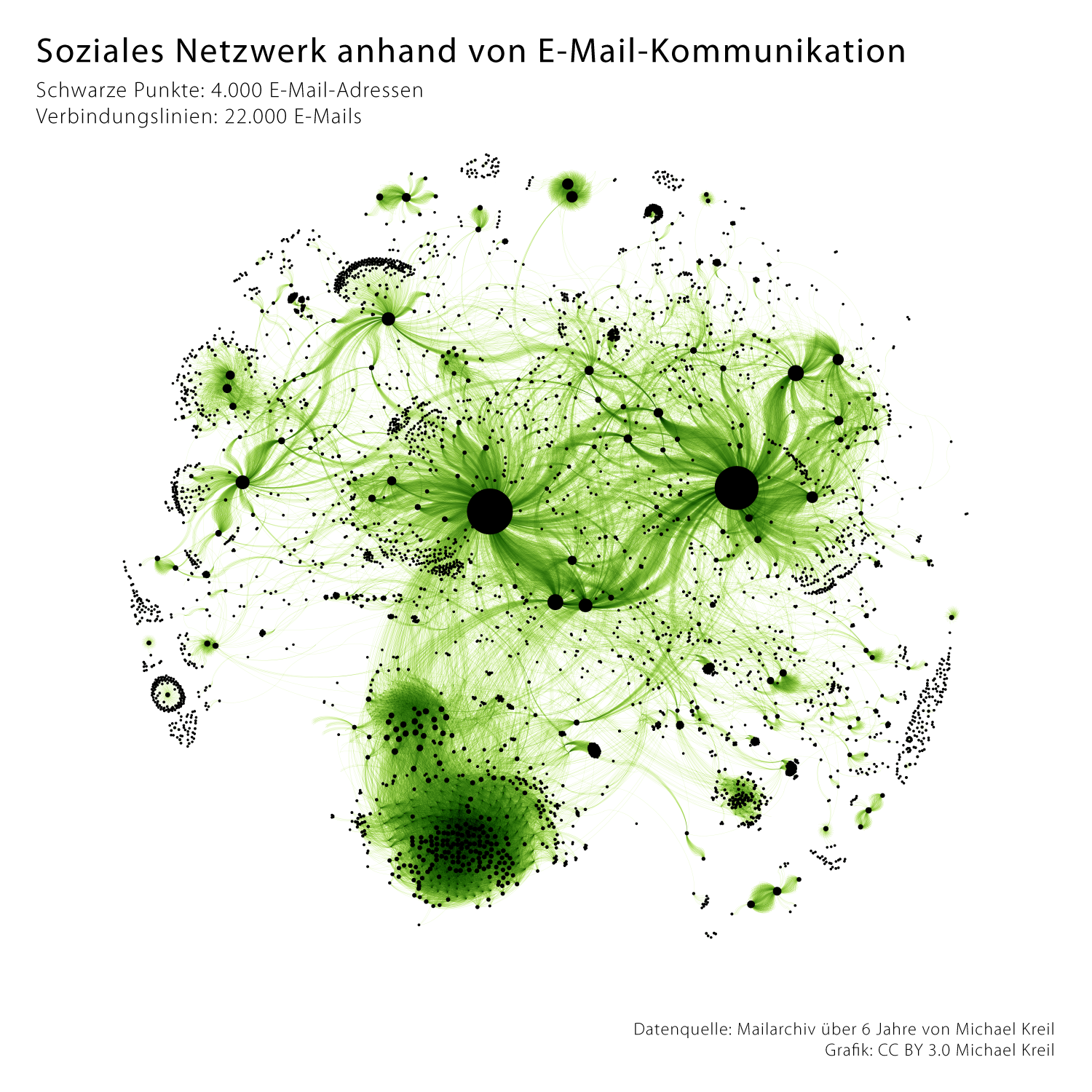

Und weil die Vorratsdatenspeicherung auch alle E‑Mails umfassen soll, hat Michael mal seinen digitalen Posteingang verbildlicht:

Links ist eine Visualisierung meines E‑Mailverkehrs der letzten sechs Jahre zu sehen. Die knapp 4.000 schwarzen Punkte sind die E‑Mail-Adressen und die grünen Linien dazwischen zeigen die Intensität, mit der die entsprechenden E‑Mail-Adressen miteinander kommuniziert haben. Insgesamt sind so 22.000 E‑Mails dargestellt.

Der große schwarze Punkt mitte links ist dabei meine private E‑Mailadresse, der große rechts meine Geschäftsadresse. Davon ausgehend, lassen sich verschiedenen Kommunikationsnetzwerke ausmachen. So stehen die Punkte um meinen privaten E‑Mailaccount für meinen Freundeskreis. Etwas weiter rechts ist dagegen der Kreis des geschäftlichen E‑Mailverkehrs. Unten links ist dann der Verein sichtbar, in dem ich Mitglied bin. Dort wird vorranging über Rundmails kommuniziert, die an hunderte Adressen geschickt werden. Die Wolke am linken Rand sind schließlich abonnierte Newsletter und Benachrichtungs-Mails.

So, oder zumindest so ähnlich, würde auch Ihr E‑Mailverkehr aussehen. Auch in Ihrer Kommunikation könnte man Gruppen finden. Man würde sehen können, wer Ihre Kollegen sind, Ihrer Freunde, wer zu Ihrer Familie gehört und in welchen Vereinen und Verbänden Sie aktiv sind.

Eine genauere Beschreibung der Daten gibt’s im verlinkten Video und Handout.

Forscher identifizieren zentrale Personen in Netzwerken

In der akademischen Welt ist das ein alter Hut. Bereits 2006 analysierten Danezis und Wittneben die öffentlichen Archive von Mailinglisten eines internationalen politischen Netzwerks. Daraus konnten sie folgende Kenntnisse ziehen, die sie auf dem CCC-Congress präsentierten:

Wir präsentieren ein Modell der Überwachung, basierend auf der Theorie sozialer Netzwerke, mit dem die Beobachtung eines Teilnehmers auch einige Informationen über Dritte verrät. Wir untersuchen, wie viele Knoten eines Netzwerks ein Angreifer beobachten muss, um Informationen über das Netzwerk zu erhalten. […] Unsere Ergebnisse liefern wichtige Erkenntnisse über die tatsächliche Sicherheit anonymer Kommunikation und ihre Fähigkeit zur Minimierung der Überwachung in einem sozialen Netzwerk.

Ort und Kommunikationspartner kombinieren

Schon für sich sind die Informationen, mit wem man kommuniziert und wo man sich dabei aufhält, sehr aussagekräftig. Kombiniert man diese Daten, gewinnt man noch intimere Einblicke. Michael weiter:

Nehmen wir einmal an, dass diese Person eines Tages eine Festnetz-Telefonnummer anruft, die zu einer Suchtberatungsstelle gehört. Am darauffolgenden Donnerstag betritt die Person die Funkzelle der Suchtberatungsstelle zum ersten Mal, um dann wöchentlich jeden Donnerstag kurz vor 17:00 Uhr dort zu erscheinen.

Ein zweites von drei Beispielen:

Ein Geschäftsmann oder Politiker kontaktiert telefonisch erst eine Urologie und sucht sie dann später auf.

Am darauffolgenden Tage kontaktiert und besucht er eine Radiologiepraxis, um direkt danach wieder sich bei der Urologie einzufinden.

Tage später besucht er dann eine Chirurgie, die sich auf die Entfernung von Krebstumoren spezialisiert hat. Um dann regelmäßig sowohl wieder die Urologie, als auch einen Psychologen zu besuchen.

All das wird genau mit Positions- und Kommunikationsdaten mitprotokolliert, selbst, dass er einen Termin ausfallen lässt. Jede einzelne dieser Informationen unterliegt eigentlich der ärztlichen Schweigepflicht – zusammen genommen wird aber auch dem Letzten klar, dass der Betroffene mit hoher Wahrscheinlichkeit an Prostatakrebs erkrankt ist. Dazu kommt: Wer in die Vorratsdaten schaut, weiß auch über den Verlauf der Krankheit bescheid, z.B. dadurch, dass erst eine Radiologie und anschließend doch eine Chirurgie aufgesucht wurde.

All diese sensiblen Daten sind bisher Ärzten und ihren Patienten vorbehalten. Durch die Speicherung von Vorratsdaten wird dieses Vertrauensverhältnis jedoch ausgehebelt.

Das ist genau der Grund, warum auch Ärzte, Journalisten, Anwälte, Seelsorger und andere Berufsgeheimnisträger die Vorratsdatenspeicherung ablehnen.

Der einzige Weg, diese sensiblen Daten zu schützen ist, sie gar nicht erst zu erheben. Wenn sie einmal gespeichert sind, werden sie auch widerrechtlich verwendet und unautorisiert kopiert, wie Michael ebenfalls anhand von Beispielen ausführt.

Deine Daten werden gespeichert, frage sie ab!

All diese schlauen Dinge wurden natürlich auch bereits in der Stellungnahme des CCC zur Vorratsdatenspeicherung für das Bundesverfassungsgericht thematisiert. Jetzt gibt es das aber auch mit echten Live-Daten.

Dass diese Daten weiterhin gespeichert werden, haben wir wiederholt thematisiert. Malte Spitz hat nun ein Formular veröffentlicht, mit dem man Auskunft über seine eigenen Vorratsdaten beantragen kann.

Wir würden uns freuen, wenn ihr diese Anfragen stellt und vielleicht sogar die Daten mit uns teilt. Ähnlich wie beim Projekt Crowdflow würden wir zusammen mit Michael Kreil versuchen, aus den langweiligen Excel-Tabellen schicke Bilder zu produzieren.

Besonders interessant finden wir die Verbindungsdaten existierender sozialer Gruppen wie Vorstände oder Fraktionen von Parteien, journalistische Redaktionen oder Anwaltskanzleien. Kontaktiert uns dazu bitte über die üblichen Kanäle.