BSI

-

: Digitale Agenda des Innenministeriums bleibt bei IT-Sicherheit vage

Horst Seehofer. Montage: netzpolitik.org : Digitale Agenda des Innenministeriums bleibt bei IT-Sicherheit vage Das Innenministerium betont erneut die Priorität der IT-Sicherheit. Für das IT-Sicherheitsgesetz 2.0 soll es bereits einen Entwurf geben, in der neuen Digitalen Agenda bleibt die Behörde jedoch dazu unkonkret. Erste Hinweise gibt diese aber.

-

: NPP 168: Wenn Männer stalken, drohen und abhören

Irgendwie weiß er immer, wo du bist und mit wem du gesprochen hast? Auch in Deutschland nutzen viele Spy-Apps, um Partnerinnen auszuspähen. : NPP 168: Wenn Männer stalken, drohen und abhören Immer häufiger fragen Frauen in Beratungsstellen an, wie sie sich gegen Spionage, Online-Stalking und andere Formen von digitaler Gewalt wehren können. Wir sprechen mit Anne Roth, Netzpolitik-Expertin der Linksfraktion, und Ans Hartmann vom Dachverband der Frauenberatungsstellen über Ladekabel mit Abhörfunktion und Polizist*innen, die kein Twitter kennen.

-

: Was vom Tage übrig blieb: Schweinekrankheiten, Impfgegner und verseuchte Tablets

Heute liefert der Berliner Himmel ein volles Programm ab. Einzig eine Riesenwolke, die wie ein Elefant aussieht, fehlt. : Was vom Tage übrig blieb: Schweinekrankheiten, Impfgegner und verseuchte Tablets China arbeitet an Gesichtserkennung für Schweine, das BSI hat sich Tablets mit Schadsoftware im Internet bestellt, YouTube will was gegen Impfgegner-Videos unternehmen und ein Power-IMDb-Kritiker plaudert aus dem Nähkästchen. Die interessantesten Reste des Tages.

-

: Doxing: Der Kampf um Datensicherheit wird auf unseren Computern entschieden

In Sachen Datensicherheit brennt die Bude schon länger. Es braucht nun sinnvolle Maßnahmen. (Symbolbild) : Doxing: Der Kampf um Datensicherheit wird auf unseren Computern entschieden Nach dem Doxing-Angriff auf Politiker und Prominente liegen nun zahlreiche Reaktionen und Vorschläge für Gegenmaßnahmen auf dem Tisch. Wir haben sie angeschaut und bewertet. Ein Kommentar.

-

: Alles außer AfD: Was wir über das große Datenleck wissen

Über diesen Account wurden die erbeuteten Daten verbreitet. Twitter sperrte ihn am Freitag. : Alles außer AfD: Was wir über das große Datenleck wissen Die Aufregung ist groß: Persönliche Daten von Prominenten und Politikern aller Parteien – außer der AfD – sind im Netz aufgetaucht. Wir sammeln die Fakten zu der Datensammlung, deren Veröffentlichung jetzt bekannt wurde.

-

: Polizeigesetz: Union und FDP wollen den Staatstrojaner für NRW trotz Kritik von Sachverständigen

Der Landtag in Düsseldorf von Außen : Polizeigesetz: Union und FDP wollen den Staatstrojaner für NRW trotz Kritik von Sachverständigen Expertinnen und Experten haben den Abgeordneten des nordrhein-westfälischen Landtags im Detail skizziert, welche negativen Folgen der Einsatz von Schadsoftware für die allgemeine IT-Sicherheit hat. Trotzdem entscheiden sich die Regierungsparteien nach drei Wochen Bedenkzeit für den Einsatz von Staatstrojanern. Der entsprechende Polizeigesetzentwurf passierte heute den Innenausschuss.

-

: Politik zur Datenschleuder Windows 10: Aufsichtsbehörden müssen handeln

Offene Daten-Fenster bei Windows 10. : Politik zur Datenschleuder Windows 10: Aufsichtsbehörden müssen handeln Das Bundesamt für Sicherheit in der Informationstechnik bestätigte kürzlich offiziell, dass Windows 10 umfangreiche Nutzungsdaten an den Hersteller Microsoft sendet. NutzerInnen könnten sich davor nicht effektiv schützen. Wir haben Politik und Verwaltung gefragt, was sie mit den Ergebnissen anfangen.

-

IT-Sicherheit: Das BKA verhindert, dass Sicherheitslücken geschlossen werden

Lieber nicht reparieren und unsicher lassen? IT-Sicherheit: Das BKA verhindert, dass Sicherheitslücken geschlossen werden Das Bundeskriminalamt will verhindern, dass Hard- und Software-Hersteller von Sicherheitslücken ihrer Produkte erfahren und diese schließen. Mit dieser Begründung verweigert die Polizeibehörde Einblick in Dokumente über Staatstrojaner. Politiker kritisieren, dass der Staat damit die IT-Sicherheit schwächt.

-

Lagebericht IT-Sicherheit: „Ob Bayern oder Dortmund – entscheidend ist, dass wir die Bälle halten.“

BSI: IT-Sicherheit ist wie Fußball. Lagebericht IT-Sicherheit: „Ob Bayern oder Dortmund – entscheidend ist, dass wir die Bälle halten.“ Mit der Digitalisierung aller Lebensbereiche nehmen auch sicherheitsrelevante Vorfälle weiter zu. Das geht aus dem Lagebericht der IT-Sicherheit in Deutschland hervor, den das zuständige Bundesamt heute veröffentlicht hat. Zum Schutz sei nicht relevant, woher Angriffe kommen, nur dass sie abgewehrt werden.

-

Stromausfall durch Hacker?: Cyber-Abwehrzentrum fordert besseren Schutz statt Angriffe

Unter Strom: Hochspannungsleitungen. Stromausfall durch Hacker?: Cyber-Abwehrzentrum fordert besseren Schutz statt Angriffe Droht Europa ein Stromausfall durch Hacker-Angriffe? Das Nationale Cyber-Abwehrzentrum hat dazu ein Lagebild erstellt, das wir veröffentlichen. Die Koordinierungsstelle fordert bessere Schutzmaßnahmen, aber keine offensiven Fähigkeiten. Verteidigung bleibt die beste Verteidigung.

-

Schwachstellen-Management: Wie deutsche Behörden mit Zero-Day-Sicherheitslücken umgehen sollten

Lieber doch nicht vor Gefahr warnen? Schwachstellen-Management: Wie deutsche Behörden mit Zero-Day-Sicherheitslücken umgehen sollten Wenn deutsche Behörden Sicherheitslücken in IT-Geräten ausnutzen wollen, müssen sie das in einem politischen Prozess begründen und verantworten. Die Stiftung Neue Verantwortung hat einen Vorschlag erarbeitet, wie ein solches Schwachstellen-Management aussehen kann. Eine Ausnutzung muss die Ausnahme bleiben.

-

: EFAIL und E‑Mail-Verschlüsselung: Keine Panik, einfach HTML in E‑Mails abschalten

HTML-Anzeige ist sinnvoll im Web, in E-Mailkonversationen jedoch unnötig und ein Einfallstor für Angreifer. : EFAIL und E‑Mail-Verschlüsselung: Keine Panik, einfach HTML in E‑Mails abschalten Sicherheitsforscher haben heute Details über Sicherheitslücken in den für E‑Mail gängigen Verschlüsselungsstandards OpenPGP und S/MIME veröffentlicht. Unter bestimmten Bedingungen lassen sich dadurch aktuelle und jahrealte Mails, die im Postfach liegen, nachträglich entschlüsseln und an Angreifer ausleiten.

-

: Koalitionsvertrag setzt widersprüchlichen Kurs bei der IT-Sicherheit fort

Verschiede Richtungen in der IT-Sicherheitspolitik führen zu keinem guten Ergebnis. : Koalitionsvertrag setzt widersprüchlichen Kurs bei der IT-Sicherheit fort Immer mehr IT-Sicherheitslücken erhöhen den Handlungsdruck auf die Politik, Strategien für mehr IT-Sicherheit zu finden. Das wollen die Koalitionäre in spe angehen, doch die Vorschläge sind unkonkret. Und es geht weiter wie in den letzten Jahren: Die Wirtschaft soll Sicherheitslücken schließen, staatliche Stellen wollen sie weiter ausnutzen.

-

: IT-Sicherheit: BSI-Lagebericht sieht Gefährdungslage „auf hohem Niveau angespannt“

Viele IT-Systeme in Deutschland sind unzureichend abgesichert, von Telekom-Routern bis hin zu Smartphones. : IT-Sicherheit: BSI-Lagebericht sieht Gefährdungslage „auf hohem Niveau angespannt“ Um die IT-Sicherheit in Deutschland bleibt es weiterhin nur mäßig bestellt. Die Gefährdungslage sei nach wie vor „auf hohem Niveau angespannt“, bilanziert das Bundesamt für Sicherheit in der Informationstechnik (BSI) in seinem heute vorgestellten Lagebericht (PDF), der den Zeitraum zwischen Juli 2016 bis Juni 2017 umfasst.

-

: Grüner Bundesvorstand will elektronische Urabstimmung ermöglichen

Stimmenauszählung bei den Grünen 2012 - ganz analog. : Grüner Bundesvorstand will elektronische Urabstimmung ermöglichen Der Bundesvorstand der Grünen will „mit der Zeit gehen“ und den Weg für elektronische Urabstimmungen freimachen. Am morgigen Samstag wird darüber beim Länderrat entschieden. Bei der letzten Urwahl hieß es noch, es gebe keine sicheren digitalen Wahlverfahren. Ob sich das geändert hat, haben die Grünen noch nicht zu Ende geprüft.

-

: Interaktive Karte: Registrierungspflicht für Prepaid-SIM-Karten in Europa weit verbreitet

In vielen Ländern Europas müssen SIM-Karten mit Ausweis registriert werden. (Bildmontage) : Interaktive Karte: Registrierungspflicht für Prepaid-SIM-Karten in Europa weit verbreitet Zwar können Nutzer der neuen Prepaid-SIM-Registrierungspflicht entkommen, indem sie eine Karte im europäischen Ausland kaufen. Doch es gibt Hindernisse: Die Roaming-Gebührenfreiheit gilt nicht immer und in zunehmend mehr Ländern gilt die Registrierungspflicht, wie unsere interaktive Karte zeigt.

-

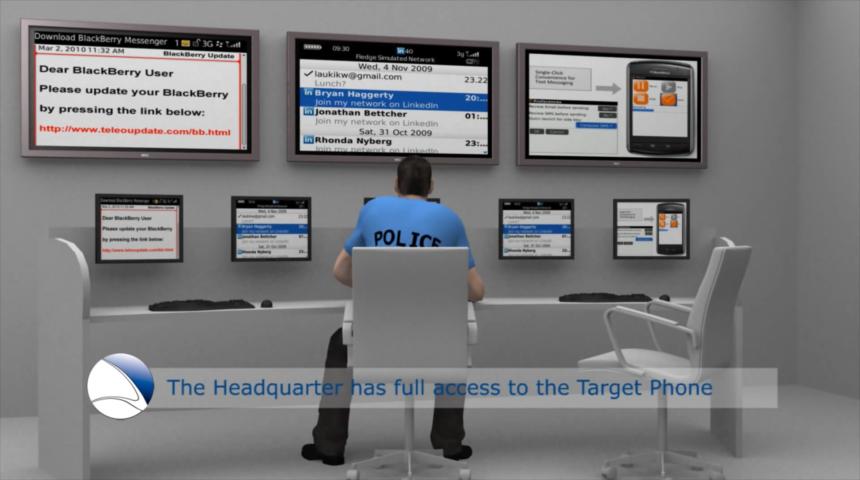

Geheimes Dokument: Das BKA will schon dieses Jahr Messenger-Apps wie WhatsApp hacken

"Die Polizei hat vollen Zugriff auf das Ziel-Telefon." - Werbung der vom BKA gekauften Software. Geheimes Dokument: Das BKA will schon dieses Jahr Messenger-Apps wie WhatsApp hacken Das Bundeskriminalamt will noch in diesem Jahr seinen Staatstrojaner erweitern, um Smartphones zu hacken und Messenger mitzulesen. Das geht aus einem geheimen Bericht des Innenministeriums hervor, den wir veröffentlichen. Ein zweiter, gekaufter Staatstrojaner kann dagegen immer noch mehr als gesetzlich erlaubt.

-

Bestandsdatenauskunft 2016: Behörden haben über zehn Millionen mal abgefragt, wem eine Telefonnummer gehört

Coverbilder des Jahresberichts der Bundesnetzagentur. Bestandsdatenauskunft 2016: Behörden haben über zehn Millionen mal abgefragt, wem eine Telefonnummer gehört Im letzten Jahr haben Behörden alle drei Sekunden abgefragt, wem eine Telefonnummer gehört. Das geht aus Zahlen der Bundesnetzagentur zur automatischen Bestandsdatenauskunft hervor. Die Abfragen des „Behördentelefonbuchs“ haben sich innerhalb der letzten acht Jahre mehr als verdoppelt.

-

: Neues IT-Sicherheitsgesetz: Internet-Anbieter dürften zukünftig nicht-definierte „Steuerdaten“ auswerten

Gegen Störungen mit Steuerdaten vorgehen - was auch immer das ist. (Symbolbild) : Neues IT-Sicherheitsgesetz: Internet-Anbieter dürften zukünftig nicht-definierte „Steuerdaten“ auswerten Internet-Anbieter bekommen mehr Möglichkeiten, den Datenverkehr ihrer Kunden zu überwachen und zu filtern. Das steht in einer Änderung des IT-Sicherheitsgesetzes, die der Bundestag heute beschließt. Nur zwei Jahre nach Verabschiedung des Gesetzes müssen EU-Vorgaben eingepflegt werden.