„Ich wünschte mir, dass wir Ihnen sagen könnten, die Lage habe sich entspannt, aber das hat sie nicht.“ Mit diesen Worten stellte Arne Schönbohm, Präsident des Bundesamts für Sicherheit in der Informationstechnik (BSI), heute den jährlichen Lagebericht seiner Behörde zur IT-Sicherheit in Deutschland vor. Es gäbe auch keinen Grund davon auszugehen, dass sich die Lage in Zukunft entspannt, sagte er auf einer gemeinsamen Pressekonferenz mit Innenminister Horst Seehofer. Art und Anzahl der vom BSI im vergangenen Jahr verzeichneten Angriffe seien besorgniserregend.

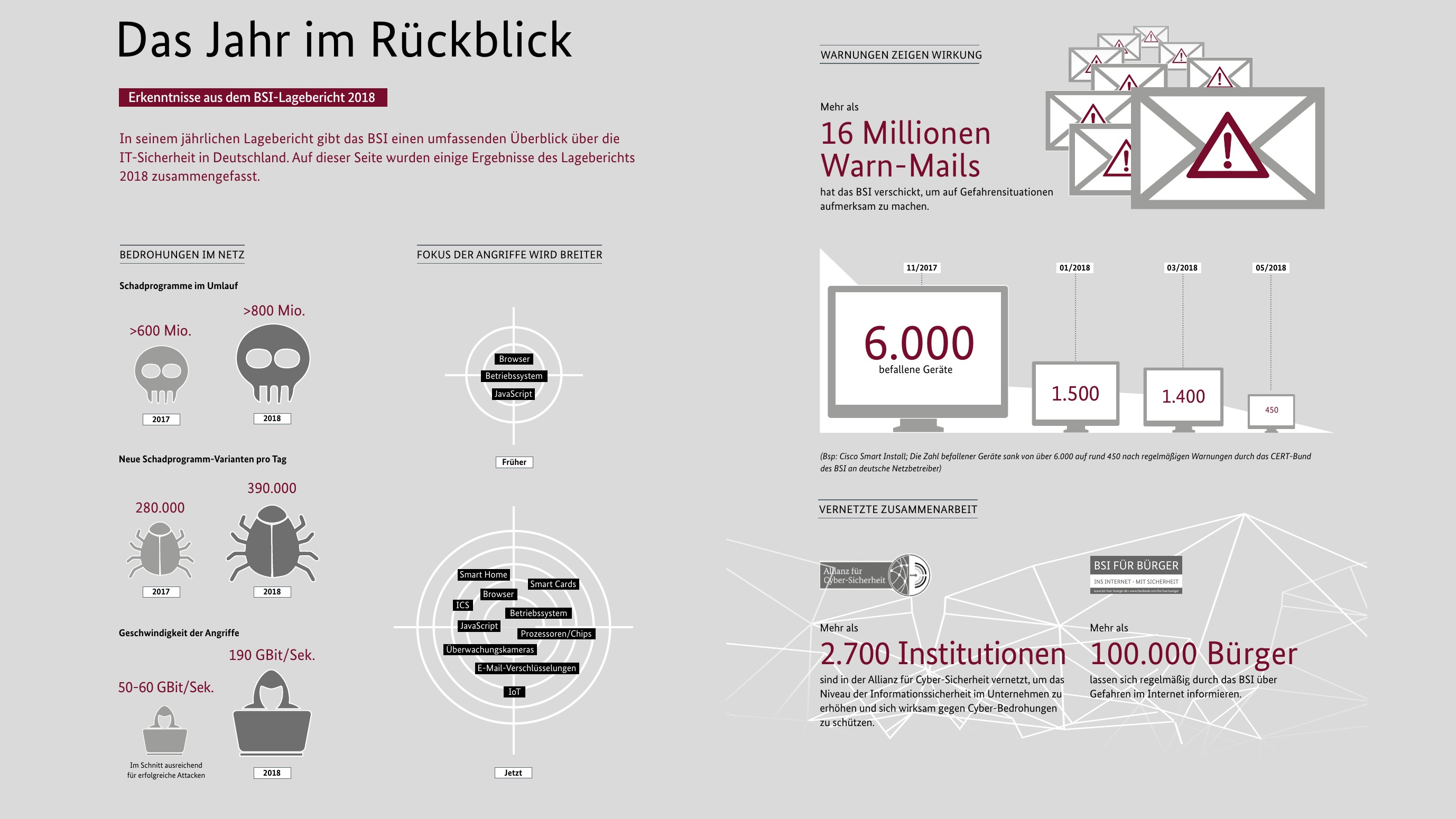

Die Gefahr habe im Vergleich zum vorangegangenen Berichtszeitraum erneut zugenommen. So gibt es laut BSI – wie jedes Jahr – mehr Schadsoftware: 800 Millionen Schadprogramme sind derzeit im Umlauf, 200 Millionen mehr als im Jahr davor. Jeden Tag kämen 390.000 neue Varianten hinzu. Die Geschwindigkeit der Angriffe nehme zu.

Auch mögliche Angriffe auf Energieversorger spricht der Bericht an: Das BSI habe Hinweise, dass deutsche Energiekonzerne „verstärkt im Fokus ausländischer Cyberangriffe stehen und so mit einer veränderten Bedrohungslage rechnen müssen“. Die Folge könnten Stromausfälle sein. „Angriffe und Gefährdungen, die Staat, Wirtschaft und Gesellschaft schon heute vor extreme Herausforderungen stellen, werden in einer digitalisierten und vernetzten Welt weiter zunehmen“, warnt das BSI. Je weiter die Vernetzung unseres Alltags voranschreite, umso anfälliger werde dieser für Angriffe.

BSI: Torwart, der Bälle hält

Auf der einen Seite steht also das Drohszenario. In diesem Narrativ ist das BSI der erfolgreiche Torwart, der auf dem Fußballplatz der IT die Bälle hält. Woher die Angriffe kämen, sei doch gar nicht so entscheidend, sagte Schönbohm auf Nachfrage, wie mit Angriffen aus Russland umzugehen sei und dem Problem, Angriffen überhaupt einem klaren Angreifer zuschreiben zu können. Entscheidend sei doch, dass das BSI die Angriffe erkenne und abwehren kann. „Ob jetzt jemand von Bayern schießt oder aus Dortmund – entscheidend ist, dass wir die Bälle halten, nicht, woher sie kommen.“

Gleichzeitig waren Seehofer und Schönbohm sichtlich darauf bedacht, Angriffe aus dem vergangenen Jahr herunterzuspielen. Ende 2017 wurde das Netz des Auswärtigen Amts gehackt – und damit das erste Mal ein Teil des Regierungsnetzes. Auf Nachfrage war Schönbohm bemüht, die Sache kleinzureden: Es seien schließlich nur wenige interne Dokumente erbeutet worden und der Angreifer hätte keinen direkten Zugang zum Netz des Auswärtigen Amts aufbauen können.

Nur flüchtig erwähnt wird im Bericht eine Schwachstelle in der Software „PC-Wahl“, ein Programm, das bei der Bundestagswahl eingesetzt wurde, um Ergebnisse von Wahlbezirken an die Wahlleiter zu übermitteln. Zwar hätte ein Hack die Bundestagswahl nicht manipulieren können, denn gewählt wird in Deutschland nach wie vor auf Papier, das nachgezählt werden kann. Dennoch hatte der Chaos Computer Club kurz vor der Wahl bei einer Untersuchung der Software festgestellt, dass das Programm grundlegende Standards von Sicherheit und Verschlüsselung nicht erfüllt. Im BSI-Bericht steht dazu lediglich, dass die „Beratung des Bundeswahlleiter und der Landeswahlleiter in Fragen der Informationssicherheit“ zu den Aufgaben des BSI zähle, ohne Erwähnung von „PC-Wahl“.

Mit der Ausstattung seines Amts war Schönbohm zufrieden. Das sagte er auf Nachfrage, ob aus der größeren Bedrohung nicht auch eine Aufstockung des Personals folgen müsste. Wichtig sei, dass das BSI in diesem Bereich mit Wirtschaft und Wissenschaft um die besten Fachkräfte konkurrieren könne.

Zum Selbstschutz empfiehlt das BSI unter anderem Verschlüsselung: „Deutschland muss verschlüsselte Kommunikation für die Bürger und zum Schutz von Unternehmensgeheimnissen endlich massentauglich machen. Dazu braucht es eine Initiative von zentraler Stelle, die diesen Prozess vorantreibt und begleitet. Das BSI mit der Allianz für Cybersicherheit wird diese Aufgabe übernehmen“, heißt es in dem Bericht. Wir freuen uns, wenn staatliche Institutionen Verschlüsselung endlich fördern anstatt sie mit Staatstrojanern und zurückgehaltenen Schwachstellen zu schwächen.

Auch Angriff oder nur Abwehr?

Zur kritischen Frage, ob Deutschland in Zukunft nicht nur Angriffe abwehren, sondern mit so genannten Hackbacks auch zurückschlagen dürfe – sich etwa in fremde Server hacken darf, um sensible Daten wieder zu löschen oder Angriffen an der Quelle zu begegnen -, schien es zwischen Seehofer und Schönbohm keine Einigkeit zu geben. Seehofer sagte in seiner Einleitung, dass die bisherige „Prävention und Aufklärung nicht ausreicht, um den Gefahren schwerwiegender Angriffe zu begegnen“ und forderte ein schärferes „IT-Sicherheitsgesetz 2.0“, wie es schon im Koalitionsvertrag vereinbart worden sei. „Das schließt auch die aktive Cyberabwehr ein.“ Die rechtlichen Rahmenbedingungen dafür würden von der Regierung derzeit erörtert. Schönbohm betonte hingegen, dass der Fokus seiner Behörde nach wie vor auf der Abwehr läge und klang nicht, als sähe er hier großen Handlungsbedarf. Im Bericht selbst wird das heikle Thema nicht erwähnt.

Konstantin von Notz, stellvertretender Fraktionsvorsitzender und netzpolitischer Sprecher der Grünen im Bundestag, kommentiert per Pressemitteilung:

Deutschland ist im digitalen Bereich unsicherer denn je. Bundesregierung und Innenministerium verkennen die Dimension der Bedrohung bis heute. Schlimmer noch: Durch ihr Festhalten am staatlichen Handel mit Sicherheitslücken und weitreichenden, rechtlich vielfach unregulierten Überwachungsmaßnahmen ist man selbst zu einer echten Gefahr für die IT-Sicherheit geworden. […]

Statt eines cyberpolitischen Wettrüstens mit Staaten wie China, Russland und Nordkorea, das man nur verlieren kann, müssen wir alles daran setzen, private Kommunikation bestmöglich zu schützen und digitale Infrastrukturen zu härten. Gerade im Digitalen gilt: Verteidigung ist die beste Verteidigung. Das lange angekündigte, überfällige IT-Sicherheitsgesetz 2.0 muss das zwingend berücksichtigen.