2014

-

: Was „Polizeiruf 110“ mit Netzpolitik zu tun hat

: Was „Polizeiruf 110“ mit Netzpolitik zu tun hat Sonntags Abends um 20:15 Uhr heißt für viele, sich mal mehr, mal weniger über Klischees des deutschen Polizeiermittlungsalltags zu amüsieren und nicht selten aufzuregen. Alle wissen, dass die Polizeiarbeit, die es im Tatort oder Polizeiruf 110 zu sehen gibt, mitnichten die Realität repräsentiert, doch die Prägung der öffentlichen Wahrnehmung durch die Urgesteine der deutschen Krimis ist nicht zu verleugnen.

-

: Visualisierung der DDR-Proteste

: Visualisierung der DDR-Proteste Inhalt von correctiv.github.io anzeigen Hier klicken, um den Inhalt von correctiv.github.io anzuzeigen. Inhalt von correctiv.github.io immer anzeigen Inhalt direkt öffnen var _oembed_615d1740f21053070cfa1a5576759128 = ‚{\„embed\“:\“<iframe src=„https:\\/\\/correctiv.

-

: Servicebeitrag: Um 12 Uhr startet der Vorverkauf für die kommende re:publica’15

: Servicebeitrag: Um 12 Uhr startet der Vorverkauf für die kommende re:publica’15 Servicebeitrag: Um 12 Uhr startet der Vorverkauf für die kommende re:publica’15. Diese findet vom 5. – 7. Mai wieder in der Station in Berlin statt. Erfahrungsgemäß sind die günstigen Earlybird-Tickets immer innerhalb kürzester Zeit azusverkauft.

Die Earlybird-Tickets kosten normal 130 Euro und 65 Euro ermäßigt. -

: Digitaler Wandel: Wer schützt unsere Privatsphäre?

: Digitaler Wandel: Wer schützt unsere Privatsphäre? Auf Deutschlandradio Kultur lief am Freitag die Aufzeichung einer Diskussion in Heidelberg, an der ich teilgenommen habe. Digitaler Wandel: Wer schützt unsere Privatsphäre? Mit mir diskutierten noch Andreas Geissler, Geschäftsführer von Teradata Deutschland, Johannes Masing, Richter am Bundesverfassungsgericht in Karlsruhe und Urs Stäheli, Soziologe an der Universität Hamburg.

-

: „Schließen statt Verkaufen und Geheimhalten“ – CCC zu Sicherheitslücken-Kaufplänen des BND

CC BY-SA 3.0 via wikimedia/V.Vizu : „Schließen statt Verkaufen und Geheimhalten“ – CCC zu Sicherheitslücken-Kaufplänen des BND Nachdem gestern bekannt wurde, dass der Bundesnachrichtendienst auf dem Schwarzmarkt Zero-Days-Exploits ankaufen will, um den Wissensvorteil um die verborgenen Sicherheitslücken zum Eindringen in fremde Rechner und Netzwerke zu nutzen, hat der Chaos Computer Club eine Stellungnahme veröffentlicht, die derartige Grundrechtseingriffe ablehnt.

-

: Wolf Biermann: NSA-Skandal ist nur „hysterische Propaganda-Idiotie“ – die wollen sich nur in der Welt informieren

: Wolf Biermann: NSA-Skandal ist nur „hysterische Propaganda-Idiotie“ – die wollen sich nur in der Welt informieren Der ehemalige DDR-Bürgerrechtler Wolf Biermann scheint sich noch nicht ausreichend mit dem NSA-Überwachungsskandal auseinandergesetzt haben oder er wird einfach nur alt, sonst würde er nicht sowas in Interviews von sich geben. Kurzversion: Die USA will sich mit der NSA doch nur in unserer Kommunikation über die Welt informieren.

-

: Geheime Unterlagen: BND will 4,5 Millionen Euro für Zero-Day-Exploits ausgeben (Update)

: Geheime Unterlagen: BND will 4,5 Millionen Euro für Zero-Day-Exploits ausgeben (Update) Der aktuelle Spiegel berichtet:

Geheimen Unterlagen zufolge hat der Bundesnachrichtendienst (BND) bis 2020 rund 4,5 Millionen Euro eingeplant, um auf dem grauen Markt Informationen über Software-Schwachstellen einzukaufen. Das berichtet der SPIEGEL in seiner aktuellen Ausgabe.

Staatliche Stellen sollten Sicherheitslücken schließen, nicht ausnutzen.

-

: Zur netzpolitischen Dimension (7) von Taylor Swift und Spotify: Gegen die Bewillingungskultur im Netz

Taylor Swift (Foto: David Shankbone, CC-BY-SA) : Zur netzpolitischen Dimension (7) von Taylor Swift und Spotify: Gegen die Bewillingungskultur im Netz In der Serie „netzpolitische Dimension“ geht es um Themen, deren netzpolitische Relevanz sich bisweilen erst auf den zweiten Blick erschließt. Diesmal: Taylor Swift, Spotify und Bewilligungskultur im Netz.

Eine inzwischen etwas aus der Mode gekommene Kritik an der Netzgemeinde™ prangert die im Internet vermeintlich vorherrschende Kostenloskultur an. -

: Internet killed the TV-Star? – Tagung zur Zukunft(-sfähigkeit) des Fernsehens

: Internet killed the TV-Star? – Tagung zur Zukunft(-sfähigkeit) des Fernsehens In Mainz findet von 27.–28. November eine Tagung zur Zukunft(-sfähigkeit) des Fernsehens statt. Aus der Ankündigung:

Wie veränderen sich Fernsehen und Sehgewohnheiten durch die Interaktion mit dem Internet? Was passiert mit dem traditionellen linearen Fernsehen? Gehört die Zukunft personalisierten Online-Videotheken? Welche Rolle kommt Big Data im Fernsehmarkt künftig zu? Wie passgenau sind die derzeitigen rechtlichen Regelungen für hybride TV-Formen?

Oder kurz: Wie wird das Fernsehen der Zukunft aussehen?

Die Tagung ist explizit auch für studentische und andere TeilnehmerInnen offen. -

: Netzpolitischer Wochenrückblick KW 45

: Netzpolitischer Wochenrückblick KW 45 Willkommen zum netzpolitischen Wochenrückblick für die Kalenderwoche 45. Es geht voran, zumindest in diesem Jahr. Ansonsten tritt vieles leider auf der Stelle. Wir würden ja auch gerne mehr positive Nachrichten verbreiten, schaffen das aber leider nicht immer.

Welche Daten hat die Bundestagspolizei über uns gespeichert und wo kommen die her? Das wollen wir vom Bundestagspräsidenten wissen und haben ihn von einem Anwalt anschreiben lassen. -

: netzpolitik.org vs. Bundestag: Wir gehen rechtlich gegen Überwachung durch die Bundestagspolizei vor

Einsatzleitzentrale der Bundestagspolizei. Bild: <a href="http://www.bundestag.de/dokumente/textarchiv/2014/-/284842">Deutscher Bundestag</a>. : netzpolitik.org vs. Bundestag: Wir gehen rechtlich gegen Überwachung durch die Bundestagspolizei vor Welche Daten hat die Bundestagspolizei über uns gespeichert und wo kommen die her? Das wollen wir vom Bundestagspräsidenten wissen und haben ihn von einem Anwalt anschreiben lassen. Damit wehren wir uns dagegen, durch die Bundestagspolizei bei unserer Berichterstattung überwacht zu werden.

-

: Die schmutzigen Methoden von Lobbyisten

: Die schmutzigen Methoden von Lobbyisten Nicht immer erfolgt Lobbying durch Unternehmen offen und transparent. Es gibt auch Lobbyisten, die mit Hilfe von privaten Ermitteln zu schmutzigen Methoden greifen, um Aktivisten zu diskreditieren. In den USA ist die Rede eines Lobbyisten an die Öffentlichkeit geleakt, in der dieser vor anderen Lobbyisten mit seinen Dienstleistungen geworben hat, um gegen Umweltaktivisten vorzugehen.

-

: Schweizer Provider waschen Netzneutralität grün

Kire <a href="http://creativecommons.org/licenses/by-sa/4.0/deed.de">(cc by-sa)</a> : Schweizer Provider waschen Netzneutralität grün Schweizer Provider verpflichten sich per Verhaltenskodex zur Einhaltung der Netzneutralität. Das wird zumindest suggeriert. Dahinter steckt klassisches Greenwashing.

Auch in der Schweiz gibt es eine Debatte um Netzneutrailtät. Die großen Provider haben sich jetzt zusammengeschlossen und einen Verhaltenskodex präsentiert. -

: „Durchleuchtet, analysiert und einsortiert“ – Studie zur kommerziellen Überwachung

: „Durchleuchtet, analysiert und einsortiert“ – Studie zur kommerziellen Überwachung Neben der Massenüberwachung durch NSA und Co. geht manchmal unter, dass Unternehmen ebenso auf unsere Daten schielen. Wolfie Christl hat für die Arbeiterkammer in Österreich eine umfangreiche Studie über kommerzielle Überwachung erstellt, die es sich zu lesen lohnt. Und um das ganze anschaulich zu machen, darf ein übersichtlicher Webauftritt nicht fehlen, der die Ergebnisse zusammenfasst.

-

: Cyber-Definitions-Datenbank: Überblick im Cyber-Dschungel

: Cyber-Definitions-Datenbank: Überblick im Cyber-Dschungel Das Open Technology Institute hat untersucht und zusammengetragen, welche Definitionen von typischen Cyber-Wortschöpfungen es gibt und welche Definitionen für selbige es gibt:

Wie Internet Society 2012 angemerkt hat, „ist Cybersecurity als Schlagwort erschreckend unexakt und kann für eine schier endlose Liste unterschiedlicher Sicherheitsprobleme, technischer Herausforderungen und „Lösungen“ von technischer bis gesetzgeberischer Natur stehen“. -

: Onlinejournalismus-Fail: Wie aus einem gescheiterten No-Spy-Erlass ein Gesetz wird

Quellcode offenlegen per Gesetz? Schön wär's - via moviecode.tumblr.com : Onlinejournalismus-Fail: Wie aus einem gescheiterten No-Spy-Erlass ein Gesetz wird Seit ein paar Tagen geistert, initiiert vom Wall Street Journal, die Nachricht durch englischsprachige Medien, dass in Deutschland ein „Internetsicherheitsgesetz“ debattiert würde, dass „US-Technologie-Firmen aus Deutschlands digitaler Wirtschaft ausschließen könnte.“

Es sieht neue Bedingungen vor, etwa Quellcode oder andere proprietäre Daten offenzulegen. -

: Die Netzflüsterer – Im industriellen Stil in Österreich Meinungen im Netz verbreiten

: Die Netzflüsterer – Im industriellen Stil in Österreich Meinungen im Netz verbreiten Das österreichische Magazin DATUM berichtet über die Agendtur Mhoch3, die für INdustrie- und Politikkunden gefakte Kommentare im industriellen Stil im Rahmen von Onlinekampagnen produziert und verbreitet hat. Das ist leider recht üblich. Unüblich ist eher, dass Agenturen damit auffliegen und massenhaft Unterlagen an Journalisten geleakt werden.

-

: Live-Blog aus dem Geheimdienst-Untersuchungsausschuss: „Funktionsträger fallen nicht unter G‑10-Schutz“

Sitzungssaal vor Beginn der Anhörung. : Live-Blog aus dem Geheimdienst-Untersuchungsausschuss: „Funktionsträger fallen nicht unter G‑10-Schutz“ Heute tagt wieder der Geheimdienst-Untersuchungsausschuss im Bundestag. Die Zeugen diesmal sind Herr T. B. und Frau G. L. vom Bundesnachrichtendienst. Wir sitzen wie immer drin und bloggen live.

GliederungGliederung

Disclaimer

Einleitung: Vorsitzender

Zeuge 1: Herr T. B., BundesnachrichtendienstFragerunde 1: Vorsitzender, Die Linke, SPD, Die Grünen, CDU/CSU

Fragerunde 2: Die Linke, CDU/CSU, Die Grünen, SPD

Fragerunde 3: Die Linke, CDU/CSU, Die Grünen, SPD

Fragerunde 4: Die Linke, CDU/CSU, Die Grünen, SPD

Fragerunde 5: Die Linke, CDU/CSU, Die Grünen, SPD

Fragerunde 6: Die Linke, CDU/CSU, Die Grünen, SPD

Fragerunde 7: Die Linke, CDU/CSU, Die GrünenFormalitäten: Vorsitzender

Zeugin 2: Frau G. -

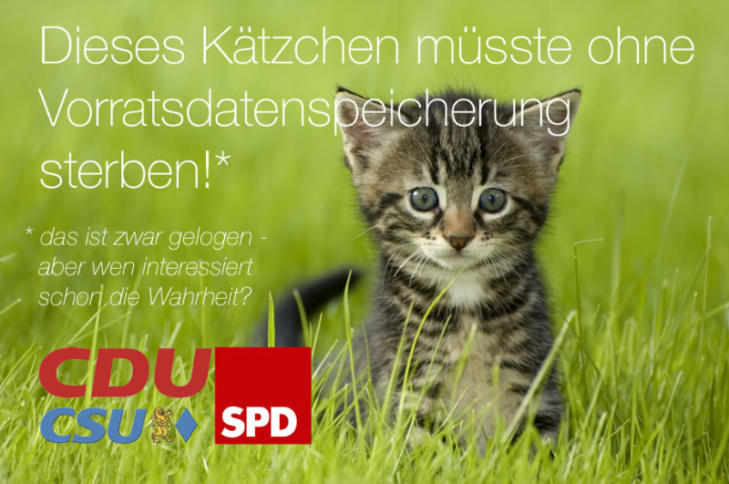

: „Neue Form von Vorratsdatenspeicherung?“ fragt sich das Innenministerium bei neuem Entwurf des IT-Sicherheitsgesetzes.

: „Neue Form von Vorratsdatenspeicherung?“ fragt sich das Innenministerium bei neuem Entwurf des IT-Sicherheitsgesetzes. Uns ist eine neue Entwurfsfassung des IT-Sicherheitsgesetzes zugeflogen, die wir an dieser Stelle veröffentlichen. Über vorige Fassungen haben wir schon berichtet, doch das Interessante am aktuellen Gesetzentwurf ist, …

… dass dieser Gesetzentwurf innerhalb der Bundesregierung noch nicht abgestimmt ist. -

: Vortrag: Die digitale Gesellschaft – Netzpolitik, Bürgerrechte und die Machtfrage

: Vortrag: Die digitale Gesellschaft – Netzpolitik, Bürgerrechte und die Machtfrage Ich war vor einer Woche in Heidelberg, um eine Ringvorlesung zu Netzpolitik („Wer regiert das Internet?“) an der Universität Heidelberg mit einem Vortrag in der alten Aula zu eröffnen. Anhand einiger Themen wie Überwachung, Netzneutralität und Urheberrecht habe ich diverse Spannungsfelder der Netzpolitik aufgezeigt.