Update 15:23 Uhr: Laut einer Antwort auf Nachfrage von Patrick Beuth beim Innenministerium sei der Paragraf in der Version, über die aktuell die Ressorts abstimmen nicht mehr vorhanden. Damit könnte das gleiche passiert sein, wie bei der automatisierten Gesichtserkennung: Sie ruht. Dass die lange bestehenden Pläne damit für immer vom Tisch sind, ist vermutlich nicht zu erwarten. Wir haben die Zeitformen zur Klarstellung in Titel, Teaser und Text angepasst.

Update 15:59 Uhr: Ein Sprecher des BMI teilt auch uns gegenüber mit: „In dem aktuell im Ressortverfahren befindlichen Gesetzesvorschlag ist eine solche Regelung nicht enthalten.“ Wann genau oder aus welchen Gründen der Paragraph entfernt wurde, dazu will das Ministerium nicht Stellung nehmen.

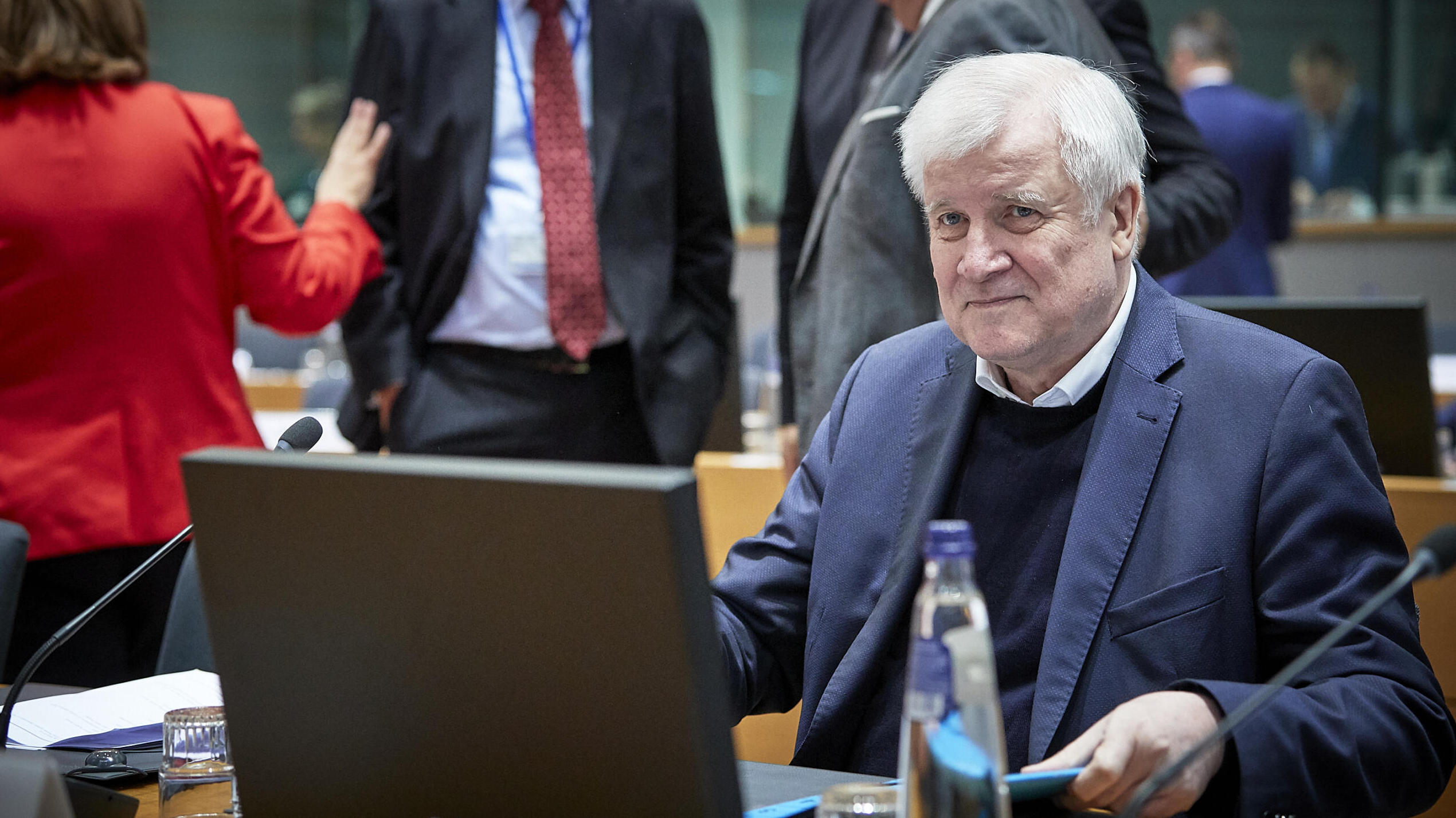

Hackbacks stehen schon lange auf der Wunschliste deutscher Behördenchefs. Ex-Verfassungsschutzpräsident Hans-Georg Maaßen wollte zurückhacken dürfen, der ehemalige Innenminister Thomas de Maizière ebenso und seit Monaten berichten Medien davon, dass sich ein konkreter Gesetzentwurf in den Schubladen des nun Seehofer’schen Bundesinnenministeriums befinden soll. Entsprechende Passagen finden sind in einem früheren Entwurf für ein neues Bundespolizeigesetz.

Die Bundespolizei sollte bei Angriffen auf IT-Systeme zurückhacken dürfen. Laut einem neuen Paragrafen zur „Abwehr von Cyberangriffen“ sollte die Bundespolizei Angriffe auswerten, umlenken und zurückverfolgen dürfen. Über solche defensiven Maßnahmen hinaus sollte sie bei einer gegenwärtigen Gefahr in IT-Systeme eingreifen sowie daraus „Daten erheben, übernehmen, löschen und verändern“ können.

In schweren Fällen dürfte sie die Systeme sogar außer Gefecht setzen, indem sie „zu einer Überlastung, Nichtverfügbarkeit oder sonstigen Störung der Funktion“ führt. Das sollte etwa dann erlaubt sein, wenn sich der Angriff gegen kritische Infrastrukturen wie Energieversorger richtet. Alle Maßnahmen sollten nicht nur bei dem System erlaubt sein, von dem ein Angriff ausgeht, sondern auch bei Systemen, „die für den Cyberangriff verwendet werden“. Das müssen die Besitzer der Systeme nicht einmal wissen, geschweige denn wollen.

Die gleichen Mittel wie Kriminelle

Damit stünden der Bundespolizei die Mittel zur Verfügung, die auch Kriminelle für Angriffe auf IT-Systeme nutzen. Alle Stufen der sogenannten aktiven Cyberabwehr finden sich in dem Gesetzentwurf wieder. Das Umlenken von Angriffen findet sich bereits im von uns veröffentlichten Entwurf für ein zweites IT-Sicherheitsgesetz und befindet sich eine Stufe über der Vereitelung von Angriffen. Es soll ermöglichen, Angriffe auf andere Geräte umzuleiten, um sie unschädlich zu machen und durch genauere Beobachtung Informationen über Angreifer zu bekommen. Diese Daten können dann in der nächsten Stufe zurückverfolgt werden.

Auf Stufe 4 und 5 wird aktiv in fremde Systeme eingegriffen. Das kann zum einen bedeuten, dass Daten darauf gelöscht werden oder die Systeme durch Denial-of-Service-Angriffe überlastet und lahmgelegt werden können. Der Wunsch danach, Daten auf fremden Systemen löschen zu können, kam nach dem Bundestagshack 2015 auf, als Daten aus dem Parlament abgeflossen sind.

Es ist jedoch fraglich, ob Angreifer bis dahin nicht längst Backups abgegriffenen Materials anfertigen würden, die nicht aus dem Netz erreichbar sind. Ziel von Löschversuchen könnte aber auch Schadsoftware selbst sein. Beispielsweise bei Botnetzen, bei denen Geräte oftmals ohne das Wissen ihrer Nutzer infiziert sind und für Angriffe genutzt werden.

Wann ist die Bundespolizei zuständig?

Eine der Aufgaben der Bundespolizei ist der Grenzschutz, auch die Grenzen im sogenannten Cyberraum – oder „Ätherraum“, wie es in der Gesetzesbegründung heißt – gehören laut Innenministerium dazu. „Aufgrund der zunehmend technologischen Entwicklung sind die Einwirkungsmöglichkeiten aus dem Cyberraum potentiell in allen Aufgabenbereichen der Bundespolizei denkbar.“ Dennoch ist schwer zu sagen, wann die Bundespolizei für einen Cyberangriff zuständig sein soll.

Schon heute ist das Kompetenz-Wirrwar unter den Behörden groß und Gefahrenabwehr ist eigentlich Ländersache. Wie die Abstimmung bei einem Angriff aussehen soll, ob das Bundesamt für Sicherheit in der Informationstechnik oder das Cyberabwehrzentrum involviert werden sollen, war nicht ausgeführt. Es gelten aber die allgemeinen Bestimmungen des Bundespolizeigesetzes, wonach die Bundespolizei im Benehmen mit anderen Behörden handeln muss, deren Aufgaben betroffen sind.

Schon länger gab es Diskussionen darüber, welche deutsche Behörde für Hackbacks in Frage käme. Meist rückten dabei der Bundesnachrichtendienst und die Bundeswehr in den Fokus, es blieben aber immer wieder verfassungsrechtliche Fragen offen.

Eine halbe Million für Sicherheitslücken

Offen bleibt auch, wer innerhalb der Bundespolizei die Kompetenzen für solche Aufgaben besitzen kann. Dass Bundesbehörden Schwierigkeiten haben, hochqualifiziertes IT-Sicherheitspersonal anzuwerben, ist kein Geheimnis. Das Innenministerium stellte sich folgendes vor: Das Know-How zur Abwehr von Angriffen sei bereits großteils verfügbar, man brauche „im Einzelfall“ ein Team von fünf bis acht „hochspezialisierten und arbeitsteilig agierenden Mitarbeitern“. Dafür rechnete das BMI mit 1,7 Millionen Euro zusätzlichen Personalkosten pro Jahr.

Für Hard- und Software sollten noch einmal 540.000 Euro „alle drei bis fünf Jahre“ dazukommen und 450.000 Euro jährlich für Qualifizierungsmaßnahmen. Dann noch eine halbe Million jährlich für Unterstützung aus Forschung und Industrie. Und eine halbe Million, um Sicherheitslücken zu kaufen:

Für selbst durchgeführte Beschaffungen bzw. die Beauftragung von Partnerbehörden zur Beschaffung von Kenntnissen über Sicherheitslücken und Fehlfunktionen von Software entstehen Kosten in Höhe von 500.000 Euro.

Mit Zero Day Exploits – also Sicherheitslücken, die noch nicht öffentlich bekannt sind und die die betroffene Hersteller daher noch nicht schließen konnten – kann man in Systeme eindringen oder sie steuern. An solchen Schwachstellen sind Geheimdienste und Kriminelle gleichermaßen interessiert, sie werden auch auf Schwarzmärkten gehandelt. Dass staatliche Stellen sich an solch einem Markt beteiligen, kritisieren Experten stark. Denn es kann niemals sicher sein, wer noch um eine Sicherheitslücke weiß. Wenn sie offengehalten werden, bleiben alle betroffenen Systeme verwundbar. Das kann staatliche Infrastruktur ebenso wie die Geräte von Privatpersonen oder auch Stromversorger betreffen und führt zu mehr Unsicherheit.

Woher die Bundespolizei die Sicherheitslücken beschaffen und ob sie sich beispielsweise auch auf dem Schwarzmarkt beteiligen sollte, bleibt offen. Eine der angedachten Partnerbehörden war sicherlich ZITiS, die Zentrale Stelle für Informationstechnik im Sicherheitsbereich. Sie wurde auch dafür gegründet, als Dienstleisterin für andere Behörden an Überwachungs- und Entschlüsselungswerkzeugen zu arbeiten.

Ein gefährlicher Dammbruch für zukünftige Gesetze

Die Formulierungen im Bundespolizeigesetz-Entwurf waren der deutlichste Schritt in Richtung Hackback, der sich bisher in einem Gesetzentwurf fand. Bisher fanden sich bereits im Entwurf für das zweite IT-Sicherheitsgesetz Elemente der sogenannten aktiven Cyberabwehr. Aber von der expliziten Erlaubnis, fremde Systeme lahmzulegen, waren diese noch weit entfernt. Es ist ein gefährlicher Tabubruch, den das Innenministerium hier begehen wollte.

Spezialisten kommen immer wieder zu dem Ergebnis, dass Hackbacks gefährlich und ineffektiv sind. Das erklärte zuletzt das Gutachten eines Bundeswehrangehörigen für die Wissenschaftlichen Dienste des Deutschen Bundestags. Gerade bei der Zerstörung und Ausschaltung fremder Systeme kann es zu Kollateralschäden kommen. Das Zurückhacken kann leicht eskalieren und es ist schwer, mit hundertprozentiger Sicherheit den wirklichen Gegner zu treffen. Der Abschreckungseffekt hingegen ist nur begrenzt.

Sicherheitslücken, die für Hackbacks ausgenutzt werden, können genauso gut gegen einen selbst verwendet werden, nach einmaliger Nutzung verlieren sie ihren Wert. Denn spätestens dann wird der Zurückangegriffene merken, wo seine Schwachstelle liegt. Kurzum: Echte Verteidigung, also die defensive Stärkung von IT-Systemen, ist die beste Verteidigung. Zurückhacken ist keine Lösung, sondern verstärkt das Problem.

Noch befindet sich der Entwurf des Gesetzes im Innenministerium und ist noch nicht mit anderen Ministerien abgestimmt. [Update: Die Hackpack-Passage soll laut Bundesinnenministerium nicht mehr enthalten sein.] Zuvor machten die Pläne über automatisierte Gesichtserkennung bei Videoüberwachung Schlagzeilen. Diese soll das Innenministerium jedoch nun ruhen lassen wollen. Laut Medienberichten, um gegenüber dem Justizministerium die ebenso vorgesehenen Staatstrojaner für die Bundespolizei durchbringen zu können.

Die Passagen aus dem Gesetzentwurf

§ 74 Abwehr von Cyberangriffen

(1) Die Bundespolizei darf zur Abwehr gezielter Beeinträchtigungen auf Informations- und Sicherheitsinfrastrukturen von Computersystemen (Cyberangriff)

1. Hilfestellungen zur Abwehr der Cyberangriffe leisten, insbesondere durch Schutz und Absicherung der betroffenen Informations- und Sicherheitsinfrastrukturen von Computersystemen und

2. die Cyberangriffe auswerten, umlenken, zurückverfolgen und Maßnahmen zur Früherkennung von Cyberangriffen einleiten.

(2) Die Bundespolizei darf zur Abwehr einer gegenwärtigen Gefahr eines Cyberangriffs mit technischen Mitteln in informationstechnische Systeme, von denen der Cyberangriff ausgeht,

1. eingreifen, und

2. aus ihnen Daten erheben, übernehmen, löschen und verändern.

(3) Die Bundespolizei kann zur Abwehr einer gegenwärtigen Gefahr eines Cyberangriffs Maßnahmen vornehmen, die zu einer Überlastung, Nichtverfügbarkeit oder sonstigen Störung der Funktion der für den Cyberangriff genutzten informationstechnischen Infrastruktur führen, wenn der Cyberangriff gegen Systeme gerichtet ist, durch deren Störung eine Gefahr vorliegt für

1. Leib, Leben oder Freiheit einer Person,

2. solche Güter der Allgemeinheit, deren Bedrohung die Grundlagen oder den Bestand des Bundes oder eines Landes oder die Grundlagen der Existenz der Menschen berührt, oder

3. kritische Infrastrukturen.

(4) Maßnahmen nach den Absätzen 1 bis 3 können auch gegen informationstechnische Systeme gerichtet werden, die für den Cyberangriff verwendet werden, ohne dass der Cyberangriff ursprünglich von diesen ausgeht.

(5) Maßnahmen nach den Absätzen 1 bis 4 dürfen auch ohne Wissen der betroffenen Person durchgeführt werden. Sie dürfen nur auf Antrag der Präsidentin oder des Präsidenten des Bundespolizeipräsidiums oder ihrer oder seiner Vertretung oder des Präsidenten einer Bundespolizeidirektion oder ihrer oder seiner Vertretung durch das Gericht angeordnet werden. Bei Gefahr im Verzug kann die Anordnung durch die Präsidentin oder den Präsidenten des Bundespolizeipräsidiums oder ihrer oder seiner Vertretung oder der Präsidentin oder des Präsidenten einer Bundespolizeidirektion oder ihrer oder seiner Vertretung getroffen werden. In diesem Fall ist die gerichtliche Entscheidung unverzüglich nachzuholen. Soweit diese Anordnung nicht binnen drei Tagen durch das Gericht bestätigt wird, tritt sie außer Kraft.

(6) Die Bundespolizei darf Maßnahmen nach den Absätzen 1 bis 5 nur durchführen, wenn dies zur Erfüllung einer ihr obliegenden Aufgabe erforderlich ist.

(7) Im Antrag sind anzugeben:

1. soweit möglich, die Person, gegen die sich die Maßnahme richtet, mit Name und Anschrift,

2. eine möglichst genaue Bezeichnung des informationstechnischen Systems, gegen das sich die Maßnahme richtet,

3. Art, Umfang und Dauer der Maßnahme,

4. der Sachverhalt sowie

5. eine Begründung.

(8) Die Anordnung ergeht schriftlich. In ihr sind anzugeben:

1. soweit möglich, die Person, gegen die sich die Maßnahme richtet, mit Name und Anschrift,

2. eine möglichst genaue Bezeichnung des informationstechnischen Systems, gegen das sich die Maßnahme richtet,

3. Art, Umfang und Dauer der Maßnahme unter Benennung des Endzeitpunktes sowie

4. die wesentlichen Gründe.

(9) Liegen tatsächliche Anhaltspunkte für die Annahme vor, dass durch die Maßnahme nach Absatz 4 Erkenntnisse aus dem Kernbereich privater Lebensgestaltung erlangt würden, ist technisch sicherzustellen, dass Daten, die den Kernbereich privater Lebensgestaltung betreffen, soweit möglich nicht erhoben werden. Erkenntnisse, die durch Maßnahmen nach Absatz 4 erlangt worden sind, sind dem anordnenden Gericht unverzüglich vorzulegen. Das Gericht entscheidet unverzüglich über die Verwertbarkeit oder Löschung. Daten, die den Kernbereich privater Lebensgestaltung betreffen, dürfen nicht verwertet werden und sind unverzüglich zu löschen. Die Tatsachen der Erfassung der Daten und der Löschung sind zu dokumentieren. Die Dokumentation darf ausschließlich für Zwecke der Datenschutzkontrolle verwendet werden. Sie ist sechs Monate nach der Benachrichtigung oder sechs Monate nach Erteilung der gerichtlichen Zustimmung über das endgültige Absehen von der Benachrichtigung zu löschen. Ist die Datenschutzkontrolle noch nicht beendet, ist die Dokumentation bis zu ihrem Abschluss aufzubewahren.

(10) Bei Gefahr im Verzug kann die Präsidentin oder der Präsident des Bundespolizeipräsidiums oder ihre oder seine Vertretung oder der Präsidentin oder des Präsidenten einer Bundespolizeidirektion oder ihrer oder seiner Vertretung im Benehmen mit der oder dem zuständigen Datenschutzbeauftragten über die Verwertung der Erkenntnisse entscheiden. Bei der Sichtung der erhobenen Daten kann sie oder er sich der technischen Unterstützung von zwei weiteren Bediensteten der Bundespolizei bedienen, von denen einer die Befähigung zum Richteramt haben muss. Die Bediensteten der Bundespolizei sind zur Verschwiegenheit über die ihnen bekannt werdenden Erkenntnisse, die nicht verwertet werden dürfen, verpflichtet. Die gerichtliche Entscheidung nach Absatz 7 ist unverzüglich nachzuholen.

Aus den Erläuterungen zum Gesetzentwurf

Die Bedrohungslage für Cyber-Angriffe ist unverändert hoch. Die Sicherheitsbehörden brauchen gleichwertige Befugnisse im sowie außerhalb des Internets. Die Cyber-Abwehrfähigkeiten des Bundes müssen ausgebaut werden. Die Bundespolizei verfügt in weiten Teilen über das erforderliche Know-How zur Abwehr derartiger Angriffe. Im Einzelfall wird hierzu ein Team von fünf bis acht hochspezialisierten und arbeitsteilig agierenden Mitarbeitern benötigt. Um ein solches Team im Bedarfsfalle auch tatsächlich zeitnah und für umfangreiche Auswertungen verfügbar machen zu können, werden erforderliche Funktionen üblicherweise dreifach vorgehalten. Hier ergibt sich ein jährlicher Personalaufwand in Höhe von 1,7 Millionen Euro.

Für die Durchführung kurzfristiger, gefahrenabwehrender Einsätze ist die Bereitstellung von weiterer IT-Hard- und Software nötig. Hier wäre die Bereitstellung von 540.000 Euro alle drei bis fünf Jahre erforderlich. Hinzu kommen Kosten in Höhe von 450.000 Euro pro Jahr für Qualifizierungsmaßnahmen.

Für den Einsatz von Kompetenzen aus der Forschung und der Industrie in Einsatzvorbereitungen (z. B. Erstellung von Konzeptionen und Demonstratoren) und in den eigentlichen Einsatzlagen (kurzfristige fachliche Verstärkung) entstehen Kosten in Höhe von 500.000 Euro pro Jahr aus dem Dienstleistungsportfolio. Für selbst durchgeführte Beschaffungen bzw. die Beauftragung von Partnerbehörden zur Beschaffung von Kenntnissen über Sicherheitslücken und Fehlfunktionen von Software entstehen Kosten in Höhe von 500.000 Euro.

Insgesamt entsteht ein jährlicher Personalaufwand in Höhe von 1,7 Millionen Euro jährlich. Der Gesamtbedarf an sachbezogenen Haushaltsmitteln beläuft sich auf 1,9 Millionen Euro.

Zu § 74 (Abwehr von Cyberangriffen)

Mit dem neuen § 74 erhält die Bundespolizei abgestufte Befugnisse.

Ziel dieses Maßnahmenbündels ist es, im Rahmen der Auswertung retrograd nach bis dato bekannten und unbekannten Angriffsmustern und ‑werkzeugen zu suchen, um diese zur Detektion oder Abwehr von Angriffen einzusetzen.

Hierzu können Endgeräte-Sensoren (z.B. Honeypot-Systeme) oder netzbasierte Sensoren eingesetzt werden. Der Einsatz dieser Sensoren erfordert die Aufzeichnung und Speicherung der Kommunikationsverbindungen vom Angreifer zum Opfer und umgekehrt. Weiterhin wird der Zugriff auf die Systeme selbst benötigt, wenn die benötigten Daten durch den Betroffenen nicht bereitgestellt werden können.

Die Sensoren können im Inland bzw. auch im Ausland eingesetzt und betrieben werden.

Neben Sensorsystemen sollten außerdem die Kommunikationsverbindungen der Angreifer zu IT-Systemen im Angriffskontext sowie die Kommunikationsverbindungen der IT-Systeme im Angriffskontext mit den Opfern aufgezeichnet werden können, um Rückschlüsse auf den Angreifer oder auf Angriffsmuster ziehen zu können.

Die Maßnahme zielt auf die Erhebung, Speicherung und Auswertung des Datenverkehrs zwischen Angreifer und Opfer ab. Ggf. können IT-Systeme Unbeteiligter Dritter im Sinne des § 20 BPolG betroffen sein, wenn bspw. der Datenverkehr über diese abgewickelt wird.

Wenngleich für die Erstellung von Angriffssignaturen Inhaltsdaten im engeren Sinne nicht benötigt werden, ist die Eingriffstiefe gleichwohl erforderlich, weil gem. OSI-Schichtenmodell Teile der für die Signatur relevanten Daten auf Anwendungsebene transportiert und der Datenstrom daher bis auf diese Ebene analysiert werden muss.

Adressat der Maßnahmen:

Die erforderlichen Daten werden von in- und ausländischen Diensteanbietern (z.B. Internet Service Provider) auf Anforderung bereitgestellt.

Daten werden durch Zugriff auf eigene Systeme in betroffenen Netzen bereitgestellt.

Daten werden beim Betroffenen von deren Systemen nach behördlicher Vorgabe erhoben und auf Anforderung bereitgestellt.