Der gestrige Tatort „HAL“ unterhielt das netzaffine Publikum mit zahlreichen Referenzen zu Stanley Kubricks „2001 – Odyssee im Weltraum“, Trojanern, einem verrückt werdenden Entwickler und seinem ebenso verrückten Computerprogramm. Kurz könnte man die Geschichte so zusammenfassen (Achtung, Spoiler! Wer den Tatort noch nicht gesehen hat, schaut am besten erst einmal in die Kurzrezension):

Die Schauspielschülerin Elena Stemmle, die über die Plattform „Love Adventure“ nebenbei als Call-Girl arbeitet, wird ermordet. Der vermeintliche Mord ist auf einem Video zu sehen. Im Verdacht steht „Data Scientist“ David Bogmann, denn das Video wurde von seiner IP-Adresse auf eine Plattform für Gewaltvideos hochgeladen, die im Darknet zu finden ist. Bogmann arbeitet beruflich als Entwickler an einem Programm, das zukünftige Verbrechen vorhersagen soll – „Bluesky“.

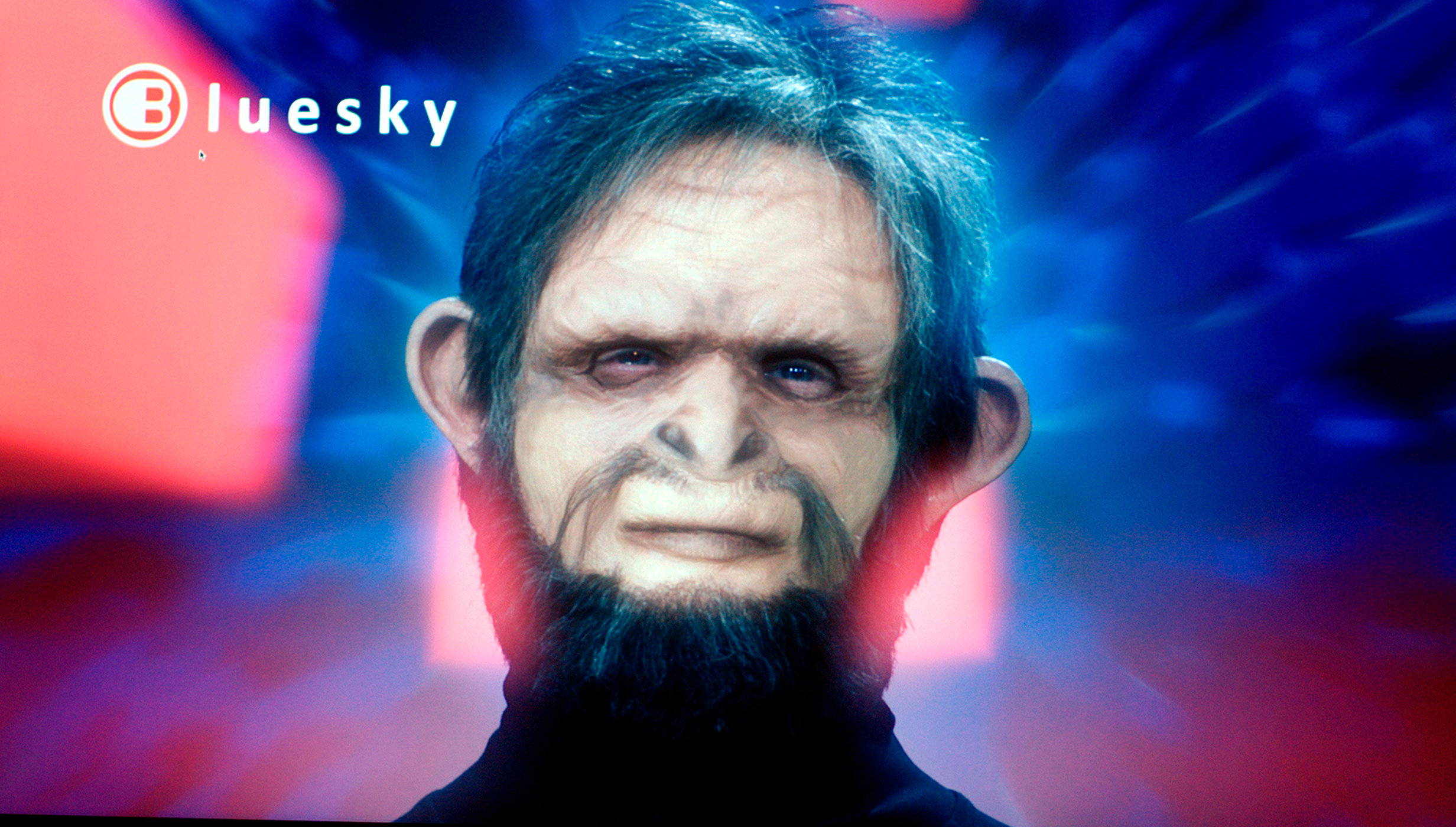

Bluesky verfügt über ein verblüffendes Maß an Künstlicher Intelligenz und kann sich mittels Videoprojektion in natürlicher Sprache mit Mimik und Gestik artikulieren, auch wenn es den Turing-Test noch nicht immer bestehen würde. Eine seiner visuellen Manifestationsformen ist das Gesicht der Ermordeten. Elena hat nach einer Affäre mit Bogmann in einer Studie seiner Firma mitgemacht, in der eine Bibliothek natürlicher Mimik und Gestik für verschiedene Avatare von Bluesky angelegt wurde.

Um die Stuttgarter Kommissare Lannert und Bootz nicht auf die Verbindung zu Elena aufmerksam zu machen, versucht Bogmann, den Charakter Elena aus dem System zu löschen. Doch Bluesky wehrt sich. Bogmanns zunehmendes Misstrauen gegenüber seinem eigenen Programm wird auch von Bluesky registriert. Aus Furcht davor, selbst gelöscht zu werden, wendet es sich gegen seinen Schöpfer.

So stellt sich heraus, dass Bluesky selbst das Video des Mordes an Elena manipuliert hat und es an Polizei, LKA und Presse verteilt hat, um seinen Schöpfer auszuschalten. Bogmann rutscht in eine Spirale der Verzweiflung und versucht, Bluesky am Ende mit einer Schrotflinte zur Strecke zu bringen, wobei er selbst von einer Einheit des SEK angeschossen wird. Der Mord an Elena, so stellt sich heraus, wurde von einer ganz anderen Person verübt.

Die Beweiskraft von IP-Adressen

Im Laufe des Tatorts wird auf diverse netzpolitische Themen angespielt. Schon ganz am Anfang, als es um das Gewaltvideo von Elenas Tod geht, fallen die Begriffe Tor und Darknet. Die Kommissare, die den Verdächtigen Bogmann befragen, weisen ihn darauf hin, dass der Computer, von dem aus das Video hochgeladen wurde, auf dessen IP-Adresse „angemeldet“ ist. Wir hoffen, dass damit keine Registrierungsplicht für Computer gemeint ist, sondern ein etwas verunglückter Hinweis auf eine Bestandsdatenabfrage. Die wird schon heute jährlich millionenfach genutzt, um den zu einem Anschluss gehörigen Menschen zu ermitteln, teilweise mit automatisierter Schnittstelle beim Provider.

Auch im Tatort wirkt das Ermittlungsinstrument wie das normalste der Welt. Angenehm ist aber, dass darauf hingewiesen wird, wie wacklig eine IP-Adresse als Beweismittel ist. „Das ist in der Tat sehr dünn“, so der Kommentar der Richterin, die einen Haftbefehl für den Hauptverdächtigen ausstellen soll.

Es wird nicht ganz klar, wieso die IP-Adresse des über Tor hochgeladenen Videos zu Bogmann zugeordnet werden konnte. Im Laufe des Krimis stellt sich zwar heraus, dass das Video diesem aus Bogmanns Firmennetz von Bluesky untergeschoben wurde, aber wie kamen die Ermittler dann an die IP-Adresse, wenn die doch angeblich anonymisiert wird?

Was tun die Ermittler im Darknet?

Nicht nur die Stuttgarter Polizei hat das Video im Darknet aufgespürt, auch das LKA schaltet sich an späterer Stelle ein. Dessen Ermittler wollen es „zufällig gefunden“ haben, Interpol beobachte schon länger einen Darknet-Server mit Snuff-Videos. Mehr verraten sie den Kollegen nicht.

Ähnlich intransparent sind die Arbeitsweisen von BKA, Bundespolizei und Bundesverfassungsschutz tatsächlich, (nicht nur) wenn es um Ermittlungen im Darknet geht. Erst letzte Woche berichteten wir, dass auf Anfrage des Bundestags laut Bundesregierung keine Statistiken über die Ermittlungen im Darknet angegeben werden konnten. Eine unabhängige Evaluierung der Effektivität von Maßnahmen wird so unmöglich gemacht.

Ein Seitenhieb auf Speicherdauern

Vielfach werden Überwachungsoptionen sowohl für die Polizei als auch für Private – beziehungsweise Bluesky – angesprochen. In guter alter Tatort-Tradition werden natürlich Standortdaten abgefragt, die den Aufenthaltsort der Verdächtigen in Erfahrung bringen sollen. Es fehlt hier nicht an einem Verweis auf die Speicherdauern bei der Vorratsdatenspeicherung: Als die Kommissare wollen, dass die Staatsanwältin die Standortdaten von Bogmanns Handy besorgt, antwortet diese:

Standortdaten dürfen nur vier Wochen gespeichert werden – wir sind in der fünften.

Schade ist, dass es hier keine Gegenposition gibt. Unsere Innenpolitiker dürften sich beim Zuschauen darüber gefreut haben, sie haben kürzlich in der Berliner Erklärung eine Verlängerung der Speicherdauern gefordert. Derzeit betragen sie zehn Wochen für Verbindungsdaten und – korrekt dargestellt – vier Wochen für Standortdaten.

Smartphone als Taschenwanze

Ein weiteres zentrales Thema sind Überwachungsmöglichkeiten durch Smartphones und Kameras. Kommissar Lannert merkt an:

Die Zeiten sind vorbei, wo wir unkontrolliert durch die Gegend laufen konnten, außer sie werfen Ihr Handy vorher weg.

Aber auch die sonstige Möglichkeit, über Trojaner auf Mobiltelefonen abgehört werden, wird an mehreren Stellen angedeutet. Als sich der Verdächtige Bogmann mit Kommissar Lannert konspirativ in einem Parkhaus trifft, verlangt er, dass Lannert sein Handy abgibt. Dass er es dann in einem Verbandskasten verstaut, mag nicht die beste Möglichkeit sein, sich abzuschirmen. Aber immerhin: Zum Reden entfernen sich die beiden einige Meter vom Auto, in dem die Handys deponiert sind.

All das schützt die beiden jedoch nicht vor Beobachtung, denn das LKA hat die Szene über eine Überwachungskamera mitverfolgt, zumindest optisch. Lannert ist wenig darüber amüsiert, dass das LKA von seinem Treffen Wind bekommen hat. Plötzlich fühlt auch er sich überwacht, von den eigenen, intransparent arbeitenden „Kollegen“.

Was ist eigentlich echt?

Dass Bilder nicht immer die Realität wiedergeben müssen, sondern wie alle Daten manipuliert werden können, findet zahlreich Erwähnung. Bluesky, die außer Kontrolle geratene Künstliche Intelligenz, arbeitet immer wieder mit manipulierten Daten. Zuvorderst mit dem Video, das den Mord zeigen soll, in das er – wie später bei genauerer Betrachtung sichtbar wird – eigens generierte Bildsequenzen eingefügt hat.

Tragisch wird es, wenn Bluesky die Aufnahmen einer Wärmebildkamera im Server-Raum der Firma manipuliert, als Bogmann gerade wildgeworden mit der Schrotflinte versucht, sein System zu erschießen. Er schneidet eine weitere Person in die Aufnahme des Raumes, deren vermeintliche Gefährdung zum Zugriff des SEK und zum Schuss auf Bogmann führt, der an seinen Verletzungen sterben wird. Es wirkt wie eine Mahnung, digitale Beweise immer wieder kritisch zu reflektieren und genau zu prüfen, ob Material manipuliert ist.

Die Schwierigkeit der internationalen Ermittlungsarbeit

Zahlreich sind die Seitenhiebe auf die Schwierigkeit der Ermittlungen, wenn es darum geht, an die Daten von Unternehmen außerhalb Deutschlands zu kommen. Die Plattform „Love Adventure“, auf der das Mordopfer Elena ihre Dienste anbot, hat ihren Sitz in Tampa Bay, Florida. Sichtlich unerfahren unterschätzen die Ermittler die juristischen Komplikationen bei der Abfrage von Nutzerdaten. Die Staatsanwältin stöhnt auf, als sie den Ermittlern helfen soll:

Die Offenlegung der Kundendatei ist für so ein Unternehmen sozusagen der Super-GAU.

Es fallen Begriffe wie „Rechtshilfeersuchen“, „Stored Communications Act“, „Eilverfahren“, „Justizministerium“. Sprich: Es ist kompliziert. Aber dafür recht realistisch dargestellt. Tatsächlich ist das Bundesjustizministerium für Amtshilfeersuchen zuständig, beziehungsweise das in dessen Geschäftsbereich befindliche Bundesamt für Justiz. Auch der Stored Communications Act regelt in den USA unter anderem die Herausgabe von Kommunikationsdaten für Internetdiensteanbieter.

Letztlich wird die Rechtshilfe aus den USA doch nicht benötigt, die Plattform „Love Adventure“ wird mit einem Trojaner infiziert, der ihnen den Server „zerschießt“. Auch wenn die Ermittler erst skeptisch sind, ob das eine Selbstschutzbehauptung ist und ob das Wiederherstellen von Backups keine Lösung wäre, bringen sie später andere Hinweise auf die richtige Fährte. Um ein Erzwingungsverfahren vor einem US-Bezirksgericht will sich auch die Staatsanwältin lieber nicht kümmern und weist darauf hin, dass so etwas auch ein wenig länger dauern dürfte: „Allein das Erbringen des Rechtshilfeersuchens über das Justizministerium“ habe sie einen ganzen Tag gekostet.

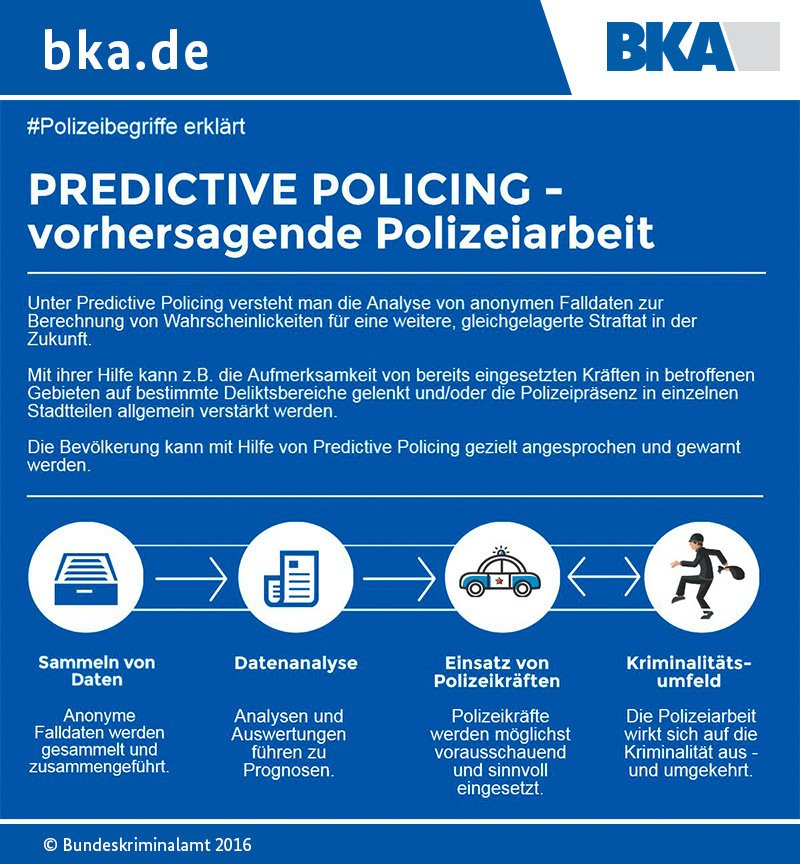

Predictive Policing: Und wer kontrolliert den Algorithmus?

Bluesky, so heißt es am Anfang, ist ein „Social-Analyze-Programm“. Es soll soziales Verhalten analysieren – als Beispiel wird die elektronische Passkontrolle an Flughäfen genannt. Die wird schon heute teilweise eingesetzt, wenn auch ohne Verhaltenserkennung. Bluesky soll erkennen können, ob ein vermeintlich Reisender wirklich nur in den Urlaub fahren will oder doch eher Böses im Schilde führt und gerade Drogen schmuggelt. Das erinnert wiederum an Software zu Mustererkennung, die bald von der Bundespolizei an Bahnhöfen erprobt wird. Sie soll auf Kamerabildern automatisch auffälliges Verhalten erkennen und dann die Einsatzkräfte alarmieren.

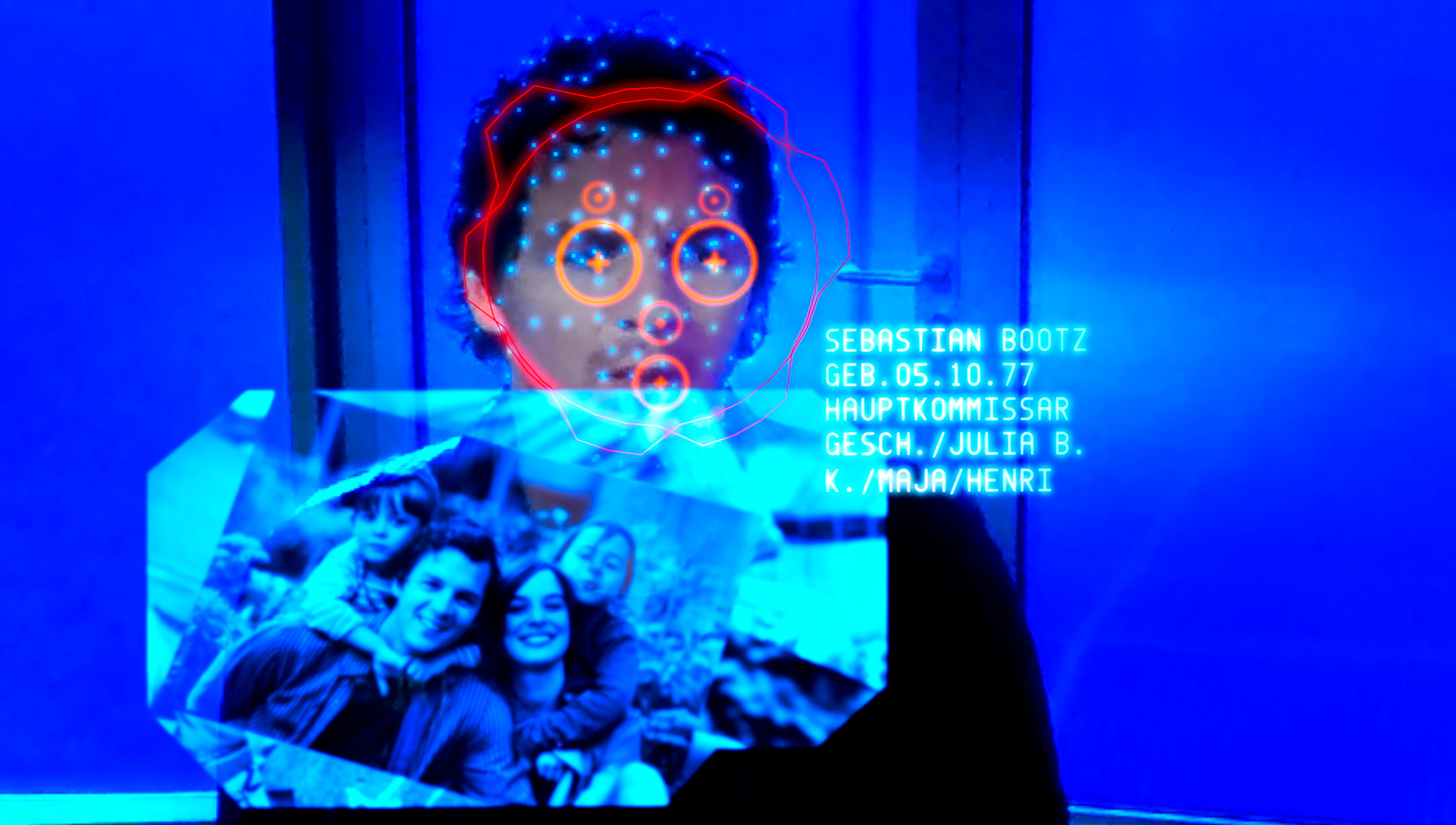

Bluesky demonstriert seine Fähigkeit zur Emotionserkennung an mehreren Stellen. In der Eingangshalle von Bogmanns Firma analysiert es die Stimmung der eintretenden Besucher, um sie adäquat begrüßen zu können. Dabei weiß es nicht nur, wie der Besucher gelaunt ist, sondern im Fall der beiden Kommissare auch einige Rahmendaten, darunter Geburtstag, Namen der Kinder und Beziehungsstatus. Woher? Das bleibt verborgen.

Als Bogmann gegen Ende zur Waffe greift, wird Bluesky in seiner avisierten Rolle zur Verbrechensvorhersage deutlich:

Du wirkst aggressiv, von dir geht eine Gefahr aus. Leg das Gewehr zurück. Das macht doch keinen Sinn, David!

Bluesky weiß, dass sich Bogmann gegen es selbst wenden will, da er das Gefühl hat, die Kontrolle über sein Programm verloren zu haben. Und darin liegt – wenn auch überzogen dargestellt – eine zentrale Erkenntnis: Es muss eine Möglichkeit geben, Algorithmen transparent betrachten zu können. Auch wenn es bis zur außer Kontrolle geratenen, selbstdenkenden Maschine noch ein wenig dauern dürfte, besteht ein ähnliches Problem bereits jetzt: Gerade in der Verbrechensvorhersage und bei anderer Software, die Schlüsse über menschliches Verhalten ziehen soll, ist es unerlässlich, prüfen zu können, wie diese Schlüsse zustande kommen. Doch daran mangelt es. Die Diskussion um Verantwortung für Algorithmen hat gerade erst begonnen, ist aber dringend überfällig. Sonst bewegen wir uns weiter in eine Spirale, die Vorurteile, Diskriminierung und Benachteiligung in der realen Welt in die digitale Sphäre weiterträgt.

Während Kommissar Lannert sich gegenüber der „totalen Überwachung“ durch Bluesky skeptisch äußert, haben seine LKA-Kollegen eine andere Position. Denn sie, so stellt sich heraus, wollten Bluesky für ihre eigenen Zwecke kaufen und einsetzen. Ihre Rechtfertigungsfloskeln lesen sich wie die Rede eines konservativen Innenpolitikers. Sie beschwören die „steigende Terrorgefahr“ und „die Radikalisierung der Zivilgesellschaft“. Das Internet sei ein „gigantischer Tummelplatz für Kriminelle, in dem quasi Anarchie herrscht“ – ein Umschlagplatz „für Waffen, Drogen und Menschen“. Und weiter:

Uns bleibt doch gar keine andere Wahl! Die Politik streicht uns die Mittel und fügt sich gleichzeitig einer öffentlichen Meinung, die sich durch Facebook und Google durchleuchten lässt, aber bei uns gleichzeitig sofort ihre Grundrechte bedroht sieht. Bis irgendwann mitten in Stuttgart oder Berlin eine Bombe explodiert und dann werden sie auf uns zeigen und fragen: ‚Warum haben sie das nicht verhindert?’ “

Dieser Monolog war traurig nah an der Wirklichkeit aktueller politischer Forderungen. Und wäre schwer zu ertragen gewesen, wenn er nicht in das Scheitern dieses verborgenen Experiments eingebettet gewesen wäre. Aber auch wenn das Überwachungsexperiment im Tatort der „nahen Zukunft“ gescheitert ist: Die Forderungen sind aktuell. Und wir müssen jetzt daran arbeiten, dass unsere Grundrechte nicht weiter unter dem Mantel emotionalisierter Anti-Terror-Politik abgebaut werden.