GPS im Turnschuh, Kameras am Kühlschrank und Fernseher mit Sprachsteuerung: Sie verwandeln das Schlachtfeld der „Crypto Wars“ in einen Nebenschauplatz. Das „Internet of Things“ (IoT) und werbefinanzierte Geschäftsmodelle liefern Sicherheitsbehörden neue Überwachungsmöglichkeiten – beruhigt können die also ihre Kampagne gegen Verschlüsselung verlieren.

Der vermehrte Einsatz von Verschlüsselung mache sie blind, klagen die Behörden. Diese Befürchtungen weist ein Bericht („Don’t Panic“) von Harvards Berkman-Center zurück. „Cloud“-Dienste und „smarte“ Geräte verpassen den Überwachern neue Augen und Ohren. Das sollte uns Sorge bereiten und die Aufmerksamkeit auf die Gesamtheit der Überwachungsmaßnahmen lenken.

[Update, 10.02.2016, 15:37]

Auch der US-Geheidienstkoordinator, James Clapper, freut sich: Die zahlreichen Sicherheitslücken in IoT-Technologie können die Geheimdienste für sich nutzen, so Clapper im jüngsten „Worldwide Threat Assessment“:

[…] security industry analysts have demonstrated that many of these new systems can threaten data privacy, data integrity, or continuity of services. In the future, intelligence services might use the IoT for identification, surveillance, monitoring, location tracking, and targeting for recruitment, or to gain access to networks or user credentials.

Einen Haken habe die Sache allerdings: Gerade bei öffentlichen Versorgungsdiensten und Gesundheitsdiensten sei die Verbreitung entsprechender Geräte auch eine Gefahr für die Sicherheit, so Clapper.[/Update]

Die Verschlüsselungsdebatte als Nebenschauplatz

Es schien wie der große Sieg in Jahrzehnte andauernden Kampf: Im Oktober 2015 hat US-Präsident Barack Obama erklärt, seine Regierung werde wirksame Verschlüsselung weiterhin nicht verhindern, etwa durch einen gesetzlichen Einbau von Hintertüren aka Sicherheitslücken. Im Vorfeld hatten Forderungen nach Hintertüren für Ermittlungsbehörden einen neuen Höhepunkt erreicht. David Cameron hat gar erwogen, Crypto-Mathematik generell zu verbieten, weil er sie selbst nicht verstand.

Solche Sorgen speisen sich aus dem zunehmenden Einsatz von Hardware-Festplatten-Verschlüsselung auf mobilen Geräten (so standardmäßig bei Apple ab iOS 8). Weiter setzen immer mehr Kommunikationsdienste auf Ende-zu-Ende-Verschlüsselung. Dabei können nur der Sender und der vorgesehene Empfänger auf die versiegelten Daten zugreifen. Schwachstellen ergeben sich etwa bei der Synchronisation zwischen mehreren Geräten oder mit der „Cloud“.

Ja, Verschlüsselung erschwere die Überwachung, geben die Autoren des Berkman-Berichts zu – darunter sind mit JohnDeLong und Anne Neuberger auch zwei hochrangige NSA-Mitarbeiter. Doch sei dies nicht tragisch: Die technologische Entwicklung bringe neue Möglichkeiten der zielgerichteten Überwachung.

We argue that communications in the future will neither be eclipsed into darkness nor illuminated without shadow.

Neue Augen und Ohren für die Ermittlungsbehörden

(CC BY-NC-ND 2.0 by alpima via flickr)

Die Behörden bleiben nicht blind zurück, selbst wenn sie den Kampf um ein Verbot wirksamer Verschlüsselung verloren sollten: Die Lücke füllen relativ dumme Geräte, die mit Sensoren, Mikrophonen und Kameras ausgestattet sind. Sie sammeln und liefern Daten an die smarten Rechner großer Unternehmen, die gerne als „Cloud“ angepriesen werden.

Falls sie Passwörter zur Entschlüsselung brauchen, können die Behörden die an das Netz angeschlossenen Kameras ansteuern und mitlesen. Auch Mitlauschen ist wieder möglich – ständig aktivierten Mikrophonen für die Sprachsteuerung sei Dank:

A plethora of networked sensors are now embedded in everyday objects. These are prime mechanisms for surveillance: alternative vectors for information-gathering that could more than fill many of the gaps left behind by sources that have gone dark – so much so that they raise troubling questions about how exposed to eavesdropping the general public is poised to become.

Zur Freude der Überwacher liefern die ans Netz angeschlossenen Geräte eine Menge an Metadaten. Diese zu verschleiern, dürfte einen allzu großen Aufwand für die Hersteller darstellen. Zudem dürften auch nicht-staatliche Akteure an den im „Internet of Things“ anfallenden Daten interessiert sein. Das goldene Zeitalter von Überwachung und Datendiebstahl steht an.

Geschäftsmodell Werbung, nicht Verschlüsselung

Die Berkman-Forscher schreiben weiter: Viele Anbieter von Geräten oder netzbasierten Anwendungen dürften kaum ein Interesse an Verschlüsselung haben. Verschlüsselung erschwere meist die Bedienung und schließe die Anbieter selbst vor dem Zugriff auf die Daten aus:

Implementing end-to-end encryption by default for all, or even most, user data streams would conflict with the advertising model and presumably curtail revenues. Market trends so far reflect that companies have little incentive to veer from this model, making it unlikely that end-to-end encryption will become ubiquitous across applications and services. As a result, many Internet companies will continue to have the ability to respond to government orders to provide access to communications of users.

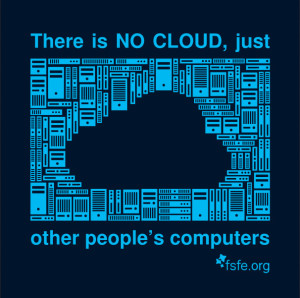

Vor allem biete die „Cloud“ keinen Schutz – oh, welche Erkenntnis! Mit der Auswertung und Weitergabe der dort gespeicherten Daten lässt sich gutes Geld verdienen – und müssen neben den Nutzern auch die Unternehmen darauf zugreifen können.

Vor allem biete die „Cloud“ keinen Schutz – oh, welche Erkenntnis! Mit der Auswertung und Weitergabe der dort gespeicherten Daten lässt sich gutes Geld verdienen – und müssen neben den Nutzern auch die Unternehmen darauf zugreifen können.

Damit stehen sie auch Ermittlungsbehörden offen, ohne Transportverschlüsselung schon auf ihrem Weg dorthin durch die angezapften Netzknoten. Selbst beim Einsatz von Transportverschlüsselung können die Behörden die Herausgabe oder den Zugriff auf die Server erzwingen. Die Unternehmensserver sind schließlich ein Endpunkt der Verschlüsselung sind – und damit die Schwachstelle by design.

Eine wichtige Debatte

Die Autoren des Berkman-Berichts schlussfolgern:

[W]e should be thinking now about the responsibilities of companies building new technologies, and about new operational procedures and rules to help the law enforcement and intelligence communities navigate the thicket of issues that will surely accompany these trends.

Daher sollte sich die Debatte nicht um ein Verbot wirksamer Verschlüsselung drehen. Wichtiger ist die Frage nach der Gesamtheit der Überwachungsmaßnahmen sowie die der Sicherheit neuer Geräte und Technologien. Der zunehmende Einsatz von Verschlüsselung mag uns heute teilweise vor grassierender Massenüberwachung schützen: Festplatten-Verschlüsselung, Transportverschlüsselung beim Surfen, Ende-zu-Ende-Verschlüsselung bei der Kommunikation. Doch steht uns eine neue Welle der Überwachung bevor – und eben nicht nur der gezielten, was der Berkman-Bericht unbeachtet lässt.

Wir sollten nicht den Kopf in den Sand stecken bei all den wachsamen Augen, Ohren und aufziehenden Wolken-Computern. Vielmehr müssen wir die Debatte um den Einsatz von Verschlüsselung im „Internet of Things“ führen – und darüber, ob wir unkontrollierte bis unkontrollierbare Technologien auch in den letzten Winkel unserer Privatheit eindringen lassen wollen.