Unter dem Namen E‑Mail made in Germany starten die Deutsche Telekom, WEB.DE und GMX eine Initiative für „sichere“ E‑Mail. In der dazugehörigen Pressemitteilung werden folgende „Sicherheits-Features“ versprochen:

- Automatische Verschlüsselung von Daten auf allen Übertragungswegen

- Sichere Speicherung am Datenstandort Deutschland

- Kennzeichnung sicherer Mail-Adressen

Bei genauerer Betrachtung entpuppt sich das als reine Marketing-Kampagne für eine längst überfällige Einstellung im Setup der Mail-Server ohne wirklich eine neue Stufe an „Sicherheit“ zu erreichen.

Das einzige, was neu ist, ist die Verwendung von Verschlüsselung auf dem Transportweg (SSL/TLS) zwischen Sender und Mail-Server sowie zwischen den Mail-Servern der zwei Firmen untereinander. Dass das Versenden von Mails vom Client an den Server überhaupt noch auf unverschlüsselten Verbindungen möglich war, ist ein Unding im Jahr 2013. Dafür gibt es keinerlei technischen Grund und viele Mail-Anbieter erlauben seit Jahren nur noch verschlüsselte Verbindungen.

Die Verschlüsselung der Übertragung zwischen den Mail-Servern @t‑online.de, @gmx.de und @web.de ist ein nettes Feature. Aber auch das hätten die beteiligten Firmen schon längst machen können. Das Problem ist bekannt seit es E‑Mail gibt und wurde vor über einem Monat wieder öffentlich thematisiert. Gerade Web.de und GMX schnitten in einem Test von Golem schlecht ab. Das Anschalten des Features ist daher eher ein Fix einer verantwortungslosen Lücke als das Einführen richtiger „Sicherheit“. Auch das wird seit Jahren von seriösen Mail-Anbietern getan.

(Verpflichtendes SSL/TLS zwischen Mail-Servern ist ein Problem, da es in Standard und Implementierungen meist optional ist. Viele Beispiele aus der Praxis zeigen aber, dass kooperierende Mail-Server sehr wohl seit langem verpflichtende Transport-Verschlüsselung zwischen ihren Servern implementiert haben.)

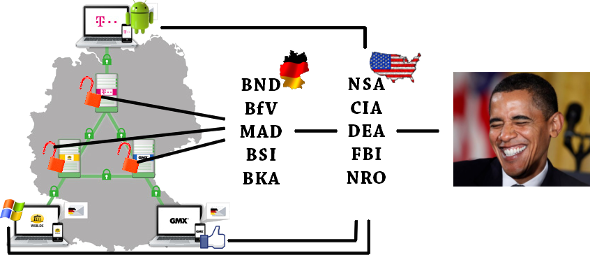

Am Grundproblem von E‑Mail als von jedem lesbarer Postkarte ändert all das nichts. Weder werden die Inhalte der Mail verschlüsselt, noch werden die Mails auf verschlüsselten Festplatten gespeichert (erst recht nicht mit Entschlüsselungs-Möglichkeit nur durch User, wie Lavabit das gemacht hat). Stattdessen wird die existierende verantwortungslose Praxis jetzt als „sicher“ verkauft, weil die Rechenzentren ja in Deutschland stehen und „High-Tech-Rechenzentren mit moderner Sicherheitstechnik“ sind. Mal abgesehen vom Marketing-Sprech: An Vorratsdatenspeicherung, Bestandsdatenauskunft, strategischer Fernmeldeaufklärung, G10-Gesetz und SINA-Boxen ändert das gar nichts.

Vollkommen zum Witz macht sich die PR-Maßnahme durch einen Vergleich, dass die De-Mail noch sicherer ist als die „E‑Mail made in Germany“:

Über die Unsicherheit von De-Mail haben wir ausführlich berichtet und Sascha Lobo hat das nochmal treffend zusammengefasst. Laut eigener Aussage ist „E‑Mail made in Germany“ also unsicherer als unsicher. Wird aber als „sicher“ verkauft. Alles klar?

Fazit: Unbedingt meiden.

Sucht euch stattdessen einen kleinen, sympathischen Mail-Anbieter, der diese „Features“ nicht als Neuigkeit mit Marketing-Kampagne verkauft, sondern nie auf die Idee käme, das je anders zu machen. Oder betreibt euren Mail-Server am besten gleich selbst oder zusammen mit ein paar Freund/innen. Zentralisierung ist ohnehin der Feind eines freien und offenen Internets. Und verschlüsselt eure Mails Ende-zu-Ende mit OpenPGP. Noch besser ist das Versenden und Empfangen von Mails über Tor.

Alles andere ist nur Marketing.

Update: Unser Leser Jonas B. hat uns ein neues Logo zugeschickt: