Security

-

Environmental and Foreign Affairs in the Context of AI: Human Security Beyond Trump

Phaenomena worth of reconsidering security I (symbolic picture) Environmental and Foreign Affairs in the Context of AI: Human Security Beyond Trump International Conflict is on its Rise: Out-dated hostilities between the USA and Iran threaten to cause catastrophic chaos. The world needs novel security conceptions that consider artificial intelligence well, first of all: data analytic and platform technologies. How could that look like, in terms of machine understanding – its design, use and ethics? How to put AI in the service of human kind?

-

: Jetzt auch auf Deutsch: Superhelden-Broschüre für Kinder

: Jetzt auch auf Deutsch: Superhelden-Broschüre für Kinder Wie kann man Kindern und Jugendlichen den Wert von Privatsphäre nahebringen? Mit Superhelden! Eine im Oktober veröffentlichte Broschüre Digital Defenders vs. Data Intruders der Nichtregierungsorganisation European Digital Rights ist jetzt auch in deutscher Sprache verfügbar.

-

: Digital Defenders vs. Data Intruders

: Digital Defenders vs. Data Intruders Wie kann man Kindern und Jugendlichen den Wert von Privatsphäre nahebringen? Mit Superhelden!

-

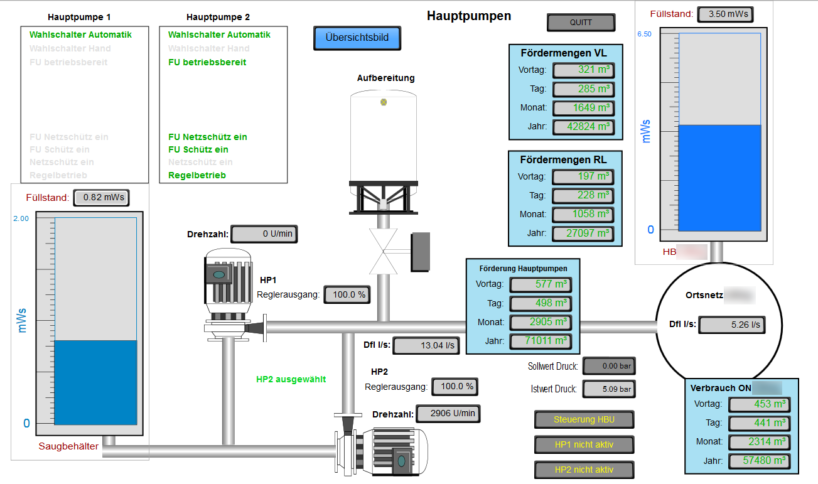

: Wasserwerke hacken und Wohnungen überhitzen

Golem-Screenshot einer Wasserwerkssteuerung (<a href="http://www.golem.de/news/schwachstellen-aufgedeckt-der-leichtfertige-umgang-mit-kritischen-infrastrukturen-1607-122063.html">Quelle</a>) : Wasserwerke hacken und Wohnungen überhitzen Sebastian Neef und Tim Philipp Schäfers haben seit Herbst 2015 recherchiert und mehr als 100 Systeme ausfindig gemacht, mit denen sie auf Wasserwerke zugreifen, Wohntürme steuern oder Smart Homes bedienen konnten.

In ihrem Artikel auf golem.de (auf einer Seite lesen) heißt es:

Die Resultate unserer Recherchen rund zwei Monate nach dem Inkrafttreten des IT-Sicherheitsgesetzes sind erschreckend. -

: Vom Kryptotrojaner bis zum Botnetz – wie gefährdet sind unsere Rechner?

: Vom Kryptotrojaner bis zum Botnetz – wie gefährdet sind unsere Rechner? Breitband auf Deutschlandradio Kultur hat am Samstag über „Vom Kryptotrojaner bis zum Botnetz – wie gefährdet sind unsere Rechner?“ diskutiert. Philip Banse hat darüber mit Thorsten Schröder, Christoph Fischer und Roland Eikenberg gesprochen.

Cryptotrojaner, Botnetzwerke, Computerwürmer, Viren, die fleißig und ungehindert über Adnetzwerke verteilt werden – und Regierungen, die es mit Staatstrojanerei auch nicht viel besser machen: Wir reden über Schadsoftware. -

: Tor-Nutzer über Mausbewegungen identifizieren

: Tor-Nutzer über Mausbewegungen identifizieren Jose Carlos Norte hat Methoden gefunden, wie man Nutzerinnen und Nutzer des Anonymisierungsdienstes Tor anhand von Mausradbewegungen identifizieren kann.

Er schreibt auf seinem Blog:

It is easy to fingerprint users using tor browser to track their activity online and correlate their visits to different pages. -

: Bundestags-Hack bringt eine Woche Sommerpause für alle Abgeordneten-Büros

: Bundestags-Hack bringt eine Woche Sommerpause für alle Abgeordneten-Büros Die gehackte Infrastruktur des Deutschen Bundestages ist etwas aus den Medien raus, aber das Problem ist offensichtlich noch nicht gelöst. Es gab in den vergangenen Wochen Gerüchte, wonach der Bundestag in der Sommerpause seine IT komplett runterfahren und teilweise ersetzen / neu aufsetzen würde. Die Gerüchte gingen bis hin zur gesamten Sommerpause.