Der EU-Ministerrat hat eine Resolution mit dem Titel „Security through encryption and security despite encryption“ („Sicherheit durch Verschlüsselung und Sicherheit trotz Verschlüsselung“, pdf) vorbereitet: Künftig soll jedem Anbieter sicherer Kommunikationslösungen die Pflicht auferlegt werden, eine technische Lösung für den Zugang für staatliche Stellen einzurichten. Behörden bekämen damit eine Art „Nachschlüssel“, mit dem Ende-zu-Ende-verschlüsselte Kommunikation lesbar gemacht würde. Denn anders als bei allen anderen Formen digitaler Kommunikation steht einem staatlichen Mitlauschen bei solchen Anbietern eine technische Lösung im Wege, die so gebaut ist, dass Inhalte ohne Unterbrechung der Verschlüsselung von einem Kommunikationspartner zum anderen geleitet werden. Während kommerzielle Kommunikationsanbieter technische Schnittstellen zum Abhören einbauen müssen, unterbindet hier die Art der Technik das Mitlauschen.

Wer beispielsweise über WhatsApp, Signal, Telegram oder Threema kommuniziert und darüber seine Texte, Bilder und Filme versendet, der stellt eine solche verschlüsselte Verbindung her. Technisch sind die Umsetzungen zwar keineswegs identisch, aber eines verbindet sie: Nur am jeweiligen Ende der Verbindung, also am eigenen und am Gerät des Kommunikationspartners, kann der Inhalt unverschlüsselt gelesen werden.

Die geplante Verpflichtung, auch Dritten einen technischen Zugang zu verschaffen, wäre ein Kotau gegenüber den ewig und überall Zugang fordernden Geheimdiensten und würde gleichzeitig für alle Anbieter einen ganz erheblichen Aufwand bei der Umsetzung bedeuten. Letztlich würde aus der Ende-zu-Ende-Verschlüsselung eine löchrige Verschlüsselung mit Hintertür. Natürlich könnten nur den Anbietern solche Pflichten auferlegt werden, nicht jedoch der Mathematik dahinter. Denn Verschlüsselung ist letztlich Mathematik im Verein mit einer durchdachten Implementierung. Und beides ist kein Geheimwissen, sondern öffentlich verfügbar.

Der Spagat, der hier mal wieder versucht wird, liegt also nicht darin, Ende-zu-Ende-Verschlüsselung an sich zu verbieten – denn Unmögliches vermag niemand –, sondern vielmehr darin, durch eine Verpflichtung der Anbieter einen wichtigen Aspekt der IT-Sicherheit zu konterkarieren, auf die man aber angesichts einer schon langjährigen IT-Sicherheitskrise eigentlich nicht verzichten kann. Viele technische, politische und wirtschaftliche Argumente, die gegen absichtlich eingebaute Hintertüren sprechen, liegen seit Jahren auf dem Tisch: Es ist und bleibt fahrlässig und gefährlich, jede einzelne Verbindung via Ende-zu-Ende-Verschlüsselung zu unterminieren. Denn „Nachschlüssel“ öffnen Türen, wo technisch keine sein sollen. Das lädt zum Missbrauch gradezu ein.

Schon vor Jahrzehnten im Rahmen des politischen Streits im sogenannten ersten „Crypto War“ wurden diese Argumente in vielen Staaten innerhalb und außerhalb Europas vergleichsweise sachlich erwogen. Und sie führten in fast allen zivilisierten Ländern – so auch in Deutschland – dazu, dass der verpflichtende Einbau von Hintertüren aufgegeben wurde, übrigens im Interesse der eigenen Wirtschaft. Die Bürgerrechte oder die Frage danach, wo ein Kern der privaten Lebensgestaltung eines Menschen auch bei digitaler Kommunikation unangetastet bleiben darf, waren schon immer zweitrangig, wenn es um die Aushebelung der Verschlüsselung und den Zugang staatlicher Stellen ging.

Von jahrelangen Debatten unbeleckt

Doch von den jahrelangen Debatten um vor allem technische Fragen ist im EU-Ministerrat offenbar wenig angekommen. Dass die absichtliche Schwächung von Ende-zu-Ende-Verschlüsselung die damit angestrebte Informationssicherheit ad absurdum führt, können oder wollen nur diejenigen nicht anerkennen, die ernsthaft argumentieren, dass jede Form von Kommunikation abhörbar zu sein hat.

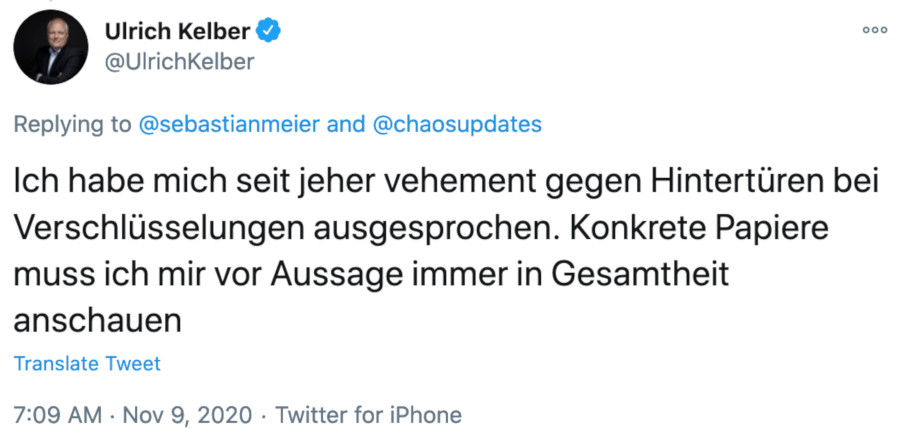

Die Meldung des ORF schlägt heute erstaunlich hohe Wellen, wenn man bedenkt, dass diese Idee einer staatlichen Hintertür in Europa bereits seit Jahren wieder diskutiert wird und das aktuelle Papier des Ministerrats eben nur das ist: ein Papier – ohne rechtliche Bindungskraft für irgendwen. Aber wer die Diskussion um das verpflichtende Durchlöchern der Ende-zu-Ende-Verschlüsselung und den Kampf um Verschlüsselung und Anonymität ein paar Jahre verfolgt hat, wird bemerkt haben, wie der Druck auf die Anbieter immer weiter steigt, wie eine politische Extremposition, die lange Zeit nur Kopfschütteln auslöste, nach und nach gesellschaftsfähig wurde. Zwar ist nur eine nicht-bindende Resolution der Anlass der aktuellen Diskussion, doch sie erhöht den Druck auf die EU-Institutionen, die einen Gesetzesprozess in Richtung Verordnung starten können.

Wenn heute darüber gesprochen wird, wie man staatlicherseits an verschlüsselte Kommunikation gelangen könnte, dann geht es nur mehr um das Wie. Welche Nachteile zwingend in Kauf genommen werden, tritt immer mehr in den Hintergrund. Die Diskussion hat sich von den Folgen einer verpflichtenden Hintertür schon weitgehend losgelöst.

Diese Folgen träfen vor allem Menschen außerhalb Europas. Denn Polizeien und Geheimdienste in allen Staaten Europas unterliegen verschiedenen Formen von Kontrolle. Die kann man im Einzelnen mit Recht kritisieren, aber sie existieren. Doch jenseits von Europa und Nordamerika sieht es düster aus. Ob aber die Anbieter, die einer solchen „Nachschlüssel“-Verpflichtung künftig nachkommen müssten, gegenüber anderen Staaten den technischen Zugang zu verschlüsselter Kommunikation verweigern könnten, ist mindestens fraglich. Wie sollten Anbieter das auch begründen? Sollen sie sich aufschwingen zu Richtern darüber, ob dieser oder jene Geheimdienst gerade noch akzeptabel ist, während dieser oder jener Staatsanwalt ganz klar schon für eine Diktatur arbeitet?

Politisch ein klares Signal

Ob übrigens ein direkter Zusammenhang zwischen der jetzigen Initiative des Ministerrats für den heimlichen staatlichen Zweitschlüssel und den widerwärtigen Gewalttaten vor wenigen Tagen in Wien bestehen, darüber kann man trefflich streiten. Dafür spricht, dass es bereits ein wiederkehrendes politisches Muster ist, nach Terroranschlägen so etwas wie Handlungsfähigkeit oder politische Macht zu demonstrieren und Vorschläge aus der Schublade auf den Tisch zu packen. Dass im konkreten Fall von Wien der Täter den Polizeien und Geheimdiensten ausgiebig bekannt war, macht noch nicht immun dagegen, irgendwas gegen Verschlüsselung zu fordern. Dass man der Ohnmacht bei solchen Taten etwas entgegensetzen will, ist auch verständlich. Bei dem vorliegenden Ministerratspapier ist die Idee allerdings nicht nur unsinnig, sondern gar kontraproduktiv auf längere Sicht. Aber man darf wohl nicht die Augen davor verschließen, dass es gleichwohl politische Zustimmung dafür geben könnte. „Endlich macht mal einer was gegen den Terror“ ruft sich eben einfacher, als sich mit der Idee auseinanderzusetzen, zumal in den technischen Details.

Dagegen spricht allerdings die politische Gesamtsituation: Nach den nun zumindest vorläufig entschiedenen US-Präsidentschaftswahlen und unter einer deutschen Ratspräsidentschaft dürfte das in diesem Bereich federführende Bundesinnenministerium eine politische Wieder-Annäherung im Verhältnis zu den Vereinigten Staaten und den „Five Eyes“ wünschen. Und die „Five Eyes“-Staaten hatten ihren Willen in Bezug auf die Anbieter von verschlüsselten Messengern schon deutlich zum Ausdruck gebracht. Politisch ist das Ministerratspapier ein klares Signal an die kommende US-Regierung. Das Ziel, „Verschlüsselungsstandort Nr. 1“ zu sein, ist wohl hinfällig.

Man sollte jetzt nicht mit den Achseln zucken und denken: Papier hat Geduld, das ist ja noch lange kein Gesetz. Denn das mag zwar stimmen, und das Vorhaben in verpflichtende Regeln zu gießen, ist schon noch eine demokratische Hürde, die erstmal genommen werden muss. Aber wenn wir eines aus anderen netzpolitischen Streitigkeiten in Europa gelernt haben sollten, dann ist es wohl das: Beim Argumentieren und Protestieren darf man nicht warten, bis ein bindender Beschluss vorliegt. Schon gar nicht, wenn man die technisch besseren Argumente hat.