Kasachstan zwingt Internet-Zugangs-Anbieter, ihre Kund:innen aufzufordern, ein Root-Zertifikat des Staats auf ihren Endgeräten zu installieren. Wer das nicht tut, kann das Internet nicht mehr nutzen. Damit können staatliche Behörden per „Machine-in-the-Middle“ die Transportverschlüsselung TLS aushebeln und so verschlüsselten Internetverkehr analysieren.

Seit Mittwoch werden kasachische Kund:innen auf die offizielle Staats-Website qca.kz weitergeleitet und müssen dort das Zertifikat installieren. Manche Provider leiten Kund:innen auch auf eine eigene Website mit Anleitungen zur Installation für verschiedene Plattformen weiter.

Firefox-Entwickler diskutieren die Maßnahme

Diese Überwachungsmaßnahme wurde als Fehler-Bericht beim Entwickler-Team von Mozilla eingereicht. Die staatliche Maßnahme ist jedoch nicht auf diesen Browser beschränkt. Zur Installation des bösartigen Zertifikates werden jegliche Internetnutzer plattformübergreifend aufgefordert.

Bei Mozilla diskutieren Firefox-Entwickler und Sicherheitsforscher, welche Gegenmaßnahmen praktikabel wären: Einerseits würde ein Sperren des Zertifikates wohl zu einem regionalen Verbot von Firefox führen, andererseits bemängeln Einzelne, dass man Staaten „nicht auf den Schlips treten“ solle.

Kasachstan versuchte es vorher über den offiziellen Weg

Ende 2012 forderte das zuständige kasachische Ministerium Mozilla auf, ein eigenes staatliches Root-Zertifikat in Firefox zu implementieren. Die Entwickler:innen verneinten dies aufgrund vorheriger „Machine-in-the-Middle“-Attacken durch den Zertifikatseigner.

Immer wieder versuchen Akteure, ihre eigenen Zertifikate für bösartige Zwecke hinzuzufügen: Anfang dieses Jahres stellte beispielsweise die IT-„Sicherheitsfirma“ DarkMatter einen solchen Antrag bei Mozilla. DarkMatter sitzt in den Vereinigten Arabischen Emiraten und soll eine Nähe zu staatlich-unterstützten Hackergruppen haben.

Versuch als Gesetz gescheitert

Bereits 2015 versuchte die kasachische Regierung, Nutzer:innen ein staatliches Zertifikat aufzuzwingen. Das damalige Gesetz scheiterte durch Beschwerden und Klagen von Providern, Banken und ausländischen Regierungen. Die rechtliche Lage für die derzeitige Maßnahme bleibt unklar.

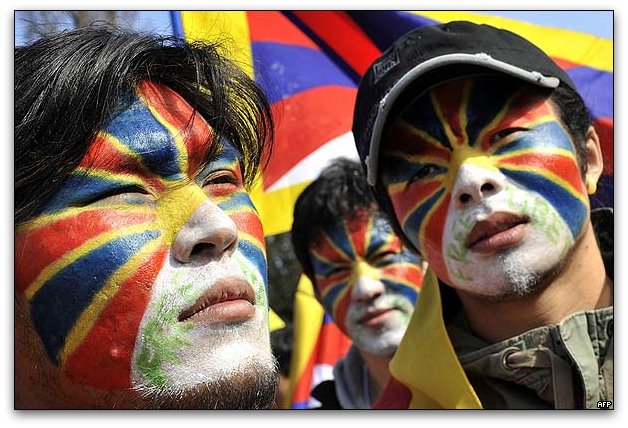

Die Bürger:innen der Präsidialrepublik protestieren seit etwa einem Monat mit Unterbrechungen gegen den in ihren Augen korrupten Machtwechsel des Präsidenten. Nachdem Präsident Nasarbajew im Juni überraschend zurücktrat und durch Qassym-Schomart Tokajew abgelöst wurde, beklagen die Vereinten Nationen weitreichende Defizite bei der Meinungsfreiheit und Bürgerrechte. Die derzeitige Attacke reiht sich in diese Repressionswelle ein.