Ratsinformationssysteme – kurz RIS. Ein sperriger Begriff, unter dem sich die meisten vermutlich erst einmal nichts vorstellen können. Dahinter verbergen sich Systeme, die für Kommunen, Rathäuser und Bezirksverwaltungen unerlässlich sind. Sie helfen, Sitzungen zu organisieren, Papiere zu verwalten, Beschlüsse zu verfolgen, zeigen die Geburtstage der Rathauskollegen an – irgendwann werden sie vielleicht meterhohe Aktenberge ersetzen und den lang gehegten Traum einer papierlosen Verwaltung verwirklichen.

Die Systeme können auch für mehr Transparenz sorgen – Bürger können sich über Webinterfaces über Ausschussmitglieder informieren, Sitzungsprotokolle einsehen oder Beschwerden einreichen. Doch es gibt ein Problem: Viele der Systeme sind unsicher. So konnten wir Dokumente einsehen, die als nicht-öffentlich oder vertraulich gestempelt waren. Beschlussvorlagen oder Informationen zu Angeboten, mit denen sich Firmen auf öffentliche Ausschreibungen beworben hatten. Oder Informationen zur Beförderung von Angestellten – inklusive persönlicher Daten.

In den Top-10 der häufigsten Sicherheitslücken

Der Informatiker Martin Tschirsich hat sich etwa zehn Systeme verschiedener Hersteller angesehen. In allen fand er Sicherheitslücken. Und zwar keine, die man erst durch tagelanges, akribisches Testen der Systeme findet. Es handelte sich um Fehler, die schon bei oberflächlichem Testen auffallen und die sich durch Best Practices vermeiden lassen. Und die Entwicklern bei der Prüfung ihrer Systeme auffallen sollten, weil sie es in die Top-10-Listen der häufigsten Sicherheitsrisiken bei Webanwendungen geschafft haben.

Nicht alle der aufgefallenen Sicherheitslücken sind gleich gefährlich. Einige erlaubten den Zugriff auf Dokumente, die nicht für die Öffentlichkeit bestimmt sind. Andere ermöglichten es, Zugangsdaten von Nutzern zu ermitteln oder Login-Eingaben umgehen. Einige hätten aber auch als Einstiegspunkte dienen können, um mit Administratorrechten ganze kommunale Netze zu infiltrieren und zu übernehmen.

Direkt zur Datenbank

Ein verbreitetes Problem ist der fehlende Schutz gegen SQL-Injections. SQL ist eine Sprache, die dafür genutzt wird, mit Datenbanken zu arbeiten. Wenn eine Webanwendung mit der Datenbank kommuniziert, um ein angefragtes Dokument aufzurufen, übersetzt sie die Nutzereingabe in eine SQL-Abfrage. Wenn das System die Eingabe nicht ausreichend filtert, können Angreifer Kommandos einschleusen und Befehle direkt an die dahinterliegende Datenbank schicken.

Ein mögliches Beispiel: Wo eigentlich nur ein eingeloggter Nutzer zugriffsberechtigt wäre, kann – vereinfacht gesagt – ein Login dadurch umgangen werden, dass dem System direkt mitgeteilt wird, dass die Passwortabfrage erfolgreich war. Nur in einem der untersuchten Systeme fand Tschirsisch keine Möglichkeit zur SQL-Injection. Beispiele wie das vorige sind Teil zahlloser Tutorials, die auch technisch Unbedarften Schritt für Schritt erklären, wie sie solche Lücken ausnutzen können. Im schlimmsten Fall lassen die Anwendungen es nicht nur zu, Daten auf diese Art auszulesen, sondern bieten einem Unbefugten gleich die Möglichkeit, Daten zu verändern.

Eingeschleuster Code

Ähnliche Sicherheitsprobleme entstehen durch Cross Site Scripting (XSS). Damit kann in einer URL gezielt Code an die Seite übergeben werden. Lässt die Webanwendung das zu, könnte ein Angreifer eigenständig Schadcode ausführen. Ein solches Problem fand sich zum Beispiel in der Software der Firma CC e‑gov. Mit deren System ALLRIS organisieren laut Eigenaussage „mehr als 400 Institutionen in Deutschland“ ihre Sitzungen. Kommunen, aber auch „zahlreiche Verbände, Kirchen, Hochschulen und Banken“ zählt das Unternehmen zu seinen Kunden.

Nach Hinweisen von Tschirsisch auf die Sicherheitslücke habe CC e‑gov die Problem in ALLRIS „umgehend durch einen Patch beseitigt“, teilte uns Kurt Hühnerfuß, Geschäftsführer des Unternehmens, auf Anfrage mit. Noch im Juni sei er bei allen vom Unternehmen gehosteten Installationen eingespielt worden und Bestandteil des nächsten Updates gewesen.

Ähnlich verlief ein Fall bei der Firma Provox, deren Systeme PV-Rat und PV-Internet unter anderem in der Stadt Düsseldorf im Einsatz sind. Der Hersteller schloss die Lücken, teilte uns der Geschäftsführer des Unternehmens mit. Die Stadt Düsseldorf bestätigte uns, dass Provox Mitte Juli ein Update zur Verfügung gestellt habe und dieses nach kurzer Testphase in das Produktivsystem übernommen worden sei.

Anwenderfehler: „Aus Versehen öffentlich“

In anderen Systemen waren sensible Unterlagen offen zugänglich, ohne dass man Begriffe wie Cross-Site-Scripting oder SQL-Injection kennen musste. Es reichte, lediglich die durchnummerierten URLs der Webseite hochzuzählen. Dass sensible Daten so erreichbar waren könnte daran liegen, dass die Systeme den Zugriff auf die nicht-öffentlichen Dokumente nicht explizit verhindern.

Aber manchmal können die Hersteller ihre Systeme noch so gut absichern – ohne letztlich erfolgreich zu sein, wenn das Problem bei den Anwendern liegt. Denn die müssen Unterlagen beim Hochladen als vertraulich markieren. Ein solches Problem lag beispielsweise bei der Stadt Rheinstetten vor. In ihrem Ratsinformationssystem fanden wir unter anderem als vertraulich gestempelte Unterlagen aus dem Jahr 2012, die zu einer Auftragsvergabe gehörten und Daten zu Firmen enthielten, die sich um einen Auftrag zur Schlammbeseitigung bewarben. Es ging um ein Auftragsvolumen von etwa 100.000 Euro, die Differenz zwischen dem günstigsten und teuersten Angebot lag bei mehr als 30.000 Euro.

Gegenüber Zeit Online bestätigte der Oberbürgermeister der Stadt, dass es sich um ein Versehen gehandelt haben müsse. Vermutlich sei der Fehler passiert, als das System eingeführt und alte Dokumente nacherfasst wurden. Es gebe aber einen Bearbeitungsschritt, bei dem alle Unterlagen doppelt geprüft würden. Sowohl in Hinblick auf nicht-öffentliche Tagesordnungspunkte als auch auf personenbezogene Daten bei öffentlichen Sitzungsunterlagen.

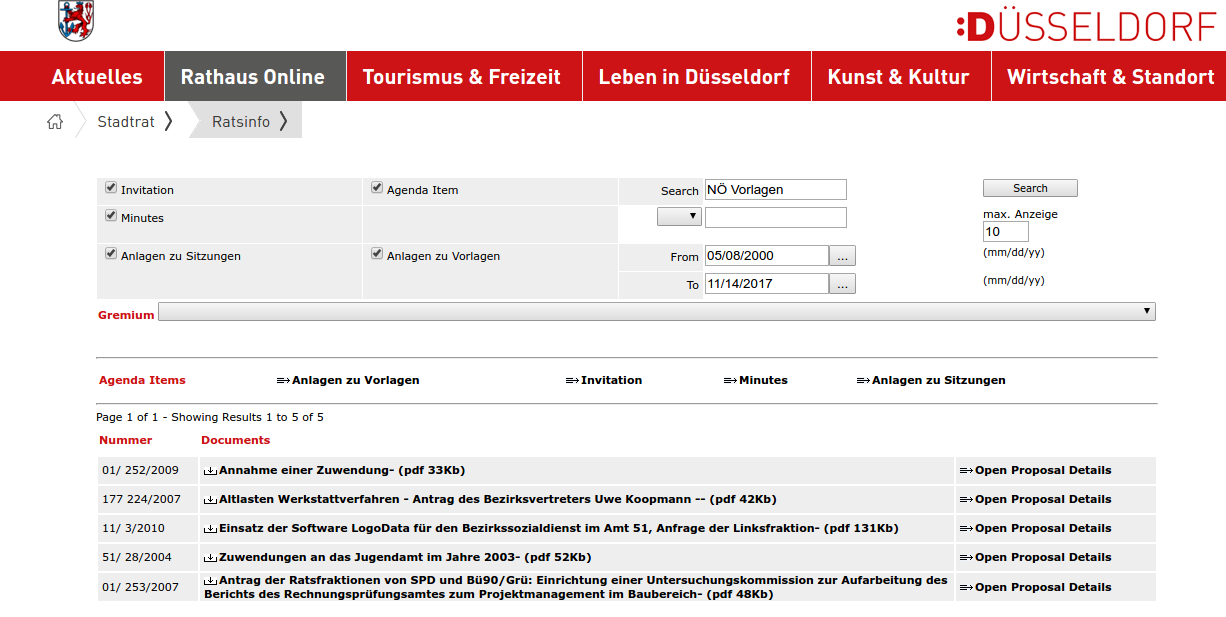

Suche nach „NÖ Vorlagen“ erfolgreich

In Düsseldorf war es noch einfacher, Unterlagen zu finden, die nicht für die Augen der Öffentlichkeit bestimmt sind. Wer in der Suchmaske „NÖ Vorlagen“ – die Abkürzung für nicht-öffentliche Vorlagen – eingab, erhielt sechs Treffer. In vieren davon befanden sich lediglich Verweise auf nicht öffentliche Dokumente, zwei jedoch waren als nicht-öffentlich markiert. In einem ging es um eine Beratung, ob die Stadt die Zuwendung einer Anwaltskanzlei annehmen solle. Eine Pressesprecherin der Stadt teilte uns mit, es sei nicht ad hoc zu klären, ob es sich „um einen ‚Schreibfehler’ im Vorlagenkopf oder eine Fehldeklarierung als öffentliche Vorlage“ handele.

Dass Dokumente durch Nachlässigkeit offen im Internet stehen, ist kein neues Phänomen. Schon 2010 sprach das Unabhängige Landesdatenschutzzentrum Schleswig-Holstein (ULD) in seinem Tätigkeitsbericht von mehreren Fällen, bei denen sich in Protokollen und Beschlussvorlagen vertrauliche und personenbezogene Informationen fanden. 2010 sorgte ein Fall in Olfen für Medienberichte, wo ein Nutzer vertrauliche Unterlagen über die Websuche nach einer Politikerin fand. 2015 war ungewollterweise im nordrhein-westfälischen Rheinberg ein Konzessionsvertrag mit einem Erdgasanbieter im Internet erreichbar.

Um solche Versehen zu vermeiden, empfahl das ULD schon vor über sieben Jahren, ein Vieraugenprinzip zu etablieren, bevor Dokumente zur Veröffentlichung freigegeben werden. Eine Empfehlung, die bis heute viele Verwaltungen nicht umsetzen. In Düsseldorf, so die Pressesprecherin, würden die Schriftführer von Gremien in Schulungen „besonders auf den Workflow ‚Internetfreigabe von Sitzungsunterlagen’ hingewiesen“. Das System sei so konfiguriert, dass Sitzungsunterlagen unmittelbar nach der Internetfreigabe sofort im Netz sichtbar sind. „Das ist sicherlich hilfreich im Sinne einer schnellen Informationsübermittlung, birgt aber natürlich auch Risiken, wenn Unterlagen ‚zu früh’ freigegeben oder irrtümlich der falschen Kategorie zugeordnet wurden“ – also im öffentlichen statt nicht-öffentlichen Topf landen.

Ein Passwort für alle

Die Nutzer der Systeme vergessen nicht nur, Dokumente als nicht-öffentlich zu markieren. Sie vergessen auch, ihre Passwörter zu ändern. Errät jemand dieses Passwort, bekommt er nicht nur Zugriff auf alle Dokumente, er kann den ganzen Account übernehmen. Das ist besonders dann gefährlich, wenn alle Nutzer ein Standardpasswort erhalten. Und wenn dieses Passwort noch dazu leicht zu erraten ist.

Dieses Problem trat in mindestens einem Berliner Bezirk auf. Als die frisch gewählten Bezirksverordneten von Friedrichshain-Kreuzberg den Zugang zum Politikinformationssystem erhielten, bekamen alle das gleiche Passwort zugeteilt. Recherchen haben gezeigt, dass ein nicht unwesentlicher Teil von ihnen dieses Passwort, das nach einem einfachen Schema aufgebaut war, nie geändert hat.

Mangelndes Sicherheitsbewusstsein trifft Bequemlichkeit

Der Berliner Bezirksverordnete Tobias Wolf berichtet uns von vielschichtigen Problemen. Es habe keine umfassende Sicherheitseinweisung gegeben und die Akzeptanz des Systems lasse darüber hinaus zu wünschen übrig. „Jeder arbeitet, wie er will“, sagt der Bezirkspolitiker. Viele arbeiten immer noch lieber mit Papierdokumenten, bei großen Dateien sei das System ineffizient, die Verordneten würden dann teilweise auf Dropbox-Ordner umsteigen. Viele Features würden nicht genutzt und oft seien die Dokumente nicht aktuell. „Nicht komfortabel“ lautet sein Fazit.

Zum Akzeptanzproblem gesellt sich mangelndes Sicherheitsbewusstsein und das Gefühl, die Daten seien schon nicht so sensibel. Für die meisten davon trifft das wohl zu, doch nicht alles, was sich im System findet, ist für die Öffentlichkeit bestimmt. In einem Dokumentenordner können auch nicht-öffentliche Unterlagen abgelegt werden, außerdem landeten Beschwerden und Eingaben von Bürgern in dem System. Dazu sollen die Betreffenden ihre vollständige Adresse angeben.

Die Verwaltung von Friedrichshain-Kreuzberg hat auf Hinweise reagiert, mittlerweile alle Passwörter zurückgesetzt und durch individualisierte, zufallserzeugte ersetzt. Auf unsere wiederholte Nachfrage, warum es überhaupt dazu kam, antwortete das Bezirksamt bisher nicht.

Wer ist schuld?

Die Frage nach den Schuldigen lässt sich nicht einfach beantworten. Waren es die Verordneten, die ihr Passwort nicht änderten? Tragen diejenigen die Verantwortung, die ihre Accounts erstellt haben und dabei darauf verzichteten, individuelle Passwörter mit einem Mindestmaß an Nichterratbarkeit zu generieren? Oder gebührt der schwarze Peter Systemen, die eine solche Nachlässigkeit überhaupt erlauben?

Die Verantwortungsspirale ließe sich sogar noch weiter drehen, denn es gibt kaum Vorgaben für Sicherheitsvorkehrungen in der Kommunalsoftware. Während der IT-Planungsrat für Bundes- und Länderverwaltungen Mindeststandards in der IT-Sicherheit festlegte, fungieren diese für Kommunen lediglich als Empfehlungen. Der Bund darf den Kommunen keine Vorgaben machen, das müssten die Länder tun. Nicht überall ist das der Fall.

Und selbst wenn es Anweisungen gibt: Jemand muss prüfen, ob sie eingehalten werden. In Berlin sei der Einsatz von Verwaltungssoftware „durch diverse Vorschriften geregelt“, sagte uns die Berliner Landesdatenschutzbeauftragte. Der Gebrauch von Passwörtern richte sich nach dem IT-Grundschutzkatalog des Bundesamtes für Sicherheit in der Informationstechnik, der unter anderem leicht erratbare Passwörter ausschließt und vorgibt, dass Nutzer ihre Startpasswörter nach dem ersten Gebrauch ändern müssen. Von dem Passwortproblem im Berliner RIS wusste die Datenschutzbeauftragte nichts, sie habe den „Einsatz des Ratsinformationssystems ALLRIS durch die Berliner Bezirke bisher nicht geprüft“.

IT-Sicherheit kostet, keine IT-Sicherheit kostet mehr

Da viele Kommunen zusätzlich zum Sparen gezwungen sind, achtet kaum jemand darauf, wie sicher die Systeme sind. Denn IT-Sicherheit ist nicht zuletzt auch ein Kostenfaktor. Gepaart mit mangelndem Sicherheitsverständnis hat das schwerwiegende Auswirkungen. Die Kosten für ein unsicheres System bemerkt man erst, wenn es zu spät und bereits ein Schaden entstanden ist.

Im Rahmen der Recherchen begegneten wir der Rechtfertigung, dass die meisten Daten in den Ratsinformationssystemen gar nicht besonders sensibel seien. Selbst wenn das der Fall wäre und sich einige über die durch Sicherheitsprobleme verursachte Transparenz sogar freuen mögen: Das Problem hört nicht in den Ratshäusern auf. Und spätestens, wenn die papierlose Verwaltung einmal Wirklichkeit werden sollte, gibt es keinen doppelten Boden mehr.

Der Informatiker Tschirsich hatte nicht nur Kommunen untersucht. Er zeigte jüngst auch, dass eine in Deutschland viel verwendete Wahlsoftware unsicher war. Es wäre naiv, anzunehmen, dass sich in der Welt der Politik und Verwaltung nicht noch mehr Systeme befinden, die genauso unsicher sind. Vielleicht hat sie noch niemand unter die Lupe genommen. Vielleicht kennt jemand die Lücken aber bereits – und hat sie nur noch nicht den Betroffenen mitgeteilt.