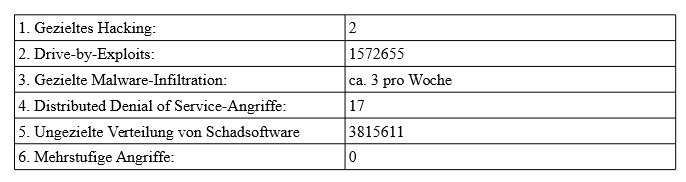

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat im Rahmen der Beantwortung einer Informationsfreiheitsanfrage einige Zahlen zu Cyber-Angriffsformen im Jahr 2016 nach den von der Behörde selbst verwendeten Definitionen genannt. Gefragt wurde nach gezieltem Hacking von Webservern, Drive-by-Exploits, gezielter Malware-Infiltration, DDoS-Angriffen (Distributed Denial of Service) mittels Botnetzen, ungezielter Verteilung von Schadsoftware sowie nach mehrstufigen Angriffen.

Demnach gab es im Jahr 2016 auf Behörden und öffentliche Stellen zwei Angriffe, die als gezieltes Hacking von Webservern mit dem Ziel der Plazierung von Schadsoftware oder zur Vorbereitung der Spionage in den angeschlossenen Netzen oder Datenbanken klassifiziert wurden. Gezielte Malware-Infiltration über E‑Mail oder mit Hilfe von Social-Engineering-Methoden zur Übernahme der betroffenen Rechner und anschließender Spionage wird mit etwa dreimal pro Woche angegeben. Siebzehn DDoS-Angriffe zählte das BSI außerdem im Jahr 2016. Für mehrstufige Angriffe gegen zentrale Sicherheitsinfrastrukturen gab es hingegen keine Fallzahlen.

Drive-by-Exploits waren hingegen sehr viel häufiger und kamen im vergangenen Jahr in 1.572.655 Fällen vor. Noch alltäglicher ist mit 3.815.611 Fällen auch die ungezielte Verteilung von Schadsoftware mittels Spam oder Drive-by-Exploits mit Fokus auf Identitätsdiebstahl.