Der Chaos Computer Club ist im Besitz eines Bundestrojaners und hat diesen ausführlich untersucht und analysiert.

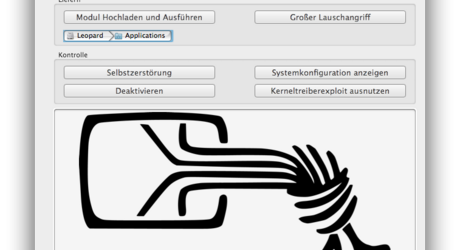

Die Analyse des Behörden-Trojaners weist im als „Quellen-TKÜ“ getarnten „Bundestrojaner light“ bereitgestellte Funktionen nach, die über das Abhören von Kommunikation weit hinausgehen und die expliziten Vorgaben des Verfassungsgerichtes verletzen. So kann der Trojaner über das Netz weitere Programme nachladen und ferngesteuert zur Ausführung bringen. Eine Erweiterbarkeit auf die volle Funktionalität des Bundestrojaners – also das Durchsuchen, Schreiben, Lesen sowie Manipulieren von Dateien – ist von Anfang an vorgesehen. Sogar ein digitaler großer Lausch- und Spähangriff ist möglich, indem ferngesteuert auf das Mikrophon, die Kamera und die Tastatur des Computers zugegriffen wird.

Ein Video beschreibt die Analyse:

Das Video gibt es hier als MP4.

Zeit-Online berichtet darüber: CCC enttarnt Bundestrojaner.

Ihr Urteil: Die viel diskutierte Onlinedurchsuchung funktioniert. Ermittler von Landeskriminalämtern, vom Zoll oder dem Bundeskriminalamt können auf fremde Computer zugreifen und sich von ihnen beliebige Informationen holen – und sie tun es auch, obwohl sie das gar nicht dürfen. Denn im Jahr 2008 hatte das Bundesverfassungsgericht diese Art der Überwachung stark eingeschränkt und den Ermittlern enge Grenzen gesetzt. Polizeibehörden und Politiker von Union und SPD hatten zuvor gefordert, es müsse möglich sein, via Internet die Computer von Verdächtigen zu untersuchen und auf deren Festplatten gefundene Indizien zu sichern. Kritiker sahen darin eine Verletzung diverser in der Verfassung garantierter Rechte. Angesichts der nun entdeckten Spähsoftware entsteht der Eindruck, dass sich die Behörden nicht an die vom Verfassungsgericht gesetzten Beschränkungen halten und sogar bewusst dagegen verstoßen.

Frank Rieger beschreibt in der FAZ die Analyse: Ein amtlicher Trojaner – Anatomie eines digitalen Ungeziefers.

Wie der Staatstrojaner zerlegt wurde: Die Hacker vom Chaos Computer Club haben die Überwachungssoftware gefunden, analysiert – und gehackt. Das Ergebnis ist erschreckend. Der Trojaner kann unsere Gedanken lesen und unsere Computer fernsteuern.

Und Frank Schirrmacher kommentiert den Bundestrojaner in der FAZ und zieht dafür „Code is law“ von Lawrence Lessig heran: Staatstrojaner – Code ist Gesetz.

Wer hat die Macht über die Programmierer? Wer bestellt den Code? Reicht es wirklich, nur auf die Grundgesetztreue des Staates und seiner Diener zu hoffen, wenn der Code, den nur die Auftraggeber und die Eingeweihten verstehen, diese Treue bereits durchbricht? Alle diese Fragen sind unbeantwortet. Nicht nur Menschen und Branchen revolutionieren durch das Netz ihre Architektur. Wir sehen jetzt: Der Staat selbst tut es. Von der Frage, wie er Code und Gesetz in Einklang bringt, hängt die Freiheit des Einzelnen ab. Jetzt, seit dem Erfolg der Piratenpartei, besteht die Chance, dass diese Aufgabe zum Gegenstand von Realpolitik wird. Dazu aber ist es nötig zu erkennen, dass die neue Welt nicht nur schön ist und neu, sondern das Zeug dazu hat, den Staat zum Ungeheuer zu machen.

Wir sind mal gespannt, was unser Bundesinnenminister zu dem Fall sagt. Der muss sich sicherlich erstmal die ganze Sache erklären lassen.