Das Datenleck bei Libri.de war größer als gestern berichtet. Wir hatten gestern Zugang zu vielen der über 1000 Shops, die im Libri.de-Marktplatz existieren. Darin fanden sich sämtliche digitalen Daten der jeweiligen Online-Vertriebs-Geschichte!

Am Donnerstag haben wir exklusiv über eine Sicherheitslücke beim Online-Marktplatz Libri.de berichtet, über die wir Zugang zu ca. 500.000 Rechnungen hatten. Der Marktplatz funktioniert als Shop-System. Mehr als 1000 Buchhändler haben sich dort einen Shop angelegt und wickeln bequem ihre Online-Bestellungen über diesen ab. Aufgrund der Berichterstattung erhielten wir einen weiteren Hinweis auf weitere Sicherheitslücken bei Libri.de.

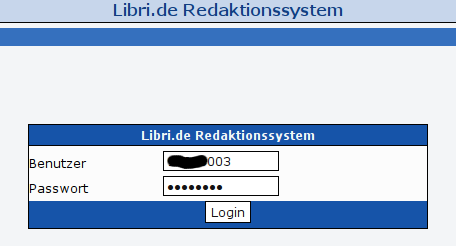

Wir bekamen den Hinweis, dass man sich mit den Login-Daten „70006000“ (Beispielzahl!) mit demselben Passwort in den ersten Shop einloggen konnte und dann jeweils mit der nächsthöheren Zahl, also „70006001“ in den nächsten Shop. (Kein Scherz: Dieselbe Situation wie bei den Rechnungen!) Das probierten wir bei den ersten 3–4 Shops aus und es klappte jedes Mal mit dieser Zahlenkombination. Wir verzichteten dann darauf, aus den weiteren über 1000 Möglichkeiten gezielt nach shop.spiegel.de zu suchen.

Wir bekamen den Hinweis, dass man sich mit den Login-Daten „70006000“ (Beispielzahl!) mit demselben Passwort in den ersten Shop einloggen konnte und dann jeweils mit der nächsthöheren Zahl, also „70006001“ in den nächsten Shop. (Kein Scherz: Dieselbe Situation wie bei den Rechnungen!) Das probierten wir bei den ersten 3–4 Shops aus und es klappte jedes Mal mit dieser Zahlenkombination. Wir verzichteten dann darauf, aus den weiteren über 1000 Möglichkeiten gezielt nach shop.spiegel.de zu suchen.

Das, was wir hier vorfinden, erstaunt uns sehr – gelinde gesagt.

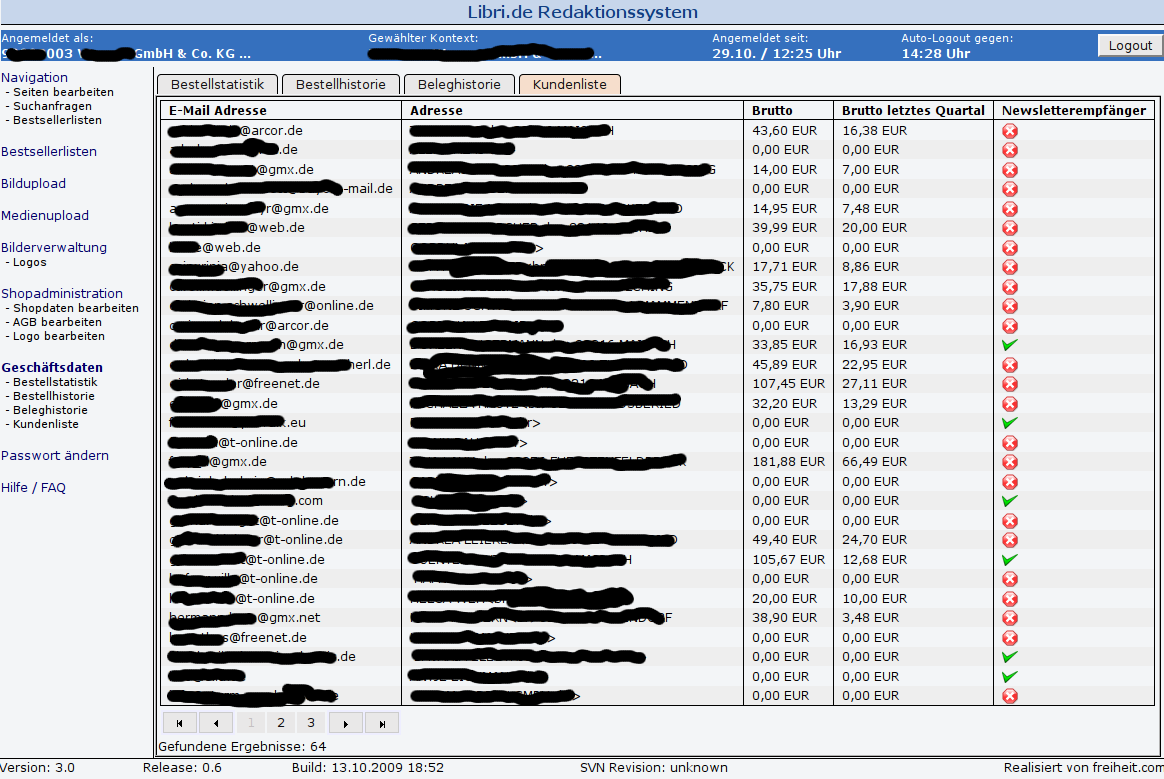

Wir haben die Geschichte kurz durch Screenshots dokumentiert und parallel den Hamburger Datenschutzbeauftragten sowie die Libri.de Geschäftsführung informiert. Letzterer gaben wir den Hinweis, sofort die Passwörter zu resetten (Passierte ziemlich schnell) und dazu bis Freitag Vormittag Vorbereitungszeit und Möglichkeit für ein Statement, bis wir die Geschichte veröffentlichen. Auf einigen Screenshots habe ich alle personenbezogenen Daten geschwärzt und alles mit personenbezogenen Daten anschließend gelöscht.

Das fanden wir vor:

Wir hatten Zugriff auf die kompletten Bestellstatistiken, die Bestellhistorie, Beleghistorie und Kundenliste (Mit Mail- und Postadressen). Dazu hätten wir die Möglichkeit gehabt, einen Shop „zu übernehmen“, indem wir die Zugangs- und Kontaktdaten ändern und selbstverständlich hätten wir auch gleich allen Kunden eine Mail schicken können mit der Empfehlung eines „ähnlichen Buches“. Dazu waren anscheinend Manipulationen der Bestell- und Beleghistorie möglich. Das waren also Shop für Shop sämtliche bisher digital angefallenen Daten des digitalen Vertriebs.

Wir hatten Zugriff auf die kompletten Bestellstatistiken, die Bestellhistorie, Beleghistorie und Kundenliste (Mit Mail- und Postadressen). Dazu hätten wir die Möglichkeit gehabt, einen Shop „zu übernehmen“, indem wir die Zugangs- und Kontaktdaten ändern und selbstverständlich hätten wir auch gleich allen Kunden eine Mail schicken können mit der Empfehlung eines „ähnlichen Buches“. Dazu waren anscheinend Manipulationen der Bestell- und Beleghistorie möglich. Das waren also Shop für Shop sämtliche bisher digital angefallenen Daten des digitalen Vertriebs.

Man kann davon ausgehen, dass alle über 1000 Shopbetreiber vom System die Default-Logins XXXXYYYY / und XXXXYYYY bekommen haben. In der Regel dürften die Default-Passwörter nicht geändert worden sein. Wir haben es nur bei wenigen Shops ausprobiert und kamen in jeden einzelnen mit der Kombination hinein. Theoretisch hätte jeder Shopbetreiber mit etwas kritischem Denken ausprobieren können, ob man in die Shops der Konkurrenz rein kommt und sich dabei anschauen können, was deren Kunden so kaufen – und das hätte oft geklappt! Natürlich tragen die Shopbetreiber auch einen Teil der Verantwortung, Standardpasswörter sofort zu ändern.

Im Gegensatz zu den 500.000 Rechnungen standen in den einzelnen Shop mehr private und gewerbliche Daten. Diese hätten besser abgesichert sein können, indem man sofort andere Passwortkombinationen beim Neuanlegen eines Shops verschickt. Und man kann wieder nach der Qualität der TÜV SÜD „s@fer Shopping Zertifikate“ fragen. Warum ist diese eklatante Sicherheitslücke nicht bei der Zertifizierung und der damit verbundenen Sicherheitsüberprüfung aufgefallen?

Wir haben versucht, zu einigen Shop-Betreibern Kontakt aufzunehmen, von denen wir aus dem System die Zugangsdaten hatten. Aber leider waren zufällig alle Verantwortlichen entweder nicht da oder schlicht überfordert, uns am Telefon eine kurze Stellungnahme zu dem Vorfall zu geben. Einer wirkte leicht geschockt, als wir ihm erklärten, dass wir gerade seinen Shop mit allen Daten sehen können. Eine andere Person erklärte uns, dass das nicht möglich sein könnte, weil man den Shop-Betreiber gewechselt hätte. Diesen mussten wir dann aufklären, dass seine digitale Shop-Historie weiterhin bei Libri.de gespeichert ist.

Johannes Caspar, der Hamburger Beauftragte für Datenschutz und Informationsfreiheit, hat uns ein Statement zu diesem neuen Fall gegeben:

„Die neuerlichen Weiterungen des Falles dokumentieren ein erschreckendes Ausmaß an Unkenntnis und Nachlässigkeit im Umgang mit Daten und der Datensicherheit. Dies gilt zunächst für die Vergabe von Initialpasswörtern durch Libri. Deren simple numerische Parameter laden die Store-Betreiber geradezu ein zu testen, ob es möglich ist, zu sehen, was die Konkurrenz so treibt. Das gilt aber auch für die Storebetreiber selbst, die ihre geschäftlichen Daten offenbar für so wenig schützenswert achten, dass sie auf eine Änderung des Zugangspassworts für ihren Store verzichten. Dass sie dadurch auch die persönlichen Daten ihrer Kunden preisgeben, ist aus Datenschutzsicht nicht hinnehmbar.“

Und auch libri.de die Möglichkeit eingeräumt, mit einem Statement zu reagieren:

Störfall Timeline

· Sofort nach dem Anruf wurde durch die Systemadministration der Zugang über das Internet zu dem betroffenen Content-Managementsystem gesperrt.

· Direkt danach, um etwa 13:30 begann die Technik damit, die Sicherheits-Logs zu dem betroffenen System auszuwerten und nach auffälligen Zugriffsmustern zu forschen. Die betroffenen Accounts konnten ermittelt werden. Insgesamt wurden drei erfolgreiche Versuche erkannt. Daten aus den Accounts wurden nicht in Umlauf gebracht.

· Um etwa 13:45 konnte die Ursache eingegrenzt werden: Bei den betroffenen Accounts wurden die initial vergebenen Default-Passworte nicht durch den Besitzer des Accounts geändert. Hierdurch konnte sich der Angreifer durch systematisches Erraten des Passwortes einen illegalen Zugang verschaffen.

· Um etwa 14:00: In einer Besprechung zwischen Technik und Betrieb wurde die Lage diskutiert: Da alle Passworte verschlüsselt gespeichert werden, kann nicht ermittelt werden, welche Buchhändler-Accounts gefährdet sein könnten und weiterhin die (unsicheren) Default-Passwörter oder zu schwache Passwörter verwenden. Daher wurde beschlossen, dass alle Passwörter mit einem sicheren Passwort-Generator neu gesetzt werden.Zudem wurden die folgenden technischen Änderungen beschlossen:

I. Nach dem ersten Login wird der Benutzer gezwungen, sein Passwort sofort zu ändern.

II. Es wird durch technische Mittel die Wahl eines sicheren Passwortes erzwungen.

III. Nach drei fehlgeschlagenen Login-Versuchen muss der Benutzer ein CAPTCHA lösen, bevor ein erneuter Login-Versuch möglich ist. So soll ein automatisierter Angriff verhindert werden.

· Um 14:15 Uhr wurde in der Technik mit der Umsetzung der Maßnahmen II. und III. begonnen.

· Um 18:50 Uhr wurden die Änderungen an der Benutzerverwaltung des Content-Management Systems abgeschlossen.

· Um 18:57 Uhr wurden die Änderungen auf dem Test-System installiert und zum Test freigegeben.

· Um 20:30 Uhr wurden alle Passworte neu gesetzt.

· Um 21.15 Uhr wurden die Änderungen in den Live-Betrieb übernommen.

· Das Content-Management System wird den Buchhändlern im Laufe des Freitags, 30.10.2009 wieder über das Internet zugänglich gemacht.

Wir haben auch den Chaos Computer Club um ein Statement gebeten. Frank Rosengart, Sprecher des CCC, dazu:

„Libri.de hat bewiesen, dass sie nichtmal über Grundkenntnisse in IT-Sicherheit verfügen. Das vergeben von solchen initialpasswörtern darf einfach nicht passieren und in Kombination mit der PDF-URL-Änderung muss man leider davon ausgehen, dass personenbezogene Daten bei libri.de nicht gut aufgehoben sind. Das Unternehmen hielt es bisher auch nicht für notwendig, seine Kunden über das Problem zu informieren, was das Mindeste in einer solchen Situation gewesen wäre.“

Mein Fazit:

Libris Bemühen um Sicherheit wird sich ab jetzt einzig und allein in einem Punkt messen lassen: Transparenz, Information aller Betroffenen und positive Belege dafür, dass sich so etwas nicht wiederholt und wir demnächst keinen Teil drei haben.

Update:

In den Kommentaren hat jemand die Rundmail an die Libri.de-Händler gepostet. Der beste Teil daran:

Liebe Partnerbuchhändler, gestern hat der Internetblog Netzpolitik.org versucht sich illegal Zugang zum Libri.de Partnermanager von Buchhandlungen zu verschaffen. Dies ist ihm in drei Fällen, in denen Buchhändler das initiale Passwort entgegen den Anforderungen nicht gegen ein eigenes sicheres Passwort ausgetauscht haben, durch systematisches Raten gelungen. Die drei Buchhändler wurden durch uns informiert. Alle anderen Buchhändler waren nicht betroffen. Ebenso wurden keine Kundendaten verbreitet.

Ok, wir sind schuld, dass da so geschlampt wurde.