CC BY-NC 2.0 via flickr/Jürgen Telkmann

Letzte Woche hat die Electronic Frontier Foundation (EFF) Microsofts Verhalten in Bezug auf die aggressive Verbreitung von Updates kritisiert. Zum ersten Geburtstag von Windows 10 wurde auch der Umgang mit der Privatsphäre und dem Datenschutz der Nutzer kritisiert.

Um sich davor zu schützen, kann man in den Datenschutzeinstellungen von Windows 10 nachschauen. Außerdem kann man sich eines der unzähligen Tools herunterladen, das verspricht, unliebsame Funktionen zu deaktivieren. Im Nachfolgenden schauen wir uns drei kostenlose Tools genauer an.

1.O&O ShutUp10

Das Programm „O&O ShutUp10“ konzentriert sich hauptsächlich auf die Privatsphäreneinstellungen von Windows 10. Es kommt mit einer übersichtlichen Benutzeroberfläche, die die einzelnen Einstellungen in neun Kategorien unterteilt. Durch drei verschiedene Symbole wird vor möglichen Risiken durch eine Änderung gewarnt. Man kann durch empfohlene Einstellungen mit nur einem Klick die wichtigsten Änderungen vornehmen. Bevor man aber etwas ändert, wird man vom Programm aufgefordert, einen Systemwiederherstellungspunkt zu setzen. Dadurch kann man eventuelle Schäden am Betriebssystem wieder rückgängig machen.

Zu jedem Einstellungspunkt lässt sich außerdem durch einen Klick darauf ein Infotext ausklappen. So weiß man, was geändert wird. Durch eine Suchfunktion lassen sich gezielt Einstellungspunkte finden. Die Einstellungen sind allerdings generell gehalten und nicht komplex aufgegliedert, so dass eine gezielte Abschaltung von Funktionen nicht immer möglich ist. Das Programm kann man hier herunterladen und muss nicht installiert werden.

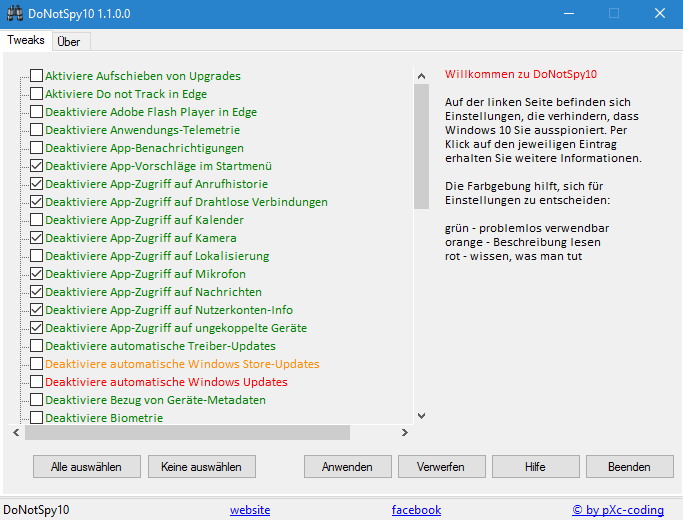

2.DoNotSpy10

Der Fokus von „DoNotSpy10“ liegt auf der Deaktivierung der umstrittenen Funktionen wie Cortana, Sensoren, Telemetrie etc. Es werden zusätzlich einige Anpassungen für Windows 10 angeboten, darunter die Deaktivierung von automatischen Updates oder den Tipps für Windows. Das Tool hat eine schlichte Oberfläche und verwendet ein Ampelsystem, um über die Risiken der einzelnen Einstellungen zu informieren. Anders als bei „O&O ShutUp10“ wird hier beim Start des Programms gefragt, ob ein Systemwiederherstellungspunkt erstellt werden soll.

Durch das Klicken auf einen Einstellungspunkt wird ein Beschreibungstext auf der rechten Seite angezeigt. Allerdings sind die Texte kurz gehalten und dadurch versteht man nicht immer den jeweiligen Punkt. Außerdem gibt es keine Kategorien, die das Suchen erleichtern. Das Tool lässt sich auf dieser Seite herunterladen. Es muss allerdings, im Gegensatz zu den anderen beiden Programmen, erst installiert werden.

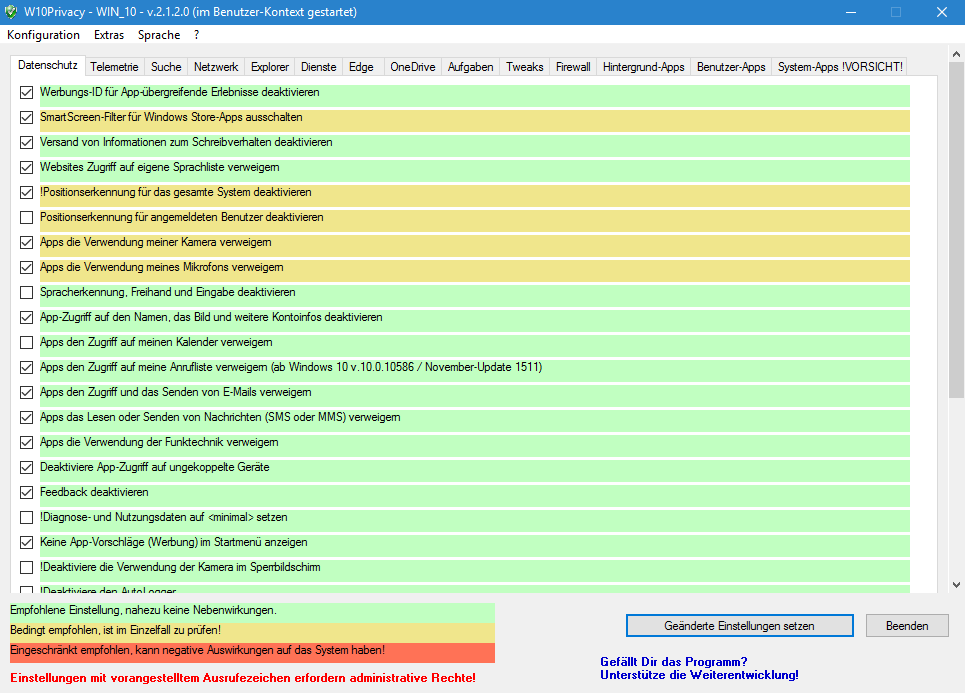

3.W10Privacy

„W10Privacy“ ist das komplexeste der drei Tools und fokussiert sich auf Datenschutzeinstellungen und die vorinstallierten Windows-Apps. Die Einstellungspunkte sind in 14 Tabs aufgegliedert, was bei der ersten Benutzung unübersichtlich wirkt. Es gibt auch keine Suchfunktion, die die Benutzung erleichtern würde. Dafür kann man spezifischer Einstellungen ändern. Zum Beispiel können die anderen Tools „OneDrive“ nur entfernen. „W10Privacy“ bietet die Möglichkeit, den Autostart und die Synchronisierung der Daten zu verhindern. Unter der Kategorie System-Apps lassen sich die vorinstallierten Windows-Apps entfernen. Das Programm verwendet ebenfalls ein Ampelsystem.

Beim Start des Programms wird gefragt, ob man einen Systemwiederherstellungspunkt erstellen will. Durch hovern über die einzelnen Punkte wird ein Infotext angezeigt. „W10Privacy“ ist außerdem das einzige der drei Tools, das unter der Creative-Commons-Lizenz steht. Das Programm kann man hier herunterladen und direkt ausführen.