Große Daten – bitte was? Der Begriff „Big Data“ geistert seit Monaten durch Artikel, TV-Sendungen und Radiobeiträge. Die weitaus meisten von uns haben dennoch, zumindest laut mancher Studie, keinen blassen Schimmer, was damit gemeint sein könnte. Mit einer Artikelreihe wollen wir deshalb ein paar Scheinwerfer in den Datenanalyse-Wald richten. Denn die enthüllte Überwachungs‑, ist eigentlich eine „Berechnungsgesellschaft“. Darin sind die Geheimdienste nur einige Akteure unter vielen.

(Die Vorgeschichte steht hier. )

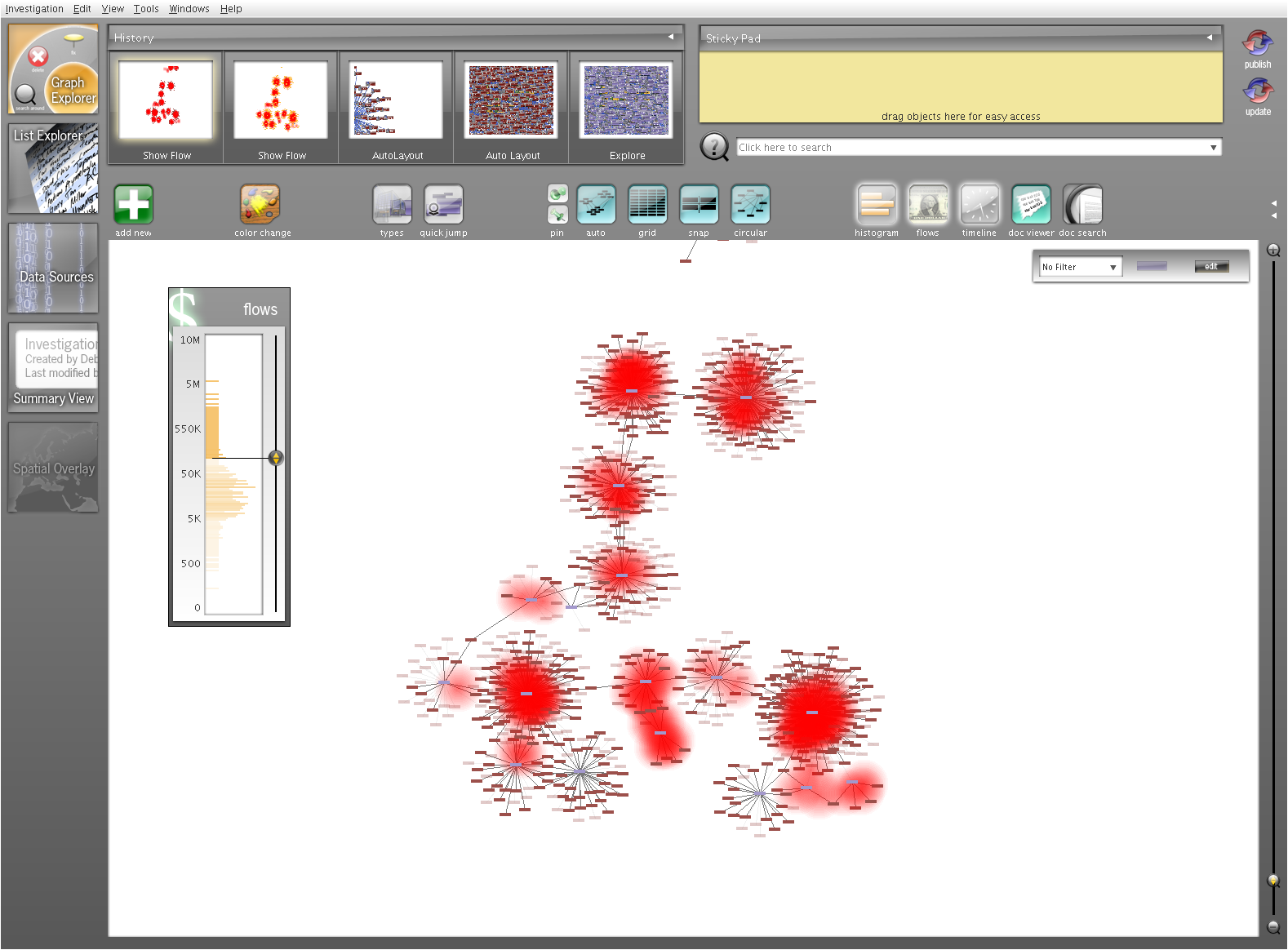

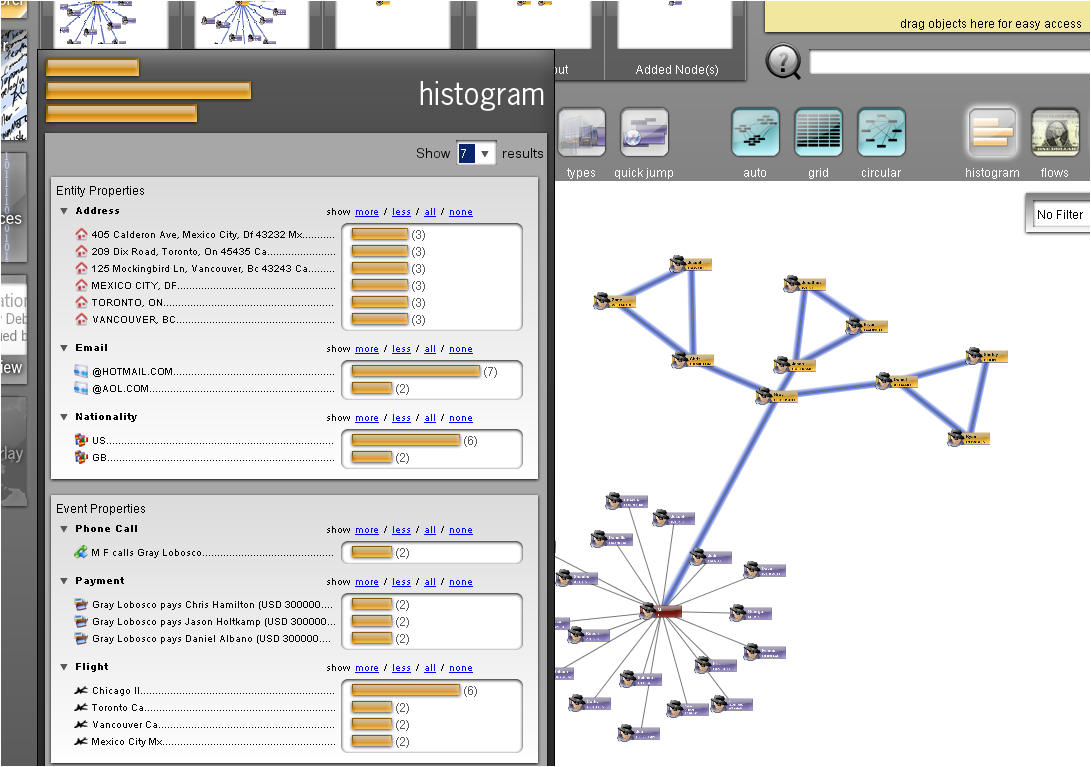

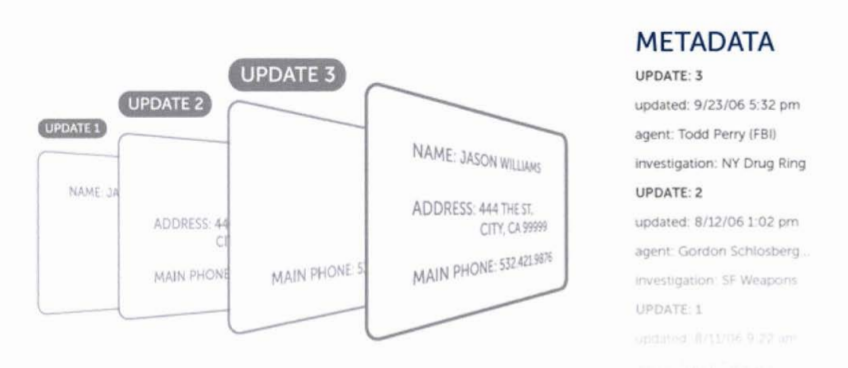

Was sehen Geheimdienste eigentlich? Zum Beispiel einen visualisierten Informationshaufen, ein zweidimensionales Datenknäuel. „Hier habe ich also ein Cluster“, sagt Sean Hunter und klickt neben das Verbindungschaos, das sofort seine Form verwandelt – und etwas weniger verworren wirkt. „Das Bild ist immer noch ziemlich komplex“, gibt der Analyst zu und klickt auf ein anderes Symbol. „Ich möchte mich auf die wichtigsten Informationen konzentrieren, … ich kann hier reinzoomen…“ Die Datenpunkte ordnen sich linienförmig an, ihre Vernetzungen bleiben. Mit einem weiteren Klick entsteht ein Bild, das einem Stammbaum oder einem Organigramm ähnelt – oben zwei Rechtecke, in der Mitte und ganz unten vier. „Jetzt habe ich also eine Hierarchie“, sagt Hunter. Die untere Reihe bilden die User, die Reihe darüber Computer und die zwei oberen Punkte sind IP-Adressen. Für den Analysten ist das Bild noch immer zu komplex. Und nicht eindeutig genug. „Meine erste Frage als Analyst ist: Was machen die vier Nutzer?“. Um das herauszufinden, verbindet Hunter die Daten mit einer Datenbank, die sämtliche Aktivitäten aller Computer gespeichert hat. Er weiß jetzt, welche IP-Adresse zu welchem Zeitpunkt was gemacht hat. Wieder mehr Daten, ein neues Knäuel. „Jetzt beseitige ich alles, was ein Gefährlichkeitsrating unter zehn hat.“ Ein Klick: eine neue Hierarchie. Ein weiterer: eine isolierte Einzelperson. Zum Schluss ein Muster, ein bewegliches Bild von allen Aktivitäten der Person. Am Ende erscheint auf dem Bildschirm ein Foto. Sean Hunter hat – zu seinem Nachnamen passend – den Verdächtigen überführt. Der heißt „Adrik Pavlo“ und ist Mitglied einer russischen Hackergruppe.

B wie Beziehungen

Das ist ein Ausschnitt eines Vortrags den der Analyst im Mai vergangenen Jahres auf der Konferenz „GovCon UK II“ gehalten hat. Jährlich richtet das US-Unternehmen Palantir Zusammentreffen von Geschäftsleuten und Regierungsmitarbeitern aus, um diese über die unglaublich scheinenden Chancen von Big Data zu informieren. Wie der Name andeutet, wendet sich der im Silicon Valley ansässige Hersteller von Daten-Analysetechnik mit der Veranstaltung direkt an Regierungen, aber auch an die Privatwirtschaft und Mitarbeiter von NGOs. Palantir verkauft Software für Betrugsanalyse, Gefahrenabwehr, Finanzprognosen. Die Software – auch die von Hunter vorgestellte – ist nahezu universell einsetzbar. Man könnte die Firma als einen Gemischtwarenhandel für Datenanalyse bezeichnen. Überwachung ist nur ein Teil der Produktpalette. Zum Angebot gehört auch „Philantropy Engineering“, also Analysetools, die Naturkatastrophen und sogar Völkermord besser begreifbar machen sollen. Das Unternehmen will sogar einen Hackerangriff auf den Computer des Dalai Lama aufgeklärt haben.

Sein Bemühen um einen menschenfreundlichen Einsatz von Data Mining rückt der Gründer und CEO Alexander Karp – der beim deutschen Philosophen Jürgen Habermas in Frankfurt Soziologie studierte – besonders gerne in den Vordergrund. Mit dem Versuch unter dem Label Big Data alle schmutzigen Überwachungsgeschäfte unter den Teppichsaum der öffentlichen Aufmerksamkeit zu fegen, steht Palantir längst nicht alleine da. Sogar der frühere Arbeitgeber von Edward Snowden, Booz Allen Hamilton, präsentiert sich gerne als hippes Unternehmen für Big Data-Technik. Obwohl 98 Prozent der Umsätze des Unternehmens aus Verträgen mit NSA, CIA und anderen US-Diensten kommen.

Big Data. Das klingt noch immer mehr nach Internet-Marketing als nach Spionage. Und genau das machen sich viele Soft- und Hardwarefirmen zunutze. Auch weil einige von ihnen eine Imagepolitur ziemlich nötig haben. 2012 flossen 70 Prozent des NSA-Budgets unmittelbar in private Auftragsfirmen. Rund 500.000 Menschen, bei Unternehmen wie Booz Allen Hamilton, Northrop Grumman und Raytheon, haben Einsicht in Dokumente, Zahlen und Programme mit dem Label „top secret“. Das ist allerdings nur theoretisch die höchste Sicherheitsstufe. Und „this chart still isn’t the full story“, schrieb die Washington Post im Juni unter ein Diagramm, mit dem man zeigen wollte, wie groß die Gemeinde der „Wissenden“ ohne direkte Geheimdienstverträge tatsächlich ist. Nur 30 oder 40 Personen hätten demnach Möglichkeiten zur Überwachungs-Komplettansicht. Zumindest laut der Behauptung eines ehemaligen NSA-Mitarbeiters. Und die Frage müsste auch eher heißen: Wie viele sahen vor den Enthüllungen schon genug, um – wie Snowden – die Dimensionen zu erkennen. Sicher viele. Und das Doppelleben zahlreicher Big Data-Firmen ist in Deutschland weitaus seltener ein Thema als in den USA.

Big Data. Das klingt noch immer mehr nach Internet-Marketing als nach Spionage. Und genau das machen sich viele Soft- und Hardwarefirmen zunutze. Auch weil einige von ihnen eine Imagepolitur ziemlich nötig haben. 2012 flossen 70 Prozent des NSA-Budgets unmittelbar in private Auftragsfirmen. Rund 500.000 Menschen, bei Unternehmen wie Booz Allen Hamilton, Northrop Grumman und Raytheon, haben Einsicht in Dokumente, Zahlen und Programme mit dem Label „top secret“. Das ist allerdings nur theoretisch die höchste Sicherheitsstufe. Und „this chart still isn’t the full story“, schrieb die Washington Post im Juni unter ein Diagramm, mit dem man zeigen wollte, wie groß die Gemeinde der „Wissenden“ ohne direkte Geheimdienstverträge tatsächlich ist. Nur 30 oder 40 Personen hätten demnach Möglichkeiten zur Überwachungs-Komplettansicht. Zumindest laut der Behauptung eines ehemaligen NSA-Mitarbeiters. Und die Frage müsste auch eher heißen: Wie viele sahen vor den Enthüllungen schon genug, um – wie Snowden – die Dimensionen zu erkennen. Sicher viele. Und das Doppelleben zahlreicher Big Data-Firmen ist in Deutschland weitaus seltener ein Thema als in den USA.

Zwei Gesichter, eine Technologie: Dafür ist Palantir ein gutes Beispiel. 2004 gründete der Deutsche Karp mit zwei Milionen US-Dollar des ebenfalls in Deutschland geborenen US-Investors Peter Thiel das Technologie-Startup. Für Thiel war es längst nicht das erste Großprojekt im Daten-Business. Schon 1998 investierte Thiel eine gute Viertel Million US-Dollar in PayPal, wurde der CEO des Unternehmens und brachte es 2002 an die Börse. Bei Palantir wollte der in Frankfurt geborene Investor, Juradozent und Spender für die amerikanische Tea-Party-Bewegung sein bei PayPal gesammeltes Wissen über Betrugsanalysen einem breiten Kundenstamm zugänglich machen. Eine Idee, die auch die CIA enorm interessant gefunden haben dürfte. Deren Risikokapitalgesellschaft In-Q-Tel gehörte zu den ersten Geldgebern von Palantir. Wie Thiel investierte auch In-Q-Tel zwei Millionen Dollar in das Startup.

Natürlich hatte der Geheimdienst gute Gründe: „I wish we had a tool of its power“ – vor dem 11. September 2001. Das soll der frühere CIA-Chef Georg Tennet laut Forbes über Palantir gesagt haben. Und David Petraeus, der neueste Ex-Chef der CIA, sieht in den Analysetools der Firma eine „bessere Mausefalle”. Das dürfte besonders aus Sicht des Dienstes eine absolute Untertreibung gewesen sein. Bis 2008 war die CIA der einzige Kunde von Palantir. Der erste Auftrag ohne „Intelligence“-Hintergrund kam von der New Yorker Investmentbank JP Morgan. Heute kommen zwei von drei Aufträgen von Kunden aus der Privatwirtschaft. Und im Data-Mining-Hype laufen die Geschäfte deutlich besser. Forbes schätzte den Umsatz von Palantir für das Jahr 2013 auf 450 Millionen US-Dollar. Gegenüber 300 Millionen im Vorjahr.

Es gibt also noch einiges zu holen. Entsprechend lang ist die Gästeliste auf der Spionage-Party. Im August deckte Frontal 21 auf, dass allein in Deutschland über 200 US-Firmen spionieren. Das tun sie nicht (nur) aus Terrorismus-Angst. Das wissen wir spätestens seit bekannt wurde, dass die „Intelligence“ auch bei Angela Merkel bei EU-Wettbewerbs-Kommissar Joaquín Almunia mithört. William Binney, bis 2001 Technischer Direktor der NSA, später Whistleblower, spricht ohne Umschweife von Industriespionage. „Die Datenbank der NSA wird zum Beispiel von Vertragsfirmen betrieben und gewartet. Diese internationalen Vertragsfirmen suchen überall auf der Welt Aufträge. Es ist ein Leichtes für sie, in der Datenbank zu schauen, was ihre Wettbewerber machen“ , sagte Binney den VDI Nachrichten im September. „Oder sie werden bestochen, um Daten herauszufischen.“

Daten-Wirtschaft und Spionage: Verbindungen gibt es zuhauf. Viele Medien haben besonders die Drehtür-Effekte zwischen den „contractors“ und den Geheimdiensten kritisiert. Etwa war Michael E. Leiter früher Direktor des National Counterterrorism Center (NCTC) und ist nun ein Berater von Palantir-CEO Karp. Und der aktuelle NSA-Chef James Clapper hat bereits in hoher Position bei Booz Allen Hamilton gearbeitet.

Es gibt aber noch eine andere „Drehtür“, eine, die im eigentlichen Sinn keine ist: Der rege Austausch von Expertenwissen. Im ersten Artikel zum Thema habe ich über die Apache-Foundation und über die Big Data-„Grundsoftware“ Hadoop geschrieben. Eines der wichtigsten Apache-Projekte ist „Accumulo“. Ab 2008 wurde das auf Hadoop basierende Datawarehouse von einer US-Institution intern entwickelt, von der wir in den vergangenen Monaten besonders viel gehört haben: von der NSA. Dann hat der Dienst es an die Apache-Foundation übergeben. Diese Stiftung leistet zunächst eines: Sie bildet einen Open-Source-Pool für Big Data, zu dem die Beteiligten ihr Expertenwissen beisteuern.

Der Informatiker Adam Fuchs war bei der NSA einer der Erfinder von Accumulo. Die Vorteile dieser Geheimdienst-Technologie wollte er vielen verschiedenen Branchen zugänglich machen, steht auf der Homepage seines Startups Sqrrl. Heute versorgt Sqrrl Firmen im Finanzsektor, die Gesundheits‑, Energie- und Telekommuniktaionsbranche, sowie Regierungsinstitutionen, die „eGovernment“ umsetzen möchten. Allerdings listet Sqrrl unter „Partner“ nicht nur Amazon, IBM und Dell, sondern auch der Rüstungskonzern Northrop Grumman, Hersteller der Drohne Global Hawk und ein Vertragsunternehmen der NSA.

Der Informatiker Adam Fuchs war bei der NSA einer der Erfinder von Accumulo. Die Vorteile dieser Geheimdienst-Technologie wollte er vielen verschiedenen Branchen zugänglich machen, steht auf der Homepage seines Startups Sqrrl. Heute versorgt Sqrrl Firmen im Finanzsektor, die Gesundheits‑, Energie- und Telekommuniktaionsbranche, sowie Regierungsinstitutionen, die „eGovernment“ umsetzen möchten. Allerdings listet Sqrrl unter „Partner“ nicht nur Amazon, IBM und Dell, sondern auch der Rüstungskonzern Northrop Grumman, Hersteller der Drohne Global Hawk und ein Vertragsunternehmen der NSA.

„Follow the money“ war schon vor dem gleichnamigen NSA-Abteilung ein bekannter Recherche-Leitspruch für Journalisten. Geld ist ein Medium, das Beziehungen verfolgbar macht, weil es knapp ist und getauscht wird. Im Big Dataismus müsste es wohl eher „follow the expertise“ heißen. Denn Menschen mit Ahnung über die immer komplizierteren Analyseprogramme sind eine knappe Ressource, um die die Firmen stark konkurrieren. Wie gefragt die Programmierer und Analysten wirklich sind, sagte der Palantir-Talentjäger Steven Grant dem Wirtschaftsmagazin Capital schon 2012. Die Experten, die er suche, seien so gesucht, dass die meisten von ihnen keine Internet-Profile mehr besäßen. Aus Selbstschutz vor übermäßig vielen Jobangeboten.

Manche haben sich aber doch in den Geschäfts-Netzwerken registriert. Und die Profile machen nachvollziehbar, wie die Big Player des Internets über ihre Mitarbeiter mit den Geheimdienstzulieferern verbunden sind. Hier ein paar Beispiele: Der Datenanalyst und MIT-Absolvent Jesus Medrano ging nach sechs Jahren Northrop Grumman zu Yahoo. Der Software-Entwickler Kevin Gibbs ist nach acht Jahren Northrop Grumman nun bei Amazon. Joshua Kraut war Data-Mining-Spezialist bei Google, dann bei Palantir und dann wieder bei Google. Yves Lu war bei Yahoo und dann bei Palantir, bei Timothy Su war es umgedreht.

Das muss schlicht überhaupt nichts bedeuten. Schließlich habe ich diese Menschen völlig willkürlich ausgewählt, ich weiß nicht genau, in welchen Abteilungen sie beschäftigt waren und was genau sie wo gesehen haben. Außerdem sind alle mit Geheimdienst-„clearance“ zum Schweigen verpflichtet. Aber wahrscheinlich wussten viele vieles. Und haben deshalb noch effizienter mitgewirkt an der umfassenden Berechnungsgesellschaft. Und sei es „nur“ wegen der erhofften Vorteile im internationalen Wettbewerb.

B wie Barrett Brown

Wissen ist Macht. Wenn dieser Satz stimmt, dann sitzt in Texas einer im Gefängnis, der höchstwahrscheinlich zu viel wusste. Der Journalist und Aktivist Barrett Brown ist seit rund 17 Monaten ohne Urteil inhaftiert. Seine Anklageschrift ermöglicht eine Höchststrafe von 105 Jahren. Brown wird unter anderem vorgeworfen, einen Link zu gestohlenen Dokumenten verbreitet zu haben. Obwohl das ein Vorgehen ist, das auch in den USA durch die Freiheit der Presse geschützt sein müsste. Die Geschichte des heute 32-jährigen Texaners zeugt davon, wie Spionage‑, also auch Big Data-Firmen ihre eigenen rechtsfreien Räume schaffen. Einfach weil sie es können.

Was war passiert? 2009 gründete Brown Project PM, eine Crowdsourcing-Plattform, auf der der Journalist zusammen mit Unterstützern Informationen über Überwachung durch private Sicherheits- und Technologiefirmen sammelte. Zum Beispiel über das sogenannte „Team Themis“, wie sich der Zusammenschluss aus den US-Unternehmen HBGary, Berico und Palantir selbst bezeichnete.

2011 hackten Mitglieder von Anonymous auf die Server von HBGary (bzw. der Tochterfirma HBGary Federal), griffen Passwörter von Managern der Firma ab und übernahmen die Web-Seite des Unternehmens und einige Twitter-Accounts. Die Hacker veröffentlichten über 60.000 E‑Mails, hauptsächlich solche, die Aaron Barr, der damalige CEO von HBGary Federal empfangen oder verschickt hatte. Der hatte zuvor behauptet, er kenne die Identität wichtiger Anonymous-Mitglieder und werde diese an das FBI verkaufen. Seine E‑Mails waren ziemlich aufschlussreich. Aus ihnen ging hervor, dass sich die Anwaltskanzlei Hunten & Williams an die Firmen gewendet hatte – im Auftrag zweier Klienten: Der Bank of America und der US-Handelskammer. Beide Einrichtungen sahen sich bedroht durch Wikileaks, aber auch und durch Journalisten Glenn Greenwald. Zum Teil war ihre Angst wohl begründet. Denn Wikileaks-Chef Julian Assange hatte damals den Plan, geleakte Bankdaten zu veröffentlichen. Die Bank of America nahm an, dass es sich um Informationen ihrer Kunden handeln könnte.

Nach dem Hack und der Veröffentlichung der Informationen auf Wikileaks, war Barrett Brown einer der wenigen Journalisten, der die Dokumente überhaupt auswertete und seine Ergebnisse aufschrieb. Der heute 32-Jährige hat Hinweise gefunden, die in der Rückschau nur logisch erscheinen. Die Daten von „Team Themis“ über ihre verfolgten Objekte – die Wikileaks-Unterstützer – müssen illegal beschafft worden sein, steht in einem Project PM-Artikel , „weil Bank- und Reiseaktivitäten nicht öffentlich zugänglich sind, genauso wenig wie Logins und Passwörter.“

Das waren – besonders 2011 – schwere Anschuldigungen. Und es waren längst nicht die einzigen. Project PM veröffentlichte außerdem Ausschnitte aus E‑Mails von HBGary-CEO Aaron Barr an seine Komplizen von Berico und Palantir. Darin schreibt Barr über Glenn Greenwald („It is this level of support we need to attack.”), über Überwachung von Wikileaks-Helfern (“need to get people to understand that if they support the organization we will come after them. Transaction records are easily identifiable.”) und über grundsätzliche Überwachungstaktiken (“Search for leaks. Use social media to profile and identify risky behavior of employees.”).

Die beteiligten Firmen waren zu der Zeit auch Dienstleister für die US-Geheimdienste. Wikileaks hatten sie allerdings unabhängig davon ins Visier genommen. Das in einer Präsentation von Palantir als Lösung für das Whistleblower-Problem dargestellte Programm – Palantir Gotham – ist exakt dieselbe Software, die Sean Hunter auf der GovCon-Konferenz in London vorstellte. Damit schließt sich der Kreis. Denn ob Big Data-Technik legal, illegal, nützlich oder unmoralisch ist, entscheiden allein die Daten, die sie auswertet. Und das Programm „Palantir Gotham“ hieß nicht umsonst früher „Palantir Government“. Obwohl das Unternehmen heute oft damit wirbt, dass dieses Programm in erster Linie Unternehmen vor Cyberkriminellen schützen könnte, ist noch für viele andere Zwecke zu gebrauchen. Etwa für die massenhafte Ausspähung und „Data Mining der Arabischen Welt“, schreibt Brown auf Project PM.

Und auch das ist längst noch nicht alles. „Nachdem ich einige Monate damit verbracht hatte, diese E‑Mails zu analysieren und die darin geschilderte Branche auch anderweitig zu untersuchen“, schreibt Brown im Juni 2011 auf der Internetseite des Guardian, habe er eine Zusammenfassung zum geheimen US-Programm Romas/Coin veröffentlicht. Was ermöglicht dieses Programm? Eine umfangreiche Überwachung von sozialen Netzwerken, automatische Sprachauswertung, „Latent Semantic Indexing“ – Programme, die das Thema eines Textes aus dem Kontext ermitteln. Es erlaube Geheimdiensten das „Verhalten, Gespräche und die [sonstigen] Aktivitäten von Millionen Individuen auf einmal“ zu überwachen. Brown identifiziert etwa ein Dutzend Firmen, die an Romas/Coin beteiligt gewesen sein sollen – darunter Apple und Google, wie Brown es in den Dokumenten gefunden haben will. Google und Apple seien „aktive Team-Partner“ gewesen, schreibt Brown.

Das Überwachungs-Projekt Romas/Coin hört sich nach Snowden weniger absurd an, als es noch 2011 gewirkt haben mag. In Deutschland schrieb damals niemand darüber.

Sean Lawson, Experte für Kommunikationstechnologie und Militär-Theorie an der University of Utah, hat damals auch Teile der E‑Mail-Korrespondenz ausgewertet. Lawson ist in seiner Bewertung vorsichtiger als Brown: „Durch die verfügbaren E‑Mails wird nicht komplett klar, wofür das Projekt bestimmt war, für das HBGary, Tasc und Archimedes Unterstützung bei Apple gesucht haben.“ Über das konspirative Projekt der Technologie-Firmen, das zur Internetüberwachung in arabischen Ländern gedient haben könnte, schreibt der Wissenschaftler nicht. Allerdings war Andy Kemps – der Apple-Kontakt von Aaron Barr – auch der „Homeland Defense Manager“ des Unternehmens. Das ging aus dem Linkedin-Profil hervor, das Lawson in seinen Artikel einbezieht. Wofür braucht Apple einen solchen Posten? „Was genau ist Apples Rolle in der Verteidigungs- und Geheimdienstwelt?“, fragt auch Lawson.

Barrett Brown kann sich jedenfalls nicht mehr an Recherchen beteiligen – auch weil ihm mittlerweile verboten wurde, über seinen Fall zu sprechen. Im Dezember 2011 brachten Hacker (unter anderem der mittlerweile zu zehn Jahren Gefängnis verurteilte Jeremy Hammond) rund fünf Millionen E‑Mails der US-Beratungsfirma Stratfor in ihren Besitz und gaben diese an Wikileaks weiter. Brown veröffentlichte den Link in einem Chat von Project PM. Natürlich tat er das. Schließlich hatte sich die Gruppe zum Ziel gesetzt, genau solche Ressourcen auszuwerten und die darin enthaltenen Informationen für die Öffentlichkeit leichter zugänglich zu machen. Aus den Mails gingen illegale Machenschaften von Stratfor hervor, etwa die Überwachung von politischen Aktivisten. Zum Verhängnis wurde dem Journalisten, dass in den E‑Mails auch unverschlüsselte Kreditkarteninformationen waren. Für deren Verbreitung forderte die Staatsanwaltschaft maximal 45 Jahre Gefängnis.

Im September 2012 verhaftete das FBI Brown im Haus seiner Mutter. Nachdem beide monatelang unter Druck gesetzt worden waren, hatte Brown einen FBI-Agenten in einem Youtube-Video bedroht. Auch für dafür soll er verurteilt werden. Die Höhe der geforderten Strafe sei völlig unverhältnismäßig, schrieb etwa Gleen Greenwald, der immerhin jahrelang als Anwalt arbeitete, im März 2013. Was zu dieser Anklage geführt haben mag, kann nur vermutet werden. Brown selbst machte schon vor seiner Verhaftung auf nebulöse Art in einem Tweet HBGary für seine Situation verantwortlich: „If what #HBGary did to me was legal, it will be just as legal if I do some of it to #Agent[RS].”

Vielleicht hatte sich Brown wirklich mit den Falschen angelegt. Mit eben jenen Firmen, die auch sonst keine Skrupel gegenüber politischen Aktivisten hatten. Das ist die eine Seite. „Wir haben vor, die Welt zu einem besseren Ort zu machen“, so beschreibt Palantir die „Mission“ des Unternehmens auf der eigenen Internetseite. Die Skandalfirma verkauft sich mittlerweile konsequent als „nett“. Man möchte das gerne glauben, schließlich soll diese Technik Pharma-Lobbyismus sichtbar gemacht haben und auch den Wiederaufbau auf Haiti unterstützen. Und für die Produzenten von Big Data-Soft- und Hardware ist es leicht, sich als diejenigen zu vermarkten, die die Gesellschaft mit Transparenz beliefern. Auch wenn die eigentliche Wahrheit eine völlig andere ist.

Palantir ist übrigens der Hersteller des „Prism“-Programms. Also, eines Prism-Programms. Dass ihre Erfindung etwas mit der gleichnamigen Späh-Maschine der NSA zu tun haben könnte, bestreitet das Unternehmen ausdrücklich. In der Optik ist ein Prisma ein Stück Glas, das Licht so bricht, das dessen verborgene Struktur sichtbar wird – bunte Farben, die erst überlagert weißes Licht ergeben. Prismen zeigen, dass das, was unsere Augen sehen, aus struktureller Sicht gelogen ist. Das ist eine gute Metapher für Big Data. Die Namensdopplung zeigt, wie stark in diesem Bereich zumindest das Denken aber wohl auch die Technik und die Menschen miteinander verbunden sind.