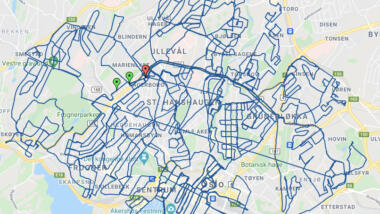

Schnurlose Kopfhörer können dafür genutzt werden, um genaue Bewegungsprofile von Menschen zu erstellen. In Oslo hat der IT-Enthusiast Bjørn Martin Hegnes für ein akademisches Projekt an verschiedenen Stellen der Stadt mit Bluetooth-Empfängern die dort vorbeikommenden Geräte mitgeschnitten. Dafür radelte er über einen Zeitraum von 12 Tagen mehr als 300 Kilometer durch die Stadt. Mit den Empfängern konnte Hegnes die komplette Innenstadt von Oslo beobachten, sie können über eine Entfernung von bis zu 100 Metern Signale erfassen.

Etwa 1,7 Millionen Bluetooth-Nachrichten hat Hegnes auf diese Weise gesammelt und mit Martin Gundersen vom norwegischen Rundfunk „NRK beta“ geteilt. Gundersen arbeitet immer wieder zum Thema Tracking. Im vergangenen Jahr hatte er anhand von Standortdaten, die von kommerziellen Apps gesammelt werden und die er vollkommen legal bei Datenbrokern kaufte, sich selbst de-anonymisiert – der Beweis, dass damit eine engmaschige Überwachung möglich ist, die Rückschlüsse auf das Privatleben der Betroffenen zulässt.

Statische MAC-Adresse ist wiedererkennbar

Im Datensatz von Hegnes fand Gundersen mehr als 100 Kopfhörer, die er sich genauer anschaute. Darunter waren Modelle von bekannten Firmen wie Bose, Jabra, Bang & Olufsen, Sennheiser und JBL. Identifizieren lassen sich diese Geräte über die so genannte MAC-Adresse, welche diese bei Bluetooth-Anfragen mitschicken. Sie wird benötigt, damit die Geräte miteinander kommunizieren können. Bei alten Geräten ändert sich diese Nummer nicht und lässt so eine eindeutige Zuordnung zu. Neuere Geräte ändern die MAC-Adresse von Zeit zu Zeit und erschweren damit derartige Angriffe auf die Privatsphäre.

Gegenüber dem norwegischen Rundfunk sagten die Hersteller Jabra und Bang & Olufsen, dass die betroffenen Geräte schon älter seien. Sennheiser kündigte gegenüber NRK beta an, dass die nächste Generation wechselnde MAC-Adressen haben werde. Begründet wird die statische Adresse damit, dass ältere Bluetooth-Standards sonst die Geräte nicht erkennen könnten und die Nutzer:innen darunter leiden würden. JBL und Bose antworteten nicht auf die Presseanfrage von NRK.

Der IT-Experte Hegnes warnt Nutzer:innen außerdem davor, Geräten Namen zu geben, die den eigenen Vor- oder Nachnamen enthalten. „Das könnte die Identifizierung noch einfacher machen“, sagte er gegenüber dem NRK. Im untersuchten Datensatz hatten 36 Personen ihren Geräten den vollen Vor- und Nachnamen gegeben, viele weitere Geräte enthielten Vornamen oder Nachnamen. In der Versuchsanordnung von Hegnes waren die Bluetooth-Empfänger an seinem Fahrrad montiert und damit immer in Bewegung. Mit fest installierten Geräten an verschiedenen Orten in der Stadt wäre es hingegen möglich, dauerhaft Profile der Menschen zu erstellen, die dort regelmäßig vorbei kommen.

Einen der Menschen, der seinem Gerät den vollen Namen gegeben hatte, kontaktierte die Redaktion. Er sagte gegenüber dem Medium: „Es ist unangenehm zu wissen, dass andere, die man nicht kennt, einen über Bluetooth verfolgen können. Das ist mir nie in den Sinn gekommen.“

Liste der betroffenen Geräte laut Recherche von NRK beta:

- Bang & Olufsen: Beoplay E8, Beoplay H7, Beoplay H8i, Beoplay H9

- Jabra: Elite Active 65t, Jabra Elite 65e, Jabra Evolve 75e

- Bose: QuietComfort 35, QuietComfort 35 II

- JBL: JBL Reflect Mini NC

- Sennheiser: Momentum True Wireless 2, Momentum 3