ForscherInnen des Citizen Lab an der Universität von Toronto in Kanada suchten seit Dezember nach Signaturen von Überwachungs-Hardware der Firma Blue Coat, und wurden fündig. Unter anderem durch die Suchmaschine Shodan fanden sie 377 solcher Geräte weltweit, 61 davon in den öffentlichen oder von Regierungen bereitgestellten Netzwerken von Ländern, deren Wahrung der Menschenrechte und Meinungsfreiheit zumindest bezweifelt werden können.

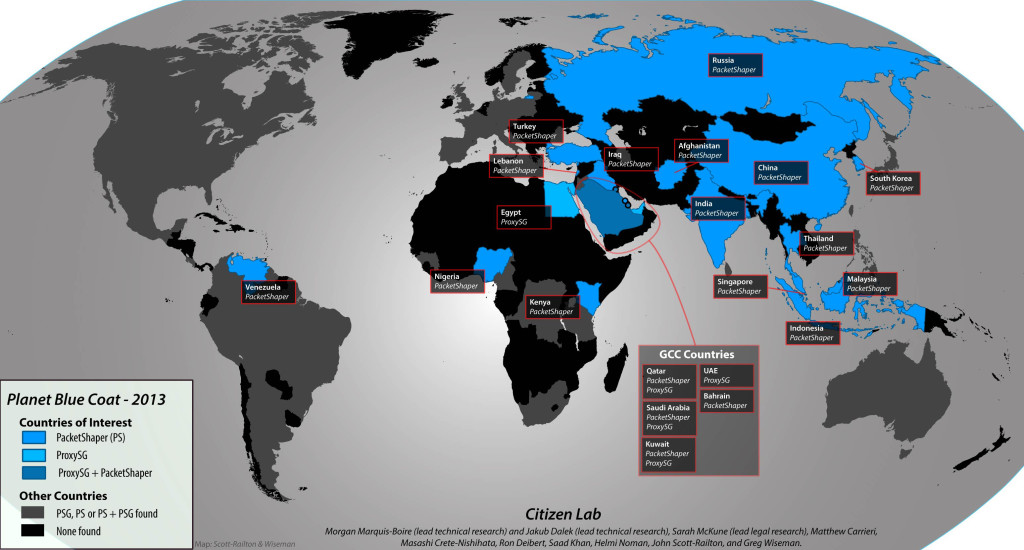

Eines der Produkte, Blue Coat ProxySG, wird auf der Webseite des Unternehmens beworben als Möglichkeit für „die flexible richtlinienbasierte Überwachung und Steuerung von Daten, Benutzern, Anwendungen und Protokollen“. Das zweite Device, dass das Citizen Lab entdeckte, ist der PacketShaper. Dieser sei „eine einzigartige, modulare All-in-One-Lösung, mit der Sie Anwendungen im gesamten Netzwerk überwachen, steuern, komprimieren und beschleunigen können“, wirbt Blue Coat. Gefunden wurde der ProxySG in Ägypten, Saudi-Arabien, Kuwait, Katar und den Vereinigten Arabischen Emiraten, der PacketShaper in Afghanistan, Bahrain, China, Indien, Irak, Kenia, Kuwait, Libanon, Malaysia, Nigeria, Katar, Russland, Saudi-Arabien, Südkorea, Singapur, Thailand, Türkei und Venezuela.

2011 hatten ForscherInnen, unter anderem vom Citizen Lab, herausgefunden, dass die Technik von Blue Coat in Syrien sowie Burma zur Filterung des Internets eingesetzt wurde. Blue Coat hatte eingeräumt, dass ihre Technik in Syrien angewendet würde, diese sei jedoch von Dritten dort eingeführt worden, da das Unternehmen keine Geschäftsbeziehungen mit Syrien habe. Zu den neuen Befunden hat sich Blue Coat bisher nicht geäußert.

Die ForscherInnen zeigen mit dieser Arbeit wieder einmal, dass die Verbreitung von Techniken zur Überwachung und Filterung zu wenig kontrolliert wird. Denn, auch wenn der Einsatz in Demokratien oftmals bereits diskussionwürdig ist, sind solche Techniken in den Händen repressiven Staaten eindeutig Mittel zur Verletzung der Menschenrecht und der Meinungsfreiheit, die so auch genutzt werden. Schließlich ist der Unterschied zwischen Internet in Diktaturen und Deutschland nur eine Konfigurationsdatei.

One of the key goals of the debates surrounding dual-use technologies is to determine a method of crafting effective controls on such technology that simultaneously limit its sale and deployment for purposes that negatively impact human rights, while protecting those uses that serve legitimate purposes and result in benefits to society. Such an approach requires an understanding of the likely end use of the technology in any given scenario, as well as carefully crafted legal and regulatory language to prevent over- or under-inclusiveness by companies when assessing whether particular products and services fall within the scope of controls.

Exportkontrollen, wie sie bei Netzpolitik.org für Gamma FinSpy gefordert wurden und werden, halten die ForscherInnen des Citizen Lab für eine, wenn auch nicht ihre präferierte Lösung. Es brauche vielmehr eine Kombination von Exportkontrollen, klar formulierten Richtlinien, Selbstregulierung und Corporate Social Responsibility, um zu verhindern, dass durch neue technische Möglichkeiten der Überwachung eine Verletzung der Menschenrechte stattfinde.

Mehr zum Hintergrund ihrer Forschung, der Herangehensweise, methodischen Umsetzung und den Ergebnissen gibt es bei den ForscherInnen vom Citizen Lab sowie zu den einzelnen Staaten nochmal hier.