Die Stiftung Warentest hat 15 Mailanbieter untersucht und bewertet. Testsieger wurden wie im letzten Jahr die beiden kostenpflichtigen Dienste Mailbox.org und Posteo.de mit der Gesamtnote 1,4. Den letzten Platz belegte Googles Gmail mit einer Note von 3,4. Insbesondere im Wertungsbereich „Schutz und Privatsphäre“ konnten sich Mailbox.org und Posteo mit Noten von 1,0 und 1,1 deutlich von der Konkurrenz absetzen, Nächstplatzierte in dieser Kategorie sind Web.de und GMX mit jeweils einer 2,2. Am schlechtesten schneidet in dieser Kategorie Yahoo Mail mit einer 3,7 ab. Die Dienste Microsoft Outlook.com und Gmail wurden zudem wegen Mängeln im Kleingedruckten abgewertet.

Privatsphäre als Qualitätsmerkmal

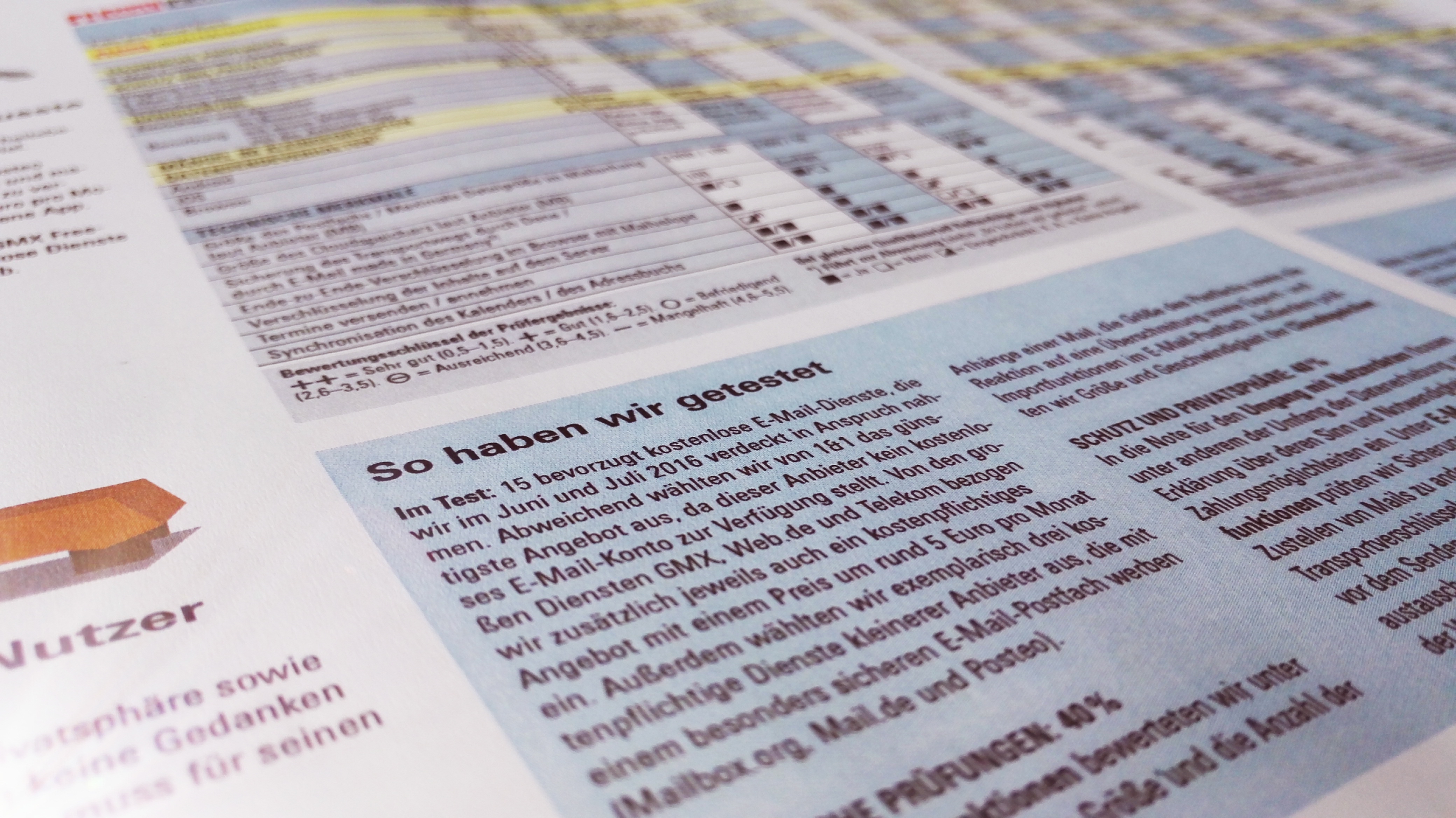

40 Prozent der Wertung des Tests ergab sich aus der technischen Prüfung und den E‑Mail-Funktionen. Hierzu gehörten Speicherplatz, Maximalgröße für E‑Mails, aber auch Import- und Exportfunktionen. Weitere 40 Prozent wurden über den Schutz und die Privatsphäre bewertet. Dazu zählten Umgang mit Nutzerdaten, Datensparsamkeit, Transportverschlüsselung, Einbindung von Mailvelope oder die Existenz von Zwei-Faktor-Authentifizierung. Mit den restlichen 20 Prozent wurde die Handhabung getestet. Hierbei floss die Usability genau so ein wie störende Werbeeinblendungen.

Positiv ist hervorzuheben, dass die Stiftung Warentest im Bericht großen Stellenwert auf Verschlüsselung legt und diese im Artikel sogar erklärt. Auch wird die Verschlüsselungsfunktion von Mailbox.org, bei der man seinen privaten PGP-Key auf deren Server legen kann, kritisch begleitet. Diese Funktionalität mag zwar einfach sein, ist aus Gesichtspunkten der Sicherheit aber abzulehnen. Ursprünglich wollte die Stiftung Warentest diese Funktion wohl positiv bewerten, schreibt Posteo in einem Blogbeitrag. Dort wird außerdem kritisiert, dass der Test keine Bewertung wichtiger Qualitätsmerkmale von HTTPS-Verschlüsselung zwischen Browser und Anbieter vorgenommen hätte. Funktionen wie zum Beispiel HSTS, OCSP, Certificate Transparency oder HPKP wären nicht Bestandteil der Bewertung. Auch seien die Transportwegeverschlüsselung STARTTLS und DANE erst auf Nachfrage und Senden der BSI-Richtlinie aufgenommen worden.

Offenlegung: Posteo spendet regelmäßig an netzpolitik.org, ohne dafür eine Gegenleistung zu erwarten.