Letzte Woche fand das Oslo Freedom Forum statt, eine Konferenz, auf der hunderte „Dissidenten, Innovatoren, Journalisten, Philanthropen und Politiker“ diskutieren, wie man am besten „autoritäre Regime herausfordern und freie und offene Gesellschaften fördern kann“. Einer der Gäste war Rafael Marques de Morais, der sich in Angola gegen Korruption einsetzt. In einem Workshop, wie man seine Geräte gegen staatliche Überwachung schützen kann, entdeckte der Aktivist Jacob Appelbaum auf dessen Computer eine neue Überwachungs-Software.

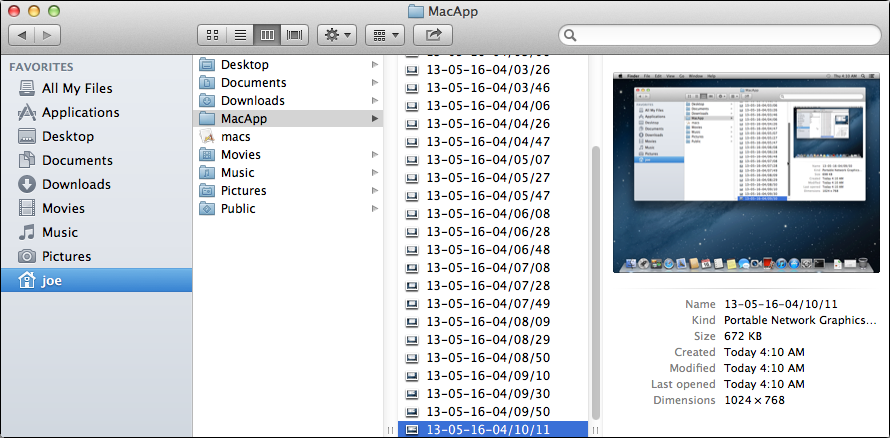

De Morais nutzt einen Apple-Laptop mit OS X und verwendet die Anonymisierungs-Software Tor. Am 8. April erhielt er eine E‑Mail mit einem infizierten Dateianhang. Beim Öffnen installierte sich eine eher einfache Spyware, die mit einer validen Apple Developer ID signiert war. Die Spähsoftware machte regelmäßig Screenshots vom Rechner und schickte die an Server in den Niederlanden.

Mit diesen Screenshots lassen sich unter anderem Dokumente, Skype-Chats und E‑Mails des Überwachten mitlesen, wie Jacob in einem Video erläutert:

Zeitgleich mit dieser Entdeckung veröffentlichte die IT-Security Firma Norman Shark einen Bericht über Spyware aus Indien. Die norwegische Telefongesellschaft Telenor wurde ebenfalls mit der „Spear Phishing“ Methode angegriffen und ausgespäht. Bei der Untersuchung des Angriffs stellte sich heraus, dass Telenor nur eines von vielen Zielen in einem größeren Angriffsnetzwerk ist. Zunächst wurden demnach Ziele „von nationalem Interesse“, wie in Pakistan, überwacht. In den letzten Jahren widmeten sich die Angreifer/innen auch Zielen zur Industrie-Spionage.

Bei genauerer Untersuchung stellte sich heraus, dass der Angriff auf den Laptop von Rafael Marques de Morais mit der selben Infrastruktur durchgeführt wurde, wie die Spionage made in Indien. Eine weitere Spähsoftware wurde von der selben Apple Developer ID signiert. Die Ziele waren nicht wenige:

We do not know all countries affected by attacks from the Hangover group, but we have seen indicators from countries Norway, Pakistan, US, Iran, China, Taiwan, Thailand, Jordan, Indonesia, UK, Germany, Austria, Poland, Romania and more – and the activist in Oslo Freedom Forum was reportedly from Angola.

Dieser Fall zeigt erneut, dass es gegen Spähsofwtare keinen ausreichenden technischen Schutz gibt. Mit genug Aufwand wird jedes Computersystem zur Wanze. Umso wichtiger ist es, Staatstrojaner politisch zu verhindern und bekämpfen.