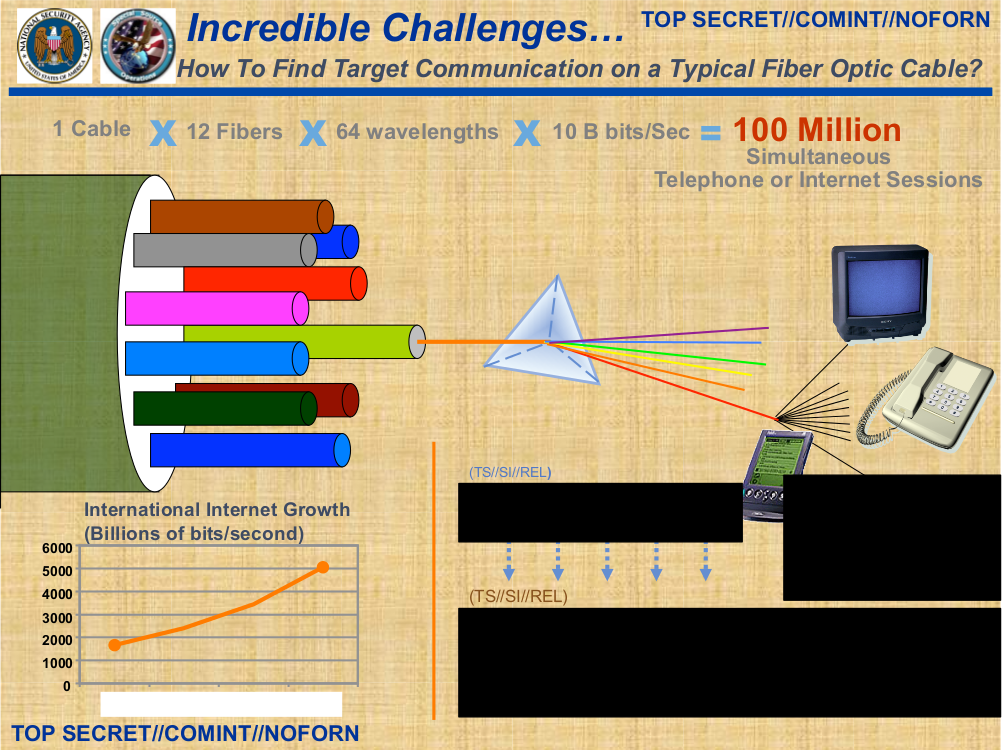

Der Bundesnachrichtendienst darf laut Gesetz internationale Telekommunikationsbeziehungen massenhaft abhören, aber „nur“ 20 Prozent „der auf diesen Übertragungswegen zur Verfügung stehenden Übertragungskapazität“. Die Bundesregierung behauptet, dass „durchschnittlich auf rund 5 Prozent des Datenverkehrs zugegriffen [werde], die vereinbarte Obergrenze von 20 Prozent des Datenverkehrs werde fast nie ausgeschöpft“. Trotzdem haben wir uns schon vor Snowden gefragt:

Es ist zudem unklar wie sichergestellt wird, dass die Geheimdienste sich tatsächlich auf die Überwachung einer „erlaubten“ Quote von 20 Prozent der digitalen Kommunikation beschränken: Denn die vier Provider sind gegenüber dem Bundesnachrichtendienst zur vollständigen Übergabe aller Daten verpflichtet.

Ein Fünftel wovon?

Im Geheimdienst-Untersuchungsausschuss hat sich diese Befürchtung mittlerweile bestätigt. Ende Januar fassten wir zusammen:

Der BND vertritt die Rechtsauffassung, dass die 20-Prozent-Regel aus dem G-10-Gesetz auch eingehalten wird, wenn zwei von zehn Leitungen vollständig abgehört werden. Die „Übertragungskapazität“ wird also auf die Anzahl der Leitungen angewendet, nicht auf die Kapazität der einzelnen Leitungen.

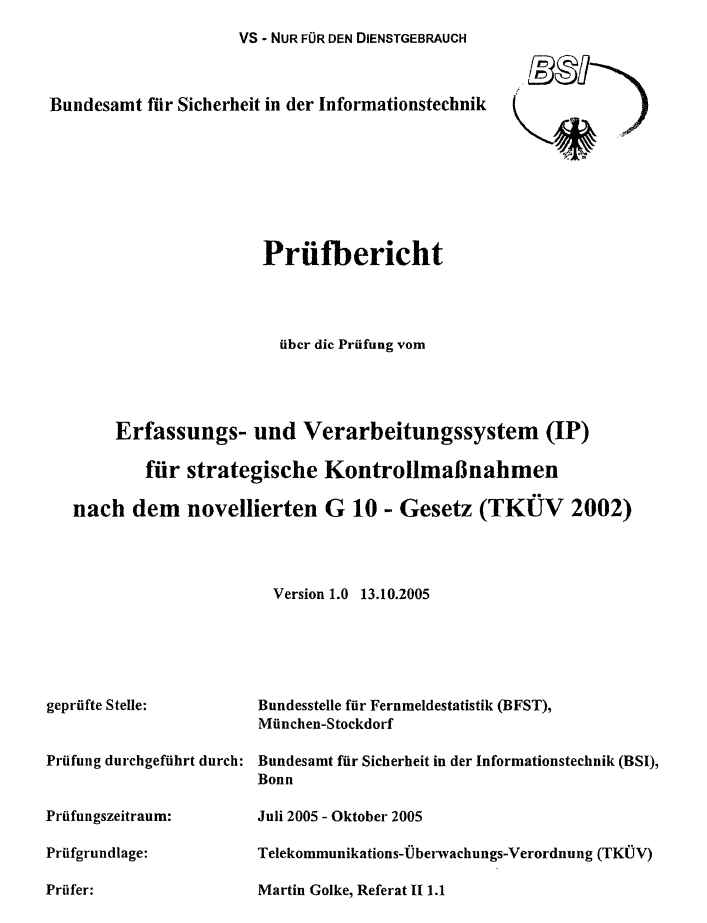

Geheimer Prüfbericht

Grundlage war die Aussage von Martin Golke, einem Mitarbeiter des Bundesamts für Sicherheit in der Informationstechnik (BSI), der einen Prüfbericht über den so genannten „Separator“ erstellt hat. Das ist ein „Erfassungs- und Verarbeitungssystem“ zum Abschnorcheln und Filtern von Internet-Datenverkehr, das unter anderem bei der Deutschen Telekom zur Operation Eikonal eingesetzt wurde.

Der BSI-Prüfbericht ist „Nur für den Dienstgebrauch“ eingestuft und bisher leider nicht öffentlich. Eine von uns gestellte Anfrage nach Informationsfreiheitsgesetz wurde abgelehnt, mit der Begründung:

Die Kenntnisnahme der angeforderten Informationen durch Unbefugte könnte für die Interessen der Bundesrepublik Deutschland nachteilig sein, da die Informationen ein technisches System des Bundesnachrichtendienstes betreffen und sich aus ihnen unter Umständen Rückschlüsse auf Strategien und Aktivitäten des Dienstes ziehen lassen.

Die Aufklärung der „Aktivitäten des BND“ ist aber gerade die Aufgabe des Geheimdienst-Ausschusses. Also haben wir das Dokument aus dem Jahr 2005 anderwertig erhalten und veröffentlichen es an dieser Stelle in vollem Umfang: Prüfbericht über die Prüfung vom Erfassungs- und Verarbeitungssystem (IP) für strategische Kontrollmaßnahmen nach dem novellierten G 10-Gesetz (TKÜV 2002).

Keine Reduktion implementiert

Dieser Prüfbericht soll „die Einhaltung der Anforderungen […] [zertifizieren]“, also dass die Hardware, die der BND zum Abschnorcheln von Glasfasern einsetzt, gesetzeskonform ist. Darunter fällt auch die 20-Prozent-Regel, dennoch heißt es zur „Anteilreduktion des Gesamtverkehrs“:

Diese Anforderung wurde nicht mit IT-Maßnahmen umgesetzt. Dies wurde so begründet, dass der Gesamtverkehr aller Auslandsverbindungen weitaus größer ist, als mit den vorhandenen Mitteln abgreif- und verarbeitbar. Da die 20%-Regel sich an diesem Gesamtverkehr und nicht an dem bei einem bestimmten TK-Provider lokal abgreifbaren Verkehrsaufkommen orientiert, kann sie auch ohne weiteres mit anderen Maßnahmen eingehalten werden, etwa indem nur genau der Anteil angezapft wird, der gesetzlich erlaubt ist.

Die gesetzlich geforderte Anteilreduzierung auf maximal 20 % des gesamten Auslandsverkehrs kann nicht allein mit den implementierten IT-Maßnahmen garantiert werden, da keine Reduktion implementiert wurde.

Auf Deutsch: Der Geheimdienst hält sich nicht an das Gesetz – oder hat zumindest eine sehr eigene und geheime Interpretation davon. Das reiht sich nahtlos ein in weitere eigentümliche Rechtsauffassungen wie Weltraumtheorie (Satelliten sind in Weltraum, also gelten beim Abhören keine deutschen Gesetze), Funktionsträgertheorie (Grundrechtsträger können ihre Grundrechte in bestimmter Funktion verlieren) und geheime, illegale Datenbanken.

Lieber Gott und BND

Auch weitere Anforderungen an das Gerät (Begrenzung der Region, Löschung der nicht benötigten Überwachungsdaten, Verhinderung von Fernzugriffen, Zugriffskontrolle) muss das BSI überprüfen und zertifizieren, bevor der BND die Technik einsetzen darf. Dazu kam heraus:

Das geschieht aber nur mittels „Typmusterprüfung“ anhand von Dokumenten. Hardware wird nicht aufgeschraubt, Software nicht analysiert. Ein Angriff ausländischer Nachrichtendienste ist dabei kein Szenario.

Oder zusammengefasst:

Notz: Was die Maschine letztendlich tut, das weiß der liebe Gott allein?

Golke: Und der BND.

Konformität mit den gesetzlichen Bestimmungen

Trotzdem lautet das Fazit des Prüfberichts:

Für alle fünf Anforderungen, die gemäß TKÜV (2002) geprüft wurden, sind ausreichende Maßnahmen umgesetzt worden und können daher am Prüfmuster als eingehalten gelten, so dass die Konformität mit den gesetzlichen Bestimmungen in der dargelegten Tiefe nachgewiesen wurde.

Hans-Christian Ströbele sagte in der Ausschuss-Sitzung:

Ströbele: Ich bin erschüttert. Ich bin auch im Parlamentarischen Kontrollgremium. Wenn ich in Zukunft bei Informationstechnik mal misstrauisch bin und mir geantwortet wird „das ist BSI-zertifiziert“, das ist dann wie hier? Eine Plausibilitätsprüfung ohne einen einzigen Test?

Golke: [Pause.]

Ströbele: Verstehen sie mein Problem? Bisher wurde immer gesagt, BSI sind Fachleute, die zertifizieren dass, dann hat das seine Ordnung. Dieser Glaube ist erschüttert.

Davon ungehindert erarbeitet das Innenministerium gerade ein neues Gesetz, das die Befugnisse des BND zum Abschnorcheln von Glasfasern noch ausweitet: auf den „Gefahrenbereich Cyber“.

Daten müssen sofort gelöscht werden

Martina Renner, Obfrau der Linken im Geheimdienst-Untersuchungsausschuss, kommentiert gegenüber netzpolitik.org:

Durch die Rechtsauffassung des BND wird die gesetzliche Kapazitätsschranke komplett ausgehebelt und ein 100%-iger Abgriff der jeweiligen Leitungsinhalte ermöglicht, während auf dem Papier den Kontrollgremien kleinere Prozentzahlen vorgegaukelt werden. Das ist klar rechtswidrig.

Alle auf Basis der bisherigen rechtswidrigen Konstruktion erlangten Daten müssen sofort gelöscht werden. Zweitens müssen die gesetzlich angeordneten Prüfungen durch BSI und Bundesnetzagentur unabhängig von juristischen Selbstbewertungen des BND, des Kanzleramtes usw. stattfinden und zudem auch die tatsächlichen technischen Gegebenheiten der Geräte einbeziehen und jeweils vor Ort stattfinden. Eine bloße „Auf-dem-Papier-Prüfung“ ist mit dem gesetzlichen Auftrag des BSI nicht vereinbar.

Dringend gesetzliche Korrekturen

Konstantin von Notz, stellvertretender Fraktionsvorsitzender und Obmann der Grünen, kommentiert gegenüber netzpolitik.org:

Die Probleme bezüglich der konkreten Umsetzung der rechtlich unklaren G-10-Vorgaben, das zeigt der BSI-Bericht aus dem Jahr 2005, sind dem BND und dem BSI offenbar seit 10 Jahren bekannt. Bemüht sie abzustellen hat man sich nicht. Diese Unklarheiten wurden durch die vom Untersuchungsausschusses geladenen sachverständigen Verfassungsrechtler noch einmal bestätigt.

Die derzeitigen rechtlichen Regelungen zum Schutz des Telekommunikationsgeheimnisses laufen ins Leere. Das hat die bisherige Aufklärung durch den Untersuchungsausschuss verdeutlicht. Auch das Konstrukt, nachdem sich die 20 %-Grenze auf die mögliche Kapazität der Übertragungswege bezieht, erscheint höchst fragwürdig.

Hier bedarf es insgesamt, auch darauf haben die geladenen Sachverständigen klar verwiesen, dringender gesetzlicher Korrekturen, um den verfassungsrechtlich verbrieften Grundrechtsschutz der Bürgerinnen und Bürger sicherzustellen. Die Bundesregierung fordern wir noch einmal mit Nachdruck auf, diese verfassungsrechtlichen Klarstellungen zum Schutz privater Kommunikation endlich anzugehen.

SPD will kritisch prüfen

Update: Christian Flisek, Obmann der SPD, kommentiert gegenüber netzpolitik.org:

Unser Ziel ist es, einer Totalüberwachung durch den BND wirksame Grenzen zu setzen. Wir wollen deshalb kritisch prüfen, ob diese Vorschrift angesichts der technischen Veränderungen noch zeitgemäß ist. Sie ist auf leitungsvermittelte Telekommunikation zugeschnitten worden und es ist fraglich, ob sie heute ihren Zweck bei packetvermittelten Verkehren noch erfüllen kann.

Update: Jetzt kommentiert auch Nina Warken, Obfrau der CDU/CSU, gegenüber netzpolitik.org:

Das in diesem Beitrag geschilderte Rechtsproblem besteht nicht. Paragraph 10 Absatz 4 G10-Gesetz spricht nicht von Kapazitätsanteilen einzelner Leitungen, sondern von einem Gesamtanteil an den in einer G10-Anordnung bezeichneten Übertragungswegen.

Auch der genannte BSI-Bericht beschreibt weder eine Rechtsauffassung noch die praktische Umsetzung der 20-Prozent-Grenze des G10-Gesetzes. Der Bericht behandelt lediglich Fragen, die sich stellen, nachdem die gesetzlich vorgeschriebene Anteilsreduzierung bereits umgesetzt ist.

Nach der Zeugenbefragung vom 29.01. haben alle Fraktionen bemängelt, dass nicht erkennbar wurde, ob das BSI die Einhaltung der Auflagen prüft, die es bei seinen Prüfungen für die Nutzung von Gerätschaften durch den BND macht. Eine solche Überwachung der Vorgaben des BSI muss aus unserer Sicht künftig sichergestellt werden.

Nicht auf BSI setzen

Prof. Niko Härting, Rechtsanwalt und Kläger gegen die anlasslose Massenüberwachung des BND, kommentiert gegenüber netzpolitik.org:

Der Prüfbericht zeigt, dass man schon vor 10 Jahren Probleme hatte, die gesetzlichen Anforderungen für den „Datenstaubsauger“ einzuhalten. So wurde die 20%-Begrenzung zwar mit dem Prüfsiegel des BSI versehen, der Prüfer gab jedoch unumwunden zu, nicht einschätzen zu können, wie diese Begrenzung eingehalten werden kann und soll. Zu der Begrenzung auf bestimmte Regionen fiel dem Prüfer nicht viel mehr ein als die Feststellung, dass Informationen über IP-Adressen und deren Zuordnung „möglichst aktuell zu halten“ seien. Der Prüfbericht beweist, dass man auf das BSI nicht setzen kann, wenn es um eine Überwachung der Abhörtechnik geht.

Update: Thomas Stadler kommentiert in seinem Blog: Wieviel Prozent der Telekommunikation darf der BND eigentlich überwachen?

Dass der BND die gesetzlich vorgeschriebene 20-Prozent-Regel hintertreibt, kann man allerdings nicht wirklich behaupten. Das Problem ist die gesetzliche Regelung, die verfassungswidrig sein dürfte. Denn diese Regelung ist – übrigens unter rot-grün 2001 eingeführt – gezielt so konzipiert worden, dass u.U. auch eine Vollüberwachung in Betracht kommt.

Hier der komplette Prüfbericht:

VS – Nur für den Dienstgebrauch

Bundesamt für Sicherheit in der Informationstechnik

Prüfbericht

über die Prüfung vom

Erfassungs- und Verarbeitungssystem (IP) für strategische Kontrollmaßnahmen nach dem novellierten G 10 – Gesetz (TKÜV 2002)

Version 1.0 13.10.2005

- geprüfte Stelle: Bundesstelle für Fernmeldestatistik (BFST), München-Stockdorf

- Prüfung durchgeführt durch: Bundesamt für Sicherheit in der Informationstechnik (BSI), Bonn

- Prüfungszeitraum: Juli 2005 – Oktober 2005

- Prüfgrundlage: Telekommunikations-Überwachungs-Verordnung (TKÜV)

- Prüfer: Martin Golke, Referat II 1.1

1. Inhaltsverzeichnis

- Inhaltsverzeichnis

- Prüfgrundlage

- Bezugsdokumente und erfolgte Prüftermine

- Abgrenzung des IT-Systems

- Einsatzumgebung

- Prüfung

- Prüfergebnis und resultierende Empfehlungen

2. Prüfgrundlage

Prüfgrundlage waren die zu prüfenden Anforderungen (AF) in den diesbezüglichen gesetzlichen Bestimmungen des novellierten G 10 – Gesetzes (TKÜV § 27 Abs. 2) :

- AF1 Begrenzung der Region (§ 10 (4) Satz 2 G 10)

- AF2 Anteilreduktion des Gesamtverkehrs (§ 10 (4) Satz 3 G 10)

- AF3 Löschung der nicht benötigten Überwachungsdaten (§ 27 (2) 2 TKÜV)

- AF4 Verhinderung von Fernzugriffen (§ 27 (2) 3 TKÜV)

- AF5 Zugriffskontrolle (§ 27 (2) 4 TKÜV)

3. Bezugsdokumente und erfolgte Prüftermine

- Initiale Besprechung BND/BSI v. 30.03.05

- Korrespondenz BND v. 11.04.05 mit technischer Dokumentation zum Vorhaben „EVN G 10 III“

- Technische Dokumentation zum Entwicklungsvorhaben EVN G 10 III Version 1.0a v. 08.03.05

- Technische Dokumentation zum Entwicklungsvorhaben SEPARATOR Version 1.3 v. 16.02.05

- Korrespondenz BND v. 31.05.05 mit technischer Dokumentation „DAFIS“

- Technische Dokumentation zum System DAFIS Version 1.0 v. 18.05.05

- Diverse Telefonate zur Klärung technischer Fragen I./Golke z.B. v. 29.07.05

- Vor-Ort Prüftermin im BFST-Labor sowie BND-DFmA v. 13.-14.09.05

- Korrespondenz BSI v. 23.09.05 mit Prüfbericht v0.1 zur Abstimmung

- Telefonat K./Golke Prüfbericht Anmerkungen BND v. 12.10.05

4. Abgrenzung des IT-Systems

Das geprüfte Erfassungs- und Verarbeitungssystem wird aus verschiedenen vernetzten IT-Komponenten gebildet, die mehrere Teilnetze bilden und sich dabei auf die Betriebsstellen und die Zentrale verteilen. Bis auf die erforderliche offene Schnittstelle, die an den Kopfstellen die Rohdaten übernimmt, werden geschlossene virtuelle Netze (VPN) gebildet und über SINA-Verschlüsselungstechnik nach außen hin abgesichert. Die Netzkomponenten sind teilweise kommerziell erhältlich, wurden teilweise aber auch aufgrund der Einzigartigkeit vom BND selbst entwickelt, so etwa die Steuersoftware des Separator-Routers und die Datenselektionsstufe.

Die vom Netzbetreiber gelieferten Rohdaten werden dabei schrittweise verschiedenen Verarbeitungsstufen unterzogen:

Verarbeitungsstufe 1 (Separater-Frontend):

Am Kopfende in der Betriebsstelle werden die zu überwachenden Rohdaten vom Netzbetreiber zunächst an einen Frontend („Separater“) übergeben, der vorwiegend Datenreduktionsfunktionen übernimmt und über ein eigenes „Management Network“ gesteuert wird, dass von der Zentrale aus beschickt werden kann (s. [4]).

Verarbeitungsstufe 2 (Verarbeitungssystem):

In einem weiteren Bearbeitungsschritt („IMAXX-Verarbeitungssystem“) werden die gewonnenen IP-Einzelpakete (aus der OSI-Schicht 3) zusammengesetzt, so dass sie als weiterverarbeitbare Nutzdaten (jenseits von OSI Schicht 4) vorliegen (s. [3]).

Verarbeitungsstufe 3 (Datenselektion):

In der letzten Verarbeitungsstufe („Datenselektion“) können die Nutzerdaten je nach Selektionsprofil weiteren Formatumwandlungen unterzogen werden, so dass sie im gewünschten applikationsspezifischen Format vorliegen und endgültig auf gesetzeskonforme Relevanz für den BND geprüft und selektiert werden können oder verworfen werden (s. [6]).

Geprüft wurden bei diesem System lediglich die relevanten Verarbeitungszweige, die im Rahmen der Aufgabenstellung zu betrachten waren; anderweitiger Verkehr, der keinen gesetzlichen Beschränkungen unterliegt (nicht-deutscher Verkehr, sog. „Routineverkehr“) wurde nicht weiter betrachtet und die betreffenden weiterführenden Verarbeitungszweige nicht weiter behandelt.

5. Einsatzumgebung

Die Prüfung beschränkte sich auf die im Labor im Standort BFST sowie im DFmA im Standort Pullach sichtbare Einsatzumgebung (Racks). Nicht geprüft wurden die endgültigen Einsatzorte und Einsatzräume, über diese wurden u.a. folgende Annahmen getroffen:

Es wird Vorausgesetzt, dass die Einsatzumgebung in einem Bereich liegt, der entsprechend der Sensibilität der Aufgabe und der entsprechenden geltenden Richtlinien abgesichert ist.

In diesem Zusammenhang wird hingewiesen auf Prüfmöglichkeiten, die das BSI im Bereich materieller Sicherheit (Schutz von Betriebsräumen etc.) bietet und die unterstützend bei Bedarf vor Ort erfolgen könnten.

Es wird weiter vorausgesetzt, dass unbegleiteter Zutritt zu den Räumen, Verfügungsgewalt über Schlüssel, die Bildung von verschiedenen Benutzergruppen mit unterschiedlichen Aufgaben (technisches Personal, Personal mit Ü-Maßnahmenbefugnis, Juristen etc.) mit den diesbezüglichen Vorschriften und autorisierten Überwachungsanordnungen konform gehen.

6. Prüfung

Entsprechend der gesetzlichen Vorgaben waren die identifizierten Anforderungen auf Einhaltung zu prüfen, dazu diente die Dokumentation (s. Kap. 3 Bezugsdokumente) und die exemplarische Sichtung des Erfassungs- und Verarbeitungssystems im BFST-Labor bzw. im BND-DFmA als Grundlage (s. [8]).

Eine erste Aufgabe war zunächst die möglichst präzise Abgrenzung von Komponenten untereinander im Hinblick darauf, ob sie zur Erfüllung einer bestimmten Anforderung beitragen.

6.1 Abgrenzung der Komponenten und Zuordnung zu den Anforderungen

Dazu im folgenden die Auflistung derjenigen Komponenten, die zur Erfüllung einer bestimmten Anforderung beitragen:

Begrenzung der Region (AF1)

Diese Anforderung wird durch eine mehrstufige Auswahlprozedur geleistet, die sich über die Verarbeitungsstufen 1 und 3 erstreckt.

Verarbeitungsstufe 1 (Separator-Frontend)

AF1.1 Im Separatormodul geschieht eine Grobauswahl anhand der IP-Adresse, die mit einer gewissen Unschärfe behaftet ist, da der IPv4-Adressraum keine eindeutige Länderzuordnung kennt. Als Hilfsmittel dienen die jeweils aktuell von den Regionalen Internet Registraturen (RIR) veröffentlichten Zuordnungen der Adressräume zu den Ländern (s. z.B. ftp://ftp.ripe.net/ripe/dbase/split/ripe.db.inetnum.gz oder ftp://ftp.arin.net/pub/stats/arin etc.).

Anschließend leitet der Separater-Frontend alle Pakete mit IP-Adressräumen, für die eine Zuordnung auf deutsche Adressen (genauer: G10-geschützter Verkehr) nicht auszuschließen ist, in den G10-Zweig zur weiteren Bearbeitung durch das in diesem Zweig befindliche Datenselektionsmodul weiter.

Verarbeitungsstufe 3 (Datenselektion)

AF1.2 Das Datenselektionsmodul entscheidet in der Selektionsstufe 2 endgültig darüber, ob es sich um deutschen G10-geschützten Verkehr handelt, der die weiteren Anforderungen erfüllen muss oder nicht. Die zugrunde liegenden Filterprofile können zunächst in einem Testsystem interaktiv erstellt und getestet werden, bevor sie ins Produktionssystem geladen werden.

Die Filterprofile sollen sich aus den einzelnen Anordnungen ergeben, die der parl. G10-Kommission vorgelegen haben und von ihr und dem BMI genehmigt wurden und sollen diese möglichst exakt widerspiegeln (nach Suchworten, Adressen etc.).

Anteilreduktion des Gesamtverkehrs (AF2)

AF2 Diese Anforderung wird in der Verarbeitungsstufe 3 im Datenselektionsmodul in der Selektionsstufe 3 vollführt. Dort soll der nicht relevante Anteil am Verkehr gelöscht werden.

Es ergeben sich aus der Dokumentation allerdings keine Hinweise darauf, wie die Anteilreduktion programmgesteuert umgesetzt ist.

Löschung der nicht benötigten Überwachungsdaten (AF3)

Diese Anforderung ist in allen Komponenten einzuhalten, die Überwachungsdaten verarbeiten und insbesondere verwerfen, das sind:

Verarbeitungsstufe 1 (Separater-Frontend)

AF3.1 Im Frontend ergeben sich zu löschende Daten aus der Klassifizierung als

- Daten gehören nicht zur anvisierten Region

- Daten sind kein eMail-Verkehr (kein SMTP, IMAP oder POP3), in späteren Ausbaustufen sollen allerdings auch andere Protokolle (HTTP und VoIP) hinzukommen

- Daten sind als „Müll“ klassifiziert.

Verarbeitungsstufe 3 (Datenselektion)

AF3.2 In der Verarbeitungsstufe 3 (Datenselektion) ergeben sich zu löschende Daten

- in der Selektionsstufe 1 aus der Negativselektion

- in der Selektionsstufe 3 aus der Qualifizierung (3)

- in der Selektionsstufe 4 aus der Qualifizierung (4).

Darüber hinaus betrifft diese Forderung auch jede andere Komponente, sobald in ihr Überwachungsdaten zwischengespeichert werden.

Verhinderung von Fernzugriffen (AF4)

Diese Anforderung ist von allen Geräten zu erfüllen, in denen kritische Einstellungen verändert werden können.

Verarbeitungsstufe 1 (Separator-Frontend)

AF4.1 Die Verarbeitungsstufe 1 (Separator-Frontend) wird durch das „Separator Management Network“ mit den relevanten Einstellungen (Prefixlisten) geladen und überwacht. Neben der Steuerungsmöglichkeit über den separaten Managementport sind moderne Router auch in der Lage, „in-band“, also über den Zugang, den der zu verarbeitende Verkehr nimmt, auf Steuersignale zu reagieren.

Verarbeitungsstufe 3 (Datenselektion)

AF4.2 In der Verarbeitungsstufe 3 (Datenselektion) werden ebenfalls Einstellungen vorgenommen und verändert:

- In der Selektionsstufe 1 wird die Negativselektion eingestellt.

- In der Selektionsstufe 3 wird die Qualifizierung (3) eingestellt.

- In der Selektionsstufe 4 wird die Qualifizierung (4) eingestellt.

Zugriffskontrolle (AF5)

AF5.1 Diese Anforderung wird primär durch räumliche Gegebenheiten erzielt, also durch spezielle Umfeldmaßnahmen, Räume, Türen und Schlösser in den Racks.

AF5.2 Diese Anforderung wird durch Passwort-Eingaben in die Terminals der Steuerrechner und in die Router erzielt.

Insbesondere gibt es hier auch unterschiedliche Rollen, auf die zu achten ist und die getrennt gehalten werden müssen.

6.2 Erfüllungsgrad der Anforderungen

Ausgehend von den damit abgegrenzten Komponenten und Anforderungen wurde der Erfüllungsgrad der Anforderungen untersucht.

Damit ließen sich die folgenden Ergebnisse an den Mustern im BFST-Labor und im BND-DFmA für die betreffenden Anforderungen AF1 – AF5 erzielen:

Begrenzung der Region (AF1)

AF1.1 In der Verarbeitungsstufe 1 (Separater-Frontend) treffen die Überwachungs-Rohdaten zunächst auf den Separator. Dessen Router ist programmierbar, so dass (entsprechend der Regionalauswahl) IP-Adressen eingespeist werden können, die eine erste grobe Auswahl sowohl der Empfangs- als auch der Sendeadressen bewirken, indem die abgegriffenen IP-Pakete mit den eingespeisten Adressen der ausgewählten Region verglichen werden und dabei bereits Verkehr, der möglicherweise Deutschland zugeordnet ist, ausgefiltert und weitergegeben werden kann zu den in diesem Fall vorgeschriebenen weiteren Verarbeitungsstufen.

AF1.2 In der Verarbeitungsstufe 3 im Datenselektionsmodul in der Selektionsstufe 2 findet die (IT-mäßig) endgültige Kontrolle auf G10-Verkehr statt.

Mit den genauen Kriterien, nach denen gesucht wurde, wird auch die Auswahl der Region komplettiert und anderweitiger Verkehr verworfen. So begrenzt die Prüfung auf die vorgegebenen Adressen und Suchbegriffe der Anordnung damit auch die Region und nicht gesuchte Regionen werden nicht weiter verarbeitet.

Anteilreduktion des Gesamtverkehrs (AF2)

AF2 Diese Anforderung wurde nicht mit IT-Maßnahmen umgesetzt. Dies wurde so begründet, dass der Gesamtverkehr aller Auslandsverbindungen weitaus größer ist, als mit den vorhandenen Mitteln abgreif- und verarbeitbar. Da die 20%-Regel sich an diesem Gesamtverkehr und nicht an dem bei einem bestimmten TK-Provider lokal abgreifbaren Verkehrsaufkommen orientiert, kann sie auch ohne weiteres mit anderen Maßnahmen eingehalten werden, etwa indem nur genau der Anteil angezapft wird, der gesetzlich erlaubt ist.

Hier ist also eine überwachende Kontrolle außerhalb des IT-Systems notwendig, die den Überblick über alle Überwachungsmaßnahmen und deren Umfang hat.

Löschung der nicht benötigten Überwachungsdaten (AF3)

AF3.1 In der Verarbeitungsstufe 1 (Separator-Frontend) werden die verworfenen Überwachungsdaten nicht explizit in einer eigenen Routine gelöscht (d.h. überschrieben), sondern im Rahmen der Programmabarbeitung naturgemäß nach gewisser Zeit von selbst überschrieben. Dies wird angesichts der ausnahmslos benutzten flüchtigen Speicher und der kurzen Überschreibzyklen aufgrund der verarbeiteten Datenflut als ausreichende Maßnahme angesehen.

AF3.2 Gleiches gilt für die Verarbeitungsstufe 3 (Datenselektion) und ihre Selektionsstufen 1, 3 und 4.

Darüber hinaus wurde hierzu dargelegt, dass es diesbezügliche Vorschriften für diesen Bereich gibt, die ganz besonderes Handling der Datenträger mit den Abhördaten erfordern und insbesondere die physikalische Zerstörung vorschreiben, sobald Festplatten oder Komponenten ausgemustert oder unkontrolliert außerhalb der (DFmA-) abgesicherten Räume verbracht werden sollen.

Verhinderung von Fernzugriffen (AF4)

AF4.1 Die in die Betriebsstellen ausgelagerte Verarbeitungsstufe 1 (Separator-Frontend) kann durch ein eigenes „Separator Management Network“ fernadministriert werden, wobei der Zugriff geschützt über SINA-Boxen geschieht und ausschließlich auf die in der jeweiligen Betriebsstelle vorhandenen lokalen (Steuer-) Anschlussports der Router erfolgt.

Diese SINA-geschützte Fernadministrierbarkeit betrifft zum einen die Steuerung und Überwachung der beteiligten Systemresourcen in üblicher Weise (inkl. Temperaturüberwachung usw.) und ist für einen ausfallsicheren Dauerbetrieb üblich und „state-of-the-art“ und wäre nur unter unverhältnismäßig hohem Aufwand lokal zu betreiben.

Die Fernadministrierbarkeit betrifft zum anderen aber auch die zur Regionalbegrenzung relevanten Einstellungen (Laden der Prefixlisten), welche ebenfalls fernadministrierbar sind. Hierzu wurde erklärt, dass diese Listen ja nur den strategischen Anteil der Regionalbegrenzung abdecken und keinesfalls die sensiblen G10-Filterkriterien und G10-Suchbegriffe beinhalten, die erst in den späteren Verarbeitungsstufen zum Tragen kommen und lokal administriert werden.

Dieses Vorgehen ist zudem Teil der Anträge auf Beschränkungsanordnung bei der G10-Kommission.

Weitere Steuerungsmöglichkeiten des Routers, etwa über den Zugang, den der zu verarbeitende Verkehr nimmt („in-band“), sollen gesperrt werden. Als zusätzliche Maßnahme will man eine zusätzliche Sperre der Rückrichtung des Verkehrs vom Router zum Netzbetreiber vorsehen, so dass keinerlei gezielte Steuerung erfolgen kann.

AF4.2 In der Verarbeitungsstufe 3 (Datenselektion) geschieht das Laden der schützenswürdigen G10-relevanten Parameter. Da diese nicht in die kopfseitigen Betriebsstellen verbracht sondern weiterhin in der Zentrale verbleiben soll, geschieht aller Zugriff lokal.

Zugriffskontrolle (AF5)

AF5.1 Die Zugangskontrolle zu den Gerätschaften erfolgt über die Absicherung der Räumlichkeiten. Die Räume und Zugangsbestimmungen sind denen vergleichbar DFmA zu halten (Alarmanlagen etc.). Aufgrund vorhandener exakter Vorschriften und Regelungen wurde auf eine explizite Prüfung verzichtet.

AF5.2 An den Routern und (Steuer-) Terminals befinden sich übliche Passwortschutz-Mechanismen.

Für die Eingabe und Bearbeitung der besonders sensiblen G10-Filterkriterien in der Verarbeitungsstufe 3 (Datenselektion) sind unterschiedliche Rollen eingerichtet:

Die normalen Bearbeiter haben Zugriff auf die Datenbank und können ihren jeweiligen Eingabesatz im Testsystem testen.

Für das „Scharfmachen“ und das Laden der getesteten Filterkriterien in das Produktionssystem ist dann allerdings ein Supervisor notwendig, der spezielle Zugriffsrechte besitzt, die entsprechend der Aufgabe mit einer juristischen Befähigung verbunden sein müssen.

Um die für Überwachungsmaßnahmen erforderliche „Kenntnis nur wenn nötig“ auch für die verschiedenen Gefahrenbereiche umzusetzen, haben die Bearbeiter untereinander nur Zugriff auf ihren Gefahrenbereich und erst der Supervisor ist in der Lage, alle (insgesamt sechs) Bereiche hochzuladen.

7. Prüfergebnis und resultierende Empfehlungen

Für alle fünf Anforderungen, die gemäß TKÜV (2002) geprüft wurden, sind ausreichende Maßnahmen umgesetzt worden und können daher am Prüfmuster als eingehalten gelten, so dass die Konformität mit den gesetzlichen Bestimmungen in der dargelegten Tiefe nachgewiesen wurde.

Die geprüften und umgesetzten Anforderungen und Maßnahmen sind jedoch vielfach abhängig von der richtigen Konfiguration der Komponenten und damit von Einstellungen, die erst im operationellen Einsatz erfolgen.

Hierbei ist auf die folgenden identifizierten operationellen Schwachstellen zu achten, die möglicherweise die korrekte Umsetzung des geprüften Konzeptes und damit die bestätigte Konformität gefährden können:

Begrenzung der Region (AF1)

Bei der Begrenzung der Region in der vorliegenden Weise ist zu beachten, dass die Güte dieser Begrenzung direkt abhängt von den Informationen über IP-Adressen und deren Zuordnung zu Regionen und dass diese möglichst aktuell zu halten sind.

Anteilreduktion des Gesamtverkehrs (AF2)

Die gesetzlich geforderte Anteilreduzierung auf maximal 20 % des gesamten Auslandsverkehrs kann nicht allein mit den implementierten IT-Maßnahmen garantiert werden, da keine Reduktion implementiert wurde. Die korrekte Umsetzung muss anderweitig sichergestellt werden (manueller Abgleich mit der Summe aller, insbesondere anderweitiger Überwachungsmaßnahmen).

Löschung der nicht benötigten Überwachungsdaten (AF3)

Im Zusammenhang mit der Ausmusterung von Komponenten und der darin enthaltenen Festplatten wird darauf hingewiesen, dass Studien zeigen, dass neuere Festplatten aufgrund hoher Koerzitivfeldstärken nicht mehr sicher mit Degaussern gelöscht werden können. Am sichersten für GEHEIM eingestufte Datenträger ist daher die physikalische Vernichtung, wobei ein vorheriges überschreibendes Löschen die Sicherheit vor Wiederherstellung im Einzelfall wesentlich erhöhen kann, etwa mit diesbezüglichem Löschtool vom BSI (s. www.bsi.bund.de/produkte/vsclean).

Verhinderung von Fernzugriffen (AF4)

Beim fernadministrierten Zugriff auf die Steuerung zur Regionalbegrenzung ist darauf zu achten, dass diese nur verschlüsselt geschützt stattfindet, so dass das so gebildete VPN ein geschlossenes System bleibt und Fernzugriff außerhalb dieses VPN damit verhindert wird.

Die Möglichkeit, den Separater-Router „in-band“ zu steuern, also über den Zugang, den der Verkehr nimmt, ist zu sperren.

Weitere als die aufgezeigten Zugriffsmöglichkeiten sind nicht mit diesem Prüfbericht abgedeckt.

Zugriffskontrolle (AF5)

Eine Untersuchung der Zugriffskontrolle und Absicherungen in den Räumen der Außenstellen war nicht Teil der Prüfung. Es wird auf diesbezügliche Vorschriften hingewiesen und auf Prüfmöglichkeiten, die das BSI u.a. im Bereich materieller Sicherheit (Schutz von Betriebsräumen etc.) bietet und die unterstützend bei Bedarf vor Ort erfolgen könnten.

Bonn, den 13.10.2005

(Prüfer)

ihr solltet euch einmal fragen, was bzw. das BSI eigentlich ist! Das BSI ist der technische Arm der NSA! Das Prinzip der Zertifizierung beruht zu 100% auf Regeln der NSA! Alle Zertifizierungsstellen weltweit sind Einrichtungen von Nachrichtendiensten! Die Liste ist öffentlich und für jedermann einsehbar! Natürlich finden sich dort nicht die Dienststellen der Nachrichtendienste, sondern deren Tarnfirmen z.B. Booz Allen Hamilton, CSC etc. diese Liste ist von der Quantität überschaubar! Die Zertifizierung an sich, ist der Schlüssel der Nachrichtendienste zu allen Produkten Software wie Hardware! Durch den Prozess der Zertifizierung erhalten diese Stellen ihren Zugang „in die Produkte“! Weltweit sind alle Hersteller verpflichtet Quellquotes und alle Entwicklungsgeheimnisse offen zu legen!

Spionage muss nicht im geheimen stattfinden, Spionage wird von zivilen Unternehmen, deren Mitarbeiter sich nicht einmal als Spione fühlen müssen praktiziert! Herzliche Grüße an den Untersuchungsausschuss, deren Mitglieder von mir darüber schon vor einem Jahr informiert wurden….aber an weiteren Details nicht interessiert waren….

Autsch … das ging voll daneben.

Vgl. z.B. http://de.wikipedia.org/wiki/Common_Criteria_for_Information_Technology_Security_Evaluation

Quellenschutz bei netzpolitik.org.

Heute: Folge 111

Welche Quelle hat netzpolitik.org für den geheimen BSI-Prüfbericht anwerben können?

A: Martin Golke

B: Martina Renner

C: Mr. X

Bitte wählen Sie Ihren Favoriten jetzt aus.

Der Gewinner/die Gewinnerin erhält eine saure Gurke frei Haus.

Mal wieder so ein schlechter Artikel: Man könnte, anstatt von „geheimen Interpretationen“ und Rechtsbruch zu raunen auch einfach mal ins Gesetz schauen.

G10-Gesetz §10 (4): „…zur Verfügung stehenden Übertragungskapazität“ ist ziemlich klar. Dass diese Einschränkung wg. z.B. Video-Traffic nicht wirklich sinnvoll ist – das kann und muss man kritisieren.

Aber ein bisschen sollte man sich schon an die Fakten halten.

Und Sie schmeissen die obligatorische Nebelkerze..ausm Büro quasi…ins Neuland..äh Netz.

Zerreden ist eine wohlbekannte Taktik.

niemand hat die absicht, einen überwachungsstaat zu errichten.

.~.

Also ich würde diese 20% Regel auch so interpretieren, dass damit 20% der Kommunikationen zwischen Deutschland und dem Ausland gemeint sind. Wenn jetzt 18% der HTTP Requests und E-Mails z.B. zwischen Pakistan und DE hin und her gehen, wäre es ok diesen Traffic komplett abzugreifen.

Ich denke die Intention hinter der Gesetz ist es einfach zu verhindern, dass 100% der Kommunikation die zwischen Deutschland und Drittstaaten stattfindet abgehört werden kann. Es zwingt den BND gewisse Selektoren zu verwenden und nicht die anlasslose „Brute-Force Datenkrake alles speichern“ Methode zu wählen. Diesen Zweck erfüllt das Gesetzt ja aber scheinbar!

Ich bin auch gegen die sinnlose Überwachung des Internets (gerade im Zeitalter von Verschlüsselung und Netzen wie I2P oder TOR), jedoch in diesem speziellen Fall finde ich sollte man nicht so ein aufheben um genau dieses Gesetz machen, dass ist komplett kontraproduktiv!

Am Ende siegt eh die Kraft des faktischen und in 10-15 Jahren ist es einfach nicht mehr sinnvoll für Geheimdienste den Datenverkehr mitzuschneiden, da bis dahin auch der letzte Buschterrorist weiß wie er das mit einfachsten Mitteln umgeht.

„Am Ende siegt eh die Kraft des faktischen und in 10-15 Jahren ist es einfach nicht mehr sinnvoll für Geheimdienste den Datenverkehr mitzuschneiden, da bis dahin auch der letzte Buschterrorist weiß wie er das mit einfachsten Mitteln umgeht.“

Nur, dass in dieser Zukunft der „normale Mensch“ schon beim Gedanken an Verschlüsselung im Knast sitzt :(

Auf welche Textstelle beziehst du dich damit?

Die Grundlage des Artikels ist ja gerade auf der von dir zitierten Gesetzesstelle aber vielleicht habe ich dich da auch falsch verstanden.

Ein Gesetz ist immer auch Auslegungssache – was kritisiert wird ist die fehlende Transparenz der Prüfung und die Frage ob man einer BSI Prüfung unter diesen Umständen überhaupt einen Wert zusprechen kann.

Hach ja, ich freue mich wenn ein Update des Artikels mir recht gibt. =)

Ich hatte letztes Jahr mal was dazu geschrieben, der BND darf vollkommen legal 100% vom Traffic abgreifen:

http://blog.alvar-freude.de/2014/06/nsa-ueberwacht-wie-viel.html

Über diese 20% Regel kann man wirklich (nicht) streiten…

Das die völlig veraltet und Banane ist.. weis doch jeder…

Ja 2 von 10 Leitungen sind auch 20%

Klar, aber wenn ich die 8 anderen eh nicht will….

Ja ich kann Technisch nur 2 von 10 Leitungsgebundenen Telefonaten auswerten/aufzeichnen.

Aber wie soll man den 80% Pakete wegwerfen und noch ein brauchbares Ergebnis bekommen?

Nales-Song: „BND macht sich die Welt, Gesetzte, Vorschriften.. so wie es dem BND gefällt… oder wir springen hoch und sind nicht mehr in Deutschland.Ich mach mir die Gesetzte so wie ich sich grad brauch..“

Solange wir solche Profis wie Ötti oder fast Internet-Ministerinen wie Gesche Joost haben,

( sorry.. schaut euch diese Handys von Ihr an..

http://www.pressestelle.tu-berlin.de/fileadmin/a70100710/Medieninformationen/2008/TUB-Joost_Dr.Gesche118.jpg

)

kann uns doch gar nichts passieren.

Deutschland hat ein Problem mit der „kompetenten“ Führungsriege, deswegen hat Deutschland auch so n Problem mit dem neuen griechischen Finanzprofi!

( Herr Schäuble: Wo sind die 100.000? )

Es sollte jedem klar sein das wir überwacht werden, aber es sollte nach staatlichen gesetzlich geregelten Vorschriften passieren, die auch eingehalten werden.

Wer dagegen verstößt, muss mit extrem empfindlichen Strafen rechnen und nicht nur in ne andere Abteilung versetzt werden. Aber leider keine ich keinen Fall, wo irgend ein Verantwortlicher wirklich bestraft wurde.

Ne Krähe hackt keiner anderen n Auge aus…

LG Thomas