Nicht nur der Spiegel hat dieses Wochenende neue Details rund um PRISM und die Spionage der NSA bekannt gegeben, auch die Washington Post hat am Samstag vier neue Folien der NSA veröffentlicht. Diese Folien veranschaulichen einige interne Vorgänge der NSA und deuten darüber hinaus an, dass die NSA Anwender in Echtzeit überwachen kann.

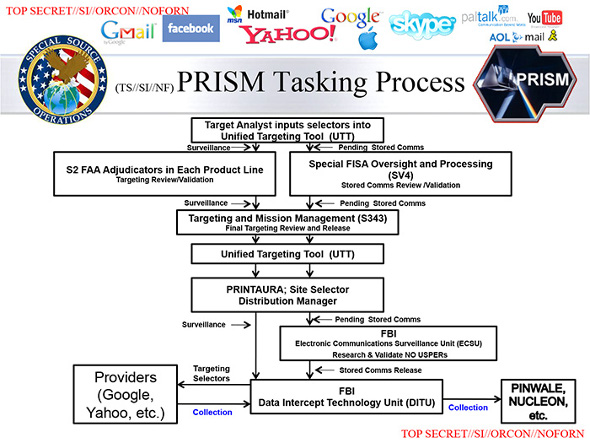

Die erste neuen Folie liefert einen Überblick darüber, wie Analysten der NSA bei der Überwachung von Anwendern vorzugehen haben. Demnach muss ein Analyst für jedes neue Ziel eine Genehmigung bei einem Vorgesetzten einholen. Dabei muss mit „51%-prozentiger“ Sicherheit klar sein, dass es sich um ein ausländisches Ziel handelt. Hierbei wird unter anderem auch eine Datenbank des FBI durchsucht, um eine Überwachung amerikanischer Ziele auszuschließen. Auf der Folie ist ebenso zu erkennen, dass das FBI mit eigener Technik Daten bei einer Reihe großer amerikanischer Unternehmen, wie Google, Yahoo oder Microsoft, sammelt. Diese Daten werden auf Anfrage der NSA ohne vorherige Überprüfung vom FBI an diese weitergegeben.

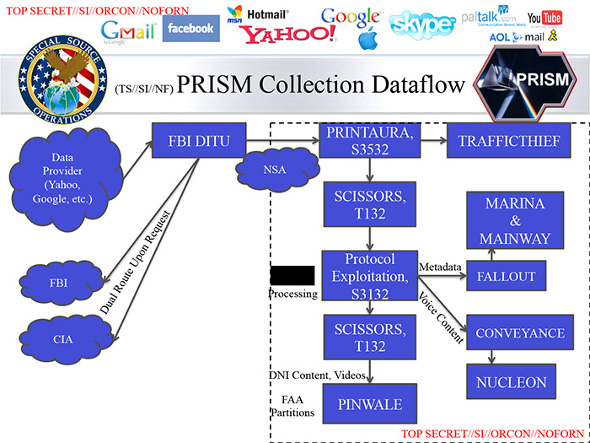

Die zweite Folie gewährt einen kleinen Einblick in die Verarbeitung der gesammelten Daten innerhalb der NSA. Links oben ist noch einmal das FBI als eigentlicher Sammler der Daten zu sehen. Das FBI gibt die Daten auf Anfrage dann an verschiedene Behörden weiter, darunter auch die NSA. Dort laufen die Daten durch eine Reihe automatisierter Systeme, welche die Daten filtern und sortieren. Das erste System mit dem Codenamen PRINTAURA nimmt eine grobe erste Sortierung und Klassifizierung vor. Die Washington Post beschreibt das System als „Bibliothekar“ und „Verkehrspolizist“. Die nächsten Systeme SCISSORS und „Protocol Exploitation“ nehmen dann eine feinere Sortierung vor, indem sie die Inhalte der Daten analysieren und sie an spezielle Analysesysteme für Audio (NUCLEON), Video (PINWALE), Telefongespräche (MAINWAY) und Internetverkehr (MARINA) weiterleitet. Erst dann werden die nun extrahierten Daten an den Analysten weitergeleitet. Die Zeit von einer Anfrage eines Analysten bis zu dem Zeitpunkt an dem er die Daten erhält, liegt laut Washington Post zwischen einigen Minuten und einigen Stunden. Die genauen Abläufe innerhalb der NSA hat die Washington Post noch mal auf einer eigenen Seite detailliert erklärt.

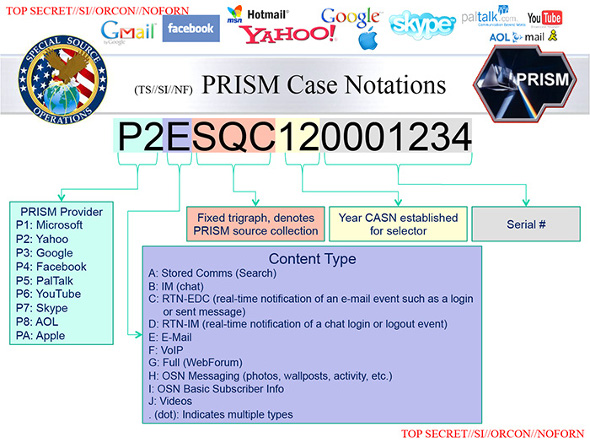

Diese Folie liefert Grund zu der Annahme, dass die NSA nicht nur Zugriff auf gespeicherte Daten der großen Konzerne hat, sondern darüber hinaus auch bestimmte Ereignisse in Echtzeit verfolgen kann. Hierzu gehört das Empfangen und Verschicken von E-Mails oder Nachrichten in Chats oder das Ein- und Ausloggen auf Webseiten. Möglich sind beispielsweise Szenarien, in denen die NSA das Einloggen einer Zielperson bei Skype registriert und daraufhin live das Gespräch mitschneidet (nach Folie 2 wäre hierfür dann beispielsweise das System NUCLEON zuständig).

Die letzte Folie zeigt einen Screenshot einer Datenbank, welcher am 5. April erstellt wurde. Er zeigt, dass zu diesem Zeitpunkt 117.675 Ziele unter direkter Beobachtung standen, wie die Washington Post schreibt. Es gibt aber keine weiteren Informationen, weder von der Washington Post, noch auf den Folien, ob es sich hierbei tatsächlich um 117.675 individuelle Ziele handelt, oder ob dieses die Zahl der bisher durchgeführten Überwachungen ist.

Die NSA könnte mal gescheite Grafiker einstellen, dass hätte sie bitter nötig!

Hey Netzpolitik, könnt ihre mal einen schönen Dossier zur NSA Sache machen mit schöner Timeline ? Die Informationsüberflutung nimmt gerade etwas überhand, dauernd bekommt irgendeine Redaktion neue Informationen und ihr postet auch ganz schön viel netzpolitisches.

Lg

schau mal hier

http://www.tagesschau.de/ausland/chronologie-prism-tempora100.html

Immer wieder interessant, dass twitter nicht auftaucht. Microsoft, Google und Apple betreffen wohl alle Smartphonenutzer.

twitter ist ja gewisser maßen öffentlich wenn man die dm’s und private accounts nicht mitzählt.